Усиление государственной цензуры и активности разведывательных служб в интернете требует современных технических средств для мониторинга трафика. Неудивительно, что бурными темпами растет мировой рынок систем DPI (Deep Packet Inspection), технологий глубокой фильтрации трафика на уровне пакетов.

7 сентября 2015 года компания Hexa Research опубликовала 179-страничный аналитический отчет стоимостью 3960 фунтов стерлингов, в котором подробно изучается мировой рынок систем DPI, пишет xakep.ru.

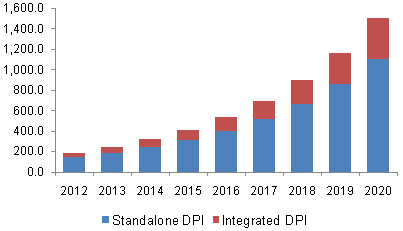

Анализ выполнен отдельно для интегрированных систем DPI и независимых систем DPI. Приводится объём заказов от крупнейших клиентов: государственных агентств разных стран, интернет-провайдеров и других. Оценка объёма рынка и прогнозные показатели публикуются за период с 2013 по 2020 годы.

Хотя это платный отчёт, но можно найти открытые данные по рынку DPI. Например, в европейских странах продажи (регион EMEA включает в себя также Ближний Восток и Африку) годовой объем рынка приближается к полумиллиарду долларов.

По прогнозу, к 2020 году рынок систем DPI вырастет до $4,71 млрд.

Ключевые разработчики коммерческих систем глубокой фильтрации трафика

- Allot Communications Ltd.

- Bivio Networks, Inc.

- Cisco Systems, Inc.

- cPacket Networks, Inc.

- Emulex Corporation

Всего в отчёте перечислены 25 разработчиков.

В отличие от брандмауэров, Deep Packet Inspection анализирует не только заголовки пакетов, но и полное содержимое трафика на уровнях модели OSI со второго и выше. DPI принимает решение не только по содержимому пакетов, но и по косвенным признакам, присущим каким-то определенным сетевым программам и протоколам. Для этого может использоваться статистический анализ (например статистический анализ частоты встречи определённых символов, длины пакета и т. д.).

С помощью DPI китайские власти успешно вычисляет в общем интернет-трафике признаки VPN-туннелей и обрезают трафик VPN-сервисов. Интернет-провайдеры используют DPI, например, для удаления лишнего «паразитного» трафика, такого как трафик BitTorrrent.