Правительственная комиссия по законопроектной деятельности одобрила пакет поправок в Налоговый кодекс РФ, который вводит налогообложение доходов от операций с криптовалютой. Изменения предлагается внести в статью 41 Налогового кодекса.

Если поправки примут, доходы граждан от любых операций с цифровой валютой будут облагаться НДФЛ. Об этом сообщает ТАСС.

Для криптообменников и цифровых депозитариев также предусмотрят налог на прибыль. При этом такие компании хотят освободить от уплаты НДС.

Глава правления Ассоциации юристов России Владимир Груздев пояснил, что поправки должны снизить риски ухода от налогов и сделать рынок криптоактивов более прозрачным.

По его словам, убытки от сделок с криптовалютой нельзя будет переносить на будущие периоды, а расходы предлагается учитывать по методу ФИФО (стоимости первых по времени приобретений).

Ранее, 13 апреля, стало известно, что правительственная комиссия одобрила и поправки в Уголовный кодекс, связанные с незаконным оборотом криптовалюты. Если их примут, за такие нарушения может грозить до семи лет лишения свободы.

Таким образом, регулирование криптовалют в России постепенно становится жёстче: государство хочет не только контролировать незаконный оборот цифровых активов, но и получать налоги с легальных операций.

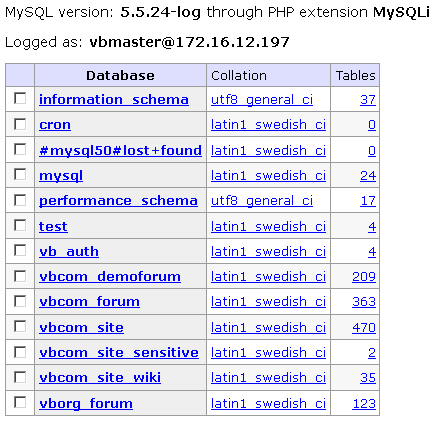

Представители vBullletin признали факт взлома и выпустили предупреждение, в котором сообщают, что взломщики могли нелегально заполучить пароли пользователей. Как предотвратить это нападение не сообщается. Тем временем взломщики уже начали предлагать заплатку, которая сможет защитить ваш форум от атаки хакеров. Стоимость помощи

Представители vBullletin признали факт взлома и выпустили предупреждение, в котором сообщают, что взломщики могли нелегально заполучить пароли пользователей. Как предотвратить это нападение не сообщается. Тем временем взломщики уже начали предлагать заплатку, которая сможет защитить ваш форум от атаки хакеров. Стоимость помощи