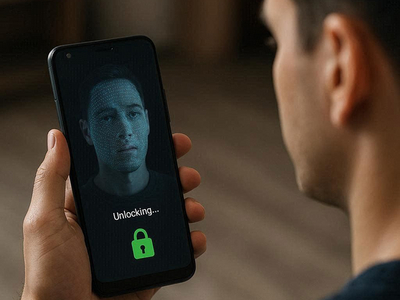

Разблокировка смартфона по лицу, которой многие привыкли доверять, на деле может быть куда менее надёжной, чем кажется. Как выяснили эксперты Which, у большого числа современных Android-смартфонов защиту Face Unlock по-прежнему можно обойти с помощью самой обычной фотографии владельца.

Проблема, как отмечают исследователи, никуда не исчезла, а и в некоторых сценариях даже стала заметнее.

С октября 2022 года специалисты Which протестировали 208 смартфонов, и у 133 из них (64%), система распознавания лица оказалась уязвимой для простой 2D-фотографии. Причём в 2024 году ситуация даже ухудшилась: если в 2023-м тесты не прошли 53% проверенных устройств, то год спустя доля таких моделей выросла до 72%.

Под удар попали смартфоны самых разных брендов. В списке Asus, Fairphone, Honor, HMD, Motorola, Nokia, Nothing, OnePlus, Oppo, Realme, Samsung, Vivo и Xiaomi. Речь вовсе не о каких-то малоизвестных производителях, а о вполне массовом рынке.

Почему так происходит? Большинство Android-смартфонов, особенно в бюджетном и среднем сегментах, используют обычную 2D-систему распознавания лица. По сути, камера просто сравнивает плоское изображение, а значит, не всегда способна отличить живого человека от распечатанной фотографии или даже похожего на владельца человека.

На этом фоне более надёжно выглядят устройства с 3D-сканированием лица — например, iPhone с Face ID. Подобные системы строят карту глубины лица и поэтому заметно лучше защищены от подделок. Неплохо показали себя и некоторые Android-модели

Например, свежая серия Samsung Galaxy S26 успешно прошла последние тесты Which, хотя более ранние флагманы Galaxy S25 такую проверку проваливали. Исключением стали и последние Google Pixel 8, 9 и 10: формально у них тоже 2D-подход, но за счёт машинного обучения и более строгих требований к безопасности эти модели соответствуют высокому уровню защиты.

Отдельные претензии в Which адресовали тому, как производители предупреждают пользователей о рисках. По мнению организации, если функция разблокировки по лицу может быть обманута фотографией, об этом нужно прямо и ясно сообщать ещё на этапе настройки смартфона.

Но делают так далеко не все. В Which считают, что хуже всего с прозрачностью дела обстоят у Motorola и OnePlus: с октября 2022 года у этих двух брендов набралось 27 моделей, которые удалось обмануть фотографией, при этом адекватного предупреждения для пользователя там, по оценке экспертов, не было.

Под раздачу попали и новые игроки рынка. Например, Nothing не дала достаточных предупреждений ни для одного из пяти протестированных устройств.

Из-за этого В список вошли, в частности, Fairphone 6, Honor Magic6 Lite 5G, несколько смартфонов Motorola, модели Nothing Phone, OnePlus 13 и 13R, Nord 5 и CE5, а также некоторые устройства Oppo.