В апреле 2013 года Федеральное правительство США провели рейд в доме Деррика Лостаттера. Об этом специалист рассказал в своем блоге, официально нарушив судебный запрет. Мужчина скрывался под ником KYAnonymous и был связан с Anonymous.

KYAnonymous опубликовал в сети документы, видео и фотографии, которые дискриминировали членов школьной футбольной команды Steubenville High School, угрожавшим 15-летней девочке из Огайо. Позднее двоих футболистов признали виновными в том, что они физически нападали на ребенка.

Вышеупомянутый рейд проходил в середине апреля. Около дюжины агентов ФБР ворвались в дом взломщика, конфисковали его вещи и взяли его под стражу. В интервью The Huffington Post он сообщил, что правоохранительные органы забрали парочку его лэптопов, несколько флэш-накопителей, внутренних дисков, два сотовых телефона, а также игровую приставку Xbox.

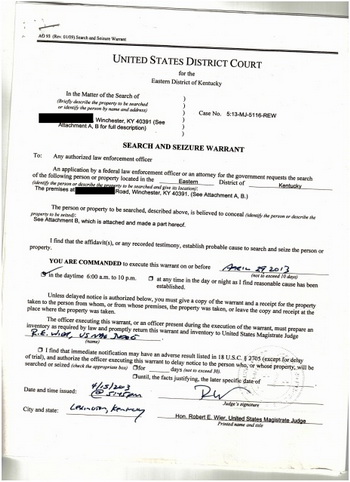

Судебное постановление, выданное Деррику Лостаттеру.

Агенты попросили не рассказывать о рейде. В противном случае хакер мог бы столкнуться с дополнительными обвинениями. Однако Лосттаттер все-таки рассказал об этой истории, в надежде, что газеты и члены Anonymous помогут ему в борьбе с властями. Взломщик еще не знает, с какими обвинениями ему предстоит столкнуться в будущем. Сейчас его защищает адвокат Джейсон Флорес-Уиллиамс.