Счет инцидентам в области информационной безопасности открыла рассекреченная «Лабораторией Касперского» глобальная операция «Красный октябрь», проводимая киберпреступниками с целью шпионажа за дипломатическими, правительственными и научными организациями в различных странах мира. На протяжении пяти лет злоумышленники осуществляли сбор конфиденциальной информации как с персональных компьютеров, так и с мобильных устройств, сетевого оборудования, USB-дисков, почтовых баз данных, локальных и удаленных серверов.

Следом за «Красным октябрем», в феврале этого года, были обнаружены еще две кибершпионские сети. Первая из них – MiniDuke – отличается необычайно малыми (всего 20 Кб) размерами бэкдора, уникального для каждой зараженной системы. Бэкдор проникал на компьютеры пользователей через уязвимости в приложении Adobe Reader. Другая серия атак, о которой стало известно из отчета компании Mandiant в феврале 2013 года, была организована группой китайских хакеров, получившей название APT1. Предположительно, жертвами этой масштабной операции, продолжающейся с 2006 года, стали уже более 140 компаний.

Наконец, под занавес первого квартала – в марте – была обнародована информация еще о двух инцидентах: исследование о наиболее ранней из известных версий червя Stuxnet и об операции TeamSpy, организаторы которой избрали в качестве своей цели высокопоставленных политиков и борцов за права человека в странах СНГ и Восточной Европы.

Помимо кибершпионажа, начало 2013 года ознаменовалось также масштабными целевыми атаками, жертвами которых стали как политические деятели (тибетские и уйгурские активисты), так и крупные коммерческие компании – в частности, от взлома корпоративных сетей пострадали Apple, Twitter, Facebook, Evernote и др.

Всего же в первом квартале 2013 года продукты «Лаборатории Касперского» обнаружили и обезвредили более 1,3 млн вредоносных объектов. При этом наиболее часто встречающейся угрозой в Интернете вновь стали вредоносные ссылки, ведущие на взломанные или созданные злоумышленниками сайты. По сравнению с четвертым кварталом 2012 года их доля выросла на 0,5%, и в итоге в первом квартале 2013 года на такие ссылки пришлось 91,4% всех срабатываний веб-антивируса «Лаборатории Касперского».

В России количество зафиксированных «Лабораторией Касперского» интернет-угроз превысило 350 млн образцов, а заражению через веб-ресурсы в первом квартале 2013 года подверглись 57% российских пользователей. С такими показателями Россия заняла третье место в списке стран, жители которых подвергаются наибольшему риску заражения в Интернете.

По итогам первого квартала эксперты «Лаборатории Касперского» отметили также особенный рост зловредов среди мобильных угроз: за три месяца в начале года было зафиксировано более 20 тыс. новых образцов вредоносного ПО для мобильных устройств. Для сравнения: за весь 2012 год было обнаружено чуть более 40 тыс. подобных угроз.

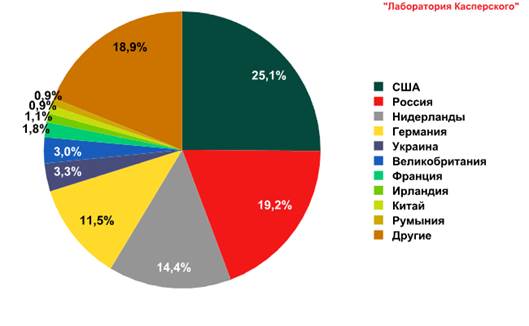

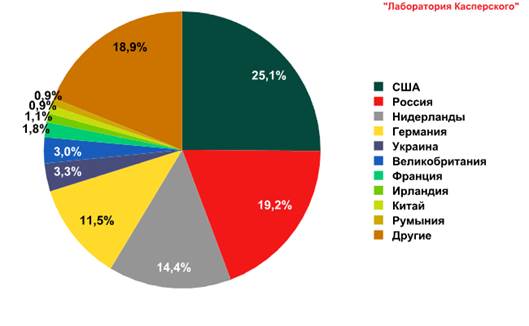

В географии угроз пока без перемен. 81% веб-ресурсов, используемых для распространения вредоносных объектов, расположены в 10 странах мира. Почти 60% из них приходится на Россию, США и Нидерланды. И если в четвертом квартале 2012 года пальма первенства принадлежала России, то в первом квартале 2013 года США вернули себе утраченные позиции и вышли на первое место. В итоге тройка лидеров выглядит так: США (25%), Россия (19%), Нидерланды (14%).

Распределение по странам веб-ресурсов, на которых размещены вредоносные программы, первый квартал 2013 г.

«Первый квартал 2013 года оказался богат на происшествия, связанные с кибершпионажем и применением кибероружия, что лишь подтвердило по-прежнему высокий интерес киберпреступников к данным правительственных учреждений и крупных компаний. Целевые атаки и масштабные операции по кибершпионажу становятся все серьезнее, и скорее всего, эта тенденция продолжится, – говорит Денис Масленников, ведущий антивирусный эксперт «Лаборатории Касперского». – Мы также видим лавинообразный рост мобильных угроз – и это ещё один заметный тренд. По мере все более широкого распространения смартфонов злоумышленники начинают активно осваивать и эту нишу».