Корпорация Symantec опубликовала результаты анализа атак с целью промышленного шпионажа, эксплуатирующих очередную уязвимость нулевого дня в Java. Для их осуществления злоумышленники использовали скомпрометированный сертификат компании Bit9. Данная преступная группа ранее использовала и другие уязвимости нулевого дня.

Специалисты компании Symantec установили, что в рамках атаки с использованием уязвимости нулевого дня в Oracle Java Runtime Environment (CVE-2013-1493) на заражённый компьютер загружается вредоносная программа в виде DLL-библиотеки, подписанной скомпрометированным сертификатом компании Bit9, которая устанавливает связь со своим сервером управления по адресу 110.173.55.187. Антивирусные продукты компанииSymantec определяют её как Trojan.Naid.

Авторы Trojan.Naid имеют высокий уровень подготовки и демонстрируют поразительную настойчивость в осуществлении атак с целью промышленного шпионажа сразу в нескольких отраслях. В их арсенале не одна уязвимость – в 2012 году специалисты компании Symantec сообщили об осуществлении создателями Trojan.Naid атаки типа «watering hole» с применением уязвимости нулевого дня в Microsoft Internet Explorer (CVE-2012-1875).

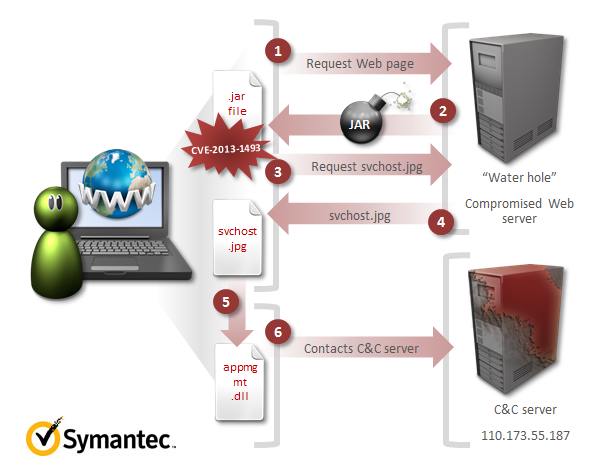

Рисунок 1. Сценарий атаки

Как показано на Рисунке 1, атака начинается с того, что жертва заманивается на веб-страницу со встроенным вредоносным JAR-файлом, который идентифицируется Symantec как Trojan.Maljava.B. Используя эксплойт к уязвимости CVE-2013-1493, он загружает файл с названием svchost.jpg, являющийся на самом деле исполняемым файлом, определяемым Symantec как Trojan.Dropper. Далее этот загрузчик в свою очередь скачивает файлappmgmt.dll, определяемый как Trojan.Naid. Symantec сразу же выпустила обновление для системы предотвращения вторжений (IPS), благодаря которому вредоносный JAR-файл будет определяться как Web Attack: Malicious Java Download 4.