16-летний исследователь систем безопасности из Индии утверждает, что ему удалось создать первый образец вредоносного программного обеспечения для Windows Phone 8.

Заявленная программа получает возможность красть частные пользовательские данные, включая контакты и текстовые сообщения, а также скачивать фотографии. Программа была специально спроектирована таким образом, чтобы пройти через защиту компании и попасть прямиком в сетевой магазин программ Microsoft.

Индийского хакера, заявившего о своей интересном изобретении, зовут Шантану Гауда. Подросток не рассказал репортерам об особенностях своего программного обеспечения, включая информацию о бреше в системе защиты Windows Phone 8, которую она использует для работы.

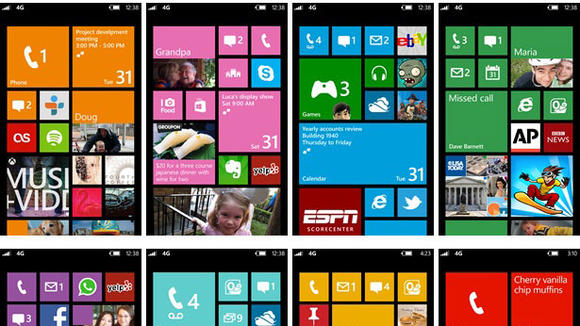

Скриншоты плиточного интерфейса Windows Phone 8.

16-летний взломщик собирается представить свой продукт на предстоящей конференции Malcon, которая пройдет в этом месяце. Своими находками он собирается поделиться с представителями антивирусных компаний.

Шантану Гауда – хорошо известен своей работой с программными системами. Еще в семь лет он получил «титул» Microsoft Certified Application Developer. В прошлом году на Malcon он представил программное обеспечение для платформы Xbox Kinect.

Директор Microsoft Trustworthy Computing Дэйв Форструм говорит, что у него не было никаких деталей о данном программном обеспечении. Microsoft осведомлена о предстоящей презентации, однако никаких деталей компания пока не знает.

Напомним, что первые устройства на базе операционной системы Windows Phone 8 появились в продаже сравнительно недавно. Новая ОС включает в себя защитные функции вроде защищенной загрузки и 128-битного шифрования.