Если у пользователя на компьютере установлена программа Google Drive, то любой посторонний может легко зайти в его Google Account, а после этого — получить доступ ко всем личным документам, электронной почте и ежедневнику.

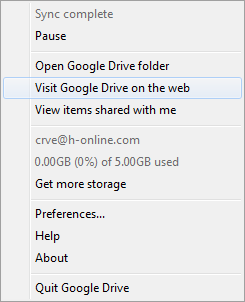

Специалисты по безопасности предупреждают, что эта «уязвимость» присутствует во всех версиях программы, то есть в десктопных клиентах под Windows и Mac OS X. Злоумышленнику нужно только получить физический доступ к компьютеру, запустить программу Google Drive, если она ещё не запущена, нажать правой кнопкой по пиктограмме в панели задач — и выбрать пункт меню "Visit Google Drive on the web" («Открыть Диск Google в Интернете»), пишет xakep.ru.

Программа не спрашивает пароль ни при запуске, ни при входе в Google Account через браузер. В данном случае не сработает даже двухфакторная аутентификация. Клиент Google Drive спрашивает пароль только при установке в системе, а после этого работает как настоящий полноценный бэкдор, без всяких паролей.

По мнению специалистов, подобный способ доступа к Google Account представляет определённую опасность, потому что даже если пользователь специально нажал кнопку «Выйти» (Sign Out) в веб-интерфейсе, то программа Google Drive всё равно предоставит полный доступ. Наличие такого бэкдора существенно облегчает работу троянов.

Разумеется, единственной защитой в таком случае должно быть использование паролей при загрузке ОС и на выход из спящего режима, и пользователи должны следить, чтобы никто посторонний не имел доступа к компьютеру.