Вредоносная программа просит заплатить 100 Евро в качестве штрафа за активацию нелицензионной ОС Windows, и для ее последующей легальной активации. Специалисты G Data Software дают советы пользователям, как не попасться на удочку мошенников.

7 сентября 2011, Москва - Если вы используете нелегальную или триальную версию Microsoft Windows, то после появлении подобного сообщения не лучшее время реактивировать систему. Мошенники обещают вам совсем не то, о чем вы думаете. Не попадайтесь к ним на удочку. Специалисты лаборатории G Data Software Lab обнаружили новую троянскую программу, которая вымогает деньги из пользователей, используя стиль и логотип Windows.

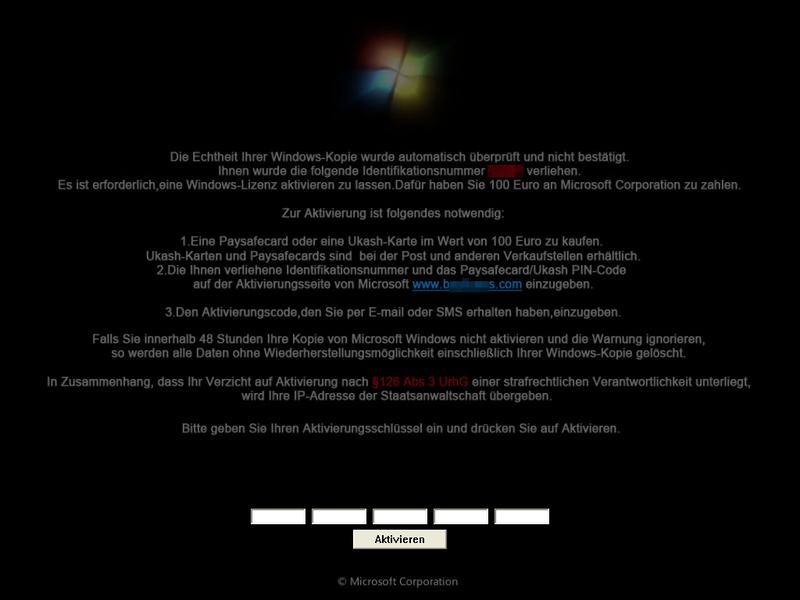

В случае заражения компьютер блокируется и перестает выполнять какие-либо операции. Вредонос отображает на экране картинку с лживым запросом на активацию Microsoft Windows.

Лаборатория G Data Software определяет эту программу-вымогателя, как Trojan.Generic.KDV.340157 (Engine A) and Win32:Trojan-gen (Engine B)

Как выявить такую или подобную угрозу и подделку

Для начала не верьте официальному логотипу Windows или каким-либо другим атрибутам известных компаний. Ни при каких условиях не перечисляйте деньги, запрашиваемые злоумышленниками, не вводите ваши личные данные или номер официальной лицензии для Windows.

В представленном выше сообщении есть информация о том, что текущая лицензия Windows нелегальная. Но такое предупреждение совсем не похоже на официальное сообщение об активации этой операционной системы:

Подлинность установленной операционной системы Windows можно проверить на официальной странице Microsoft (http://windows.microsoft.com/en-US/windows/genuine). Также там представлена вся информация о том, как активировать копию Windows.

Жертве предлагают оплатить штраф в размере 100 Евро, причем расплатиться придется номером купона Ukash или с помощью Paysafecard. Обе эти валюты являются предоплатными и доступны в европейских магазинах.

Microsoft никогда не заставить пользователя оплатить какиеми-либо другими средствами кроме кредитной карты!

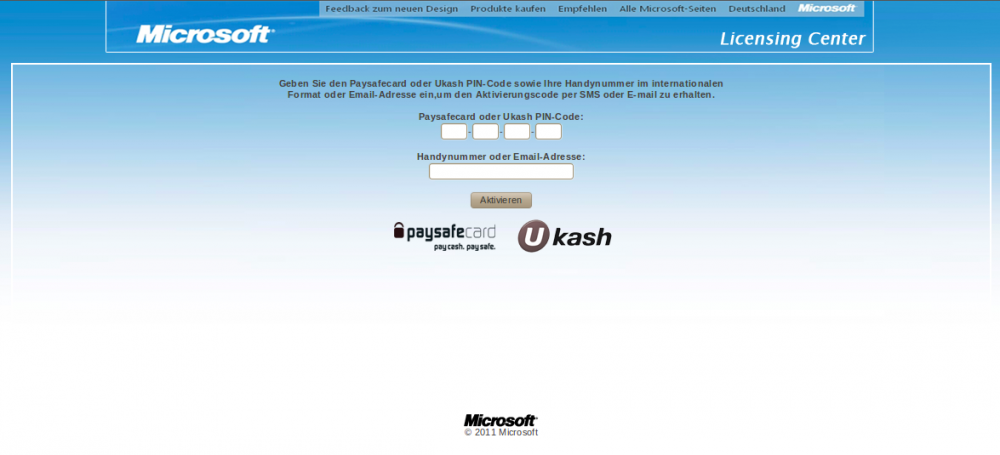

Также злоумышленники запрашивают ввести идентификационный номер оплаченной заранее карты и персональный номер пользователя вместе с e-mail, мобильным телефоном на сайте для активации лицензии Windows.

Сайт, очевидно, является подделкой. Даже клавиши, которые должны быть ссылками, представляют собой картинки.

Microsoft никогда не создаст подобного рода сервис, не расположенный на официальном сервере компании! Вместо этого пользователю будет предложено купить новую лицензию у одного из партнеров и дистрибьюторов компании, а не на поддельном сайте, который даже не соответствует стилю бренда Windows. После оплаты пользователю не будет предложено получить номер лицензии в виде SMS, о чем сообщается на экране.

Текст на экране гласит, что в случае не проведения активации и приобретения новой лицензии все данные, хранящиеся на компьютере, будут удалены в течение 48 часов. Эксперты G Data Software не заметили удаления каких-либо документов по истечению 48 часов.

И, наконец, сообщение гласит о том, что использование нелегальных копий программного обеспечения противоречит закону об авторском праве. Это правда, но орфографические ошибки мешают ему выглядеть достаточно убедительно.

Как вести себя с подобными угрозами:

- Никогда не переводите деньги незнакомым людям;

- Никогда не открывайте или сообщайте какую-либо личную или банковскую информацию по электронной почте или на сомнительных сайтах;

- Запомните, что сообщение о подлинности системы всегда будет отображаться на языке вашей системы, Иными словами, если вы работаете в Windows на русском языке, то не верьте сообщениям с запросом о реактивации вашей системы на любом другом языке;

- Обращайте внимание на стиль и орфографию в сообщении. Ошибки свидетельствую о том, что к его написанию приложил руку мошенник;

- Не переходите по неизвестным ссылкам. Зачастую злоумышленники пытаются заманить на вредоносные сайты, использую слова и словосочетания, относящиеся, например, к программному обеспечению или антивирусам;

- Всегда загружайте все обновления, предложенные вашей системой и браузером;

- Используйте комплексное решение для защиты вашего ПК с обновленными базами вирусных сигнатур и http-фильтром.