На эфире мы говорим о наступательной кибербезопасности (или Offensive Security). Пентесты, Red Team, программы Bug Bounty — это не просто модные слова, а инструменты, которые позволяют бизнесу видеть свою защиту глазами атакующих. В нашем эфире мы покажем реальные кейсы: где такие практики помогли предотвратить инциденты, а где — не сработали.

Мы обсудим, как правильно выстраивать взаимодействие с подрядчиками, как оценивать ROI offensive-проектов и как такие практики меняют культуру безопасности компаний.

- Offensive Security: зачем и кому это нужно?

- Какие модели offensive-поставки существуют?

- Что лучше: закупка сервиса или собственная команда?

- Как формировать требования к подрядчику?

- Какие ошибки делают заказчики при выборе исполнителя?

- Когда более дорогой и глубокий Red Team оправдан с точки зрения зрелости компании и её рисков, а когда достаточно автоматизированного сканирования и точечных пентестов?

- Как сформулировать задание, чтобы получить пользу, а не головную боль?

- Что обязательно нужно прописать в договоре?

- Как вовлечь бизнес, ИТ и безопасность в один проект?

- Как проводить входной аудит и подготовку инфраструктуры?

- Как перевести технические находки (уязвимости) в язык бизнес-рисков — потенциальные финансовые потери, репутационный ущерб?

- Пентесты, Bug Bounty, Red Team — это расходы или инвестиция в безопасность?

- Лучшие практики Offensive Security

- Госведомства и КИИ: что обязаны проверять по закону, что проверяют в реальности?

- ИТ-компании и разработчики: как offensive помогает защищаться от атак на цепочку поставок?

- Промышленность и критическая инфраструктура: что и как тестируют?

- Малый и средний бизнес: может ли SMB позволить себе пентест?

- Что показывает больший ROI: Red Team, аутсорс-пентесты или Bug Bounty?

- Реальные кейсы: где offensive security помогла предотвратить инцидент

- Где пентест прошёл, а атака всё равно произошла: почему?

- Сколько длится Red Teaming на практике и кто его действительно завершает?

- Как результаты Red Team помогают строить культуру безопасности, а не искать виноватых?

- Как донести до топ-менеджмента, что успешная фишинговая атака — это индикатор системной проблемы, а не «виноватый сотрудник»?

- Как интегрировать позитивные находки Red Team (сотрудники, которые отразили атаку) в систему мотивации и обучения?

- Выводы и рекомендации

- Какие offensive-практики станут стандартом в 2026 году?

- Какую роль будут играть ИИ и автоматизация в offensive?

- Каких специалистов не хватает рынку offensive security?

- Что нужно менять в подходах к тестированию защищенности?

Приглашенные эксперты:

|

|

Вячеслав Васин Руководитель центра компетенции по анализу защищенности, «Лаборатория Касперского» |

|

|

Василий Кравец Начальник отдела исследований информационных технологий, «Перспективный мониторинг» |

|

|

Михаил Сидорук Руководитель управления анализа защищенности, BI.ZONE |

|

|

Дмитрий Зубарев Заместитель директора Аналитического центра, УЦСБ |

|

|

Анатолий Песковский Руководитель направления анализа защищенности IZ:SOC, «Информзащита» |

|

|

Иван Булавин Директор по продуктам платформы Standoff 365, Positive Technologies |

|

|

Глеб Чербов Технический директор DSEC by Solar, ГК «Солар» |

|

|

Евгений Янов Руководитель департамента аудита и консалтинга, F6 |

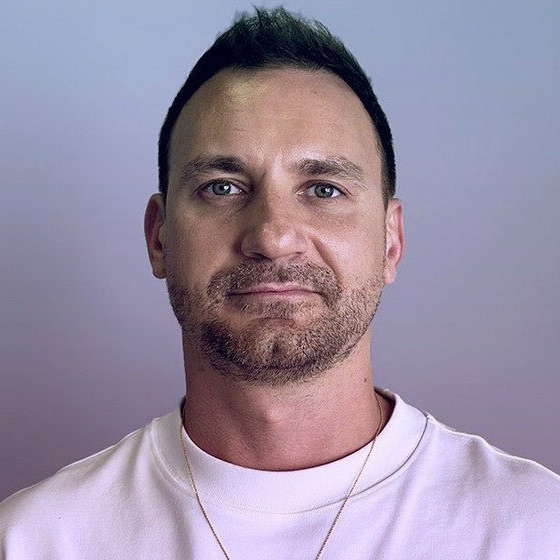

Модераторы:

|

|

Вадим Шелест Руководитель группы анализа защищенности, Wildberries |