Английская аббревиатура DDoS расшифровывается как Distributed Denial of Service, что дословно переводится как «распределенный отказ в обслуживании». На деле эта терминология подразумевает атаку, которая выполняется одновременно с большого числа компьютеров. Задачей такой атаки является выведение из строя сервера цели (как правило, крупной организации) за счет огромного количества запросов, которые вычислительная система не в состоянии обработать. Рассмотрим детально подобный вид атаки.

1. Введение

3. Что такое амплификация (amplification)

4. Выводы

Введение

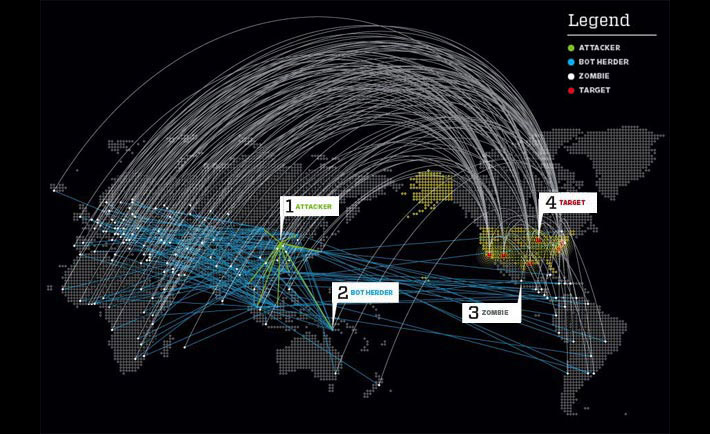

Люди, неискушенные в теме ИБ, зачастую могут путать DoS-атаки и DDoS-атаки, здесь проще всего будет запомнить так: при Dos-атаке отказ в обслуживании пытается вызвать одна атакующая машина; при DDoS-атаке таких машин много, как правило, это бот-сеть, в которую входят зараженные и полностью контролируемые злоумышленником компьютеры.

Как можно догадаться, бороться с DDoS-атакой гораздо сложнее, она может длиться дни, даже недели — зависит от бюджета киберпреступника. Эффективность этой атаки очевидна, а доступность и вовсе поражает — на рынках даркнета небольшой ботнет можно купить за 150 долларов.

Чтобы иметь представление о том, сколько атак DDoS совершается в разных регионах мира, взгляните на специальную карту цифровых атак.

На данном этапе мы имеем большое разнообразие атак DDoS, рассмотрим некоторые из них.

Виды DDoS-атак

DDoS прикладного уровня (Application layer DDoS)

Атака прикладного (или 7-го) уровня заключается в отправке огромного количества запросов, требующих большой вычислительной мощности. В этот класс также входят атаки HTTP-флуд и DNS-флуд.

HTTP-флуд

HTTP-флуд обычно осуществляется против конкретной цели, как следствие, такую атаку довольно трудно предотвратить. В ней не используются вредоносные пакеты, она больше полагается на бот-сеть.

DNS-флуд

В этом виде атак целью является DNS-сервер жертвы. Если DNS-сервер будет недоступен, вы не сможете найти соответствующий сервер. DNS-флуд — это симметричная атака, запущенная множественными зомби, находящимися в бот-сети и относящаяся к классу атак UDP. Эта атака упрощает спуфинг.

DDoS сетевого уровня (Network layer DDoS)

Это очень масштабные атаки, измеряемые в гигабитах в секунду (Гбит/с) или в пакетах в секунду (PPS). В худших случаях такие атаки могут достигать от 20 до 200 Гбит/с. Такой тип DDoS-атак делится на SYN-флуд и UDP-флуд.

SYN-флуд

Создает поток запросов на подключение к серверу, при котором становится невозможным ответить на эти запросы. Целью здесь является каждый порт сервера, который «наводняется» (от английского слова flood) SYN-пакетами, за счет этого на сервере переполняется очередь на подключения. При этом пакеты SYN-ACK игнорируются, благодаря чему появляются так называемые полуоткрытые соединения, ожидающие подтверждения от клиента.

UDP-флуд

Сервер «наводняется» UDP-запросами на каждый порт. В этом случае сервер отвечает пакетами «адресат недоступен», в итоге атакуемая система окажется перегруженной и не сможет отвечать.

Что такое амплификация (amplification)

Амплификация (усиление) — это метод, используемый для усиления полосы пропускания DDoS-атаки. Путем подмены IP-адреса в запросе злоумышленник может повысить эффективность своей атаки в 70 раз. Коэффициент усиления может варьироваться в зависимости от типа сервера.

К примеру, команда monlist, часто используется для NTP DDoS-атак. Эта команда отправляет злоумышленнику сведения о последних 600 клиентах ntpd. То есть при небольшом запросе от зараженного компьютера, обратно отправляется большой поток UDP. Такая атака приобретает просто гигантские масштабы при использовании ботнета.

Рисунок 1. Схема DDoS-атак

Выводы

Теперь мы имеем базовое представление о DDoS-атаках, можно порассуждать о том, как от них защититься. Первым делом следует определить, в какой части ваша сеть наиболее уязвима. Затем стоит поставить себя на место злоумышленника, чтобы представить, что ему нужно сделать для того, чтобы провести успешную атаку на вашу сеть.

Пожалуй, самое главное — иметь некую систему оповещений, которая будет вас информировать в случае совершения атаки DDoS, чем раньше вы узнаете о самом факте, тем лучше, так вы успеете продумать план по нейтрализации.

Наконец, можно заказать тестирование на проникновение (оно же пентест, pentest, penetration test), чтобы проверить безопасность вашей сети, насколько она готова к вторжениям извне. Это хорошая практика, которая поможет понять и устранить слабые места, таким образом, что ваша сеть будет относительно защищенной.