Сканирование портов — это предварительная процедура, наиболее часто используемая киберпреступниками для определения уязвимых узлов, которые можно успешно атаковать. Этот полностью автоматизированный процесс также позволяет обнаружить машины, серверы и периферийные устройства, существующие в конкретной сети.

Введение

Успешное сканирование портов позволяет получить сведения о машинах, обнаруженных в прощупываемой сети, включая имена устройств, IP-адреса, операционные системы, запущенные программы и службы, имена пользователей, группы и открытые порты. Сканирование обычно выполняется до начала атаки (как пример, Direct-to-Origin). Существует четыре различных подхода к сканированию сетевого порта, поговорим подробнее о каждом из них.

Способы сканирования

Горизонтальное сканирование

При горизонтальном сканировании злоумышленник просматривает один и тот же порт на нескольких компьютерах, то есть несколько IP-адресов. Атакующий стремится найти хосты, раскрывающие определенные сервисы. Таким образом хакер сканирует определенные порты на всех машинах, разные IP-адреса в пределах определенного диапазона.

Горизонтальное сканирование представляет собой наиболее часто используемый в настоящий момент тип сканирования портов.

Вертикальное сканирование

Вертикальным сканированием называют процесс, при котором злоумышленник сканирует несколько портов на одном компьютере, то есть один IP-адрес.

Распределенное вертикальное сканирование

При распределенном вертикальном сканировании несколько источников последовательно сканируют несколько портов на одном IP-адресе.

Распределенное горизонтальное сканирование

В этом случае несколько источников сканируют один и тот же порт на нескольких IP-адресах последовательным образом. Во время распределенного сканирования часто меняются IP-адреса злоумышленников, что делает их обнаружение довольно сложной задачей.

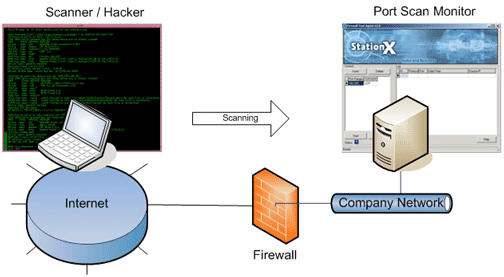

Рисунок 1. Схема сканирования портов

Распределенное вертикальное сканирование и распределенное горизонтальное сканирование часто ассоциируются с атаками, выполняемыми несколькими злоумышленниками (или группами), что представляет собой одну из самых современных форм атак. Совместные атаки иногда описываются как «кибератаки следующего поколения».

Недавно опубликованное исследование представило новый подход, который помогает обнаружить сканирование портов, он основан на графическом моделировании. Создатели нового подхода применили свой метод к данным, полученным из darknet.

Методы обнаружения сканирования портов

Как показало исследование, атаки с использованием горизонтального сканирования являются наиболее распространенными, на них приходится 80% трафика сканирований. Новый метод обнаружения основан на отслеживании поведения, характерного для таких атак.

Этот подход позволяет контролировать все возможные порты UDP и TCP, предупреждения появляются, если обнаруживается состояние, отличающееся от обычного состояния портов. Весь алгоритм основывается на индексе, известном как BH-tree, который был введен в 2013 году для ускорения процессов обучения и обнаружения и оказался чрезвычайно эффективным.

Эксперименты, проведенные разработчиками нового подхода, в ходе которых использовались данные, полученные из реального darknet-трафика, показали, что предлагаемый метод не только эффективен, но и быстро работает.

Несмотря на то, что исследование было сосредоточено именно на атаках с распределенным сканированием, в ходе которых несколько источников атакуют один и тот же порт на нескольких целевых компьютерах или IP-адресах, этот подход можно легко настроить для мониторинга атак, при которых несколько источников атакуют несколько портов на нескольких целевых машинах или IP-адресах.

Выводы

Изучив атаки, использующие сканирование портов, мы можем прийти к выводу, что необходимо провести дополнительные исследования, чтобы проанализировать методы, позволяющие обнаруживать такие атаки. Чем больше будет использовано машинное обучение, тем лучше, так как настроить мониторинг на обнаружение аномального поведения на портах несложно.