До 2030 года все объекты КИИ в России должны перейти на доверенные ПАКи. Это требование закреплено постановлением Правительства РФ № 1912. На пути его реализации остаются нерешённые моменты. Их обсуждали на «Инфофоруме 2026», чтобы внести ясность в вопрос.

- 1. Введение

- 2. Доверенный ПАК: позиция законодательства

- 3. Доверенный ПАК: точка зрения регуляторов

- 4. Что гарантирует «российское происхождение» продуктов

- 5. Недостаточная производительность чипов: как решить проблему

- 6. Доверенный ПАК: точка зрения исследователей

- 7. Доверенный ПАК: консенсус точек зрения

- 8. Выводы

Введение

Тема перехода российских компаний — объектов КИИ на доверенные программно-аппаратные комплексы (ПАКи) стоит сейчас на повестке ИБ-отрасли. На первый взгляд задача не должна вызывать вопросы. Интуитивно считается, что все требования с выбором точно определены. Заказчикам остаётся только изыскать финансы для реализации. Но, как оказалось, за фасадом очевидности скрывается выбор, который нельзя назвать простым. Сложность отнесения ПАКов к категории доверенных наблюдается не только на стороне заказчиков, но и регуляторов, и вендоров.

До недавнего времени «доверенность» определялась через применение российских компонентов в составе ПАКов от вендоров, подтвердивших свой статус. К текущему времени в России уже производятся системные платы по собственным мастер-схемам и на базе проверяемых комплектующих, периферия, даже процессоры с характеристиками, которые уже должны удовлетворить заказчиков. Но этот список всё ещё неполный. Например, до сих пор нет российских чипсетов поддержки графики, неизбежное добавление которых в состав ПАКа полностью рушит отечественный статус всего комплекса. Об этом знают в Минпромторге РФ, хотя тем не менее выдают сертификаты на российские решения, стараясь «не замечать» отклонения.

Возникает «гибкость» в постановке требований к доверенным ПАКам. Границы оказываются размытыми, и ИБ-специалисты понимают, что это следует учитывать в понятии «доверие». Поэтому предприятия не торопятся делать «окончательный выбор», рассчитывая, что «гибкость» в требованиях может в будущем отразиться в появлении дополнительных условий для закупки, например, более производительных ПАКов с другими, «разрешёнными» компонентами.

Видно, что таких острых вопросов вокруг доверенных ПАКов немало. Их обсуждали на круглом столе в рамках 28-го Национального форума «Инфофорум 2026». Модератором дискуссии выступил врио директора Департамента обеспечения кибербезопасности Минцифры РФ Евгений Хасин. Состав участников круглого стола был представительным, в нём были представлены государственные структуры и организации, изучающие выбор стратегии развития:

- Елена Антипина, гендиректор Института государственно-частного планирования.

- Елизавета Шеина, начальник отдела научно-технического развития Департамента радиоэлектронной промышленности Минпромторга РФ.

- Алексей Симонов, директор программ по развитию ПАК АО «НПО "Критические информационные системы"».

- Николай Середин, директор по проектной деятельности АНО «Консорциум “Телекоммуникационное оборудование”».

- Александр Иванюк, председатель Исполнительного комитета общественно-государственного объединения «Ассоциация документальной электросвязи».

Участники дискуссии сразу отметили, что тезисы их выступлений заранее не согласовывались. Поэтому дискуссия получилась содержательной, а регуляторы сами отмечали, что они хотят услышать мнение всех сторон, а не просто послушать доклад, что «сделано или намечено сделать».

Рисунок 1. Круглый стол на «Инфофоруме 2026» по теме доверенных ПАКов

Доверенный ПАК: позиция законодательства

На первый взгляд требования перевода объектов КИИ на доверенные ПАКи полностью определены Постановлением Правительства РФ № 1912. Согласно его положениям, начиная с 1 января 2030 года, на всех объектах КИИ в РФ допускается применение только «доверенных программно-аппаратных комплексов» («доверенных ПАКов»).

Процесс перехода был запущен с 1 сентября 2024 года. В течение переходного периода компании, относящиеся к этой категории, могут закупать импортные программно-технические средства только при документально подтверждённом отсутствии российского аналога.

Казалось бы, места для недопонимания нет (и быть не может). Но сразу отметим, что к объектам КИИ относятся, согласно Федеральному закону № 187-ФЗ, очень разные предприятия: «все предприятия из сферы здравоохранения, науки, транспорта, связи, энергетики, государственной регистрации прав на недвижимое имущество и сделок с ним, банковской и финансовой сферы, топливно-энергетического комплекса, работающие в области атомной энергетики, оборонной, ракетно-космической, горнодобывающей, металлургической и химической промышленностей».

Трудно сопоставить требования для предприятий, если одни из них относятся, скажем, к ракетно-космической отрасли, а другие — к науке. Но требования к доверенным ПАКам, которые им предстоит внедрять, одинаковые.

Как закон определяет понятие «доверенный ПАК»? Согласно Приложению № 1 к Постановлению Правительства РФ № 1912, программно-аппаратный комплекс должен удовлетворять одновременно следующим 3 критериям:

- «Сведения о ПАК должны содержаться в реестре российской радиоэлектронной продукции (Реестр Минпромторга РФ).

- Программное обеспечение должно быть включено в единый реестр российских программ для ЭВМ и БД или в единый реестр программ для ЭВМ и БД из государств–членов Евразийского экономического союза, за исключением РФ (Реестр Минцифры РФ).

- Если ПАК реализует в себе функцию защиты информации, то он должен соответствовать требованиям ФСТЭК РФ».

Добавим ещё один штрих: с сентября 2024 г. прошло уже почти 2 года из 6 отведённых на переход (33 % от всего срока), а вопросы всё ещё возникают.

Доверенный ПАК: точка зрения регуляторов

Регуляторы (Минцифры РФ и Минпромторг РФ) приближены к рынку значительно сильнее. У них до 2024 года в ходу было более узкое определение – ПАКи, сертифицированные по их Реестру. Выглядело логично с точки зрения законодательства.

Но фактически каждое министерство придерживается своей специализации: Минцифры РФ отвечает за выбор программного обеспечения, Минпромторг – за выбор оборудования. В результате они продвигают одни и те же цели с точки зрения законодательства, но фактически их требования разные. Появление признака «доверенный» стало отражением совместного присутствия определённого изделия сразу в двух Реестрах – Минцифры РФ и Минпромторга РФ.

Появление признака «доверенный» стало отражать ответы на те вопросы, которые раньше старались не замечать. Например, можно ли применять на объектах КИИ иностранное ПО, установленное на российском сертифицированном оборудовании? Можно ли доверять сертифицированному российскому ПО, если оно работает на иностранном оборудовании?

Для объектов КИИ, относящихся к научным организациям, здравоохранению и т. д., такого «доверия» в целом оказалось достаточно. Но в других отраслях, инфраструктура которых должна быть защищена на более высоком уровне из-за несравнимо более высоких рисков, доверенные ПАКи получили свой оттенок контроля, отметил Евгений Хасин. Они стали «действительно российскими и проверенными». Но стали ли они доверенными? Представители этих отраслей стали высказывать свои сомнения.

В правительстве быстро нашли «логичное решение» в ответ: должны существовать «доверенные ПАКи, сертифицированные по обоим реестрам». «Если софт и железо российские (например, российский микропроцессор «Эльбрус» и российская операционная система), то это — высший приоритет доверия, — отметила Елена Антипина (Институт государственно-частного планирования). – Это помогает нам решать основную задачу – строить реальный технологический суверенитет».

Позицию Минпромторга уточнила Елизавета Шеина.

«С 2023 года мы жили в реалиях доверенных аппаратных ПАКов (то есть ПАКов, сертифицированных по Реестру Минпромторга). Теперь у нас появились новые сущности – «доверенное ПО» и «доверенное оборудование». Когда мы искали, как реализовать доверие, то не нашли ничего более логичного, чем учёт «российского происхождения оборудования и ПО», — отметила представитель Минпромторга РФ.

Казалось бы, всё логично. Но если не учитывать, что реализовать на практике эти требования на текущий момент часто не удаётся и приходится идти на «допущения». Например, в каталогах Минпромторга РФ нет сертифицированных графических чипсетов, без которых не обходится ни один современный компьютер. Даже для обслуживания серверов в ЦОДе требуется терминал с графическим выводом.

«В Минпромторге РФ понимают это, — отметила Елизавета Шеина. — Сейчас разрабатывается проект национального стандарта «доверия». В нём появятся определения таким критериям, как «надёжность», «защищённость» и «функциональность». Они будут рассматриваться как равноценные в отношении уже существующих критериев и будут учитываться для оценки доверенных ПАКов, помимо учёта локализации их оборудования и применения доверенного ПО».

Рисунок 2. На круглом столе по доверенным ПАКам на «Инфофоруме 2026»

Что гарантирует «российское происхождение» продуктов

Выбор, основанный на учёте российского происхождения продукта, не гарантирует устранения всех угроз – это очевидно. Даже если рассмотреть варианты тактик кибератак, изложенных в матрице MITRE, там нет признака «национальной принадлежности» среди мер защиты. «Национальность» программной и аппаратной частей имеет другой вектор пользы: рост национального технологического суверенитета.

Тем не менее привязка к российскому происхождению обеспечивает определённую защищённость, которую должны предоставить доверенные ПАКи. Назовём некоторые из них.

- Аппаратные трояны. Это вредоносные изменения в аппаратной части иностранного оборудования, внедряемые с целью компрометации его функциональности или создания уязвимостей. Эти коварные угрозы могут быть внедрены на любом этапе цепочки поставок, включая этапы изготовления, сборки или даже добавлены недобросовестными сотрудниками. Выявление и нейтрализация аппаратных троянов требуют надёжных методов проверки безопасности для обеспечения подлинности и целостности.

- Атаки по побочным каналам. Атаки этого типа нацелены на непреднамеренную утечку информации из оборудования. Например, известны случаи, когда, имея алгоритмы управления потреблением энергии, графики электромагнитных излучений или оценку изменений аппаратных характеристик при выполнении синхронизации данных, можно было получить небольшой объём конфиденциальной информации, например криптографические ключи.

- Атаки с внедрением ошибок. Речь идёт об ошибках, которые могут быть преднамеренно внесены в аппаратные модули для манипулирования их поведением или обхода механизмов безопасности. Риск появления подобных ошибок в массово тиражируемом оборудовании ничтожно мал (выявленные ошибки устраняются через обновление прошивки, например). Но в случае диверсий (на этапе изготовления аппаратных средств) подобные ошибки могут быть внедрены в отдельных партиях. Например, если заранее известно, что текущая партия будет поставляться определённому заказчику. Отсутствие подобных ошибок гарантируется только при контроле всех этапов производства.

- Проблемы конфиденциальности данных. В первую очередь это касается использования криптографических алгоритмов. Оборудование западных вендоров не использует российских криптоалгоритмов.

- Целостность цепочки поставок. Процессы верификации должны включать проверку цепочки поставок для подтверждения подлинности компонентов и выявления потенциальных рисков безопасности.

Таким образом, связь с российским происхождением даёт определённую пользу объектам КИИ. Но чего им ещё не хватает?

Недостаточная производительность чипов: как решить проблему

Одним из признаков недоверия на рынке к российским аппаратным средствам является их недостаточная (с точки зрения заказчиков) производительность. Её невозможно побороть преимуществом российского происхождения микропроцессоров. «Эту проблему надо как-то решать, и в нашей организации знают, как это сделать», — отметил Алексей Симонов (НПО «Критические информационные системы», входит в состав «Росатома»).

Алексей Симонов рассказал следующее: «Мы показали, что за счёт нашей программно-аппаратной поддержки можно преодолеть имеющийся разрыв в производительности». Применение этого российского решения позволяет реально строить программно-аппаратные комплексы на отечественной элементной базе, добиваясь высоких показателей производительности, причём «не хуже, а иногда даже и лучше, чем сопоставимые программно-аппаратные комплексы на импортных решениях».

В чём состоит ноу-хау решения «Росатома»? Алексей Симонов не раскрывал детали созданного в НПО «Критические информационные системы» решения, но решительно заявил: «Оно позволяет решить все проблемы с производительностью».

Формально можно было бы принять это заявление как факт. Но нас не устроил такой подход, поэтому мы попробуем проанализировать его. Предложим вариант, как можно достичь заявленного результата. Например, это возможно будет сделать за счёт оптимизации бинарных версий драйверов и прикладного ПО под заранее определённую аппаратную конфигурацию. Аналогичный подход применяется, например, при производстве ASIC-устройств (специализированных интегральных схем), аппаратных ускорителей для межсетевых экранов нового поколения (NGFW).

Поднять производительность можно с помощью таких ухищрений, и результат будет высоким. Но обратной стороной является узкая специализация под заранее выбранные задачи. Если потребуется переход на другие версии ПО и аппаратную поддержку, то придётся пересобирать весь программный стек. Поэтому такие решения допустимы, например, при майнинге, оговорив, что высокая производительность гарантируется только до момента очередного форка.

Алексей Симонов рассказал, что в настоящее время уже есть готовое решение для PostgreSQL Professional. Оно прошло проверку на совместном проекте в «Росатоме». На финальной готовности есть уже и другой продукт — система виртуализации.

Согласуется ли такое решение с доверенными ПАКами на их полном жизненном цикле? Возможно, да. Но этот вопрос требует более внимательной проработки.

Доверенный ПАК: точка зрения исследователей

«Самой серьёзной проблемой на пути развития доверенных ПАКов является то, что у участников рынка до сих пор не сформировалось единого понимания смысла самого понятия «доверие», — высказал свою точку зрения Николай Середин (АНО «Консорциум «Телекоммуникационное оборудование»). По его мнению, доверие — это не столько «российское производство» или «российская компонентная база», сколько прежде всего отражение уверенности в надёжности и управляемости продукта на всём протяжении его жизненного цикла.

Эту оценку поддержал Александр Иванюк («Ассоциация документальной электросвязи»), дополнив понятие «доверия» ещё и возможностью контроля за функциональным составом продукта и управления им. Он отметил, что при оценке доверия «мы принципиально дистанцировались от вопросов, связанных с обеспечением безопасности. Доверие и безопасность — это разные сущности. Доверие отражает контроль над функциональностью и управляемостью вносимых в функциональный набор ПАКа изменений», — дополнил он.

Александр Иванюк также сослался на международный опыт, отметив соответствующий документ Международного союза электросвязи (International Telecommunication Union, ITU), где приведено определение «доверия», принятое в качестве стандартного.

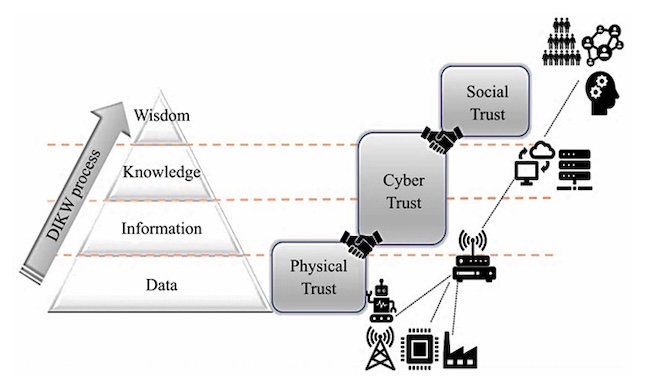

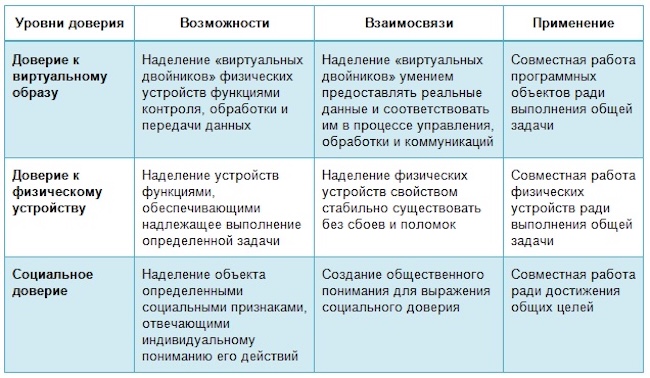

В нём оно рассматривается через набор признаков, образующих модель оценки DIKW: Data (Данные), Information (Информация), Knowledge (Знания), Wisdom (Смысл). Эти оценки проецируются в понятия доверия к самим устройствам (физический уровень, Physical Trust), их виртуальным представлениям (программный уровень, Cyber Trust) и общепризнанному мнению (социальный уровень, Social Trust).

Рисунок 3. Составляющие модели доверия DIKW

Рисунок 4. Уровни понятия «доверия»

Доверенный ПАК: консенсус точек зрения

Алексей Симонов (НПО «Критические информационные системы») поддержал мнение, что необходимо подходить комплексно к определению понятия «доверие». Уже есть признаки движения по этому пути. Например, в России зарегистрирована организация «КИИ-Серт», где предлагают проводить добровольную сертификацию доверенных ПАКов на соответствие (как в целом, так и на уровне компонентов) более широким требованиям, установленным на федеральном и отраслевом уровнях.

По мнению Минпромторга, сформировать единое понятие «доверенного ПАКа» будет полезно для отрасли. Елизавета Шеина отметила, что проводимая министерством работа перенацелена теперь с закрепления «российского происхождения» на понятие «доверия» — за счёт наращивания дополнительными атрибутами («функциональность, надёжность и защищённость»). Это должно повысить защищённость отечественных продуктов. Но об их безопасности следует говорить особо.

Выстраивание поддержки на всём жизненном цикле продуктов требует дать ответ, как это будет сказываться на доверии к ним. Есть ли необходимость проведения повторной верификации для доверенных ПАКов на этапах жизненного цикла? Елизавета Шеина ответила, что в Минпромторге пока нет окончательного ответа на этот вопрос.

Остаются также вопросы о введении степеней верификации доверия. Необходимо также разработать механизмы, которые позволят оценивать наносимый ущерб (государству, отрасли, группе компаний), а также объём затрат для устранения проблем. Их решение представляет собой непростую задачу.

Выводы

Доверенными ПАКами сейчас можно считать программно-аппаратные комплексы, на которые получены 2 или 3 (в специальных случаях) сертификата. Но если доверие рассматривать в более широком смысле, в том числе с учётом безопасности эксплуатации и защищённости от различных ИБ-угроз, то модель приходится развивать с учётом поставленных целей.

На рынке уже появились решения, которые позволяют удовлетворить запросам заказчиков с учётом существующей модели доверия. Но в Минпромторге считают, что для достижения технологического суверенитета модель доверия необходимо развивать.

В статье не были приведены примеры уже существующих отечественных систем доверенных ПАКов — чем они интересны, для кого предназначены, какие потребности закрывают. Этому будет посвящён отдельный материал.