Шлюз веб-безопасности (Secure Web Gateway, SWG) Solar webProxy разграничивает доступ к веб-ресурсам, приложениям и файлам, защищает от заражённых и фишинговых сайтов и блокирует утечки информации через веб-канал. Расскажем о возможностях интеграции со средствами киберзащиты, которые поддерживает продукт.

- Введение

- Solar webProxy — что это?

- Интеграция с другими средствами защиты информации

- 3.1. Сетевые антивирусы

- 3.2. DLP

- 3.3. Песочница

- 3.4. SIEM

- Настройка Solar webProxy для интеграции по ICAP

- Типовые ошибки при интеграции. Рекомендации по превентивному устранению

- Выводы

Введение

В современном мире последние пару лет среди поставщиков продуктов и облачных сервисов по кибербезопасности наблюдается явная тенденция к созданию экосистем, способных закрывать потребности бизнеса сразу в нескольких сегментах (например, сетевая безопасность, защита приложений, управление доступом, защита инфраструктуры и т. д.). Такой подход обеспечивает использование линейки связанных и хорошо согласующихся между собой продуктов, что делает процесс обеспечения информационной безопасности в организациях более лёгким и эффективным.

На текущий момент лишь единицы отечественных вендоров могут предоставить такие экосистемы. К сожалению, подобные решения подойдут не всем по ряду причин, начиная от высокой стоимости и заканчивая необходимостью выделения ресурсов на обучение группы специалистов, которые будут обеспечивать их конфигурирование и поддержку. Существующие на рынке экосистемы закрывают также далеко не все потребности по обеспечению кибербезопасности, а лишь определённый пул, который может понадобиться далеко не каждому бизнесу.

Поэтому в настоящее время практически в любой организации можно встретить системы защиты информации от разных поставщиков. Помимо того что эти средства должны легко встраиваться и работать почти в любой инфраструктуре компании, они должны корректно взаимодействовать друг с другом, иначе процесс обеспечения информационной безопасности осложнится и станет скорее дополнительной проблемой. К сожалению, проблемы совместимости часто встречаются не только на ИБ-рынке, но и на любом другом рынке программного обеспечения.

Мы в Центре продуктов Dozor «РТК-Солар» стремимся создавать системы проактивной защиты информации, которые могут легко встраиваться в любую сетевую инфраструктуру наших заказчиков и работать согласованно с решениями других вендоров.

Solar webProxy — что это?

У нас есть SWG-решение Solar webProxy, которое представляет собой систему анализа веб-трафика, передаваемого по протоколам HTTP, HTTPS и FTP over HTTP, с целью идентификации событий, которые могут свидетельствовать о нарушении правил информационного обмена, однако это далеко не все возможности продукта.

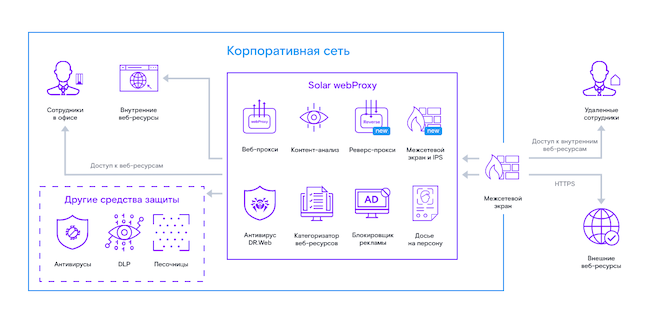

Основные компоненты:

- веб-прокси;

- обратный прокси;

- категоризатор;

- модуль анализа контента;

- блокировщик рекламы;

- межсетевой экран (включая NAT и фильтрацию на L7 с помощью технологии DPI);

- система обнаружения и предотвращения вторжений;

- антивирус (от Dr.Web);

- компонент «Досье».

Solar webProxy ставится «в разрыв» сети и контролирует все данные, передаваемые между сотрудниками, внутренними ресурсами организации и интернет-ресурсами. При фильтрации и маршрутизации данных определяются их формат и кодировка, вскрываются содержимое и заголовки сетевых пакетов, категоризируются веб-запросы и ресурсы. Возможна проверка веб-трафика встроенным антивирусом или другими средствами защиты с помощью протокола ICAP.

Рисунок 1. Схема размещения Solar webProxy в корпоративной сети организации

Интеграция с другими средствами защиты информации

Solar webProxy можно легко интегрировать со внешними системами защиты информации, работающими на уровне сети, следующих классов: антивирусы, DLP-системы, «песочницы» и SIEM-системы. Интеграция с решениями первых трёх классов доступна только при наличии в них функциональности ICAP-сервера. Интеграция с SIEM доступна по протоколу Syslog (классическое исполнение).

Протокол ICAP предназначен для переноса обработки интернет-контента (как правило, файлов) на выделенные серверы. ICAP помогает высвободить ресурсы Solar webProxy и стандартизировать реализацию защитных функций, что позволяет легко интегрироваться с решениями различных производителей без необходимости обеспечивать поддержку каждого продукта в отдельности.

Solar webProxy поддерживает отправку интернет-контента во внешние ИБ-решения в режимах «respmod» и «reqmod».

Сетевые антивирусы

Сетевые антивирусы работают на выделенных серверах, а не на конечных точках, как традиционные антивирусы. Они являются одним из компонентов обеспечения проактивной защиты сетевого периметра, так как проверяют все проходящие файлы на наличие вредоносного кода до того, как те будут выполнены или открыты на любом из конечных устройств. В Solar webProxy есть внутренний антивирусный модуль от Dr.Web. Кроме того, Solar webProxy легко интегрируется с практически любым другим сетевым антивирусом, что позволяет отправлять по протоколу ICAP проходящие файлы на проверку, блокировать трафик в случае обнаружения вредоносного кода и сигнализировать об инцидентах.

DLP

Сетевые системы Data Leak Prevention (DLP) работают на выделенных серверах и выполняют отслеживание, обнаружение, сигнализацию об угрозе и блокирование утечек конфиденциальной информации, пока данные находятся в движении. Этот класс ИБ-решений также является одним из компонентов проактивной защиты от внутренних угроз кражи или потери важной конфиденциальной информации.

Solar webProxy интегрируется практически с любой DLP-системой. Поскольку у нас в Центре продуктов Dozor есть DLP-система Solar Dozor, с ней поддерживается расширенная интеграция:

- Синхронизация компонента «Досье». «Досье» содержит личную и контактную информацию о персонах, сотрудниках компании. При изменении каких-либо данных о персоне (а также регистрации новой персоны, удалении старой, перемещении персон по организационной структуре и т. д.) в первой системе изменения будут применены и во второй, при следующей синхронизации.

- Три разных по назначению интерфейса приёма файлов по ICAP на проверку:

- «/icap/full» (полноценная онлайн-проверка). Сообщения, которые передаются на этот интерфейс, проходят полноценную проверку политикой безопасности, включая тяжёлые безусловные проверки групп особого контроля. Это может занимать значительное время, а ответ о результате клиенту поступает только по завершении проверки. На этот интерфейс стоит отправлять сообщения только в том случае, если клиенту необходимо принимать решение, пропускать ли сообщение дальше или заблокировать передачу, и при этом необходима полноценная проверка всей политикой.

- «/icap/fast» (сокращённая онлайн-проверка). Сообщения, которые передаются на этот интерфейс, проходят сокращённую проверку политикой безопасности, исключая тяжёлые безусловные проверки групп особого контроля. Процесс начинается с головного правила политики и может проходить по отдельной специально выделенной её ветке. Ответ о результате клиенту поступает только по завершении проверки. Рекомендуется отправлять на этот интерфейс сообщения в том случае, если клиенту необходимо принимать решение, пропускать ли сообщение дальше или заблокировать передачу, но при этом нужна проверка известным набором правил за небольшое время.

- «/icap/spool» (помещение сообщения в очередь на проверку). Сообщения, которые передаются на этот интерфейс, записываются в специальную очередь для последующей обработки. Обработка будет проходить по всем правилам политики, включая безусловные проверки групп особого контроля и детектирование информационных объектов. Положительный ответ клиенту поступает сразу после приёма сообщения. Действия блокировки по ICAP не будут выполнены. Остальные действия, возникшие в ходе обработки, будут выполнены в полном объёме. Рекомендуется отправлять сообщения на этот интерфейс в том случае, если у клиента нет необходимости блокировать их непосредственно в момент передачи, но есть желание контролировать поток информации для последующих расследований и регистрации инцидентов в безопасности.

- Расширенная интеграция обратного прокси, одного из модулей Solar webProxy, с Solar Dozor позволяет отправлять на проверку в DLP конфиденциальные файлы и контролировать их выгрузку со внутренних ресурсов, опубликованных посредством этого модуля.

- Traffic Analyzer, один из модулей DLP-системы Solar Dozor, может склеивать пакеты трафика, полученные от Solar webProxy по протоколу ICAP, в целостную сессию, извлекать веб-почту и прочие формы активности с целью дальнейшей передачи полученных данных на проверку в другой модуль — Mail Connector.

Песочница

Сетевые песочницы работают на выделенных серверах и представляют собой изолированные среды тестирования, позволяющие отслеживать, обнаруживать и блокировать подозрительные артефакты, передаваемые в сетевом трафике. Сетевые песочницы обеспечивают дополнительный уровень проактивной защиты от сетевых угроз. Главное отличие и причина популярности решений этого класса состоит в возможности детектировать и блокировать ранее неизвестные векторы атак.

Solar webProxy умеет интегрироваться с сетевыми песочницами в части отправки сетевого трафика на проверку с целью выявить вредоносные или потенциально вредоносные артефакты, информации о которых нет в сигнатурных базах антивирусов.

SIEM

В Solar webProxy также поддерживается интеграция с системами Security Information and Event Management (SIEM), которые являются обязательными к применению (must have) в среднем и крупном бизнесе. SIEM-системы призваны повышать эффективность обеспечения ИБ, а также обнаруживать киберугрозы посредством централизованного анализа событий в режиме реального времени и сигнализации о возникновении инцидентов в безопасности.

Интеграция Solar webProxy с SIEM-системами осуществляется в части настройки удобного для SIEM формата регистрации событий, а также отправки этих журналов в SIEM-систему средствами Syslog.

Настройка Solar webProxy для интеграции по ICAP

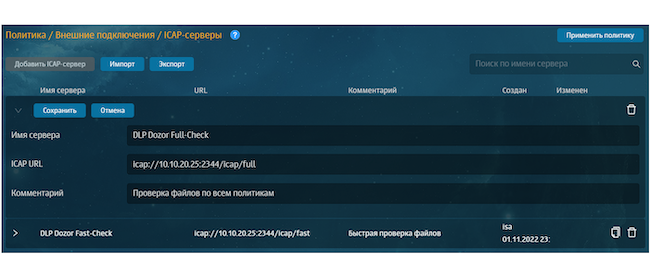

Сперва необходимо добавить ICAP-сервер для настройки отправки файлов на проверку. Делается это в разделе «Политика» → «Внешние подключения» → «ICAP-серверы». Ниже на рисунке представлен процесс добавления ICAP-серверов на примере ICAP-сервера DLP Solar Dozor (сервер в данном случае один, но с разными интерфейсами приёма сообщений).

Рисунок 2. Добавление ICAP-серверов

Второй ICAP-сервер добавляется по такому же принципу, но в поле «ICAP URL» после адреса сервера вместо интерфейса «/icap/full» указан «/icap/fast».

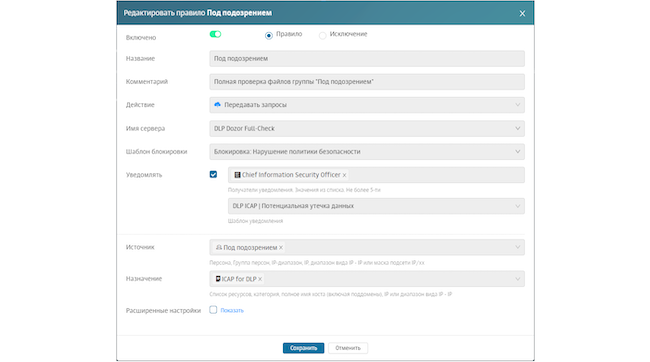

Следующим шагом нужно создать правило для отправки файлов на проверку на добавленный ICAP-сервер; делается это в разделе «Политика» → «Контентная фильтрация» → «Перенаправление по ICAP». Ниже на рисунке представлен процесс настройки правила для отправки трафика на один из добавленных ICAP-серверов.

Рисунок 3. Настройка правила перенаправления трафика на ICAP-сервер

При раскрытии блока «Расширенные настройки» появится дополнительная возможность настройки следующих полей:

- протокол, по которому передаются файлы;

- методы протокола;

- порты;

- типы файлов;

- размер файлов.

Благодаря интуитивно понятному интерфейсу Solar webProxy трудностей в настройке интеграции практически не бывает. Подробное описание всех настраиваемых полей содержится в руководстве администратора, а процесс настройки не требует специальной квалификации.

Типовые ошибки при интеграции. Рекомендации по превентивному устранению

Всё же иногда заказчики обращаются к нам за помощью: интеграция не работает, трафик не блокируется, нет ответа от ICAP-сервера и т. д. Если классифицировать проблемы и их первопричины, в основном они делятся на четыре вида.

- Неправильный расчёт масштабирования. Иногда заказчики пытаются самостоятельно подобрать аппаратные компоненты и рассчитать мощности для развёртывания и обеспечения бесперебойной работы Solar webProxy. Любая ошибка в этом вопросе приводит к проблемам в производительности. Чтобы их избежать, команда Solar webProxy подбирает оптимальные характеристики аппаратных компонентов индивидуально под сетевую инфраструктуру заказчика.

- Нерациональное использование мощностей внешних ИБ-решений, что приводит к их перегрузке. Не стоит перенаправлять исходящий трафик на проверку в антивирус и песочницу, а входящий — в DLP. Можно получить высоконагруженную систему защиты, которая не сможет проверять трафик и своевременно сигнализировать об угрозах — скорее всего, на выходе будет только ошибка «отказ в обслуживании». Рекомендуем настраивать интеграцию с антивирусами и песочницами только на проверку входящего трафика, а интеграцию с DLP — только на проверку исходящего, что существенно снизит нагрузку на ICAP-серверы и повысит эффективность обнаружения угроз.

- Перегрузка DLP-систем файлами, которые не имеют никакой семантики. Любой обмен трафиком в интернете сопровождается большим количеством передаваемых файлов (убедиться в этом можно открыв инструменты разработчика в браузере и обновив страницу), большинство из которых является служебными файлами для корректной работы и отображения веб-ресурсов. Если их не фильтровать и отправлять их на проверку в DLP-систему, то в средних и крупных сетевых инфраструктурах DLP спустя некоторое время перестанет отвечать, потому что не будет успевать проверять все объекты, хотя проверка таких файлов DLP-системой не имеет никакого смысла.

В данном случае рекомендуем задавать перечень ресурсов, где будут явно указаны домены и поддомены всех основных ресурсов, на которых выполняется обмен важными (с точки зрения семантики) файлами. Команда Solar webProxy ведёт и постоянно обновляет перечень таких ресурсов и делится им с заказчиками. Эта рекомендация касается интеграции с DLP; с антивирусами ситуация обратная — они оптимизированы и «заточены» на проверку всех файлов, включая служебные.

- Неверный ICAP URL. При добавлении ICAP-сервера можно предположить, что ICAP URL строго типизирован для всех серверов с подобной функциональностью, однако это не так. Если ICAP URL указан неверно, то сообщения на сервер приходить не будут. У разных ICAP-серверов могут отличаться ICAP URL: например, у DLP Solar Dozor одни ICAP URL, у других вендоров — иные. Чтобы избежать таких ошибок, мы рекомендуем внимательно ознакомиться с документацией на сторонние ИБ-решения. Информация об ICAP URL должна находиться в разделах связанных с приёмом и обработкой сообщений по ICAP.

Выводы

Solar webProxy легко встраивается практически в любую сетевую инфраструктуру и интегрируется с ключевыми классами систем обеспечения проактивной и ретроактивной защиты информации. Это позволяет построить высокоэффективную систему обеспечения сетевой безопасности. С решением любых вопросов по развёртыванию, конфигурированию, эксплуатации Solar webProxy и интеграции с внешними ИБ-системами команда «РТК-Солар» оперативно помогает — потребности заказчика для нас всегда на первом месте.