Обмениваться с НКЦКИ информацией об инцидентах должны все субъекты КИИ (критическая информационная инфраструктура). Естественно, происходить это должно исключительно по защищённым каналам связи. Если раньше организовать безопасное взаимодействие с системой ГосСОПКА можно было только с помощью сети ViPNet, то сегодня перечень технических решений расширился. Мы расскажем о том, чем можно заменить ViPNet и какая альтернатива есть у собственной защищённой сети.

- Введение

- Как подключиться к ГосСОПКА?

- 2.1. ViPNet

- 2.2. «Континент»

- 2.3. «С-Терра»

- Услуги центра ГосСОПКА

- Выводы

Введение

Основная задача системы ГосСОПКА — получение оперативной, объективной и достоверной информации о состоянии кибербезопасности ИТ-ресурсов РФ на основе данных о компьютерных инцидентах. Собранная информация анализируется Национальным координационным центром по компьютерным инцидентам (НКЦКИ) для формирования индикаторов компрометации и бюллетеней ИБ, которые затем адресно рассылаются участникам ГосСОПКА. Это помогает организациям быть в курсе актуальных киберугроз.

Кроме сбора сведений об угрозах и «переопыления» участников информацией об идущих атаках, участники ГосСОПКА могут запрашивать содействие со стороны НКЦКИ в реагировании на компьютерные инциденты. С момента запуска ГосСОПКА прошло несколько лет, в течение которых её техническая инфраструктура претерпела множество изменений. В частности, в конце 2020 года НКЦКИ обновил регламент, расширив спектр способов защищённого подключения к системе (регламент доступен по запросу у регулятора).

Как подключиться к ГосСОПКА?

Как известно, российский рынок VPN страдает от проприетарных технологий и несовместимости продуктов различных производителей. Как правило, у владельца ресурса (в нашем случае это — НКЦКИ), к которому необходимо организовать защищённое подключение, возникает дилемма: использовать для этой задачи решение одного производителя или нескольких. Во втором случае затраты, конечно же, больше, так как владельцу системы надо приобрести программно-аппаратные комплексы сразу нескольких вендоров.

Но для заказчика, который подключается к этому ресурсу, ситуация противоположна: ему требуется вариативность, ведь он уже может использовать продукты какого-то российского вендора, разводить «зоопарк» решений различных производителей ему невыгодно.

С этой проблемой столкнулись и субъекты КИИ. Изначально для подключения к технической инфраструктуре НКЦКИ организация могла использовать только оборудование ViPNet. Но такой ограниченный выбор был неудобен заказчикам, которые уже использовали несовместимые с продукцией «ИнфоТеКС» технические решения. Теперь есть несколько способов защищённого подключения: на основе оборудования компаний «ИнфоТеКС», «Код Безопасности» и «С-Терра».

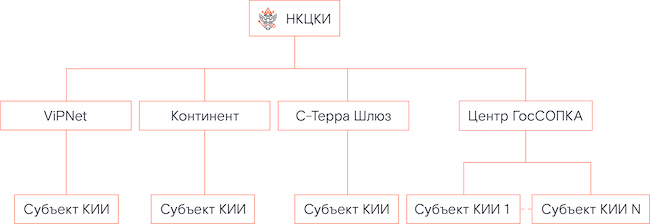

Рисунок 1. Варианты подключения к ГосСОПКА

Во всех трёх случаях используются программно-аппаратные комплексы с классом защиты КС3. Рассмотрим подробнее каждый из вариантов.

ViPNet

Для подключения к технической инфраструктуре НКЦКИ организация может использовать уже действующую у неё сеть ViPNet. В этом случае потребуется просто организовать межсетевое взаимодействие с сетью НКЦКИ (№ 10976).

При этом если ранее была возможность использовать ViPNet Client для доступа к личному кабинету, то теперь такой возможности нет. Установка ViPNet Client хоть и была бюджетным решением для заказчика, но имела множество нюансов, таких как доступ с конкретной рабочей станции, на которую установлен клиент, а также необходимость установки на неё дополнительных средств защиты от несанкционированного доступа.

«Континент»

Второй вариант — организовать подключение с помощью линейки продуктов АПКШ «Континент» компании «Код Безопасности». Он реализуется также через межсетевое взаимодействие (наименование сети — НКЦКИ).

При выборе данного варианта нужно учесть ряд специфических ограничений:

- на Центре управления сетью (ЦУС) не должен быть включён режим изолированной сети;

- криптошлюз (КШ) должен обладать статическим IP-адресом;

- необходимо исключить совпадение идентификаторов КШ в домашней и внешней сетях при загрузке конфигурации.

Но эти требования, скорее всего, не принесут заказчикам серьёзных неудобств.

«С-Терра»

Подключиться к НКЦКИ теперь можно и с помощью ПАК «С-Терра Шлюз» версии 4.1 и выше. В очередной раз используется аналог межсети, то есть происходит обмен сертификатами между НКЦКИ и подключающимся заказчиком.

Услуги центра ГосСОПКА

Альтернативный вариант для заказчика — воспользоваться услугами центра мониторинга (центр ГосСОПКА), заключившего соглашение с НКЦКИ. Этот вариант подключения существовал с самого начала, однако не пользовался популярностью, так как подобные услуги предлагали единичные SOC. Сейчас же центров ГосСОПКА стало больше, и спрос на услугу вырос.

В этом случае центр мониторинга не только выполняет функции по обнаружению, предупреждению и ликвидации последствий компьютерных атак, но и осуществляет взаимодействие с НКЦКИ, передавая данные об инцидентах. Как правило, между центром ГосСОПКА и НКЦКИ уже реализовано защищённое соединение — а это значит, что заказчику не нужно самостоятельно организовывать межсеть и тратить свои ресурсы на её поддержку. Например, специалисты, занимающиеся администрированием, мониторингом и реагированием на инциденты, на рынке труда стоят очень дорого, к тому же найти квалифицированные кадры крайне сложно. В частности, сервис взаимодействия с ГосСОПКА есть у «Ростелеком-Солар».

Рисунок 2. Подключение к ГосСОПКА через Solar JSOC

Весь трафик с площадки клиента поступает на СКЗИ «Ростелекома», шифруется и по защищённому каналу передаётся в центр мониторинга и реагирования на кибератаки Solar JSOC, где он расшифровывается и обрабатывается специалистами. При необходимости информация об угрозах и инцидентах передаётся в ГосСОПКА также по защищённому каналу связи.

Выводы

Взаимодействие с ГосСОПКА — это требование законодательства, которое владельцы значимых объектов КИИ не могут игнорировать. Именно поэтому диверсификация производителей для подключения к инфраструктуре НКЦКИ была нужным и правильным шагом, благодаря которому многие организации смогут избежать дополнительных затрат на приобретение оборудования конкретного вендора и использовать ранее подключённую сеть.

С другой стороны, взаимодействие через центр ГосСОПКА, у которого подключение уже реализовано, в принципе освобождает компанию от необходимости закупать и обслуживать собственный программно-аппаратный комплекс, доверив обмен информацией с НКЦКИ внешним специалистам.

Возможно, наличие альтернативных решений сделает соблюдение закона о безопасности КИИ более массовым и стимулирует как можно большее количество организаций участвовать в пополнении базы знаний и обмене информацией об актуальных киберугрозах.

Авторы:

Павел Гончаров, менеджер по развитию бизнеса Solar JSOC компании «Ростелеком-Солар»

Александр Веселов, руководитель направления ГОСТ VPN компании «Ростелеком-Солар»