Сертификат AM Test Lab

Номер сертификата: 401

Дата выдачи: 29.11.2022

Срок действия: 29.11.2027

- Введение

- Функциональные возможности X-Config

- Архитектура X-Config и системные требования

- Функциональные компоненты X-Config

- Выводы

Введение

Каждая информационная система, даже безопасно спроектированная и реализованная, может быть подвержена угрозам вследствие неправильного конфигурирования и появления новых уязвимостей.

Система X-Config 1.7 разработана российской компанией Spacebit, основанной в 2021 году и специализирующейся на автоматизации процессов обеспечения информационной безопасности. Система позволяет своевременно выявить и устранить несоответствия профилям безопасности конфигураций, разработанным с помощью X-Config на основе общепринятых лучших практик и принятым в организации, на контролируемых информационных системах и компонентах, в том числе аппаратных. Контроль безопасности конфигураций и анализ вносимых изменений обеспечиваются и выполняются в соответствии с требованиями регуляторов:

- PCI DSS 3.2.1;

- ISO/IEC 27001:2018;

- Положение Банка России № 719-П от 04 июня 2020 г.;

- «Требования о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах», утверждённые приказом ФСТЭК России № 17 от 11 февраля 2013 г.;

- «Состав и содержание организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных», утверждённый приказом ФСТЭК России № 21 от 18 февраля 2013 г.;

- «Требования по обеспечению защиты информации в автоматизированных системах управления производственными и технологическими процессами», утверждённые приказом ФСТЭК России № 31 от 14 марта 2014 г.;

- «Требования по обеспечению безопасности значимых объектов критической информационной инфраструктуры Российской Федерации», утверждённые приказом ФСТЭК России № 239 от 25 декабря 2017 г.;

- ГОСТ Р 57580.1 от 8 августа 2017 г.;

- СТО БР ИББС 1.0 от 17 мая 2014 г.

Большинство из этих стандартов определяют требования по предотвращению уязвимостей конфигураций: периодический поиск брешей, проведение тестов на проникновение в контролируемую систему, своевременное устранение выявленных изъянов и установка рекомендованных обновлений безопасности, разработка и внедрение стандартов безопасной конфигурации.

X-Config, по замыслу создателей, позволяет сократить эффект человеческого фактора как источника потенциальных уязвимостей контролируемой информационной системы на этапе её функционирования, поддерживая безопасность на необходимом уровне.

X-Config зарегистрирована в Едином реестре российских программ для электронных вычислительных машин и баз данных (запись № 7045 от 07 октября 2020 г.).

Возможен контроль состояний защищённости следующих ресурсов сети:

- компьютеры под управлением ОС Microsoft Windows и Unix-подобных систем;

- веб-серверы Nginx и Microsoft IIS;

- контейнеры сервлетов Apache Tomcat.

Разработчики X-Config постоянно работают над расширением списка стандартов безопасного конфигурирования. В течение года запланировано добавление стандартов для контроля конфигураций сетевого оборудования, веб-браузеров и баз данных, а также популярного прикладного ПО.

Функциональные возможности X-Config

Система X-Config предназначена для выполнения следующих задач:

- управление каталогом ресурсов;

- управление требованиями по безопасности конфигурации;

- создание профилей безопасного конфигурирования на основе оцифрованных стандартов;

- автоматизация и контроль применения стандартов безопасности конфигурации;

- контроль рисков небезопасной конфигурации;

- генерация отчётности.

Архитектура X-Config и системные требования

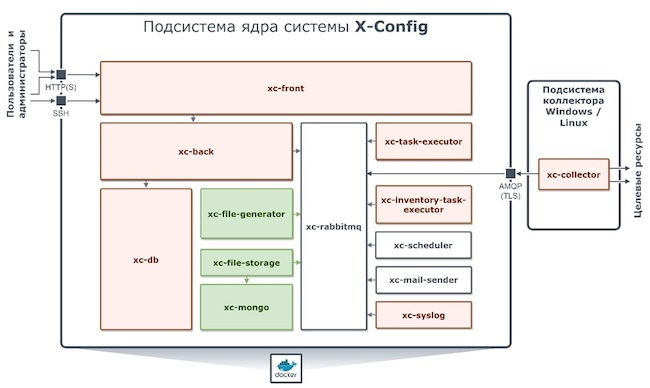

Система X-Config может быть развёрнута как на реальных серверах, так и на виртуальных машинах. Ядро системы X-Config Server устанавливается на Unix-подобную систему и осуществляет анализ собираемых конфигураций, проверку соответствия профилям стандартов и генерацию отчётов. Доступ к интерфейсу администратора и ядру X-Config осуществляется через веб-браузер. Сбор конфигураций и инвентаризация осуществляются коллекторами X-Config Collector. Для контроля устройств под управлением ОС Microsoft Windows требуется дополнительный сервер для размещения коллектора.

Рисунок 1. Архитектура X-Config

Рекомендуемые параметры аппаратного обеспечения X-Config приведены ниже. Компоненты X-Config на серверах разворачиваются через Docker.

Таблица 1. Программно-аппаратные требования X-Config

Компонент | Операционная система | Процессор | Оперативная память, ГБ | Дисковое пространство, ГБ |

|---|---|---|---|---|

X-Config Server | Любая ОС с поддержкой контейнеров Docker | x86, 6 ядер | 12 | 200 |

Collector | Linux / Microsoft Windows Server | x86, 1 ядро / 2 ядра | 2 / 4 | 50 / 80 |

В настоящее время поддерживается два типа лицензирования X-Config: «Business» и «Enterprise». Бизнес-лицензия поддерживает инфраструктуру до 250 хостов, «Enterprise» — до 10 тыс. хостов под управлением одного сервера.

Стоимость X-Config формируется исходя из потребностей заказчика. В итоговую сумму входят стоимость ядра X-Config, которая уже включает в себя контроль конфигурации для 50 хостов в комплектации «Business» и 100 хостов в комплектации «Enterprise», цена за дополнительные хосты и техническая поддержка на один год.

Функциональные компоненты X-Config

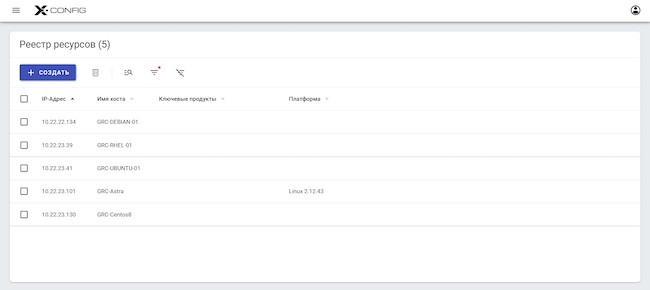

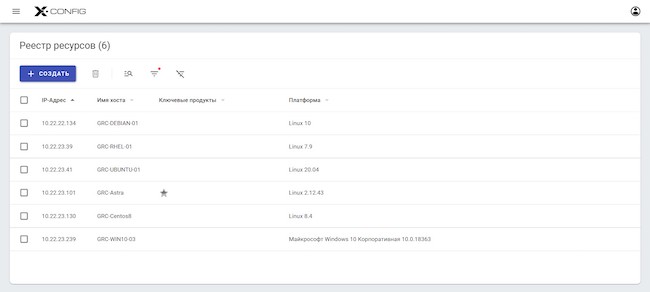

Ведение реестра ресурсов информационной системы

Реестр ресурсов в X-Config содержит в себе перечень контролируемых хостов с дополнительной информацией, необходимой для организации процесса контроля. На ресурсы и их группы, добавленные в реестр, назначаются задачи — например, по проверке конфигураций.

В продукте реализованы как автоматический поиск ресурсов в сети, так и добавление их из файла в формате CSV либо вручную. Возможна интеграция с решениями типа CMDB (Configuration Management Database, база данных управления конфигурацией). Также реализованы пользовательские параметры ресурсов, на основе которых можно создавать группы.

X-Config осуществляет автоматическую инвентаризацию ресурсов сети для формирования реестра объектов контроля, сохраняя эталонные состояния информационных систем (профили конфигураций). Малейшие отклонения от эталонного состояния, утверждённого администратором системы, должны быть оперативно расследованы специалистами по ИБ, а причины выявленных несоответствий — устранены.

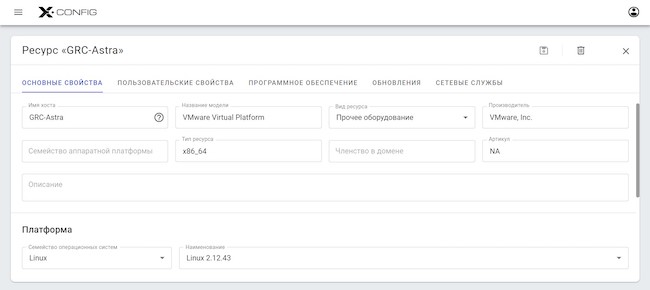

Рисунок 2. Карточка ресурса в X-Config, вкладка «Основные свойства»

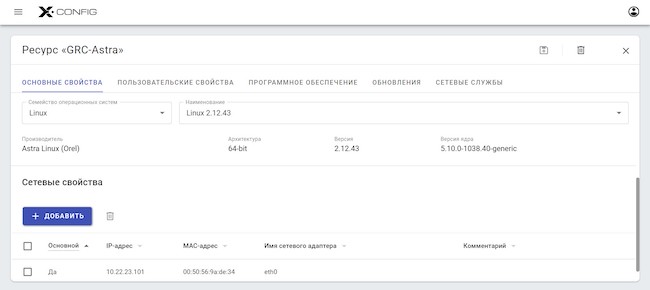

Рисунок 3. Карточка контролируемого средствами X-Config ресурса, вкладка «Основные свойства»

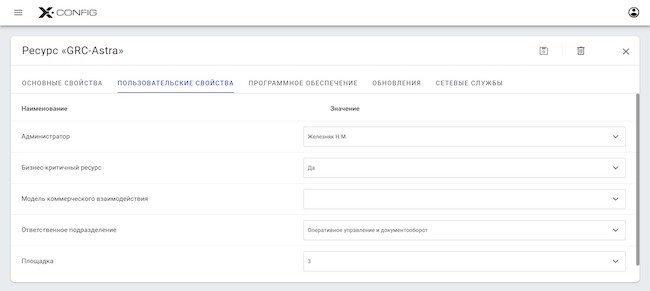

X-Config позволяет назначить каждому ресурсу пользовательские свойства — например, указать, является ли ресурс критически значимым для бизнес-процессов, или маркировать его по принадлежности к какому-либо подразделению. После этого можно группировать ресурсы по этим критериям и использовать такие группы в выполняемых задачах.

Рисунок 4. Карточка контролируемого средствами X-Config ресурса, вкладка «Пользовательские свойства»

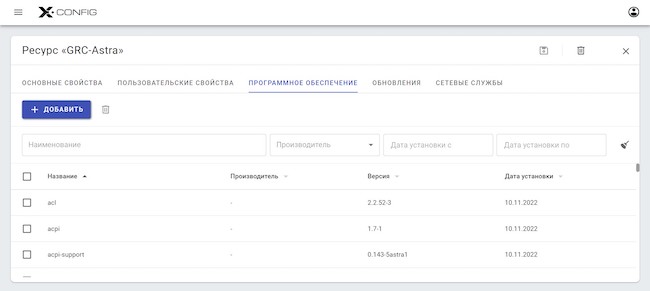

Рисунок 5. Карточка контролируемого средствами X-Config ресурса, вкладка «Программное обеспечение»

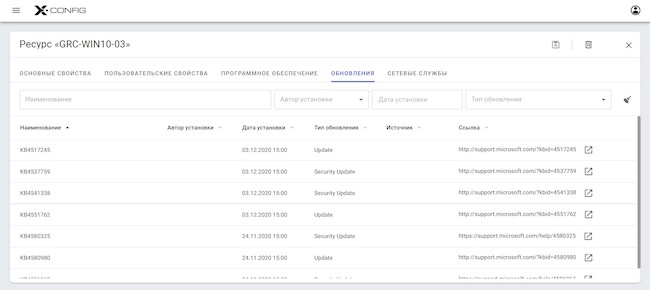

Рисунок 6. Карточка контролируемого средствами X-Config ресурса, вкладка «Обновления»

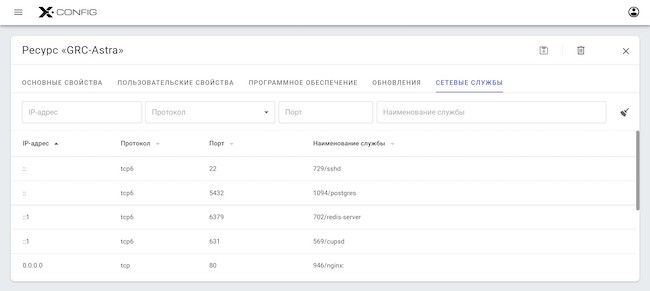

Рисунок 7. Карточка контролируемого средствами X-Config ресурса, вкладка «Сетевые службы»

Контролируемые ресурсы добавляются в реестр и при использовании групп автоматически располагаются в них в соответствии с параметрами фильтрации. При этом на них автоматически назначаются задачи, если в качестве целевых хостов там указана группа ресурсов. Реестр содержит подробную информацию по каждому узлу, включая:

- сетевые свойства (IP- и MAC-адреса);

- установленное на ресурсе программное обеспечение;

- перечень пакетов обновлений, установленных на ресурсе;

- перечень сетевых служб ресурса;

- пользовательские свойства, задаваемые администратором безопасности.

Рисунок 8. Ресурсы, обнаруженные средствами X-Config в контролируемой сети

Для удобства администрирования большого числа ресурсов сети предусмотрена возможность их объединения в динамические группы. По сути это — наборы фильтров, определяющих параметры, по которым группируются ресурсы: имя хоста, IP-адрес, MAC-адрес, вид ресурса, платформа, ключевой продукт.

При расширении реестра добавляемые ресурсы автоматически попадают в соответствующие группы на основе совпадения их параметров с критериями группировки. Таким образом, система может работать не только с конкретным узлом сети, но и с группой ресурсов.

Ведение стандартов безопасного конфигурирования

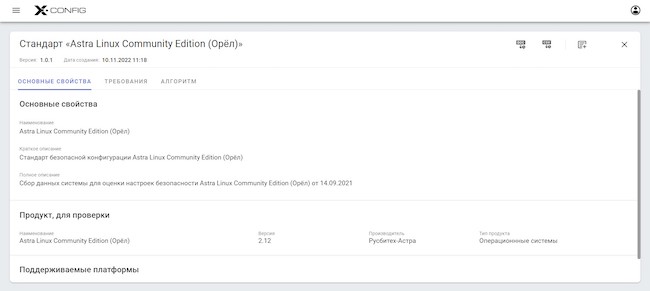

X-Config предоставляет пользователям актуальный комплект стандартов безопасного конфигурирования, содержащих требования к значениям параметров целевых систем.

Стандарты могут быть адаптированы под особенности целевой инфраструктуры и требования регуляторов. Это является основным сценарием, т. к. стандарты безопасного конфигурирования необходимо приводить в соответствие реальным свойствам конкретной информационной инфраструктуры.

Рисунок 9. Карточка стандарта безопасного конфигурирования Astra Linux в X-Config, вкладка «Основные свойства»

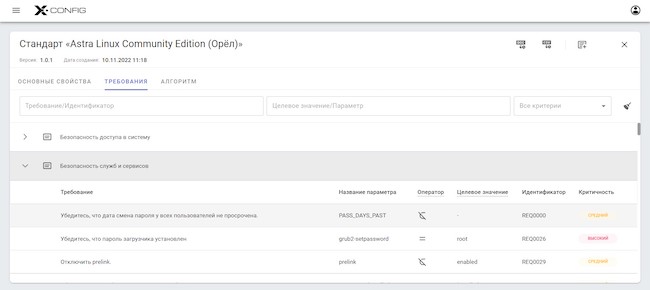

Рисунок 10. Карточка стандарта безопасного конфигурирования Astra Linux в X-Config, вкладка «Требования»

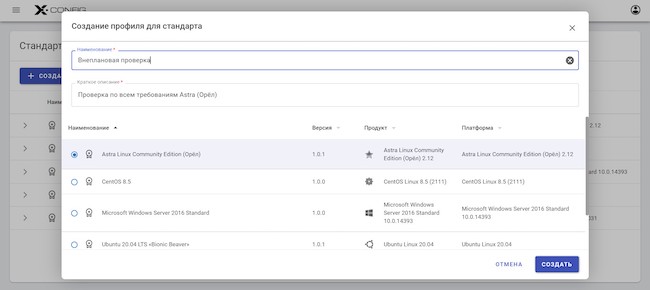

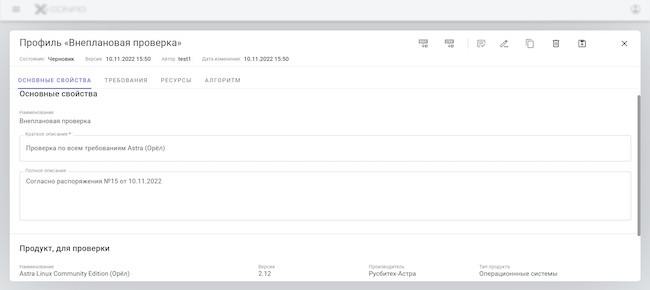

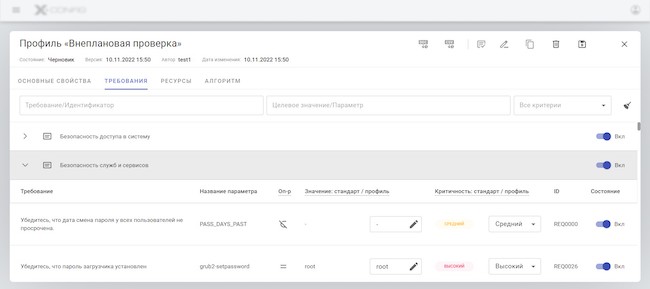

Для каждой группы ресурсов офицеры безопасности создают профили на основе стандартов безопасного конфигурирования. После подтверждения эти профили могут использоваться в регулярных задачах по контролю конфигураций. Есть возможность отходить от требований стандартов в соответствии с реальным режимом использования контролируемых ресурсов и с принятой в организации политикой информационной безопасности. Профилирование на основе стандартов безопасного конфигурирования является одним из основных преимуществ X-Config.

Профили стандартов привязываются к ресурсам и группам ресурсов. Профили могут быть выгружены в формат Microsoft Word, например для проведения юридически значимой процедуры утверждения профиля.

Рисунок 11. Форма создания нового профиля в X-Config. Окно «Создание профиля для стандарта»

Для удобства работы пользователей X-Config поддерживает копирование профилей и ведение их черновиков.

Рисунок 12. Черновик профиля в X-Config. Карточка черновика, вкладка «Основные свойства»

Рисунок 13. Черновик профиля в X-Config. Карточка черновика, вкладка «Требования»

Задачи, выполняемые в X-Config

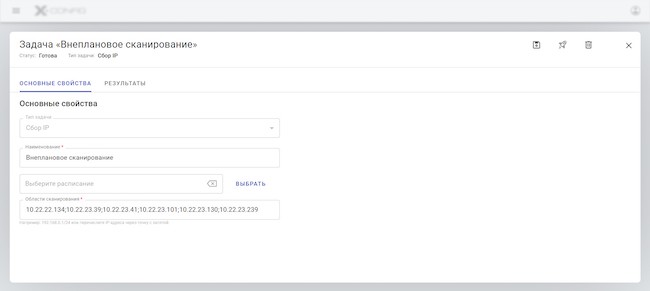

X-Config позволяет создавать задачи на автоматическое сканирование и инвентаризацию контролируемых узлов. Задачи могут запускаться как по расписанию, так и в ручном режиме по требованию администратора.

Задачи в X-Config можно разделить на три типа, которые выполняются последовательно:

- поиск устройств сети по IP-адресам для последующей инвентаризации (задачи на сбор IP-адресов);

- сбор подробной информации об устройствах (инвентаризация);

- сбор несоответствий конфигураций контролируемых устройств утверждённому профилю безопасного конфигурирования (задачи на проверку, целевая бизнес-задача X-Config).

Рисунок 14. Форма создания задачи для сканирования контролируемых узлов в X-Config (сбор IP-адресов)

После успешного сбора IP-адресов формируется список сканирования, содержащий предварительный перечень ресурсов, доступных для инвентаризации. На этапе инвентаризации X-Config собирает информацию о системном и прикладном ПО, а также об аппаратной платформе каждого устройства. Важной особенностью X-Config относительно аналогов является обнаружение новых устройств не только по требованию, но и по расписанию.

Рисунок 15. Список ресурсов X-Config после проведения их инвентаризации

Задачи проверки конфигурации на соответствие профилям безопасного конфигурирования на контролируемых устройствах могут выполняться онлайн и офлайн. Задача в режиме онлайн выполняет операции автоматически; такой режим подходит для сбора конфигураций ресурсов в открытом контуре. Для сбора конфигураций ресурсов закрытого контура необходима офлайн-задача. При этом пользователь контролируемого ресурса запускает соответствующий скрипт на съёмном носителе и передаёт результат его выполнения администратору для загрузки в X-Config.

В случае успешного выполнения всех этапов сканирования X-Config обновляет сведения о контролируемых ресурсах, при недоступности ресурса администратору будет отображена ошибка.

Журналирование результатов проверки ресурсов

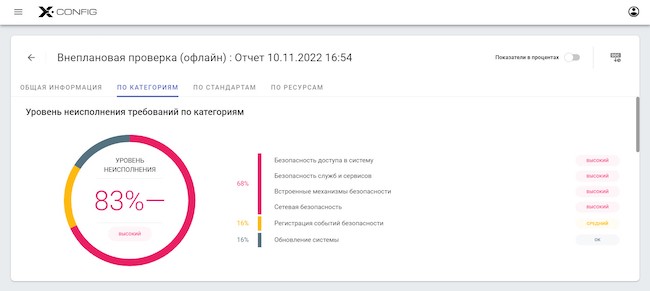

По результатам каждой проверки контролируемых ресурсов X-Config автоматически формирует отчёт, содержащий сведения о соответствии ресурсов требованиям профилей стандартов. Для удобства обработки отчёты могут быть экспортированы из системы в формат Microsoft Word.

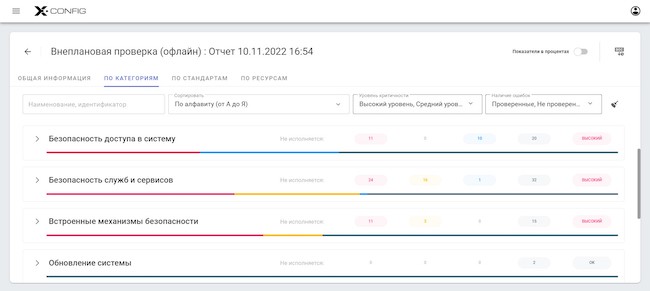

Многостраничный отчёт содержит актуальный на момент проведения проверки перечень сетевых ресурсов, а также конфигурационные параметры системного и прикладного ПО, установленного на проверяемых ресурсах. Для каждого проверенного узла отображается информация о соответствии конфигурации профилю, классифицированная по категориям (разделам требований), стандартам (исследуемому ПО) и по ресурсам.

Профили стандартов безопасности, включённые в задачу проверки, подробно описаны в детальном отчёте. Приведены фактические и требуемые значения параметров, статус выполнения задачи и уровень критической значимости выявленных несоответствий.

Рисунок 16. Отчёт о результатах проверки по категориям требований, вкладка «По категориям»

Рисунок 17. Отчёт о результатах проверки по категориям требований, вкладка «По категориям». Категории

В отчёте о результатах проверки ресурсов по категориям требований отображается информация о несоответствиях (в разрезе категорий) с указанием уровня значимости. В каждой записи выводится суммарное количество отклонений по тому или иному разделу.

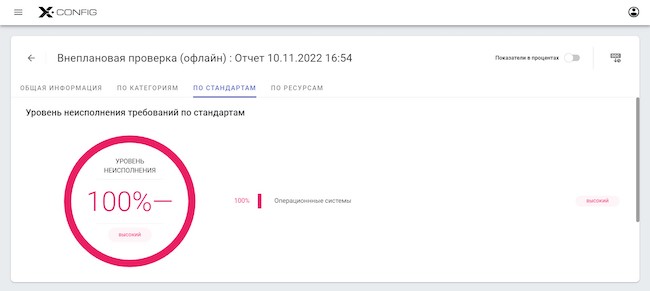

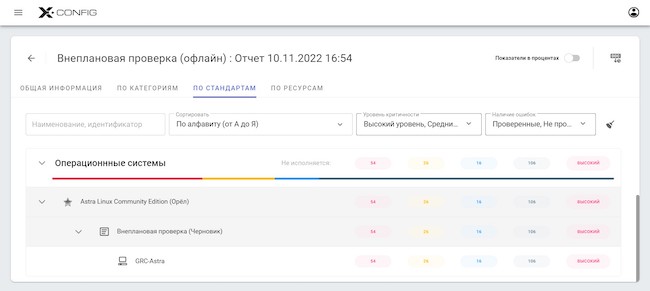

Отчёт о результатах проверки ресурсов по стандартам содержит информацию о невыполненных требованиях в разрезе профилей конфигурирования, также с указанием уровня значимости. Здесь, как и в предыдущем случае, в каждой записи можно увидеть суммарное количество невыполненных требований.

Рисунок 18. Отчёт о результатах проверки по требованиям стандартов, вкладка «По стандартам»

Рисунок 19. Отчёт о результатах проверки по требованиям стандартов, вкладка «По стандартам». Операционные системы

Отчёт о результатах проверки по ресурсам даёт администратору представление о том, какие требования какого профиля не выполняются тем или иным ресурсом.

X-Config также позволяет вести краткие отчёты, содержащие графическое представление трендов, выявленных по результатам проверок при проведении работы по устранению уязвимостей в конфигурациях.

Продукт поддерживает формирование аналитических отчётов, которые содержат информацию по выявленным уязвимостям в конфигурациях и позволяют приоритизировать работу по устранению обнаруженных уязвимостей.

Защищённость X-Config

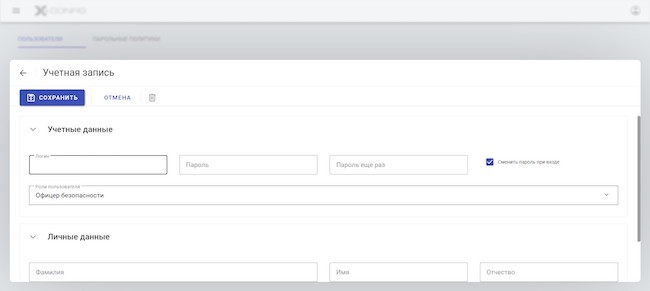

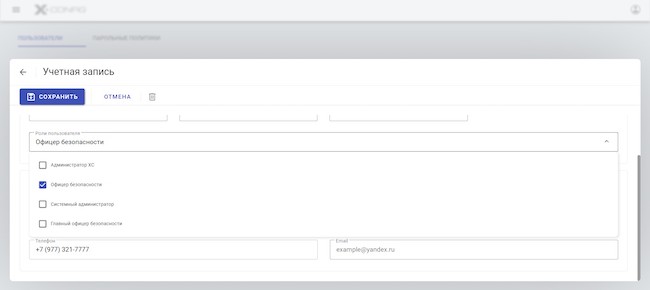

Разработчик уделил особое внимание безопасности самой системы. Доступ к X-Config предоставляется посредством учётной записи.

Рисунок 20. Добавление учётной записи X-Config

Скомпрометированная или длительное время неактивная учётная запись будет заблокирована. Права на блокировку учётных записей также есть у администратора системы.

Каждой учётной записи присваивается минимум одна роль. Распределение функциональности X-Config между ролями специалистов по информационной безопасности, системными администраторами и администраторами системы позволяет эффективно и безопасно выстроить процесс управления конфигурациями на предприятии, когда каждый специалист имеет доступ только к той функциональности, которая соответствует его зоне ответственности.

Рисунок 21. Перечень ролей и личные данные пользователя X-Config в карточке пользователя

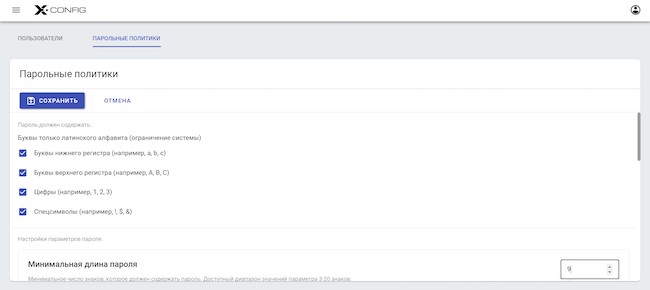

X-Config поддерживает управление парольными политиками, определяя правила работы сессий пользователя и сложность их паролей.

Рисунок 22. Настройка парольных политик X-Config

Информация о логинах и паролях системы, а также сами логины и пароли для доступа к контролируемым хостам хранятся в зашифрованном виде.

Все каналы обмена информацией между ядром X-Config и коллекторами, а также между коллекторами и контролируемыми хостами шифруются.

Выводы

Система X-Config 1.7 позволяет автоматизировать контроль того, соответствуют ли конфигурации устройств принятым в организации стандартам, а также проводить их аудит на соответствие требованиям регуляторов, оперативно обнаруживать несанкционированные изменения и снижать потенциальный ущерб, который может быть с ними связан. X-Config предназначена для контроля информационных систем после их ввода в эксплуатацию, т. е. на этапе, когда высок риск возникновения ошибки из-за человеческого фактора.

Система подходит для компаний различного масштаба, предусмотрен контроль конфигураций устройств, которые изолированы от общей сети.

Достоинства:

- Внесена в Единый реестр российских программ для электронных вычислительных машин и баз данных.

- Осуществляет контроль конфигураций безопасности и анализ вносимых изменений в соответствии с требованиями отечественных регуляторов.

- Осуществляет контроль компьютеров под управлением ОС Microsoft Windows и Unix-подобных систем и веб-серверов.

- Есть возможность создания собственных профилей безопасного конфигурирования с отхождением от стандартов, что позволяет учесть нюансы конкретной информационной инфраструктуры и производственных процессов.

- Легко масштабируется в соответствии с требованиями заказчика.

Недостатки:

- Представлен только русскоязычный интерфейс администратора X-Config.

- База стандартов безопасного конфигурирования требует расширения.

- Небольшое количество реальных внедрений на момент публикации обзора.