Сертификат AM Test Lab

Номер сертификата: 356

Дата выдачи: 25.10.2021

Срок действия: 25.10.2026

- Введение

- Модуль Dozor UBA: новые возможности

- Модуль Dozor File Crawler: новые возможности

- Совместное использование поисковых запросов

- Трансляция видео с экрана рабочей станции

- Модуль Endpoint Agent: новые возможности

- 6.1. Новый Dozor Endpoint Agent для macOS

- 6.2. Политика и параметры перехвата для комплексной проверки банковских карт на агенте для конечных точек

- 6.3. Считывание структуры внешнего носителя

- 6.4. Блокировка передачи защищённых паролем / повреждённых архивов

- 6.5. Мгновенная деактивация агентов для конечных точек

- Выводы

Введение

С выходом версии Solar Dozor 7.2 для территориально распределённых организаций в мае 2020 года возникла необходимость модернизации и доработки модулей анализа поведения пользователей (Dozor UBA) и инспектирования файловых хранилищ (Dozor File Crawler), что и было реализовано в новой версии 7.5. Кроме того, в системе появилась функция онлайн-трансляции экрана рабочей станции, востребованная заказчиками для сбора доказательной базы при проведении расследований. Новую версию также отличает большое количество нововведений, реализованных в модуле Dozor Endpoint Agent. Так, агентский модуль научился считывать структуру каталогов и файлов со внешнего подключённого носителя — это помогает выявить признаки наличия там конфиденциальных документов. Также в Dozor Endpoint Agent появилась комплексная проверка банковских карт, которая ранее осуществлялась лишь на уровне ядра DLP-системы. Это снижает количество ложноположительных срабатываний и уменьшает нагрузку на инфраструктуру заказчика. Дополнительно модуль агентского перехвата Dozor Endpoint Agent обрёл функциональность по блокировке передачи зашифрованных и повреждённых архивов, а также мгновенному выключению агентов в экстренных случаях.

Модуль Dozor UBA: новые возможности

Главной задачей модуля анализа поведения пользователей Dozor UBA является профилактика угроз информационной безопасности. Модуль позволяет выявить признаки зарождающихся инцидентов (чего не могут сделать классические DLP-инструменты) благодаря построению профилей поведения каждого сотрудника на основе его внешних и внутренних коммуникаций, взаимодействия с коллегами из других подразделений, объёма полученной и отправленной информации и т. д.

Система анализирует поведение сотрудников по двум направлениям одновременно. С одной стороны, она осуществляет наблюдение за каждым работником по набору приведённых выше показателей, которые измеряются с высокой частотой и с учётом персональных особенностей поведения, делового контекста, роли в коллективе и ряда других факторов. Накопленной в течение 2-х месяцев истории активности пользователя достаточно для того, чтобы определить его устойчивое поведение и начать детектировать в нём аномалии.

С другой стороны, модуль Dozor UBA определяет наиболее уязвимые с точки зрения бизнеса группы сотрудников и работников с подозрительным поведением, относя их к различным паттернам поведения (комбинациям поведенческих особенностей и аномалий). На данный момент в системе насчитывается 20 паттернов, среди которых, например, «мёртвые души», «работа ночью», «работа в выходные» и т. п.

Работа модуля в территориально распределённых организациях

В предыдущих версиях DLP-системы возможность использовать Dozor UBA в территориально-распределённой конфигурации и работать отдельно с филиалом, ДЗО или департаментом отсутствовала. Однако оценивать и сравнивать поведение пользователей по всей крупной мультифилиальной компании не вполне корректно, так как для каждой территориальной единицы могут быть характерны свои особенности поведения пользователей, которые для одного филиала будут являться нормой, а для другого — аномалией.

В новой версии, с одной стороны, все установки модуля Dozor UBA в каждом филиале объединены в связанную систему, что позволяет получить полный срез данных о поведении сотрудников по всей организации. С другой стороны, через единый веб-интерфейс Solar Dozor можно выбрать любое территориальное подразделение и перейти к сводной статистике и детализации не только по конкретному филиалу, но и по любому его пользователю.

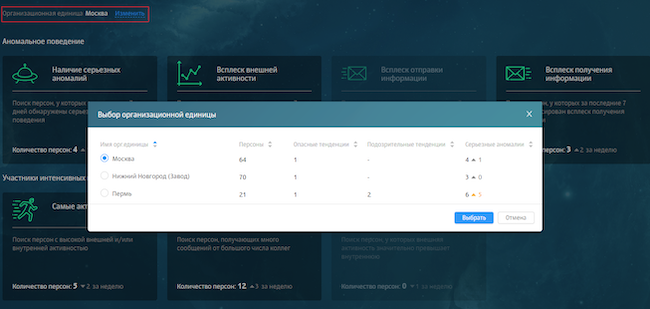

Рисунок 1. Выбор организационной единицы для анализа в Solar Dozor 7.5

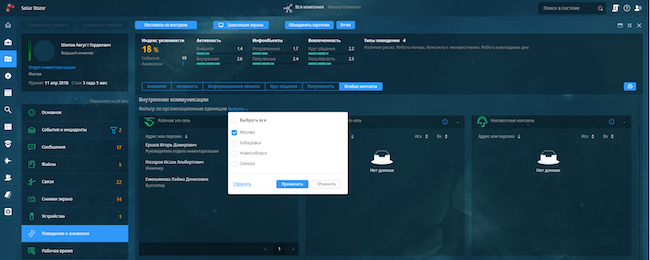

В карточке персоны на вкладке «Особые контакты» также имеется возможность выбирать организационную единицу и мониторить контакты сотрудника с работниками других филиалов или ДЗО.

Рисунок 2. Выбор филиалов для мониторинга контактов сотрудника в Solar Dozor 7.5

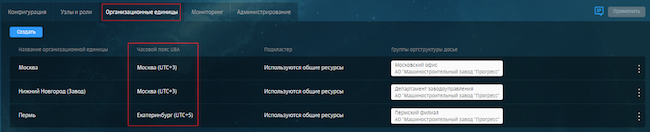

Дополнительно в Solar Dozor появилась возможность назначения часового пояса для каждой организационной единицы. Это позволяет получить корректные расчёты показателей паттернов поведения «Работа ночью» и «Работа в выходные дни», а также верно оценить суточную активность в разрезе времени суток (утро, день, вечер, ночь).

Рисунок 3. Мониторинг филиалов с учётом часового пояса в Solar Dozor 7.5

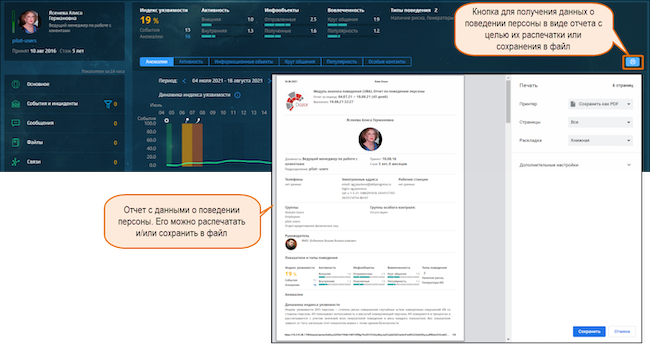

Отчёты с данными о поведении персон

В Solar Dozor 7.5 появилась возможность получить сведения обо всех действиях сотрудников в виде отчёта для печати или сохранения в файл.

Можно получить:

- отчёт содержащий сведения о поведении выбранных персон по определённому паттерну поведения. Туда попадает сводная информация о паттерне, список соответствующих персон и показатели поведения каждой персоны: особые контакты, количество событий, количество аномалий, индекс уязвимости;

- отчёт с данными о поведении конкретной персоны за 45 дней. В нём указываются общие сведения и контакты персоны, информация о стаже и руководителе и история поведенческих особенностей:

- динамика индекса уязвимости и все аномалии;

- динамика внутренней / внешней активности;

- динамика отправки и получения информационных объектов;

- динамика популярности;

Рисунок 4. Получение отчёта о поведении персон по паттерну в Solar Dozor 7.5

Рисунок 5. Раздел «Досье», карточка персоны: получение отчёта о поведении персоны в Solar Dozor 7.5

Модуль Dozor File Crawler: новые возможности

Модуль Dozor File Crawler предназначен для проверки содержимого файловых хранилищ (общедоступных сервисов обмена файлами и локальных жёстких дисков рабочих станций) для выявления нарушений правил хранения конфиденциальной информации. Модуль основан на принципе централизованной обработки данных, то есть аккумулирует результаты своей работы не на отдельных рабочих станциях, а в единой точке сети и предоставляет пользователю целостную картину всех сегментов корпоративной сети.

Работа модуля в территориально распределённых организациях

В предыдущих версиях DLP-системы задачи модуля Dozor File Crawler запускались на узлах распределённой сети без привязки к конкретному филиалу, что было неудобно для крупных территориально распределённых организаций. Было сложно управлять задачами модуля и использовать карту сети: для запуска каждой задачи нужно было указать конкретный узел, а данные о проверке всех узлов сети образовывали одну огромную карту, в которой было сложно ориентироваться. Также отсутствовало разграничение доступа к задачам сканирования и веткам карты сети для специалистов разных филиалов.

В Solar Dozor 7.5 принцип работы модуля проверки файловых хранилищ выстроен с учётом наличия в организации самостоятельных филиалов и ДЗО. Каждая запускаемая задача автоматически привязывается к конкретной территориальной единице и использует её ресурсы. Карта сети строится в разрезе отдельно сканируемого филиала или ДЗО. Благодаря этому появилась возможность разграничивать доступ для работающих с системой специалистов по информационной безопасности в зависимости от их принадлежности к тому или иному филиалу.

Доступные для Dozor File Crawler объекты сканирования в режиме MultiDozor:

- Файловые ресурсы (CIFS / SMB) — ранее «smb».

- Почтовый сервер (IMAP) — ранее «IMAP».

- Локальная сеть (nmap) — ранее «Сканирование сети».

- Облачное хранилище — ранее «Cloud».

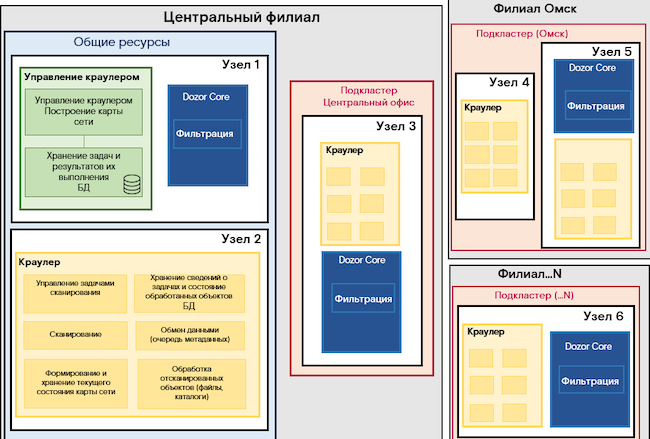

Архитектурная реализация Dozor File Crawler при наличии филиальной структуры представляет собой несколько узлов, количество которых конфигурируется в зависимости от инфраструктуры заказчика.

Рисунок 6. Пример набора узлов для сканирования в Solar Dozor 7.5

Контроль Cisco WebEx Teams

В Solar Dozor версии 7.5 появилась возможность контролировать ещё один канал обмена информацией — корпоративный мессенджер Cisco WebEx Teams. Теперь с помощью функциональности модуля Dozor File Crawler можно настроить систему так, что все сообщения и файлы, отправленные сотрудниками в личных или общих чатах Cisco WebEx Teams, будут поступать в Solar Dozor и проходить проверку по условиям политики безопасности организации.

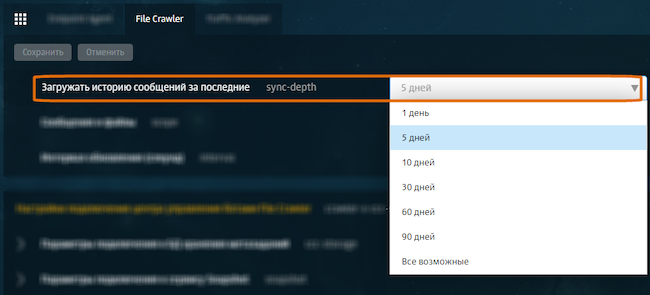

Можно получить историю WebEx-сообщений, отправленных сотрудниками организации даже до того, как в ней был установлен Solar Dozor 7.5. При этом учитываются ограничения мессенджера: по умолчанию WebEx хранит историю сообщений за 90 дней, при наличии пакета WebEx Control Hub сохраняется вся история с момента установки мессенджера. Соответственно, можно получить либо историю за конкретный период (максимум 90 дней), либо всю.

Рисунок 7. Раздел «Система», настройки получения истории сообщений Cisco WebEx Teams в Solar Dozor 7.5

Далее офицер безопасности может:

- быстро найти и просмотреть WebEx-переписку;

- просмотреть историю изменений (отредактировано / удалено) конкретного WebEx-сообщения, включая его исходный текст;

- просмотреть статистику по WebEx-сообщениям;

- настроить политику безопасности с учётом новых возможностей.

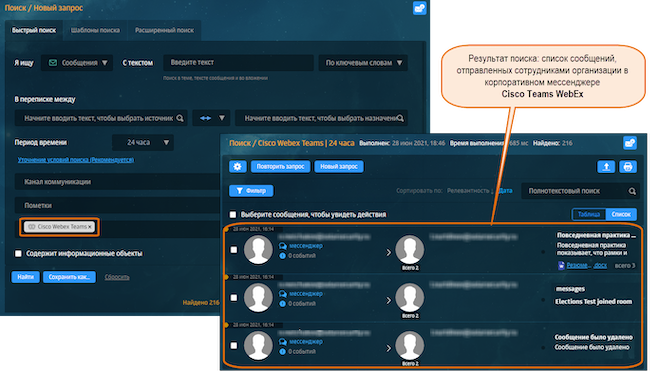

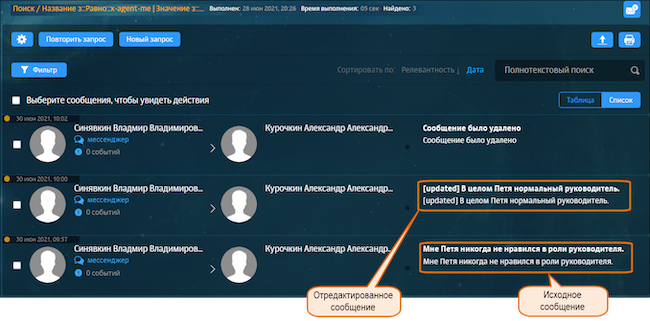

Поиск WebEx-сообщений

При проведении расследования офицеру безопасности может потребоваться быстро найти сообщения и / или файлы, переданные с помощью Cisco WebEx Teams. Для этого в разделе интерфейса «Поиск» → «Быстрый поиск» в критериях поиска достаточно указать приложение Cisco WebEx Teams.

Рисунок 8. Поиск сообщений, переданных с помощью Сisco WebEx Teams, в Solar Dozor 7.5

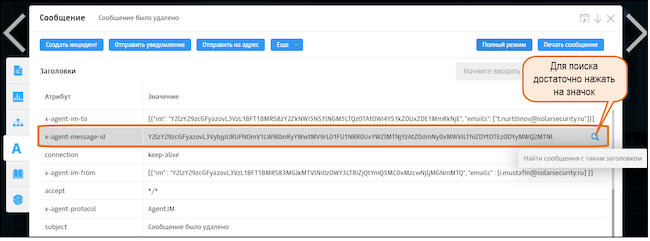

Просмотр WebEx-сообщений и истории их изменения

Перейдя в карточку заинтересовавшего его WebEx-сообщения и воспользовавшись поиском по специальному заголовку «x-agent-message-id», офицер безопасности может просмотреть:

- историю операций с сообщением (редактирование / удаление),

- исходный текст сообщения.

То есть даже если отправленное в WebEx сообщение было позже отредактировано или удалено, офицер безопасности сможет увидеть его изначальный текст. Таким образом можно выявить не только само нарушение, но и попытки его скрыть.

Рисунок 9. Карточка сообщения, вкладка «Заголовки» в Solar Dozor 7.5

Рисунок 10. Результаты поиска сообщений по заголовку «x-agent-message-id» в Solar Dozor 7.5: сотрудник сначала отправил WebEx-сообщение, затем отредактировал его, а потом удалил

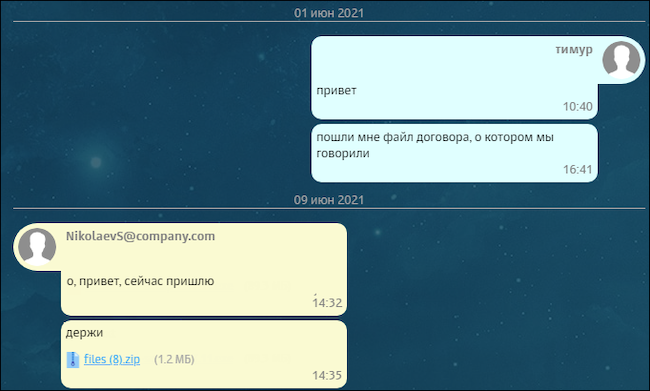

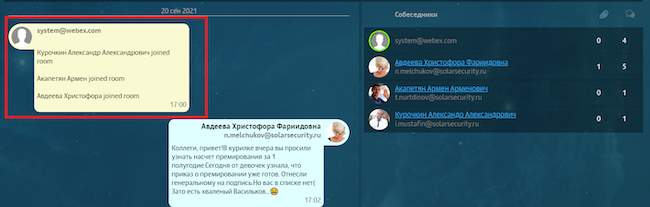

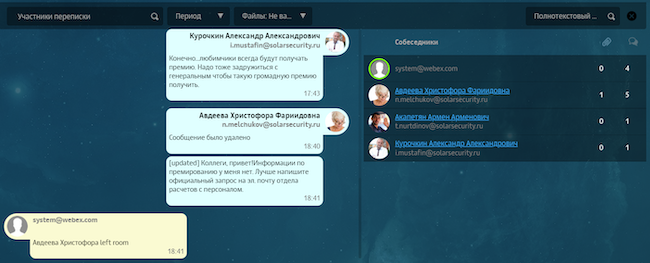

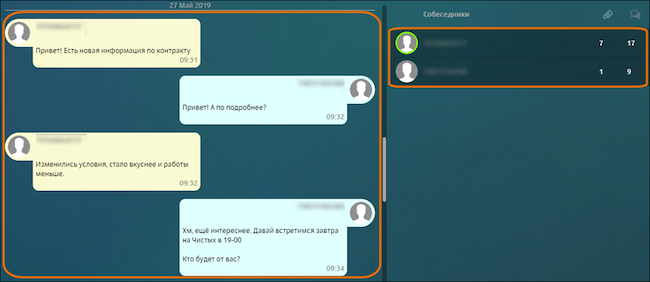

Кроме того, как и в случае с сообщениями из других контролируемых Solar Dozor мессенджеров (Telegram, Skype), переписку в Cisco WebEx Teams можно просмотреть в виде беседы. Это позволяет наглядно ознакомиться с хронологией переписки.

Рисунок 11. Раздел «Поиск», отображение переписки в Cisco WebEx Teams в виде беседы в Solar Dozor 7.5

Также в беседе можно по хронологии переписки узнать дату и время, когда участник присоединился к групповому чату или покинул его. В случае если сотрудник-нарушитель будет отрицать факт своего участия в групповом чате, где произошёл инцидент, эта информация поможет офицеру безопасности без труда найти доказательства такого участия.

Рисунок 12. Данные о времени присоединения сотрудника к чату в Solar Dozor 7.5

Рисунок 13. Данные о выходе сотрудника из чата в Solar Dozor 7.5

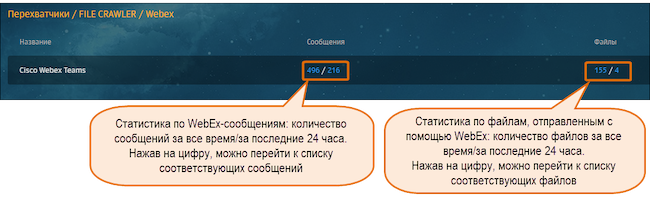

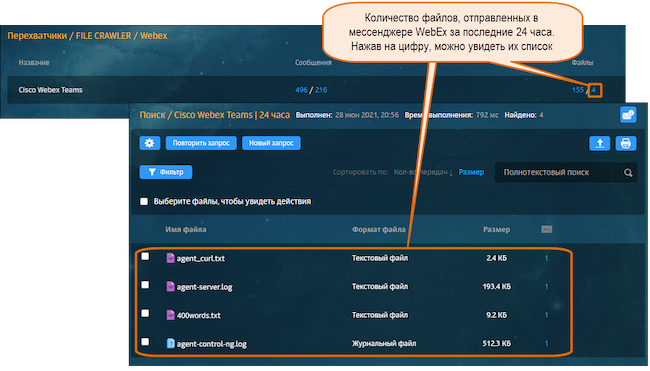

Просмотр статистики по WebEx-сообщениям

Офицер безопасности может просмотреть статистику по отправленным в WebEx сообщениям и файлам: система отображает количество сообщений / файлов за всё время или за последние 24 часа. Можно также быстро перейти к списку этих сообщений и файлов.

Рисунок 14. Статистика сообщений, отправленных сотрудниками в Cisco WebEx Teams, в Solar Dozor 7.5

Рисунок 15. Быстрый переход к списку WebEx-файлов, отправленных сотрудниками за последние 24 часа, в Solar Dozor 7.5

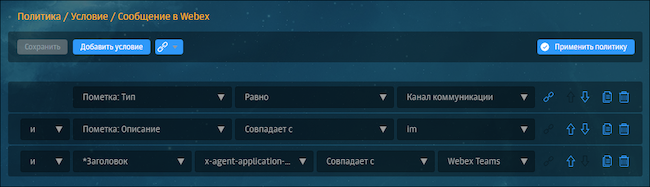

Применение в правилах политики безопасности

Офицер безопасности может настроить систему так, чтобы сообщения и файлы, отправленные сотрудниками в Cisco WebEx Teams, проходили проверку на соответствие правилам политики безопасности организации.

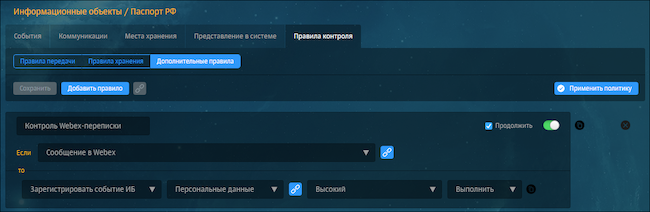

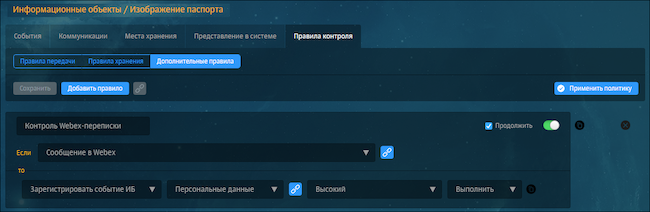

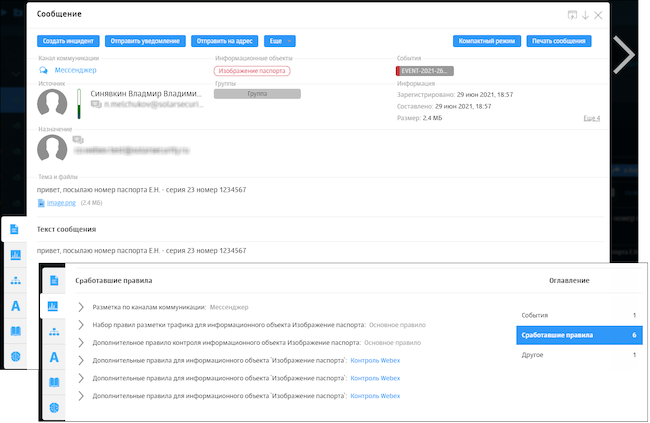

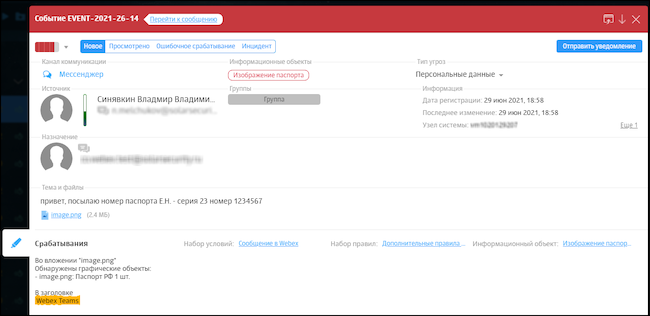

Допустим, необходимо проверять переписку в WebEx на наличие паспортных данных в текстах сообщений и файлов. При обнаружении таких данных система должна регистрировать соответствующее событие. Последовательность реализации такой политики в Solar Dozor 7.5 приведена на трёх рисунках ниже.

Рисунок 16. Условие для обнаружения сообщений, отправленных в WebEx, в Solar Dozor 7.5

Рисунок 17. Дополнительное правило для информационного объекта «Паспорт РФ» в Solar Dozor 7.5

Рисунок 18. Дополнительное правило для ИО «Изображение паспорта» в Solar Dozor 7.5

В дополнительных правилах, действующих для информационных объектов (ИО) «Паспорт РФ» и «Изображение паспорта», используется условие «Сообщение в Webex». В результате система ищет указанные ИО в WebEx-переписке.

Таким образом, если сотрудник отправит в WebEx-сообщении паспортные данные, включая фотографию паспорта, система зафиксирует этот факт в событии по ИБ.

Рисунок 19. Карточка сообщения в Solar Dozor 7.5

Рисунок 20. Карточка события в Solar Dozor 7.5

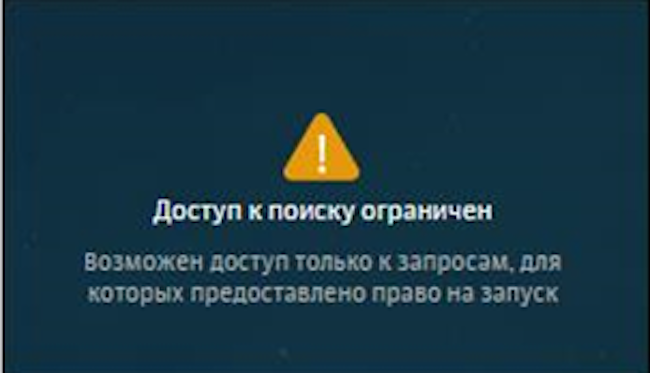

Совместное использование поисковых запросов

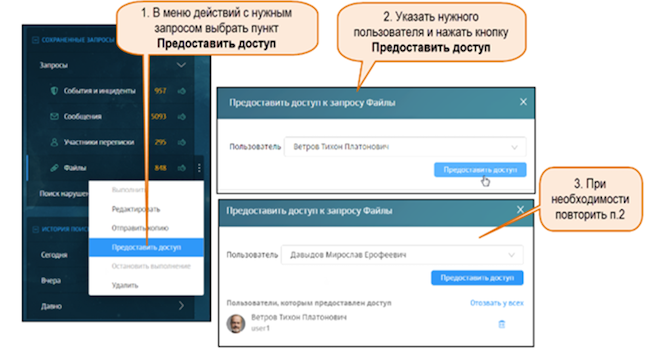

В крупных компаниях рутинная работа по сбору данных о событиях и инцидентах в безопасности делегируется младшим специалистам службы ИБ. Solar Dozor 7.5 поддерживает сценарий, согласно которому офицер безопасности может не просто поделиться с другим пользователем системы копией поискового запроса, а предоставлять доступ на выполнение созданных им поисковых запросов. Такие пользователи смогут выполнять запросы, а также просматривать их параметры и результат выполнения. Более гибкая настройка доступа к данным системы для сотрудников младшего звена позволит снизить риск утечки ценных сведений.

Рисунок 21. Ограничение доступа к запросам в Solar Dozor 7.5

Офицер безопасности, создавший и сохранивший запрос (владелец запроса), может предоставлять одному или нескольким пользователям доступ к своему запросу. В этом случае в зависимости от своих полномочий пользователь может:

- при наличии ограниченных прав доступа — выполнять запрос и просматривать его параметры;

- при наличии полных прав доступа — выполнять запрос, просматривать параметры, а также создавать копии этого запроса.

Рисунок 22. Предоставление доступа к запросу одному или нескольким пользователям в Solar Dozor 7.5

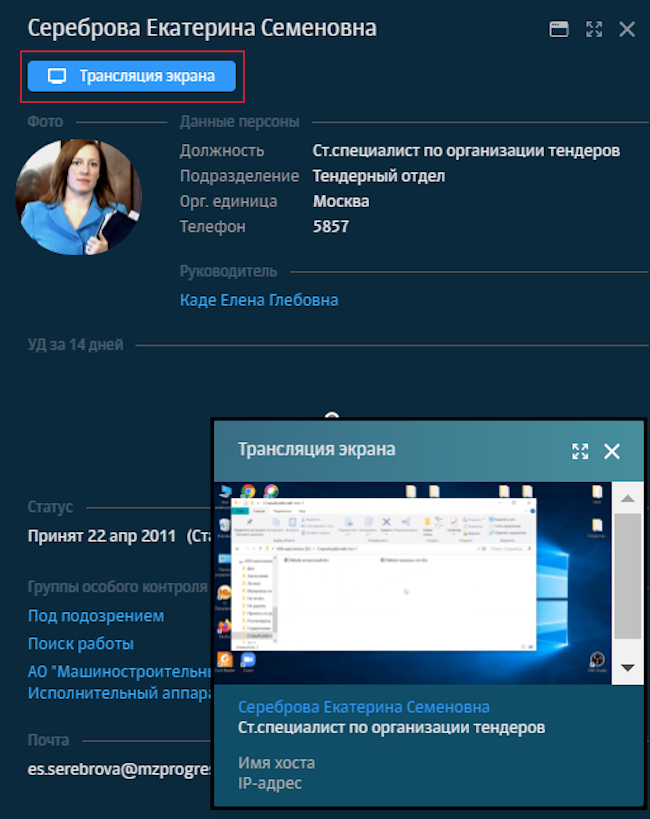

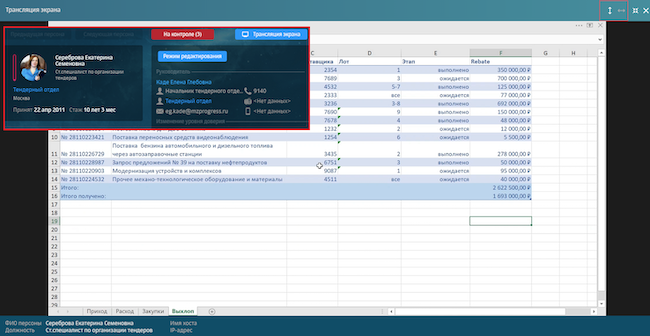

Трансляция видео с экрана рабочей станции

Эта функция реализована по многочисленным просьбам как действующих заказчиков Solar Dozor, так и потенциальных пользователей, тестировавших систему. В процессе расследования событий по информационной безопасности с подозрением на инцидент мониторинг экрана рабочей станции является одним из инструментов, который может помочь выявить действия нарушающие правила обращения с конфиденциальной информацией. В предыдущих версиях Solar Dozor такая возможность у служб ИБ отсутствовала. Теперь же можно осуществлять мониторинг прицельно в отношении отдельной персоны.

Трансляция видео доступна из краткой и полной карточек персоны. По умолчанию окно трансляции открывается в формате миниатюры и работу с функциями системы можно продолжать в прежнем режиме. Дополнительно трансляцию можно развернуть на весь экран и адаптировать её под разрешение экрана сотрудника службы информационной безопасности. Эта возможность реализована для рабочих станций под управлением ОС семейств Windows и Linux.

Рисунок 23. Трансляция экрана рабочего стола из полной карточки персоны в Solar Dozor 7.5

Рисунок 24. Трансляция экрана из краткой карточки персоны в Solar Dozor 7.5

Модуль Endpoint Agent: новые возможности

Новый Dozor Endpoint Agent для macOS

В Solar Dozor 7.5 модуль агентского перехвата претерпел самые большие изменения, и, пожалуй, наиболее значимое из них — реализация Dozor Endpoint Agent для рабочих станций под управлением macOS. Рассмотрим подробнее возможности этой реализации.

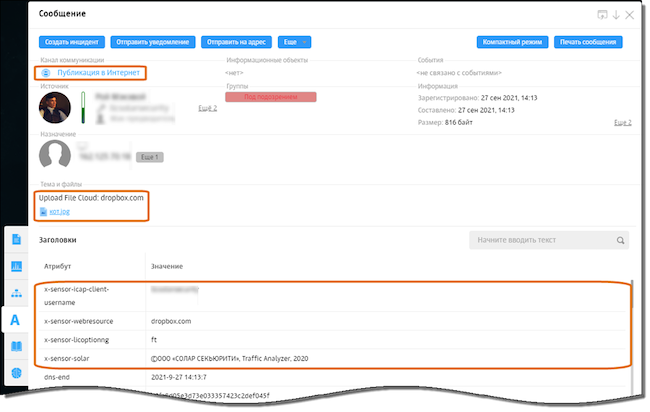

Перехват сетевых протоколов HTTP / HTTPS

С помощью функциональности перехвата сетевых протоколов HTTP / HTTPS агент для рабочих станций под управлением macOS позволяет контролировать действия пользователей в сети «Интернет», в частности — переписку в веб-почте, поисковые запросы, выгрузку файлов на веб-ресурсы, включая облачные хранилища, общение в социальных сетях, записи в блогах. Для получения сообщений о перехвате данных по протоколам HTTP / HTTPS достаточно установить флажок «Каналы перехвата — HTTP / HTTPS», а для обеспечения полноты перехватываемых данных рекомендуется включать параметр «Отправка данных по ICAP».

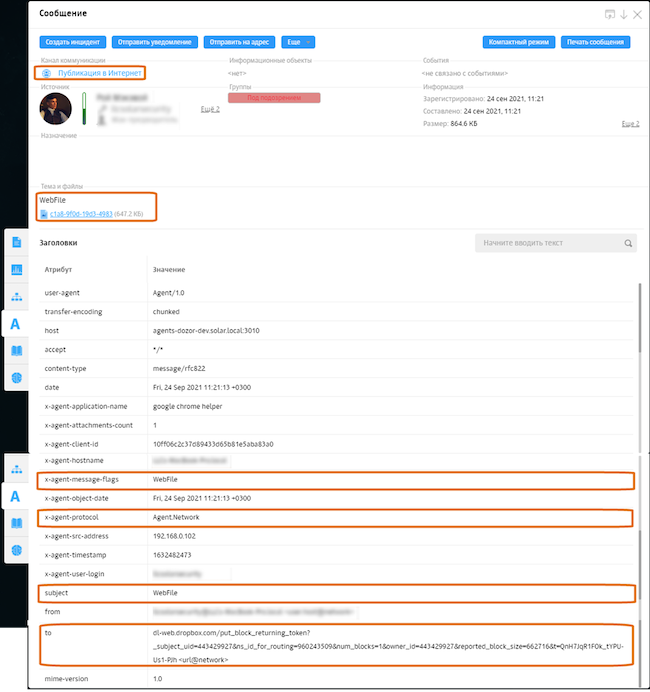

По результатам перехвата действий пользователей в сети «Интернет» в интерфейсе Solar Dozor 7.5 отображаются сообщения, содержащие указания на соответствующие каналы коммуникаций: веб-почта, веб-запрос (тема «Search Query:<имя ресурса>»), публикация в интернете. При включённой отправке данных в модуль Traffic Analyzer по протоколу ICAP отображаются тема «Upload File Cloud:<имя ресурса>» и заголовки, значения которых начинаются с «x-sensor».

Рисунок 25. Результаты перехвата выгрузки файла на веб-ресурс (отправка данных по протоколу ICAP включена) в Solar Dozor 7.5

Если данные не передаются для дальнейшей проверки в модуль Traffic Analyzer, в теме сообщения отображается «WebFile».

Рисунок 26. Результаты перехвата выгрузки файла на веб-ресурс (отправка данных по протоколу ICAP отключена) в Solar Dozor 7.5

Перехват сетевых протоколов SMTP, POP3, IMAP

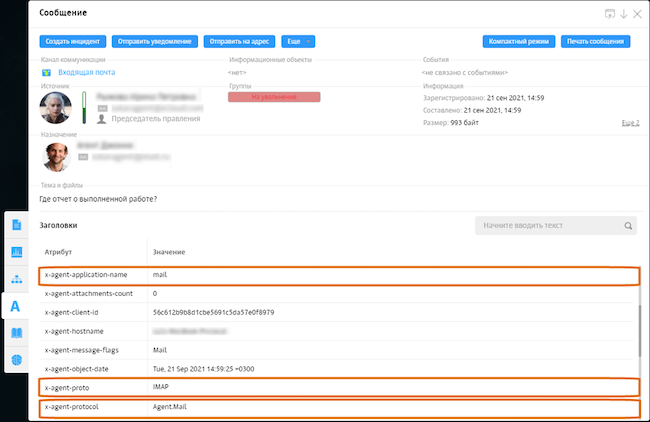

Эта функциональность даёт возможность контролировать входящую и исходящую переписку сотрудников в клиентских приложениях электронной почты. Для получения сообщений о перехвате данных по протоколам SMTP, POP3, IMAP достаточно установить соответствующие флажки в секции «Каналы перехвата».

По результатам перехвата такой переписки сотрудников в интерфейсе Solar Dozor 7.5 также отображаются сообщения, содержащие указания на каналы коммуникаций — «Внутренняя почта», «Исходящая почта» и «Входящая почта».

Рисунок 27. Результаты перехвата входящей почты по протоколу IMAP в Solar Dozor 7.5

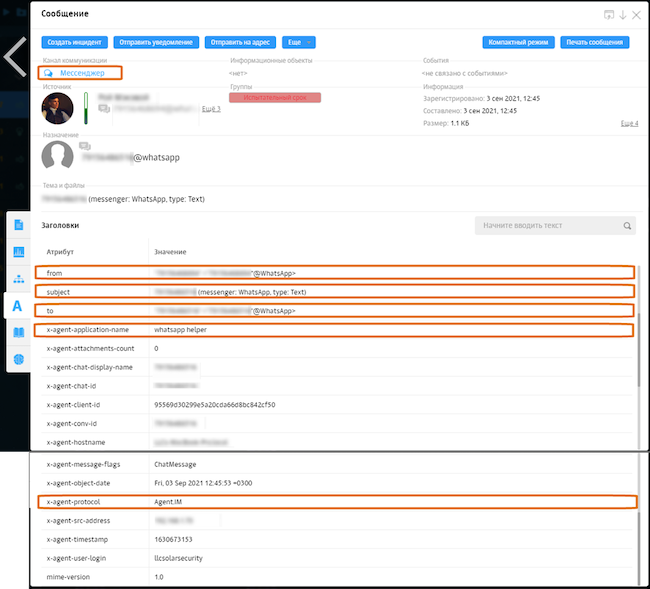

Контроль переписки в мессенджере WhatsApp

Новый maсOS-агент позволяет контролировать переписку пользователей как в настольном приложении WhatsApp, так и в его веб-версии. Мониторингу подлежат мгновенные сообщения, голосовые сообщения, передаваемые файлы (изображения, видео, документы и т. п.), пересылаемые сообщения (цитаты), данные отправляемых абоненту контактов.

В интерфейсе Solar Dozor 7.5 сообщения и файлы, отправленные сотрудником, можно просматривать как в виде сообщений (рис. 28), так и в виде бесед (рис. 29).

Рисунок 28. Результаты перехвата приложения WhatsApp: большая карточка сообщения в Solar Dozor 7.5

Рисунок 29. Результаты перехвата приложения WhatsApp в Solar Dozor 7.5: фрагмент беседы

Контроль переписки в мессенджере Skype

Также Dozor Endpoint Agent для macOS осуществляет перехват входящих и исходящих сообщений и файлов в Skype — как в приложении, так и в веб-версии мессенджера. Аналогично перехвату в WhatsApp файлы можно просматривать в виде сообщений или в виде бесед.

Политика и параметры перехвата для комплексной проверки банковских карт на агенте для конечных точек

В предыдущих версиях Solar Dozor на уровне ядра системы осуществлялась комплексная проверка банковских карт. Начиная с версии 7.5 комплексная проверка появилась и в модуле Dozor Endpoint Agent, она задействует два механизма. Первый использует правила политики, содержащие регулярные выражения; второй осуществляет подсчёт контрольной суммы номера банковской карты по алгоритму «Луна» в соответствии со стандартом ISO/IEC 7812.

Реализация комплексной проверки банковских карт на уровне рабочей станции позволила снизить количество ложноположительных срабатываний и, соответственно, уменьшить нагрузку на инфраструктуру заказчика за счёт снижения трафика со стороны агента. Кроме того, это минимизировало объём работы сотрудников службы ИБ при проведении расследований и классификации событий.

Таким образом, теперь Dozor Endpoint Agent осуществляет комплексную проверку номеров банковских карт, которая состоит из:

- проверки на наличие номера карты в тексте,

- проверки контрольных сумм найденных номеров карт (по алгоритму «Луна»).

Найденный в тексте номер считается номером банковской карты, если он удовлетворяет условиям регулярного выражения и прошёл проверку по алгоритму «Луна», то есть контрольная сумма соответствует номеру карты.

Рисунок 30. Solar Dozor 7.5, условие политики с новым атрибутом «Агент: перехват: текст содержит номера банковских карт» и новой операцией сравнения «удовлетворяет рег. выражению с учетом алг. Луна»

Считывание структуры внешнего носителя

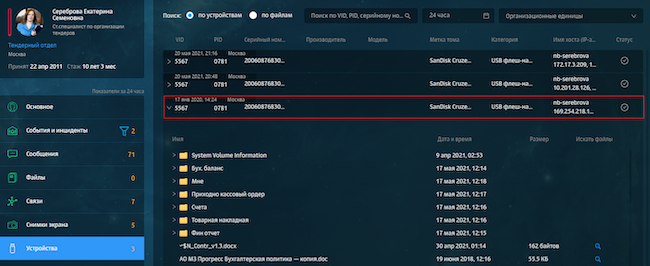

Модуль Dozor Endpoint Agent в новой версии Solar Dozor 7.5 умеет считывать структуру каталогов и файлов со внешнего подключённого носителя. Теперь у специалистов по информационной безопасности есть возможность просмотреть не только список внешних USB-устройств, подключаемых сотрудником к своему компьютеру, и информацию об этих устройствах, но и их структуру: названия папок и файлов. Это позволяет установить, какого рода информация присутствует на носителе, и выявить возможные нарушения ИБ: конфиденциальные данные предыдущего работодателя, самой компании и т. п.

В предыдущих версиях Solar Dozor с рабочих станций пользователей на сервер передавалась полная информация обо всех подключённых к станции внешних устройствах (флеш-накопителях, жёстких дисках, веб-камерах, токенах и др.) — идентификатор устройства, производитель, название модели и т. п. Начиная же с версии Solar Dozor 7.5 помимо сведений об устройстве в модуле Dozor Dossier отображаются данные о дереве папок и списке файлов на подключаемых к рабочей станции съёмных носителях информации. В карточке «Досье сотрудника» появились дополнительные возможности фильтрации информации по дате, возможность перехода к поиску файлов, зарегистрированных в системе с таким же именем, а также выбор данных только для заданной организационной единицы при работе системы в режиме MultiDozor.

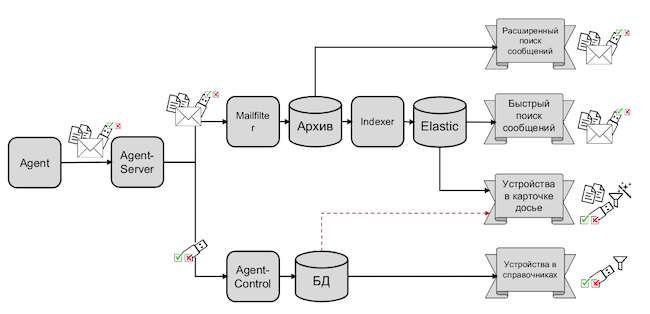

Рисунок 31.Схема реализации перехватов структуры каталогов и файлов со внешнего носителя в новых версиях Solar Dozor

Рисунок 32. Проверка структуры подключаемых внешних устройств в Solar Dozor 7.5

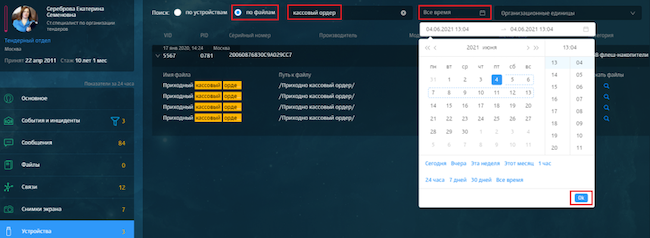

Помимо поиска по самому устройству (VID, PID, серийный номер) в новой версии появилась возможность искать по названиям файлов, а также проверять их наличие в трафике организации.

Рисунок 33. Поиск на внешнем носителе по названиям файлов в Solar Dozor 7.5

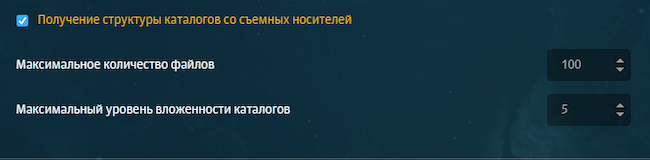

Для получения структуры внешних носителей достаточно установить в настройках Dozor Endpoint Agent флажок «Получение структуры каталогов со съёмными носителями» и установить уровень вложенности каталогов.

Рисунок 34. Получение структуры каталогов со съёмных носителей в Solar Dozor 7.5

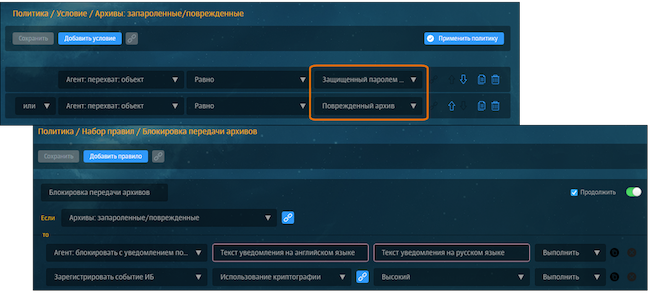

Блокировка передачи защищённых паролем / повреждённых архивов

Пересылка конфиденциальной информации в «замаскированном» виде — нередко встречающийся сценарий нарушения ИБ-политики компании. Для этого может использоваться архив, защищённый паролем или умышленно повреждённый с помощью текстового редактора (с целью восстановления после передачи). Модуль Dozor Endpoint Agent в новой версии Solar Dozor 7.5 позволяет заблокировать передачу защищённых паролем или повреждённых архивов и таким образом предотвратить утечку уже на рабочей станции сотрудника. Для этого достаточно создать правило политики, в котором задать условие с атрибутами «Защищённый паролем архив» и / или «Повреждённый архив». Поддерживаются наиболее распространённые форматы архивов: ZIP (.zip), RAR4, RAR5 (.rar), 7-ZIP (.7z), ARJ.

Рисунок 35. Раздел «Политика» в Solar Dozor 7.5: правило блокировки передачи защищённого паролем или повреждённого архива

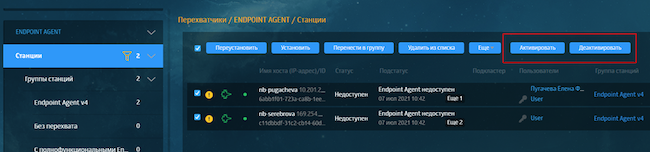

Мгновенная деактивация агентов для конечных точек

Для повышения удобства использования DLP-системы в новой версии предусмотрен механизм оперативного отключения агентского модуля. Штатный механизм отключения агентского перехвата информации предполагает настройку, т. е. перевод агентов в режим «Без перехвата». Это занимает время, что в экстренных ситуациях может быть весьма значимо.

В новой версии разработан механизм оперативного отключения перехвата — теперь отключить перехват (а также восстановить нормальную работу агентов) можно нажатием одной кнопки в интерфейсе. Это полезно, например, если агент создаёт задержки в работе программ на компьютере сотрудника, и позволит последнему продолжить работу, а администратору системы — детально разобраться в проблеме. При этом все настройки сохраняются и можно быстро вновь активировать агент без повторного конфигурирования.

Рисунок 36. Быстрое отключение агентов для конечных точек в Solar Dozor 7.5

Выводы

Программный комплекс Solar Dozor представлен на рынке с 2001 года и является одной из наиболее зрелых систем класса DLP (Data Leak Prevention). Его отличают не только развитые механизмы защиты конфиденциальной информации от утечек, но и реализованные инструменты выявления признаков корпоративного мошенничества, а также уникальные алгоритмы усовершенствованного анализа поведения пользователей (UBA). В новой версии Solar Dozor 7.5 разработчики системы сфокусировались на реализации технологий UBA и анализа хранения конфиденциальной информации в территориально-распределённом режиме. Кроме того, усиление инструментов контроля конфиденциальных данных — проверки содержимого внешних носителей, блокировки передачи запароленных архивов, дополнительной проверки номеров банковских карт, а также расширение возможностей при расследовании ИБ-инцидентов, гибкая настройка доступа к данным самой DLP-системы — направлены на повышение надёжности защиты конфиденциальной информации и снижение риска её утечки.

Достоинства:

- Эффективный перехват и широкие возможности блокировки утечки с помощью агента непосредственно на рабочем месте практически по всем каналам передачи данных.

- Низкий уровень ложных срабатываний.

- Развитая визуальная аналитика.

- Удобные инструменты для проведения расследований.

- Высокая производительность (выдерживает нагрузки от более чем 400 000 пользователей).

- Эффективная работа в крупных географически распределённых компаниях.

Недостатки:

- Отчёт о поведении персон по паттерну в модуле UBA пока доступен лишь для выгрузки и печати, без опции автоматической отправки на электронную почту.

- Контроль Cisco WebEx Teams осуществляется только при наличии модуля File Crawler.

- Просмотр экрана сотрудника возможен только в режиме онлайн, запись видео будет реализована в следующих версиях.