Сертификат AM Test Lab

Номер сертификата: 363

Дата выдачи: 02.12.2021

Срок действия: 02.12.2026

- Введение

- Функциональные возможности CyberArk Endpoint Privilege Manager

- Архитектура CyberArk Endpoint Privilege Manager

- Системные требования CyberArk Endpoint Privilege Manager

- Использование CyberArk Endpoint Privilege Manager

- 5.1. Начало работы

- 5.2. Основные возможности CyberArk Endpoint Privilege Manager

- 5.2.1. Privilege Management Inbox

- 5.2.2. Threat Protection Inbox

- 5.2.3. Application Control Inbox

- 5.2.4. Application Catalog

- 5.2.5. Credentials Rotation

- 5.2.6. Policies

- 5.2.7. Threat Intelligence

- 5.2.8. Reports

- 5.3. Сценарии работы системы

- Выводы

Введение

Согласно исследованию 2020 года, проведённому Ponemon Institute, за год 68 % организаций подверглись атакам на конечные точки, в результате которых были скомпрометированы данные и / или ИТ-инфраструктура. В том же отчёте указано, что 68 % ИТ-специалистов обнаружили увеличение частоты атак на конечные точки по сравнению с прошлым годом. Дальнейшие изыскания, проведённые Ponemon, показали, что вредоносные действия против конечных точек являются одними из самых распространённых типов атак, с которыми сталкивались респонденты.

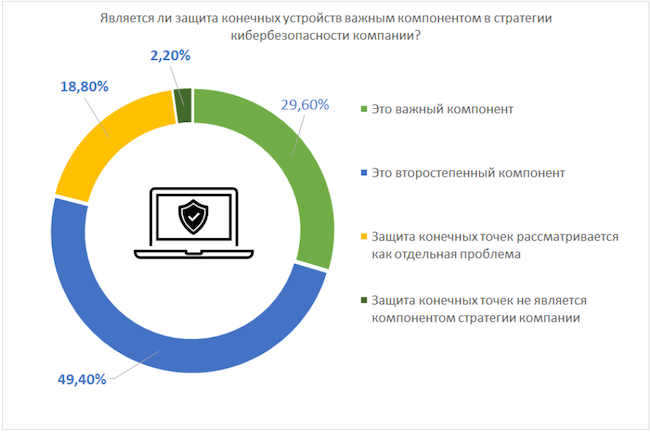

Тем не менее согласно исследованию компании IDC почти половина компаний рассматривают защиту конечных устройств как второстепенную проблему и не применяют целостного и стратегического подхода для её решения (см. рис. 1).

Рисунок 1. Оценка значимости компонента защиты конечных устройств

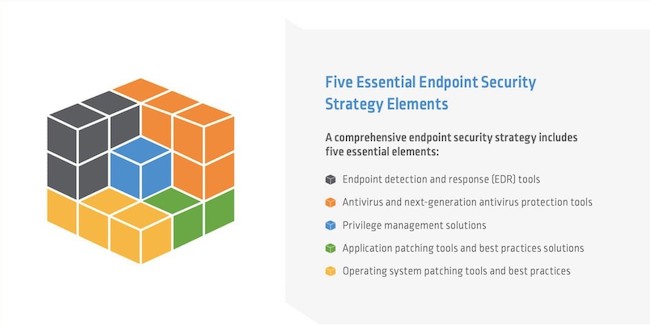

Компания CyberArk предлагает стратегический подход к обеспечению безопасности конечных точек, который включает в себя пять ключевых решений для управления с глубокой защитой:

- Средства обнаружения сложных и целевых атак на конечные точки и оперативного реагирования на них (Endpoint Detection and Response, EDR). Решения EDR непрерывно отслеживают, записывают и анализируют события на конечных точках, помогая ИТ- и ИБ-специалистам эффективно выявлять и устранять сложные угрозы.

- Антивирусы нового поколения (NGAV) для обнаружения и удаления различных форм вредоносных программ, а также для предотвращения их проникновения. В то время как традиционные антивирусы используют сигнатуры и эвристические методы, средства антивирусной защиты нового поколения применяют аналитику и машинное обучение для защиты от новейших атак и киберкриминальных инструментов, таких как программы-вымогатели или усовершенствованный фишинг, которые могут ускользнуть от обычных антивирусных продуктов.

- Управление уязвимостями ОС. Все ведущие поставщики операционных систем регулярно выпускают обновления программного обеспечения для устранения известных уязвимостей. Автоматический процесс обновления смягчает риски и гарантирует, что все корпоративные ПК, серверы и мобильные устройства работают под управлением последних выпусков операционных систем.

- Управление уязвимостями ПО. Установка обновлений для устранения уязвимостей в отдельных программах обеспечивает актуальность всех корпоративных настольных, серверных и мобильных приложений, повышая тем самым уровень безопасности организации.

- Управление привилегиями для предоставления пользователям и процессам минимального набора полномочий, необходимых им для выполнения требуемых задач (принцип наименьших привилегий, POLP). Управление привилегиями позволяет избавиться от прав локального администратора на серверах и персональных компьютерах, ограничивая права доступа авторизованных пользователей и приложений для снижения уровня риска.

CyberArk Endpoint Manager, решение разработанное CyberArk, обеспечивает выполнение последнего пункта этой стратегии.

Рисунок 2. Роль CyberArk Endpoint Manager в защите конечных точек

CyberArk Endpoint Manager 21.10 разработан для проактивной защиты от опасных атак, которые эксплуатируют административные привилегии для получения доступа к ценным ресурсам, кражи конфиденциальных данных и повреждения критически важных систем.

Функциональные возможности CyberArk Endpoint Privilege Manager

Рассмотрим случай успешной атаки на конечное устройство: после того как злоумышленник преодолел защиту периметра и проник в корпоративную сеть, компании остаётся полагаться только на те технологии обнаружения, которые быстро отреагируют на инцидент и предотвратят распространение атаки.

Далее в цепочке атаки злоумышленник часто крадёт учётные записи привилегированных пользователей и, проникая в сеть, перемещается по ней в поисках ценной информации. Для уменьшения площади распространения атаки и снижения риска потери данных без ущерба производительности необходимо использовать инструменты, которые будут обеспечивать защиту доступа на конечных точках, блокировать и сдерживать распространение атак. Защита привилегий на рабочих станциях — один из таких инструментов и фундаментальная часть стратегии безопасности.

Впрочем, её применение может повлечь за собой снижение продуктивности пользователей, увеличение нагрузок и связанных с этим расходов на ИТ-персонал. Поэтому подобные решения должны применять гибкие политики с наименьшими привилегиями для бизнес-пользователей и администраторов, контролировать, каким приложениям разрешён запуск, и гарантировать, что атаки на учётные записи будут обнаружены и блокированы.

Эти функции и обеспечивает CyberArk Endpoint Privilege Manager. Управление привилегиями с контролем установки и запуска приложений позволяют предотвратить атаки на конечном устройстве. Эти критически важные технологии развёртываются как единый агент для обеспечения максимальной защиты всех настольных компьютеров, ноутбуков и серверов организации.

Рисунок 3. Защита конечных устройств с помощью CyberArk Endpoint Manager

В перечень функций решения CyberArk Endpoint Privilege Manager входят:

- Автоматическое создание политики на основе бизнес-требований: политики управления приложениями и повышения привилегий на основе доверенных источников, таких как SCCM, дистрибьюторы ПО, средства удалённой установки и обновления ПО, URL-адреса и т. д. Шаблоны политик обеспечивают быструю их реализацию для серверов, экономя время и устраняя пробелы в политиках безопасности привилегий для всех ролей пользователей.

- Быстрое применение принципа минимальных привилегий на основе подхода JIT (Just In Time): добавление пользователей в локальную группу администраторов на ограниченное время, ведение контрольных журналов на конечных устройствах в течение того периода, когда у пользователя были повышенные права, отмена и прекращение доступа в конце сеанса или раньше, в случае необходимости.

- Применение политики на основе принципа минимальных привилегий для администраторов Windows: детальный контроль прав и задач каждого ИТ-администратора на серверах Windows в зависимости от роли.

- Защита учётных записей локальных администраторов. Управление учётными записями и их ротация с помощью CyberArk Enterprise Password Vault на конечных точках, в сети или за её пределами.

- Обнаружение и блокировка попыток кражи учётных данных. Несанкционированное получение реквизитов доступа играет важную роль в любой атаке. Расширенная защита помогает организации обнаруживать и блокировать попытки кражи учётных данных из Windows и популярных веб-браузеров.

- Беспроблемное повышение привилегий бизнес-пользователей. После удаления прав локального администратора у бизнес-пользователей CyberArk Endpoint Privilege Manager может повышать права на основе политики в соответствии с требованиями доверенных приложений.

- Быстрое выявление и блокировка вредоносных приложений. Использование Application Risk Analysis для быстрой оценки рисков применительно к любому приложению упрощает определение политик и помогает предотвращать запуск вредоносных программ.

- Блокировка недоверенного ПО для защиты от шифровальщиков. Используются комплексные средства контроля с минимальными привилегиями, которые были протестированы на сотнях тысяч образцов вредоносных программ.

- Ограничение работы неизвестных приложений. Неизвестные приложения, которые не считаются надёжными или вредоносными, могут работать в ограниченном режиме, который не позволяет им получать доступ к корпоративным ресурсам, конфиденциальным данным или интернету.

- Использование интеграции со средствами обнаружения угроз для анализа неизвестных приложений. CyberArk Endpoint Privilege Manager может отправлять неизвестные приложения в решения Check Point, FireEye и Palo Alto Networks для автоматического анализа файлов на наличие угроз.

Архитектура CyberArk Endpoint Privilege Manager

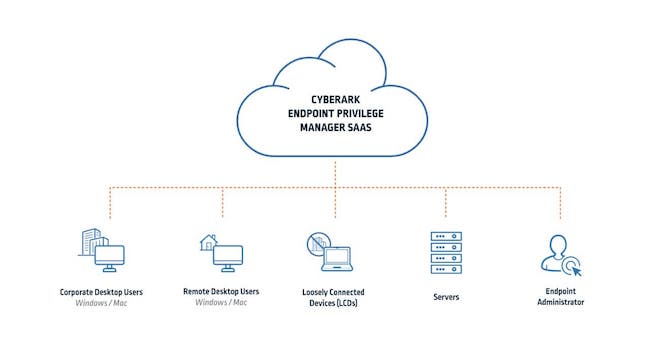

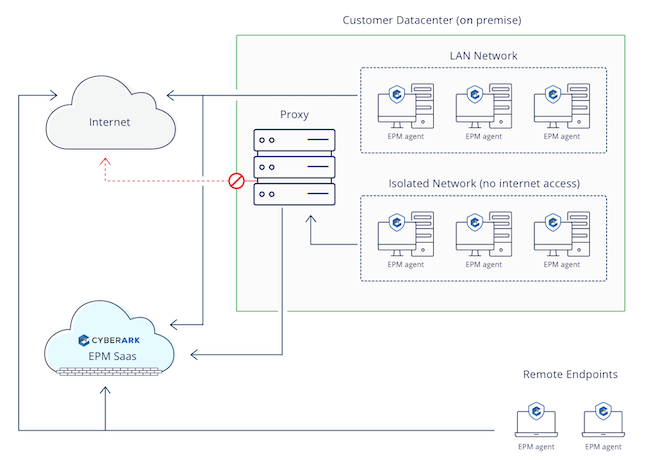

Решение EPM, в прошлом доступное в том числе и для полностью локальной установки, на сегодняшний день предоставляется исключительно по модели SaaS, что не требует наличия каких-либо серверов управления в инфраструктуре, освобождая пользователей от затрат и хлопот по администрированию, обслуживанию и обновлению локального программного обеспечения, баз данных и оборудования. Такой подход вполне эффективен для мобильных сотрудников, но также актуален и в эпоху повсеместной удалённой работы.

Агенты EPM, установленные на конечных точках, периодически связываются с сервером управления в облаке и получают обновления политик. Взаимодействие между агентом и сервером управления EPM происходит через безопасный зашифрованный туннель SSL / TLS. Агенты на серверах в изолированных сегментах инфраструктуры подключаются к серверу управления через прокси.

Даже если подключение к сети отсутствует, конечные точки продолжают работать автономно в соответствии с загруженными ранее политиками EPM. Запреты, разрешения и эскалации прав при запуске процессов пользователем применяются локально и не зависят от наличия связности с сервером управления в облаке. В EPM даже предусмотрен механизм запуска приложений и / или процессов через процедуру согласования третьим лицом полностью в офлайн-режиме.

Доступность и отказоустойчивость сервера управления обеспечиваются вендором на стороне SaaS-платформы. При этом для каждого заказчика выделяется изолированная консоль управления EPM. Вендор декларирует наличие антивирусной защиты и противодействия DDOS, обфускацию и шифрование передаваемых и хранимых данных на стороне SaaS-платформы, а также проводит регулярные тесты на проникновение и поиск уязвимостей. Административный доступ к консоли управления осуществляется с использованием многофакторной аутентификации.

Рисунок 4. Схема работы CyberArk Endpoint Privilege Manager

Системные требования CyberArk Endpoint Privilege Manager

Поддерживаемые Windows-платформы

Таблица 1. Поддерживаемые Windows-платформы

| Версия Windows | Версия EPM |

| Windows XP SP3 | Только EPM 11.3 |

| Windows Vista SP1 | Только EPM 11.3 |

| Windows Server 2003 SP2 x32 / x64 | Только EPM 11.3 |

| Windows 7 x32 / x64 | Все версии EPM |

| Windows 8 / 8.1 x32 / x64 | Все версии EPM |

| Windows 10 x32 / x64 | Все версии EPM |

| Windows Server 2008 x32 / x64 | Все версии EPM |

| Windows Server 2008 R2 x64 | Все версии EPM |

| Windows Server 2012 / 2012 R2 | Все версии EPM |

| Windows Server 2016 | Все версии EPM |

| Windows Server 2019 | Все версии EPM |

Поддерживаемые macOS-платформы

Таблица 2. Поддерживаемые macOS-платформы

| Версия macOS | Версия EPM |

| macOS Mojave 10.14 | Все версии EPM |

| macOS Catalina 10.15 | Только EPM 11.5 и выше |

| macOS Big Sur 11.0 | Только EPM 11.8 и выше |

| macOS Monterey 12 | Только EPM 21.10 и выше |

Минимальные требования

Для конечных устройств минимальные требования отсутствуют.

В среднем агенты потребляют:

- менее 1 % ЦП,

- от 20 до 50 МБ ОЗУ, в зависимости от количества политик,

- около 100 МБ дискового пространства.

Протокол коммуникации

Сервер EPM и агенты коммуницируют посредством протоколов HTTP / HTTPS. Согласно лучшим практикам безопасности CyberArk использует для передачи критически важных данных TLS не ниже версии 1.2.

Использование CyberArk Endpoint Privilege Manager

Начало работы

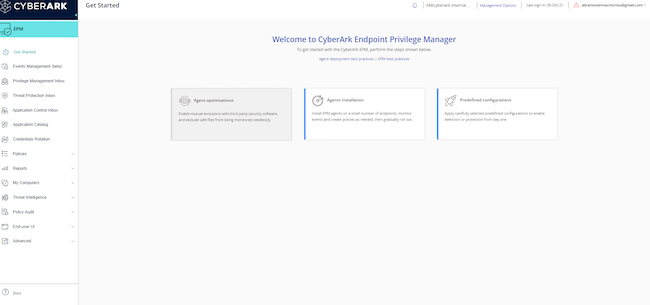

Рисунок 5. Стартовая страница CyberArk Endpoint Privilege Manager

Начальная страница состоит из панели управления и рабочей области.

Перед началом работы в системе пользователь может выбрать следующие три опции:

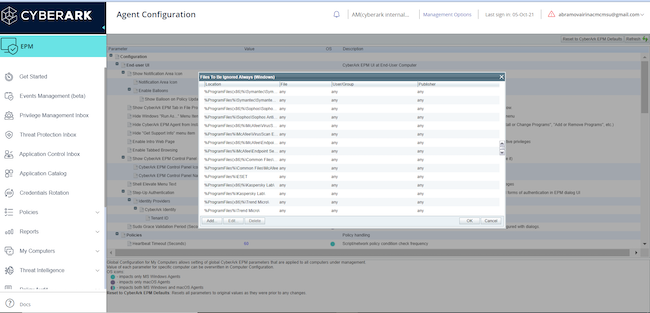

- «Agent optimizations» — добавление исключений для стороннего программного обеспечения безопасности и игнорирование ненужных файлов. Цель — сразу обеспечить максимальную производительность конечной точки за счёт исключения из области проверки, например, антивирусов и прочих средств защиты. «Из коробки» уже предоставляется встроенный перечень известных поставщиков, который можно дополнить по своему усмотрению.

Рисунок 6. Настройка «Agent optimizations» в CyberArk Endpoint Privilege Manager

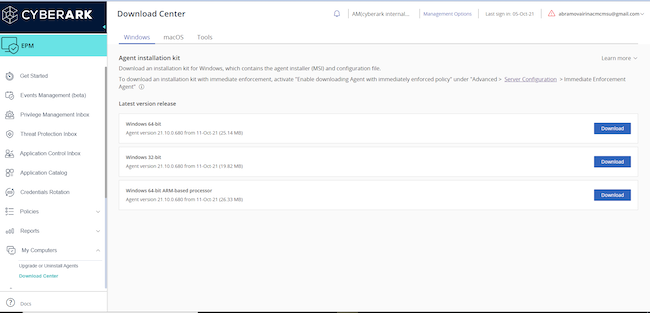

- «Agent installation» — ведёт в центр загрузки агентов EPM. Установочные файлы можно использовать для развёртывания на небольшом количестве конечных точек, а для масштабных инсталляций предложены соответствующие средства. Также в центре загрузок доступны генератор офлайн-кодов авторизации и расширение для браузера.

Рисунок 7. Панель «Agent installation» в CyberArk Endpoint Privilege Manager

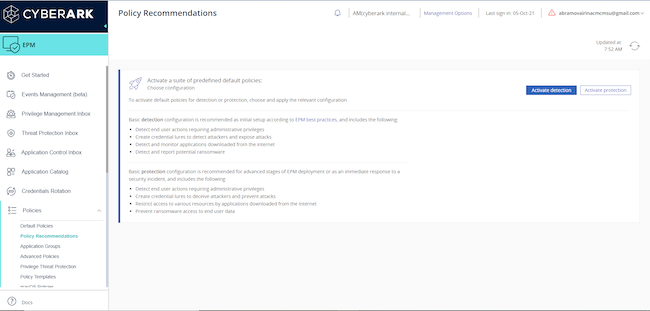

- «Predefined configuration» — открывает страницу с политиками, рекомендуемыми для активации. Рекомендации строятся на базе реальных событий от развёрнутых агентов EPM и позволяют быстро разрешить доверенные источники ПО или заблокировать опасные, активировать защиту от кражи учётных данных и прочее.

Рисунок 8. Готовые конфигурации в CyberArk Endpoint Privilege Manager

Основные возможности CyberArk Endpoint Privilege Manager

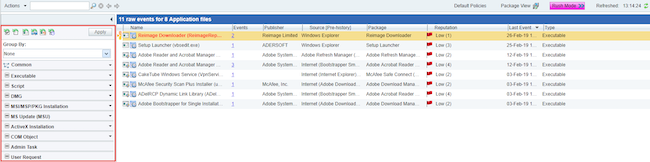

Privilege Management Inbox

Управление привилегиями — это область автоматического сбора данных, в которой фиксируются события на компьютерах конечных пользователей. Эти события могут охватывать установку приложений, уведомления о запуске программ требующих административных привилегий, запросы на повышение полномочий и т. д. Также там могут быть текстовые обоснования, прикрепляемые конечными пользователями к событиям запуска новых процессов, для которых ещё не определена политика.

Собранные события автоматически агрегируются, их можно сгруппировать, а также отфильтровать по различным параметрам или типам файлов.

Рисунок 9. Область «Privilege Management» в CyberArk Endpoint Privilege Manager

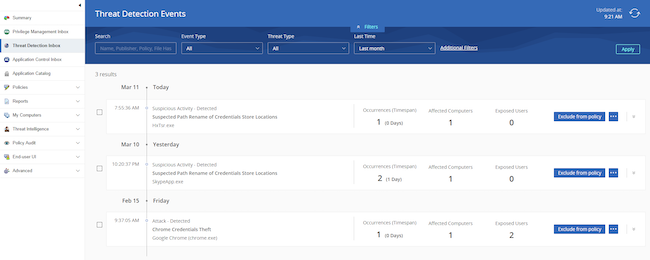

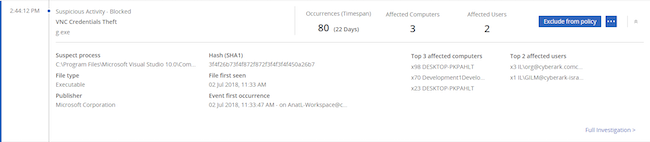

Threat Protection Inbox

На вкладке защиты от угроз отображаются события по соответствующим политикам. Каждое из них отображает тип угрозы (атака или подозрительное происшествие), действие политики (блокирование или обнаружение), имя политики, количество появлений и временной интервал возникновения, количество затронутых компьютеров и пользователей. По умолчанию отображаются только атаки.

Рисунок 10. Обнаруженные угрозы в CyberArk Endpoint Privilege Manager

По каждому событию можно просмотреть дополнительные сведения и данные о расследовании.

Рисунок 11. Расширенные сведения об угрозе в CyberArk Endpoint Privilege Manager

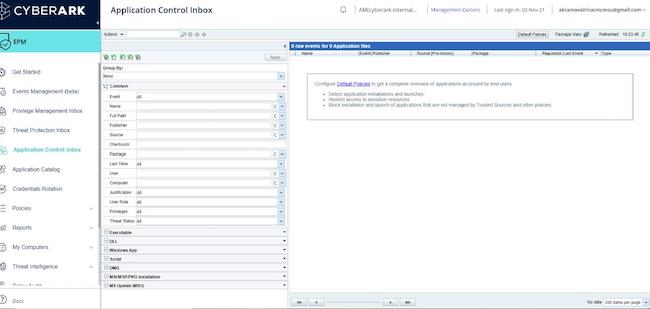

Application Control Inbox

Application Control — это область, в которой фиксируются события по установке приложений, уведомления о запуске, события доступа и запросы на разблокировку программ. При желании конечные пользователи могут прикрепить обоснование событий.

Рисунок 12. Раздел «Application Control» в CyberArk Endpoint Privilege Manager

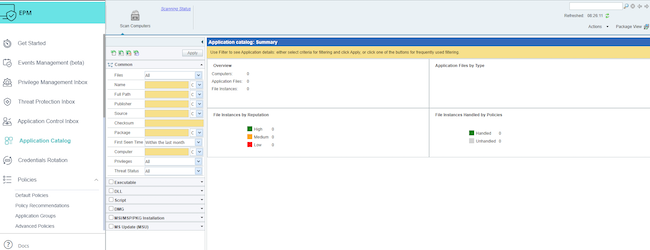

Application Catalog

Каталог приложений отображает информацию о программах, которые установлены на управляемых EPM компьютерах конечных пользователей. Он позволяет быстро обнаруживать новые приложения в системе независимо от того, генерируют ли они события или контролируются какой-либо политикой EPM. Можно выбрать определённые компьютеры или группы для сканирования и обнаружения установленных на них программ. Обнаруженные приложения затем добавляются в каталог.

Рисунок 13. Раздел «Application Catalog» в CyberArk Endpoint Privilege Manager

Credentials Rotation

Управление локальными учётными данными на конечных точках организации заключается в ротации и регулярной смене паролей. Однако становится трудно осуществлять её, если конечные точки не всегда доступны по сети.

Для решения этой проблемы агент EPM управляет такими устройствами за счёт интеграции с CyberArk Password Vault Web Access (PVWA). PVWA — это полнофункциональный веб-портал, который предоставляет единую консоль для запросов доступа и для управления привилегированными учётными записями, а также прозрачного подключения конечных пользователей, администраторов и аудиторов к управляемым устройствам на предприятии практически без подготовки.

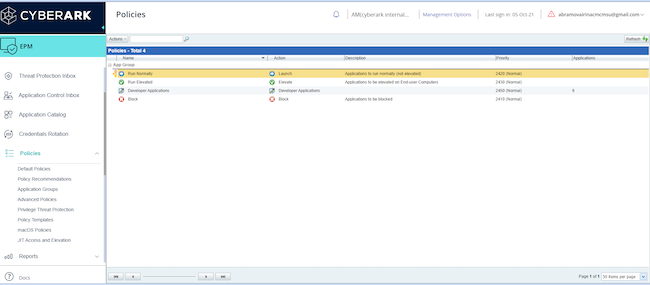

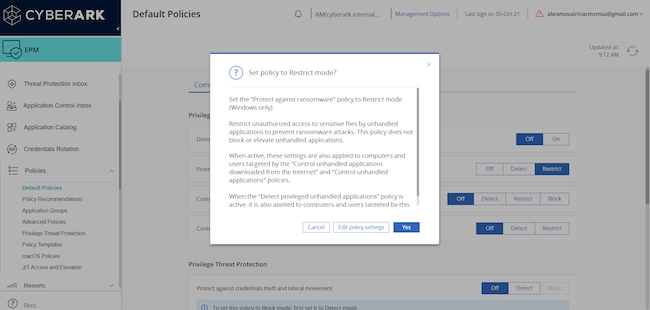

Policies

Политики на сервере EPM — это основные компоненты управления, которые можно настроить и активировать для аудита и управления доступом к приложениям на компьютерах конечных пользователей и серверах.

Каждой политике сопоставлено действие, которое будет применяться к приложению при его запуске.

Рисунок 14. Раздел «Policies» в CyberArk Endpoint Privilege Manager

CyberArk Endpoint Privilege Manager поддерживает следующие категории политик (табл. 3).

Таблица 3. Категории политик CyberArk Endpoint Privilege Manager

| Категория | Описание |

| Default | Позволяет настроить политику EPM по умолчанию для привилегированных приложений, которые не обрабатываются никакими другими политиками |

| Application Groups | Определяет общее поведение приложения на всех компьютерах конечных пользователей в наборе. В дополнение к заранее заданным группам приложений можно создавать настраиваемые группы с назначенным им действием или без него |

| Advanced Policies | Эти расширенные политики можно настроить в соответствии с конкретными потребностями организации, не прерывая общий рабочий процесс, установленный в группах приложений |

| Privilege Threat Protection | Позволяет обнаруживать и блокировать определённые нарушения, угрожающие безопасности системы и приложениям |

| Policy Templates | Шаблоны политик, которые позволят защитить серверы в организации |

| macOS Templates | Расширенные политики приложений для конечных точек macOS |

| Just in Time Access and Elevation | Предоставление временных разрешений на определённых компьютерах и / или в группах безопасности Active Directory |

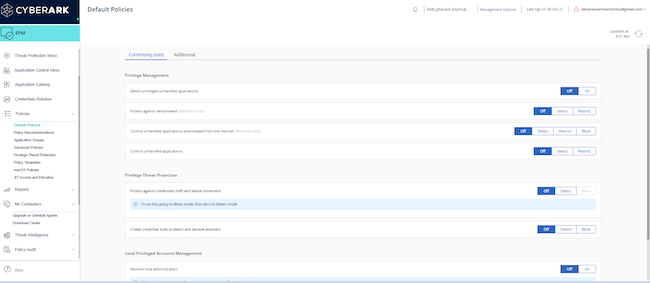

Рисунок 15. Политики по умолчанию в CyberArk Endpoint Privilege Manager

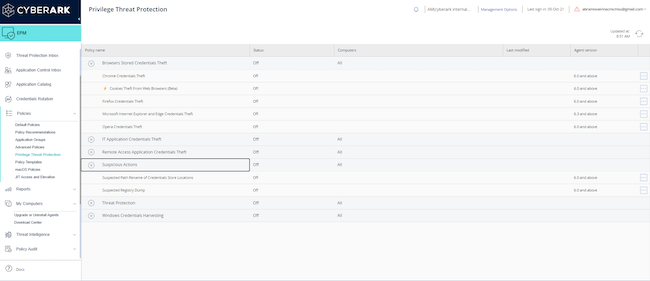

Рисунок 16. Подраздел «Privilege Threat Protection» в CyberArk Endpoint Privilege Manager

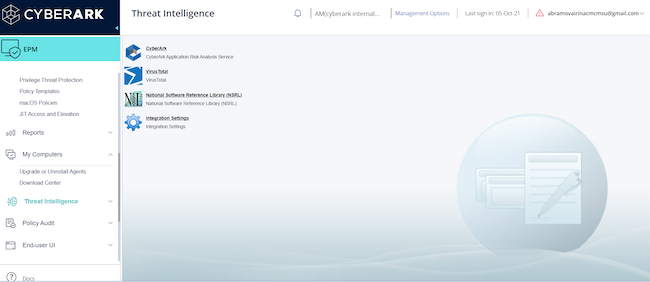

Threat Intelligence

Модуль Threat Intelligence позволяет использовать службу анализа рисков CyberArk или аналогичные сторонние службы для проактивного поиска угроз.

Служба Application Risk Analysis (ARA) от CyberArk автоматически обнаруживает APT (Advanced Persistent Threats, сложные постоянные угрозы), атаки «нулевого дня» и целевые.

Вместе с EPM для обнаружения потенциальных угроз безопасности могут использоваться следующие инструменты:

- VirusTotal — бесплатная служба, использующая более 70 антивирусных ядер для анализа подозрительных файлов и URL-адресов. Применение VirusTotal упрощает быстрое обнаружение вредоносных программ разных типов.

- NSRL — проверяет контрольную сумму приложения с помощью обширной (более 3 ГБ) базы данных национальной справочной библиотеки программного обеспечения министерства внутренней безопасности США.

- Palo Alto WildFire — механизм для идентификации неизвестных вредоносных программ и защиты предприятий от них.

- Служба эмуляции Check Point ThreatCloud — анализирует файлы в изолированной среде (песочнице), удаляет все исполняемые элементы, такие как макросы и встроенные объекты, и создаёт отчёт о содержимом файла, включая подробную информацию о потенциальном вредоносном поведении.

- FireEye AX — внешняя служба, требующая установки устройства FireEye. Это устройство позволяет вредоносным программам инфицировать виртуальные машины внутри себя для последующего анализа.

Рисунок 17. Раздел «Threat Intelligence» в CyberArk Endpoint Privilege Manager

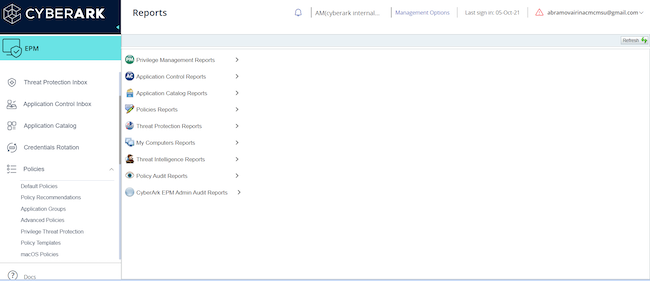

Reports

Отчётность и аудит — важные компоненты управления конечными точками. Многие отчёты являются многоуровневыми и содержат несколько типов информации, которые обозначаются гиперссылками. Нажатием на них можно отобразить конкретные сведения.

Для каждого отчёта возможно сделать следующее:

- экспортировать в документ PDF, Word или Excel,

- обновить,

- распечатать,

- настроить автоматическую отправку в формате PDF, Word или Excel на один или несколько адресов электронной почты с заданной периодичностью.

Рисунок 18. Раздел «Reports» в CyberArk Endpoint Privilege Manager

Сценарии работы системы

Рассмотрим несколько сценариев, показывающих на практике, как работает система CyberArk Endpoint Privilege Manager.

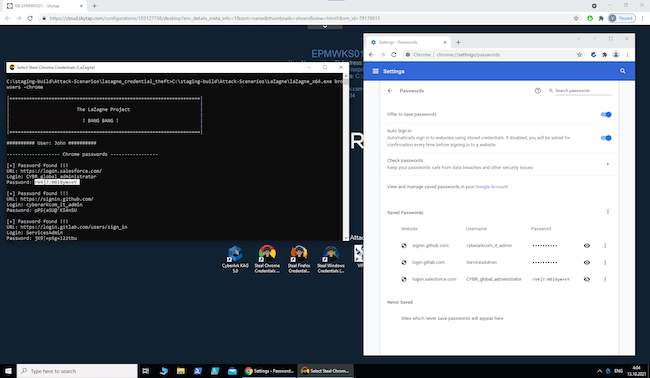

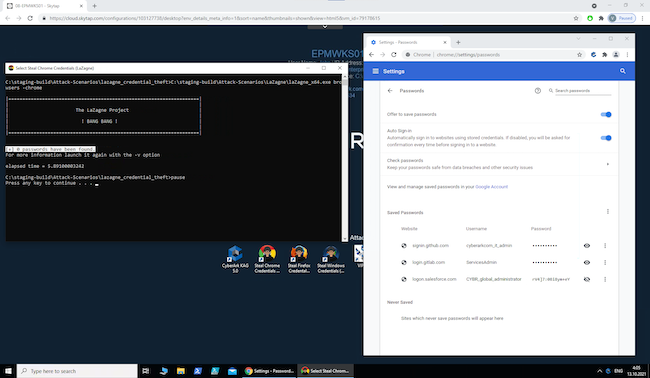

Сценарий № 1. Борьба с кражей учётных данных

Распространённая вредоносная практика — хищение сохранённых в браузере реквизитов доступа. Используя специальное ПО, мы можем получить учётные данные пользователя (см. рис. 19).

Рисунок 19. Защита отключена, выполняется кража учётных данных из браузера Google Chrome

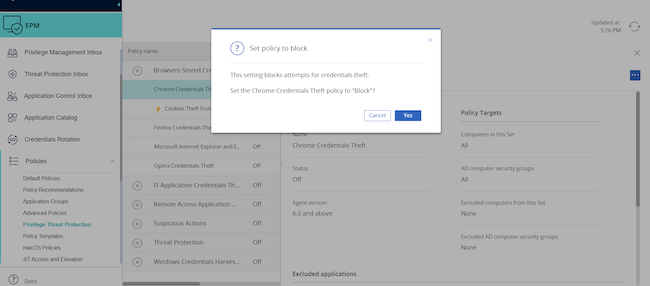

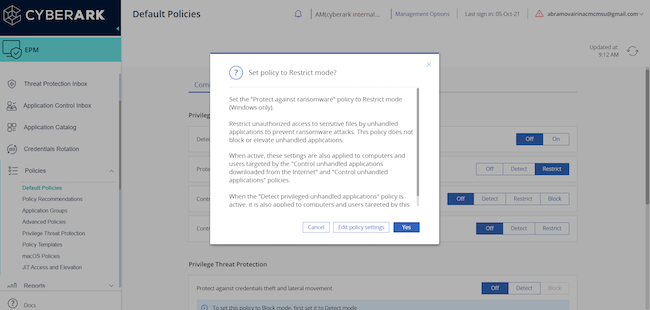

Теперь активируем в CyberArk Endpoint Privilege Manager в разделе «Policies» → «Privilege Threat Protection» настройку по предотвращению кражи учётных данных из Chrome.

Рисунок 20. Включение настройки в CyberArk Endpoint Privilege Manager

На следующем рисунке мы можем видеть, что запуск программы не даёт результатов и злоумышленник не имеет возможности извлечь учётные данные и пароли, сохранённые в браузере Chrome.

Рисунок 21. Защита включена, попытка кражи учётных данных из Chrome заблокирована

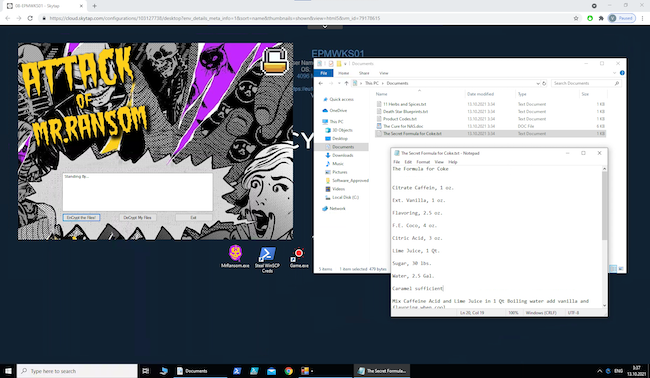

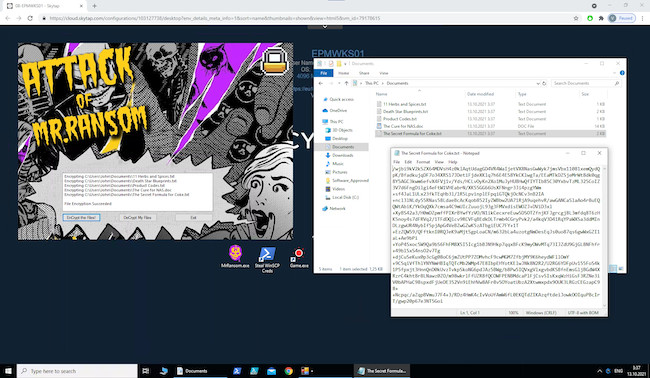

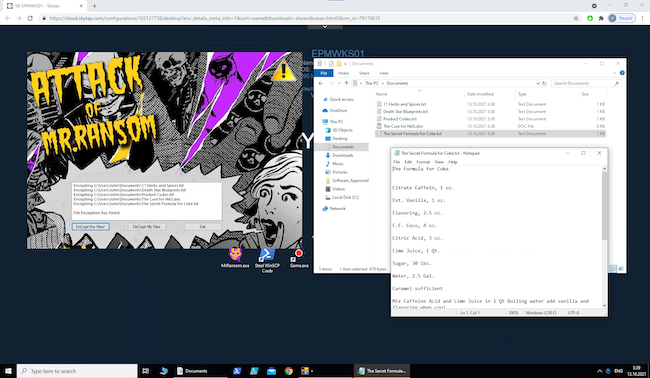

Сценарий № 2. Попытка шифрования данных (ransomware)

Рассмотрим ещё один часто встречающийся вариант атаки: злоумышленник шифрует критически важные данные компании для нарушения работоспособности её ресурсов или для получения выкупа.

На рисунках ниже можно увидеть, что выполняется вредоносное шифрование данных.

Рисунок 22. Защита отключена, файлы ещё не зашифрованы

Рисунок 23. Защита отключена, файлы зашифрованы

Теперь включим в CyberArk Endpoint Privilege Manager в разделе «Policies» настройку по блокированию программ-вымогателей (ransomware).

Рисунок 24. Включение настройки в CyberArk Endpoint Privilege Manager

На следующем рисунке можно видеть, что запуск программы-шифровальщика не даёт результатов. Данные не были изменены, защита сработала.

Рисунок 25. Защита включена, файлы не изменились

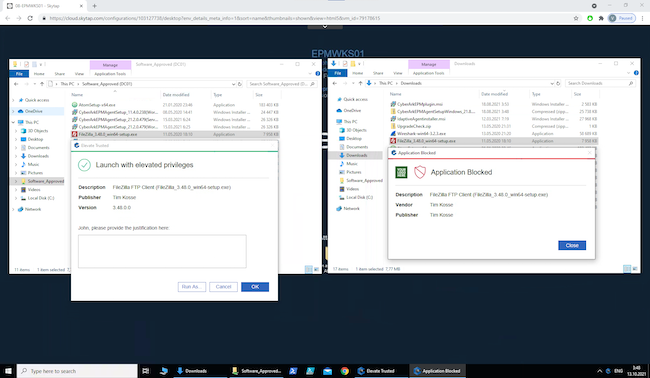

Сценарий № 3. Блокировка запуска файлов, скачанных из недоверенных источников

Ещё одним распространённым источником вредоносных программ являются файлы, которые пользователи скачивают из интернета. Очень важно, чтобы в компании был установлен перечень доверенных источников и установлено средство защиты, которое предотвращает запуск подозрительных файлов. CyberArk Endpoint Privilege Manager может помочь и с этим.

На рисунке 26 мы видим, как срабатывает операционная система, если запускаемый файл скачан из недоверенного источника — интернета (окно справа) и если тот же файл получен из доверенного источника.

Для реализации такого контроля достаточно лишь установить блокировку запуска скачанных из интернета приложений в разделе «Policies» (см. рис. 27).

Рисунок 26. Запуск файлов, скачанных из недоверенных источников

Рисунок 27. Включение настройки в CyberArk Endpoint Privilege Manager

Выводы

CyberArk Endpoint Privilege Manager 21.10 помогает внедрить принцип выдачи минимальных привилегий, позволяет обнаруживать и блокировать атаки на конечном устройстве, снижать риск кражи или шифрования информации.

CyberArk Endpoint Privilege Manager также позволяет специалистам по информационной безопасности применять гранулярные политики минимальных привилегий для ИТ-администраторов и обычных пользователей, тем самым помогая сохранять высокий уровень продуктивности на серверах и рабочих станциях Windows и macOS. Помимо управления привилегиями этот продукт обеспечивает администрирование приложений, контролируя то, какие программы разрешено запускать на конечных точках и серверах.

С помощью EPM также можно контролировать права доступа пользователей к локальным папкам и USB-накопителям, разрешать перезапуск определённых политикой системных служб или редактировать лишь определённые ветки реестра. Контроль приложений позволяет запускать неизвестные процессы или приложения с ограниченными правами — без доступа в интернет, к локальной сети, памяти или дискам.

Отдельно хочется отметить возможность подтверждения запуска критически значимых команд или приложений через многофакторную аутентификацию или по согласованию с ответственным сотрудником.

Достоинства:

- Обеспечение критического уровня защиты, когда атака обходит традиционные средства безопасности периметра и конечных точек.

- Запрет установки несанкционированных приложений и защита рабочей станции уменьшают количество обращений в службу поддержки и затраты на техподдержку.

- Удаление у бизнес-пользователей прав локального администратора без снижения производительности работы пользователей или увеличения количества обращений в службу поддержки.

- Защита и смена пароля УЗ локального администратора независимо от местоположения конечной точки.

- Простое развёртывание с автоматическим созданием политик, наличие шаблонов политик уменьшают нагрузку на ИТ-команду, а агент обеспечивает работу даже в изолированных сетях.

- Ограничение распространения вредоносных программ по сети, сокращение времени и усилий на внесение исправлений.

Недостатки:

- Отсутствие возможности выбора языка в консоли сервера управления. Впрочем, агент поддерживает полную локализацию всех всплывающих окон и диалогов на язык операционной системы.

- Прекращение выпуска локальной (on-premise) версии продукта.