Программный комплекс SafeERP Platform Security позволяет оперативно провести проверку конфигурации SAP-системы на безопасность, зафиксировать и контролировать её неизменность, тем самым снизить риски информационной безопасности, возникающие в ходе обновлений, изменений конфигурации системы, либо доработок функционала на языке ABAP.

В состав программного комплекса SafeERP Platform Security входят агенты для следующих продуктов SAP: ABAP, Java, HANA, BO, MDM.

Централизованный контроль настроек информационной безопасности, изменений учетных записей пользователей, ролей, полномочий осуществляется через единую консоль администратора информационной безопасности. Мониторинг событий информационной безопасности обеспечивает контроль доступа к конфиденциальной информации, коммерческой тайне и персональным данным.

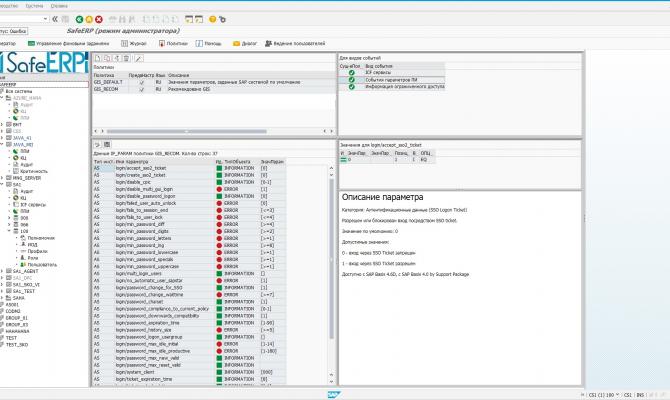

Сканирование и анализ защищенности

Проверка настроек системы на соответствие стандартам безопасности включает в себя анализ различных параметров безопасности, в том числе анализ:

- параметров профилей инстанции

- состояния сервисов ICF

- присвоения критичных ролей и полномочий

Анализ защищенности производится на основе рекомендуемых компанией SAP корректур безопасности, пакетов поддержки, отраслевых стандартов и собственных наработок компании Газинформсервис, а так же настраиваемых пользователем политик информационной безопасности.

Контроль конфиденциальной информации, коммерческой тайны и персональных данных

В программном комплексе SafeERP Platform Security реализован механизм категорирования информации в SAP системах, в соответствии с уровнем значимости. Данный функционал позволяет отслеживать обращения к закрытой для основного числа сотрудников информации, фиксировать их и использовать для дальнейшего расследования инцидентов. Использование сложных, агрегированных, событий, на основании последовательности действий пользователей в системе, даёт возможность однозначно интерпретировать события информационной безопасности как инцидент.

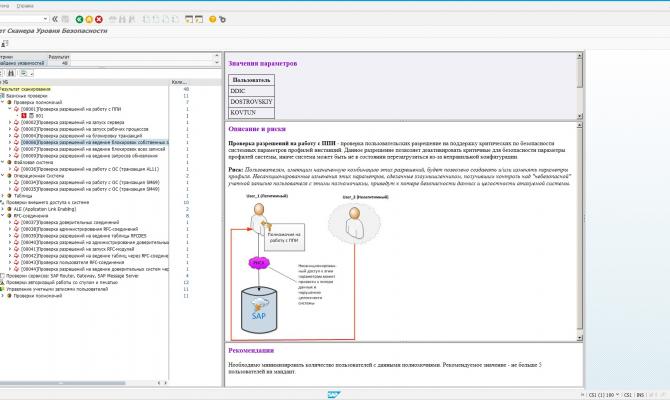

Контроль разделения полномочий, матрица SoD

В процессе распределения полномочий между ролями в SAP-системе и определения ролей для конкретного пользователя могут возникать ситуации, когда отдельные пользователи получают избыточные полномочия, которые могут позволить им совершить полный цикл того или иного бизнес-процесса без участия других пользователей. Такая возможность может приводить к ошибкам или даже мошенническим действиям со стороны таких пользователей.

Использование подхода связанного с разделение полномочий (Separation/Segregation of Duties, SoD) позволяет избежать таких рисков. Вместе с тем ручной анализ полномочий пользователей на предмет их критичного для бизнеса сочетания, а тем более отслеживание изменений полномочий в динамике является достаточно трудоемкой задачей. SafeERP Platform Security предоставляет удобный инструментарий для проведения такого анализа.

Использование подхода SoD, автоматизированного при помощи SafeERP позволяет оперативно и с минимальными затратами выявлять недостатки в модели распределения полномочий и не допускать возможностей для действий инсайдеров.

Поддержание требуемого уровня защищенности, контроль целостности

В рамках контроля целостности программных объектов репозиториев SAP систем осуществляется:

- ведение списка объектов, поставленных на контроль

- вычисление контрольных сумм программных объектов

- регистрация факта изменения контрольных сумм объектов, с регистрацией даты, времени, идентификатора запроса на изменение.

Объекты проверки целостности могут находиться в системах, построенных на платформе SAP NetWeaver. Классифицируются объекты следующим образом: ABAP-объекты, BI-объекты, BO-объекты, MDM, PI и т.п.

Функции контроля целостности реализована методом периодического вычисления контрольных сумм программных объектов с использованием алгоритма MD5, SHA-1 или в соответствии с требованиями ГОСТ Р 34.11-94.