Как противостоять современным угрозам, направленным на привилегированных пользователей информационных систем и на сами системы? Сегодня, когда понятие защищаемого периметра размыто, злоумышленнику гораздо проще, чем раньше, проникнуть в информационную инфраструктуру компании. Поищем решение с помощью продукта Core Privileged Account Security — разработки израильской компании CyberArk.

- Введение

- Core Privileged Account Security и его компоненты

- 2.1. Защита привилегированных учетных записей с помощью Enterprise Password Vault

- 2.2. Контроль привилегированного доступа с помощью Privileged Session Manager

- 2.3. Privileged Threat Analytic для определения и пресечения атак в реальном времени

- 2.4. On-Demand Privileges Manager для контроля сессий привилегированных пользователей в Unix-окружениях

- Выводы

Введение

При современном развитии информационных технологий встает вопрос о способах и принципиальной возможности защиты важных информационных ресурсов от внешних и внутренних угроз. Традиционно для защиты инфраструктур применяются такие средства, как антивирусы, сетевые экраны, песочницы, средства мониторинга сетей и другие, которые, безусловно, важны при выстраивании надежной системы информационной безопасности. Но всё чаще этих средств недостаточно, особенно если квалифицированные злоумышленники действуют целенаправленно против систем, используют разработанные под конкретную цель атаки — так называемые APT-атаки.

При этом защищать учетные записи администраторов и других привилегированных пользователей необходимо не только внутри локальных сетей, но и при работе в облачных решениях, так как многие компании переносят свои вычислительные мощности во внешние центры обработки данных, часто арендуемые у сторонних поставщиков аппаратных ресурсов.

Кроме сотрудников организаций, часто с привилегированными правами в информационных системах предприятий могут работать сторонние организации, разработчики программного обеспечения для его установки или обслуживания. При этом в систему могут заноситься случайно или намеренно вредоносные программы, важной информации может быть нанесен ущерб, критически важной информацией могут завладеть конкуренты. Причем, как правило, действия сотрудников таких сторонних организаций никак не контролируются и не регулируются.

Сейчас много задач выполняют приложения, взаимодействующие между собой без участия человека в автоматизированном режиме, следуя протоколам, реализованным в соответствующих API, и при этом при авторизации одного приложения в другом используются пароли и другие учетные данные. Зачастую для этого информация, необходимая для доступа, прописывается непосредственно в программном коде. А получив доступ к соответствующему коду, можно получить и доступ к чувствительным данным компании.

Рассмотрим, как с этими проблемами нового типа помогают справляться продукты, входящие в состав решений одного из лидеров глобального рынка защиты привилегированных пользователей — компании CyberArk.

Core Privileged Account Security и его компоненты

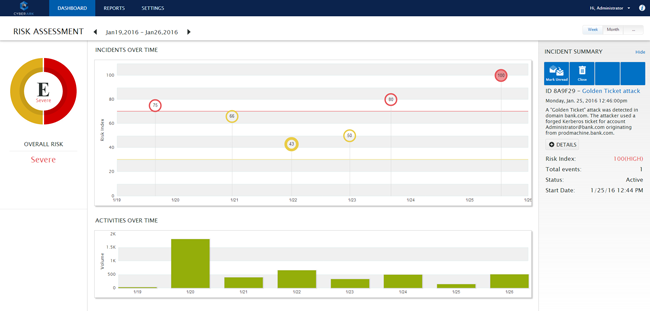

Комплексное решение Core Privileged Account Security состоит из нескольких компонентов, подробнее каждый из которых мы рассмотрим ниже. Начнем же с описания общей функциональности и преимуществ.

Рисунок 1. Состав компонентов Core Privileged Account Security

Организации сталкиваются со множеством проблем, связанных с защитой, контролем и мониторингом привилегированных учетных записей, включая следующие:

- Управление параметрами учетных записей. Многие ИТ-предприятия опираются на ручные процессы, связанные с ротацией и обновлением параметров доступа привилегированных учетных записей, не защищенные от ошибок, — это неэффективно, затратно и рискованно.

- Отслеживание действий, осуществляемых под привилегированными учетными записями. Часто организации не могут централизованно осуществлять мониторинг и контроль за сессиями под привилегированными учетными записями, подвергая бизнес информационным угрозам.

- Мониторинг и анализ угроз. Во многих организациях отсутствуют полноценные инструменты анализа угроз, и они не могут проактивно идентифицировать подозрительные действия и отрабатывать инциденты, связанные с безопасностью.

- Контроль доступа суперпользователей. Организации часто испытывают сложности с эффективным контролем и аудитом доступа суперпользователей к критичным для бизнеса системам, увеличивая тем самым риски и сложности в работе.

- Защита контроллеров доменов Windows. Злоумышленники могут эксплуатировать уязвимости в протоколах аутентификации Kerberos для того, чтобы выдавать себя за другое лицо для доступа к критическим ИТ-ресурсам и конфиденциальной информации.

В качестве решения компания CyberArk предлагает продукт Core Privileged Account Security, который представляет собой полноценное решение для защиты, контроля и мониторинга привилегированных учетных записей в локальных сетях предприятий, в облаке и гибридных инфраструктурах. Изначально решение CyberArk разработано в помощь организациям для эффективного управления параметрами привилегированных учетных записей и прав доступа, проактивного мониторинга и контроля за действиями под привилегированными учетными записями, «умной» идентификации подозрительной активности и быстрого ответа на угрозы.

Перечислим основные применяемые в Core Privileged Account Security методы, с помощью которых реализуется заявленная функциональность:

- Централизованная защита и контроль доступа для привилегированных учетных записей на основе определенных администратором политик безопасности. Автоматическая ротация паролей и SSH-ключей для привилегированных учетных записей решает проблему процессов, осуществляющихся вручную, сокращается время обслуживания, а также производится защита от случайных ошибок для административных задач, защиты учетных записей, используемых в локальных сетях, гибридных и облачных окружениях.

- Изоляция и защита сессий привилегированных пользователей, а также защита целевых систем от вредоносных программ на конечных точках. Возможность мониторинга и записи позволяет службам безопасности просматривать привилегированные сессии в реальном времени, автоматически приостанавливать или прекращать подозрительные сессии, а также совершать всесторонний аудит действий привилегированных пользователей с поддержкой поиска.

- Определение, сигнализирование и противодействие аномальной активности привилегированных пользователей. Это решение собирает данные из множества источников и применяет сложную комбинацию статистических и детерминистических алгоритмов для определения вредоносных действий под привилегированными учетными записями.

- Контроль достаточности прав доступа для *NIX и Windows. Данное решение позволяет привилегированным пользователям запускать авторизованные административные команды из обычных сессий в Unix или Linux без необходимости получать root-права. Это также позволяет организациям блокировать и сдерживать атаки на Windows-сервера для снижения риска кражи информации или ее шифрования с целью шантажа.

- Защита контроллеров доменов Windows. Данное решение заставляет использовать минимально необходимые права и контроль приложений на контроллерах доменов, а также определение атак на лету. Это позволяет противодействовать использованию чужих параметров доступа и неавторизованного доступа, а также помогает защищаться от множества обычных техник атак на Kerberos, включая Golden Ticket, Overpass-the-Hash и Privilege Attribute Certificate (PAC).

Перечислим преимущества Core Privileged Account Security:

- Снижение рисков безопасности. Усиление защиты привилегированных учетных записей. Защита доступа к паролям и SSH-ключам привилегированных учетных записей. Эффективное определение и противодействие подозрительным и вредоносным действиям. Защита от неавторизованного доступа к привилегированным учетным записям, мошенничества и краж информации.

- Снижение стоимости и сложности операций. Устранение ручной работы, снижение необходимого времени, а также недопущение случайных ошибок в процессы администрирования. Упрощение операций и увеличение эффективности работы отделов, связанных с обеспечением информационной безопасности. Освобождение ценных ИТ-кадров для концентрации внимания на стратегических задачах в поддержку основных бизнес-активностей.

- Помощь в удовлетворении требованиям законодательства. Установка основанного на политиках контроля доступа привилегированных учетных записей для уверенности в удовлетворении требованиям регуляторов. Простая демонстрация политик и процессов аудиторам. Создание детализированных аудиторских следов и истории доступа для демонстрации удовлетворения требованиям.

- Быстрая окупаемость. Защита и расширение предыдущих инвестиций. Наличие интеграции из коробки с широким списком ИТ-операций и систем безопасности, включая системы аутентификации, билетных решений, платформы личного доступа и управления, а также с SIEM-решениями.

- Улучшение видимости. Понимание того, какие привилегированные учетные записи существуют и у кого есть к ним доступ. Установление хорошо понятных политик безопасности привилегированных учетных записей. Мониторинг действий под привилегированными учетными записями в реальном времени и в ретроспективе.

- Также в качестве преимущества для российских пользователей можно отметить наличие поддержки русского языка в веб-портале для управления описываемым решением.

Перейдем теперь к более детальному рассмотрению компонентов Core Privileged Account Security.

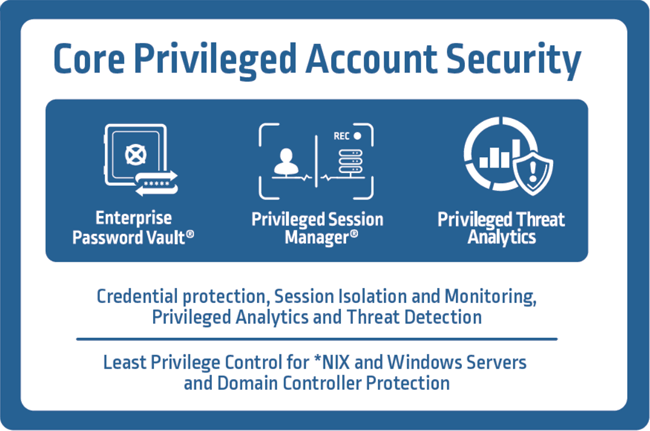

Защита привилегированных учетных записей с помощью Enterprise Password Vault

Данный компонент призван защитить информационные системы предприятий от атак, которые используют компрометацию привилегированных учетных записей. Перечислим основные функции Enterprise Password Vault.

Рисунок 2. Схема работы CyberArk Enterprise Password Vault

Гранулированный контроль доступа привилегированных пользователей служит для предотвращения доступа неавторизованных пользователей к параметрам привилегированных учетных записей. Тем самым гарантируется, что авторизованные пользователи имеют необходимый доступ, но необходимый только для легальных бизнес-целей.

Реализовано централизованное защищенное хранилище. Производится защита параметров привилегированных учетных записей в локальных сетях, гибридных и облачных окружениях, а также в пределах групп, работающих на принципе DevOps.

Имеется детализированный аудит и отчетность. Сотрудникам, которые занимаются безопасностью и аудитом, предоставляется прозрачное видение того, к чему имеет доступ каждый пользователь с привилегированными и распределенными учетными записями, когда и почему.

Действует автоматическая ротация параметров доступа. Работает обновление и синхронизация паролей и SSH-ключей привилегированных учетных записей через регулярные промежутки времени или по запросу, основанная на политике.

Сквозная автоматизация позволяет пользователям автоматизировать и упростить задачи, связанные с управлением привилегированными учетными записями с помощью REST API, такие как обслуживание учетных записей, адаптация прав, выдача разрешений и другое.

Перечислим преимущества Enterprise Password Vault:

- Для отделов, связанных с обеспечением безопасности, предлагается защита всех паролей и SSH-ключей привилегированных учетных записей в высокозащищенном центральном репозитории для предотвращения их утери, похищения или неавторизованного распространения.

- Используется подход «безопасность прежде всего» и упрощение управления правами через всесторонний автоматизированный контроль.

- Для упрощения прохождения аудитов используется основанный на ролях контроль доступа, требующий от пользователей подтверждения прав. Также генерируется полная и детализированная отчетность и аудиторский след для демонстрации соответствия требованиям.

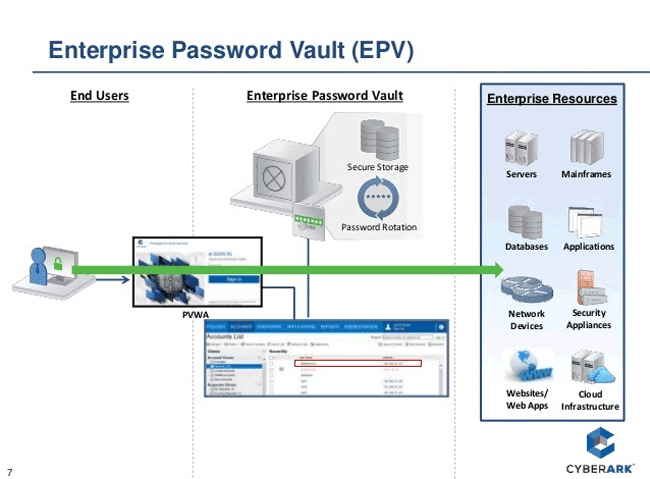

Контроль привилегированного доступа с помощью Privileged Session Manager

В современных окружениях для совместной работы организации должны поддерживать ряд привилегированных учетных записей для доступа различных пользователей, включая сторонних вендоров, подрядчиков, временных сотрудников и так далее. Чтобы нивелировать внешние и внутренние риски, организации должны управлять и отслеживать сессии от имени привилегированных учетных записей без влияния на работу конечных пользователей.

CyberArk Privileged Session Manager ставит своей целью изоляцию, мониторинг и контроль за привилегированным доступом к ценным активам предприятий.

Детальный мониторинг и запись, реализованная в CyberArk Privileged Session Manager, позволяет организациям изолировать, отслеживать, записывать и контролировать привилегированные сессии на критичных системах, включая Unixи Windows-системы, базы данных и виртуальные машины. Это решение работает как jump-сервер и контрольная единая точка контроля доступа, предотвращает от попадания вредоносных программ на целевую систему и записывает нажимаемые клавиши и команды для постоянного мониторинга. Получающиеся детализированные записи сессий и файлы отчета для аудита используются для упрощения прохождения аудита и ускорения судебных расследований.

Рисунок 3. Схема работы Privileged Session Manager

Privileged Session Manager — хорошо масштабируемый продукт, подходящий как небольшим предприятиям, так и крупным. Privileged Session Manager — это безагентное решение, разработанное для максимизации безопасности, включая защищенные от подмены файлы отчетов для аудита, принудительный мониторинг и запись, а также изолирование сессий для защиты от распространения вредоносных программ. Универсальный коннектор позволяет организациям расширить управление сессиями на практически все компоненты ИТ-инфраструктуры. Решение встроено в CyberArk Shared Technology Platform, предоставляя масштабируемость, высокую доступность, централизованное управление и отчетность.

Перечислим основные функции Privileged Session Manager.

Мониторинг в реальном времени позволяет специалистам по информационной безопасности отслеживать действия пользователей и определять подозрительные события в реальном времени.

Удаленное прекращение сессий позволяет специалистам по информационной безопасности немедленно завершать подозрительные привилегированные сессии непосредственно из консоли администратора CyberArk.

Детализированные файлы отчета с поддержкой поиска и видеозаписи позволяют специалистам по информационной безопасности точно определять момент начала инцидента, понимать, как начался инцидент, и быстро оценить любой ущерб.

Безагентная архитектура, основанная на прокси, предоставляет единую точку контроля доступа и осуществляет принудительный мониторинг и запись всех привилегированных действий.

Защищенный прокси-сервер создает изолированное, защищенное окружение посредством отделения конечной машины пользователя от целевой системы.

Опциональный защищенный SSH-сервер действует как прокси для привилегированных Unix-сессий, предоставляя привычное окружение для пользователей Unix. Защищенное цифровое хранилище сохраняет записи сессий и файлы отчета для препятствования от редактирования пользователями истории их действий.

Интеграция с Enterprise Password Vault позволяет скрыть секреты (пароли/SSH ключи) привилегированного доступа от пользователей и гарантировать, что эти секреты никогда не попадут на их рабочие станции.

Интеграция с Privileged Threat Analytics позволяет организациям автоматически анализировать действия пользователей во время управляемых привилегированных сессий и назначить уровни риска актуальным и записанным сессиям.

Интеграции из коробки объединены в универсальный коннектор, позволяющий организациям защищать привилегированные учетные записи на Unixи Windows-системах, сетевых устройствах, базах данных, мейнфреймах и в виртуальных инфраструктурах с минимальными доработками и эксплуатационными расходами.

Автоматизация и управление рутинными, повторяющимися или высокорисковыми привилегированными задачами для Windows, Unix и других окружений на основе SSH.

Преимущества, которые предоставляет Privileged Session Manager:

- Позволяет специалистам по информационной безопасности определять и пресекать атаку до того, как она станет серьезной, посредством мониторинга и анализа в реальном времени всех действий в привилегированных сессиях.

- Позволяет специалистам по информационной безопасности удаленно прерывать подозрительные привилегированные сессии и потенциальные атаки в их процессе.

- Ускоряет время расследования инцидентов и упрощает аудиты посредством создания детализированных файлов отчетности с полной поддержкой поиска и видеозаписей.

- Интеграция с Privileged Threat Analytics упрощает процесс аудита посредством возможности специалистов по ИТ-аудиту повышать или понижать приоритет просмотра сессии на основе уровня риска.

- Предотвращение от обхода опытными пользователями мониторинга сессий и предотвращение возможности отключения мониторинга и записи.

- Предоставляет единую точку контроля для изоляции привилегированных сессий и предотвращения распространения вредоносных программ с машин конечных пользователей на целевые системы.

- Предоставляет привычное Unix-окружение для возможности пользователям Unix инициировать защищенные привилегированные сессии с помощью CyberArk непосредственно из привычной командной строки.

- Предотвращает от скрытия действий злоумышленников посредством защищенного хранения и контроля доступа ко всем файлам отчетности и записям сессий.

- Гарантирует, что привилегированные пароли и SSH-ключи никогда не попадут к конечным пользователям или на их рабочие станции, предотвращая любое неправильное использование или кражу параметров привилегированного доступа.

- Интегрируется с корпоративными платформами, как из коробки, так и с помощью универсального коннектора, предоставляя широкое покрытие по окружению и оптимальное внедрение.

- Автоматизация и управление привилегированными задачами повышает производительность, улучшает производственные процессы и снижает риски организаций по отношению к критичным системам и приложениям.

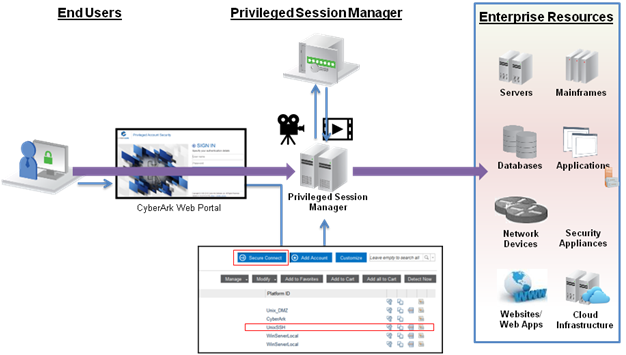

Privileged Threat Analytic для определения и пресечения атак в реальном времени

Данный компонент призван определять и прекращать атаки, совершающиеся в настоящий момент времени.

В современных реалиях требуется исходить из предположения, что атакующие уже внутри инфраструктуры. Они часто остаются нераскрытыми месяцами, используя доступ других авторизованных пользователей. Этот внутренний доступ позволяет им наносить непоправимый ущерб, который приводит к ухудшению репутации, финансовым потерям и похищению интеллектуальной собственности. С целенаправленной аналитикой организации могут определять атакующих быстрее — даже если они выглядят как авторизованные пользователи, — давая возможность специалистам по информационной безопасности отвечать немедленно и минимизировать окно возможностей для злоумышленников.

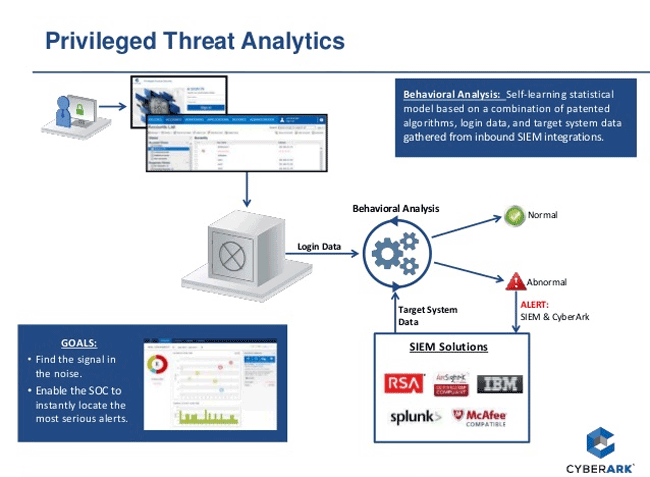

Рисунок 4. Схема работы CyberArk Privileged Threat Analytics

CyberArk Privileged Threat Analytics, компонент решения CyberArk Privileged Account Security — это умная система безопасности, которая позволяет организациям определять и реагировать на кибератаки, нацеленные на привилегированные учетные записи. Это решение разработано для идентификации атак в реальном времени и автоматического ответа. В основе решения находится аналитический движок, действующий на сложной комбинации закрытых алгоритмов — включая детерминистические и поведенческие — по отношению к пользователям, сущностям и сетевому трафику для определения индикаторов компрометации на раннем этапе жизненного цикла атаки. Определяя злоумышленников раньше, специалисты по информационной безопасности получают больше критически важного времени, которое им необходимо для возможности остановить атаку перед тем, как она остановит бизнес.

Перечислим основные функции Privileged Threat Analytics.

Встроенные проприетарные алгоритмы управляют привилегированными пользователями, сущностями и анализируют поведение сети для определения ранее неопределяемых индикаторов атак, таких как подозрение на похищение параметров доступа, скрытые перемещения и эскалация привилегий.

Самообучающийся аналитический движок со временем привыкает к учетной записи для определения отклонений от авторизованных моделей поведения.

Детектирование атак на Kerberos позволяет организациям определять и противодействовать потенциально катастрофическим атакам, которые эксплуатируют уязвимости в протоколе аутентификации Windows.

Индексы риска назначаются каждому отдельному инциденту для помощи в назначении приоритетов инцидентам.

Таргетированные, обоснованные предупреждения, включающие детализированную информацию об инциденте, позволяют ответственным сотрудникам немедленно реагировать на подозрительные действия.

Автоматическое противодействие на определенные угрозы упрощает ответные действия, позволяя специалистам по информационной безопасности немедленно убирать параметры доступа к привилегированным учетным записям без необходимости вмешательства человека.

Детализированные панели с информацией предоставляют визуальную интерпретацию инцидентов и уровня угроз, позволяя ответственным сотрудникам быстро просматривать инциденты в ретроспективе и совершать при необходимости немедленные действия.

Двойная интеграция с SIEM-решениями позволяет специалистам по информационной безопасности использовать существующие развернутые SIEM для сбора данных для таргетированной аналитики и для отправки уведомлений для выставления приоритетов инцидентам, которые затрагивают привилегированные учетные записи.

Интеграция с Privileged Session Manager позволяет специалистам по информационной безопасности определять в реальном времени, когда действия с высоким риском происходят во время привилегированной сессии и прерывать подозрительные активные сессии.

Рисунок 5. Веб-консоль CyberArk Privileged Threat Analytics

Преимущества Privileged Threat Analytics:

- Кардинальное сокращение окна возможности для злоумышленников с месяцев до секунд и сокращение ущерба посредством акцентирования выявления угроз на действиях под привилегированными учетными записями и критических векторах атак.

- Быстрое определение атак с помощью аналитики, основанной на встроенных алгоритмах, написанных и постоянно обновляемых экспертами в безопасности привилегированных учетных записей.

- Адаптация определения угроз для изменения рискового окружения с помощью алгоритмов машинного обучения, которые постоянно подстраиваются на основное поведение профилей, а также изменения авторизованного поведения во времени.

- Автоматическое противодействие при подозрении на кражу параметров доступа к привилегированным учетным записям для остановки злоумышленника от продолжения использования скомпрометированных параметров доступа.

- Ускорение расследования инцидентов за счёт предоставления детализированной информации по ним.

- Получение быстрой окупаемости посредством использования существующих агрегаторов сетевых коннекторов и коннекторов на конечных точках из SIEM-решений для бесшовного коллекционирования данных с помощью существующей инфраструктуры.

Быстрая оценка стандартных профилей и подходящие оповещения, легкие для прочтения графики и таблицы.

On-Demand Privileges Manager для контроля сессий привилегированных пользователей в Unix-окружениях

Данный компонент служит для защиты Unix-окружений с помощью полноценного и интегрированного решения.

В Unix-окружениях административные права принято давать по принципу «всё или ничего». При необходимости для привилегированных пользователей работать с критическими системами, но с небольшим контролем за тем, как используются права доступа, организации часто вынуждены давать по умолчанию постоянные и анонимные права суперпользователей тем, кто может быть, а может и не быть доверенным.

Чтобы уменьшить риски, присущие привилегированным учетным записям на Unix, и уменьшить возможную утечку данных, организации должны проактивно обеспечить контроль безопасности Unix, который защитит учетные записи, а также все параметры привилегированного доступа, включая пароли и SSH-ключи, предоставленные пользователям и приложениям, ограничить административные права до минимально необходимых и отслеживать действия всех пользователей во время привилегированных сессий.

Чтобы помочь организациям защитить Unix-окружения и проходить аудит и вопросы соответствия, CyberArk предлагает решение для защиты привилегированных учетных записей, которое включает в себя нижеперечисленные функции:

- Полное обнаружение всех привилегированных учетных записей и SSH-ключей на Unix.

- Защищенное хранилище, автоматическая ротация и контроль доступа для привилегированных паролей и SSH-ключей.

- Замена статичных паролей и локально хранимых SSH-ключей, используемых в приложениях и скриптах, на динамические, защищенно хранимые параметры доступа.

- Политика принудительных минимальных прав с контролем гранулированного доступа служит для того, чтобы допускать команды привилегированных суперпользователей только при необходимости для бизнес-целей.

- Мониторинг и запись в реальном времени привилегированных сессий для усиления уровня безопасности с сохранением привычной работы в командной строке, что предпочитают пользователи Unix.

- Аудит и отчетность, что налагает индивидуальную ответственность к использованию разделяемых административных учетных записей.

Дополнительно имеется возможность использовать AD bridging (аутентификация в Unix через каталог AD) для интегрированной аутентификации, работы и отчетности.

Наконец, осуществляется поведенческий анализ действий под привилегированными учетными записями Unix с определением аномальных действий в реальном времени.

Этот уникальный набор возможностей для защиты привилегированных учетных записей в Unix предоставляется в виде единой интегрированной платформы, разработанной для защиты всех привилегированных учетных записей, включая Unix, Windows, гибридных и публичных облачных окружений. С помощью интеграции Unix-систем и учетных записей в общую стратегию безопасности привилегированных учетных записей организации могут получить множество преимуществ, включая следующие:

- Определение всех привилегированных учетных записей Unix для понимания, где находятся уязвимости, и разработки плана программного управления и защиты окружения.

- Снижение риска неавторизованного доступа с проактивной защитой параметров доступа в Unix, включая пароли и SSH-ключи, на единой платформе.

- Запрет авторизованным пользователям на запуск вредоносных программ, по ошибке или злонамеренно, с помощью ограничения пределов прав теми, что действительно необходимы.

- Упрощение процессов аудита с помощью детализированных файлов отчета и централизованным оповещением о действиях привилегированных пользователей Unix/Linux.

- Увеличение эффективности администрирования учетных записей Unix с помощью подключения учетных записей Unix к Active Directory для интегрированной аутентификации и работы.

- Сокращение общей стоимости владения с помощью единого решения на основе политик для управления паролями к разделяемым/программным учетным записям (SAPM) и управления правами суперпользователей (SUPM) в UNIX/Linux-окружениях для исключения необходимости в двух отдельных продуктах.

- Снижение окна возможностей для злоумышленников на критических Unix-системах с определением и оповещением в реальном времени об аномальных действиях с использованием привилегированных учетных записей.

- Обеспечение, расширение и управление полноценным решением для защиты привилегированных учетных записей с обычной инфраструктурой — CyberArk Shared Technology Platform.

Выводы

Как видно из описания функциональности решения Core Privileged Account Security от компании CyberArk, оно вполне подходит для использования в качестве единого решения для защиты привилегированных учетных записей в компаниях.

Можно отметить такие полезные параметры для подобных решений, как масштабируемость, интеграцию с различными платформами, устройствами, приложениями.

Возможность эффективного противодействия злоумышленникам в случае их успешного проникновения в информационную систему предприятия — также является важной функциональностью Core Privileged Account Security, что будет оценено специалистами по информационной безопасности, которые знают реалии кибербезопасности сегодняшнего дня.

Возможность бесшовного внедрения Core Privileged Account Security в имеющуюся информационную систему предприятия, безагентный подход, возможность использования функциональности и интеграции с другими SIEM-решениями делает этот продукт ценным на рынке средств информационной безопасности, обязательным для рассмотрения возможности применения в текущих реалиях.