Специфика работы банков и организаций финансового сектора предполагает наличие огромных электронных массивов финансовой документации, баз данных, содержащих персональную информацию клиентов, данные по их операциям и т.д. Поэтому можно отметить, что именно в этой сфере потеря конфиденциальных данных является наиболее чувствительной, а цена утечки информации может быть не просто велика, но и фатальна для бизнеса. В данной заметке будет рассмотрен практический пример выявления и пресечения утечки информации с помощью решения Falcongaze SecureTower.

Для предотвращения такого рода неприятностей уже недостаточно просто контролировать максимальное количество каналов утечки информации, но нужно правильно проанализировать и сопоставить полученные данные, и самое главное - вовремя отреагировать. При этом важен комплексный подход к информационной безопасности, включающий в себя контроль каналов передачи данных и мониторинг сетевой активности персонала.

Это можно увидеть на конкретном примере: в одном из финансовых учреждений еще на стадии тестирования SecureTower был локализован и вовремя предотвращен потенциально опасный инцидент.

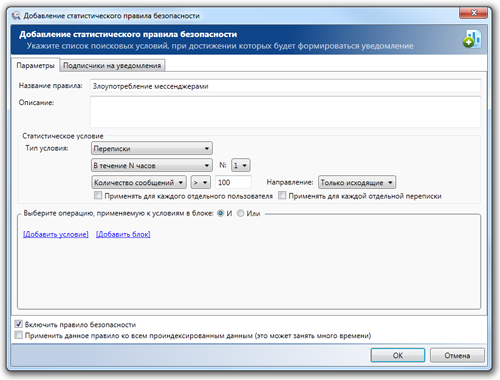

Первоначально специалистом по информационной безопасности было настроено правило для контроля повышенной активности персонала в мессенджерах. Обо всех, кто в течение часа отправляет более 100 сообщений – система SecureTower высылала оповещение на заданный адрес электронной почты.

Рисунок 1. Настройка статистического правила

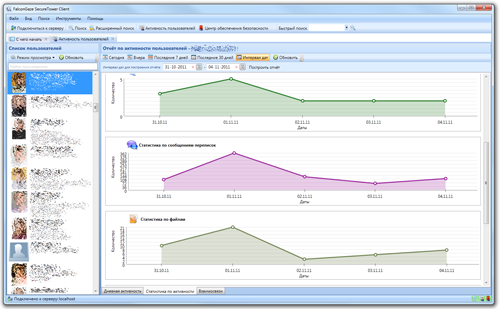

В один из дней было многократно получено оповещение о срабатывании этого правила, причем в связи с активностью одного и того же сотрудника. Это послужило сигналом к более детальному рассмотрению этой ситуации. Даже при беглом взгляде на график сетевой активности, был очевиден всплеск использования коммуникативных каналов в один из дней. Причем это касалось как переписок в мессенджерах, так и общения по электронной почте.

Рисунок 2. Пики активности за неделю

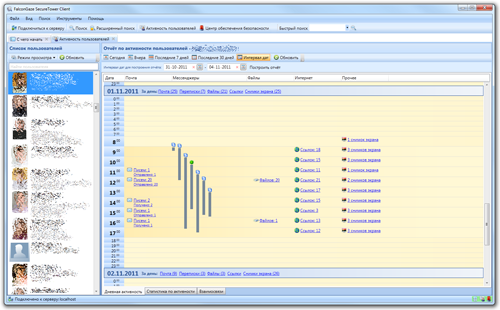

Одним кликом перейдя на вкладку дневной активности за интересующий день, даже без углубленного изучения данных стало ясно, что сотрудник очень много времени провел за разговорами в Skype и ICQ, совершал активный веб-серфинг и сделал какую-то рассылку в середине рабочего дня.

Рисунок 3. Сетевая активность

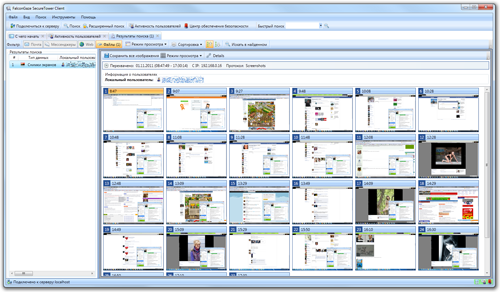

Для получения дополнительных данных по активности сотрудника за день тут же была просмотрена галерея скриншотов его рабочего стола за день. После этого стало очевидно, что посещенные сайты не имеют отношения к рабочим обязанностям, как и вся его активность за день.

Рисунок 4. Скриншоты

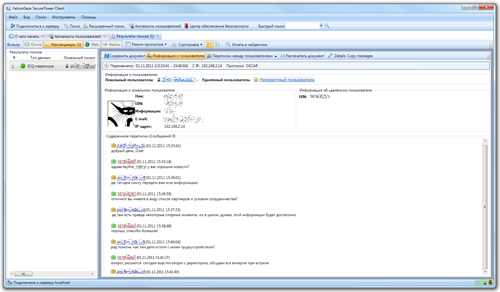

Таким образом был выявлен сотрудник, основное рабочее время которого, судя по отчетам и снимкам экрана, уходило на посещение развлекательных сайтов и гиперактивное общение в мессенджерах на темы даже отдаленно не связанные с работой. А при более детальном анализе одного из разговоров было определено намерение отсылки важных сведений принципиальному конкуренту и последующее трудоустройство к нему же.

Рисунок 5. Связь с конкурентом

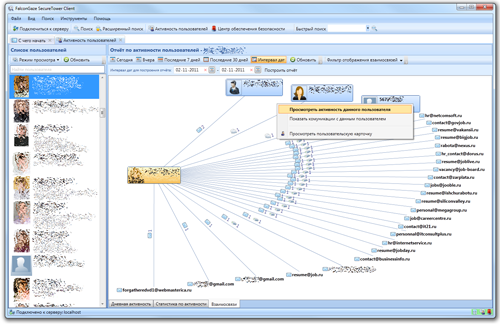

Граф анализатор – это инструмент, который позволяет наглядно отобразить список контактов сотрудника за день, с возможностью непосредственного перехода на заинтересовавший разговор в мессенджере, сообщение электронной почты или, например, содержимое файла и т.д. Отличительной особенностью, помимо этого, является возможность выстраивания взаимосвязей для определения групп общения, что весьма полезно для специалиста по безопасности при выявлении нелояльных сотрудников или локализации опасного инцидента на начальной стадии.

В данном кейсе информация, полученная с помощью графа-анализатора, сразу показала рассылку резюме по основным тематическим ресурсам, что является весьма красноречивым показателем того, что сотрудник недоволен и, скорее, всего нелоялен компании.

Рисунок 6. Граф-анализатор (нашли в контактах сотрудника конкурента)

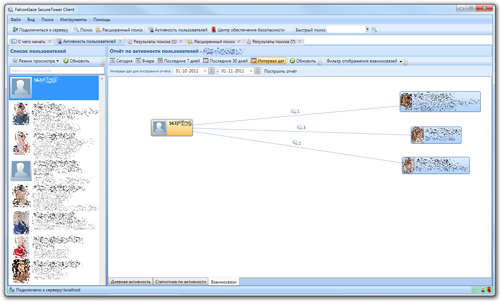

Второе, что было сделано – это формирование аналогичного списка взаимосвязей для конкурента, оказавшегося в списке контактов нелояльного сотрудника. Таким образом было определено, что конкурент вел общение еще с несколькими сотрудниками организации, однако на предложение о каком-либо сотрудничестве получил от них отказ.

Рисунок 7. Связи конкурента (связь конкурента с еще несколькими сотрудниками)

Таким образом банальное срабатывание статистического правила позволило выявить нелояльного сотрудника и предотвратить утечку важной информации. Все это позволило сотрудникам службы безопасности своевременно определить наметившуюся угрозу и без потерь локализовать назревающий инцидент.

Данный кейс – пример того, как используя гибкий инструментарий SecureTower решать широкий спектр задач в сфере информационной и экономической безопасности, при этом подходя к решению этих задач комплексно.