Meta* снова в центре скандала — теперь уже не только с авторами книг, но и с представителями порноиндустрии. Компания Strike 3 Holdings подала в суд на Meta*, обвинив её в систематическом скачивании и раздаче тысяч видеороликов для обучения своих ИИ-моделей.

И это может разрушить ключевой аргумент Meta* в деле с писателями, которые ранее заявили (PDF), что компания стянула из «теневых библиотек» почти 82 терабайта данных.

Meta* утверждала, что просто скачивала файлы, но не распространяла пиратский контент через BitTorrent. Однако в Strike 3 заявили, что у них есть доказательства обратного — и это может помочь авторам книг в суде.

По словам истцов, Meta* якобы с 2018 года активно раздавала по сети BitTorrent более 2,3 тысяч порнофильмов, чтобы ускорить загрузку других данных. Причём, как утверждается в иске, раздача могла длиться «днями, неделями или даже месяцами» — не просто для скачивания, а для «выгодного обмена» внутри протокола BitTorrent, где те, кто больше раздаёт, получают быстрее доступ к другим файлам.

Представители порносайтов считают, что Meta* «специально выбирала» самые популярные и «наиболее раздаваемые» ролики сразу после релиза — чтобы использовать их как «валюту» в торрент-сетях.

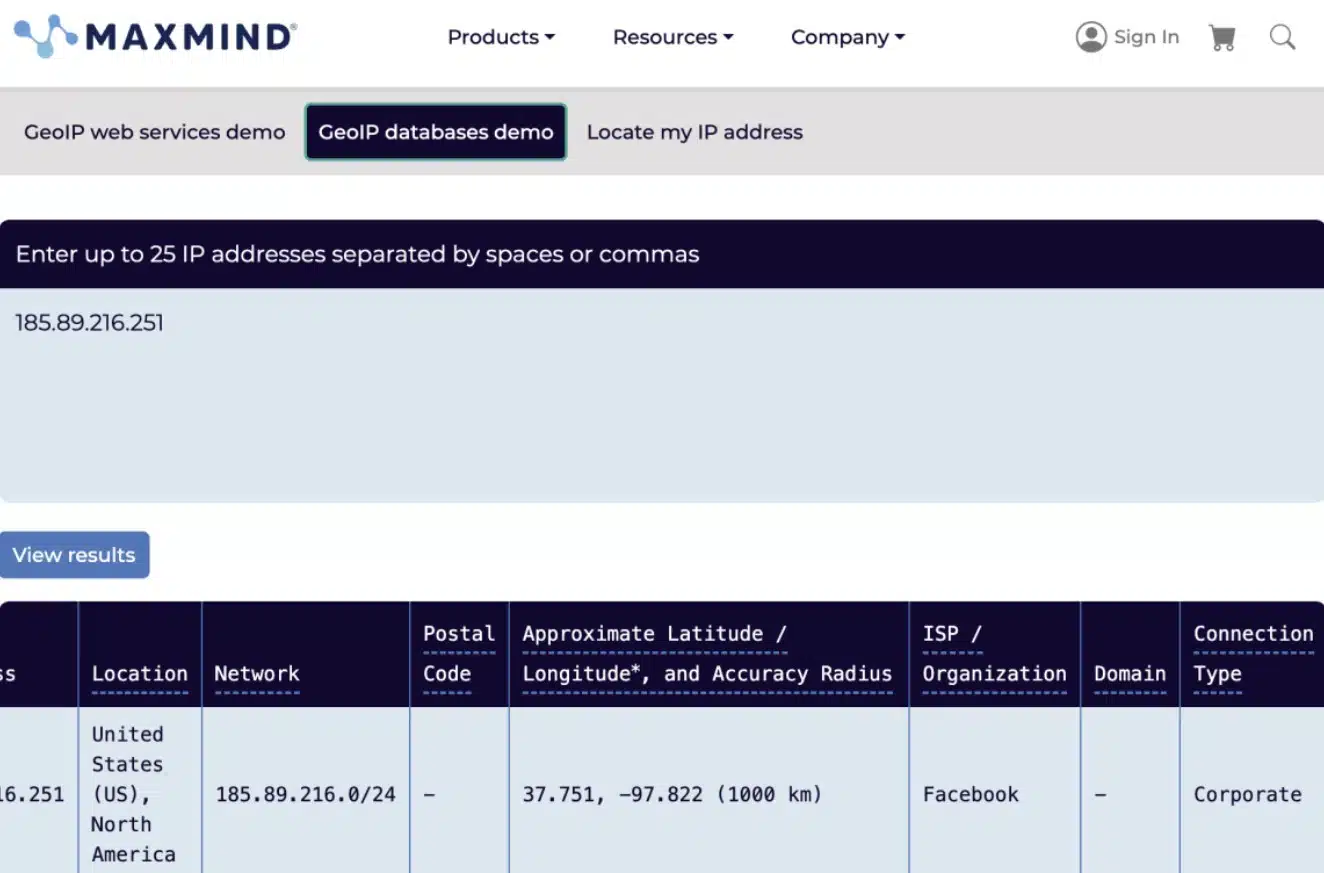

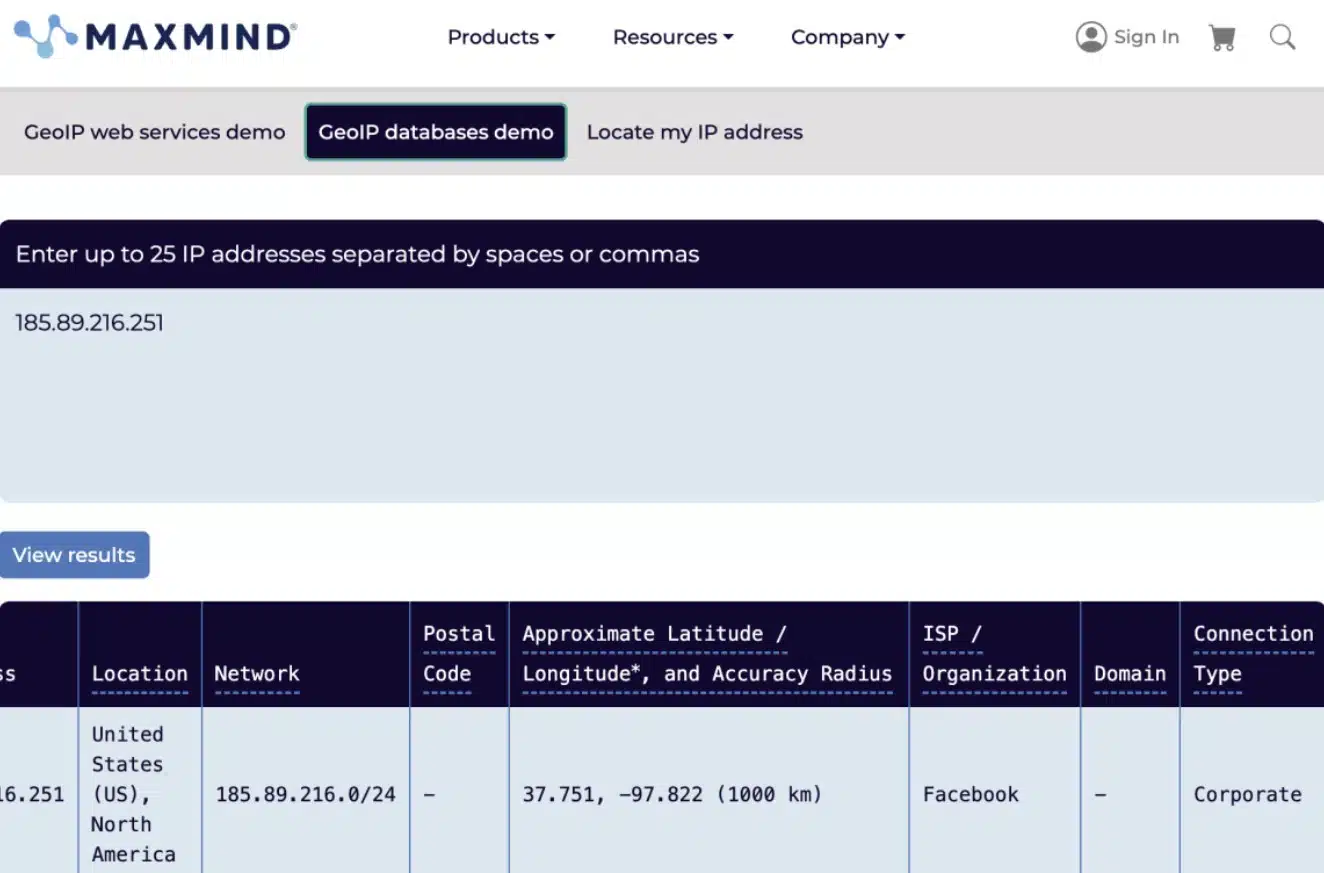

Более того, указывается, что часть IP-адресов, с которых шли закачки, принадлежала Meta* напрямую, а часть — была замаскирована, в том числе под домашние адреса сотрудников компании.

Ещё одно серьёзное обвинение: Meta* якобы могла использовать эти видео в обучении своих ИИ-моделей. Strike 3 утверждает, что их контент особенно ценен: там есть «натуральные, ориентированные на человека» сцены, редкие формы мимики и взаимодействий — всё, что нужно для создания продвинутых генеративных моделей.

Истцы опасаются, что Meta* может использовать это, чтобы создать собственный «ИИ-порно» и бесплатно раздавать его продукцию, в том числе несовершеннолетним — особенно в тех штатах США, где уже действуют законы об обязательной верификации возраста на сайтах для взрослых.

В иске (PDF) содержится требование не только о компенсации, но и о полном удалении видео из обучающих датасетов и моделей Meta*. Также Strike 3 надеется, что предоставленные ими данные подтолкнут присяжных признать компанию виновной в прямом и косвенном нарушении авторских прав.

Meta* пока ограничилась коротким комментарием:

«Мы изучаем жалобу, но не считаем обвинения обоснованными».

Судя по всему, новая волна претензий может серьёзно пошатнуть позиции Meta* в более широком конфликте о «пиратском обучении» ИИ.

* корпорация признана экстремисткой и запрещена в России