Эксперты зафиксировали новую кампанию по распространению банковского Android-трояна Anatsa. Несмотря на то что активность операторов вредоноса началась в марте 2023 года, известно об этих атаках стало только сейчас.

Задача злоумышленников — доставить Anatsa на устройства клиентов кредитных организаций в США, Великобритании, Германии, Австрии и Швейцарии. Как отмечают специалисты ThreatFabric, банковский троян размещён в официальном магазине Google Play Store.

В настоящий момент счётчик установок Anatsa из магазина превышает 30 тысяч. При этом существуют и другие каналы распространения зловреда, поэтому общее число инсталляций явно превышает упомянутую цифру.

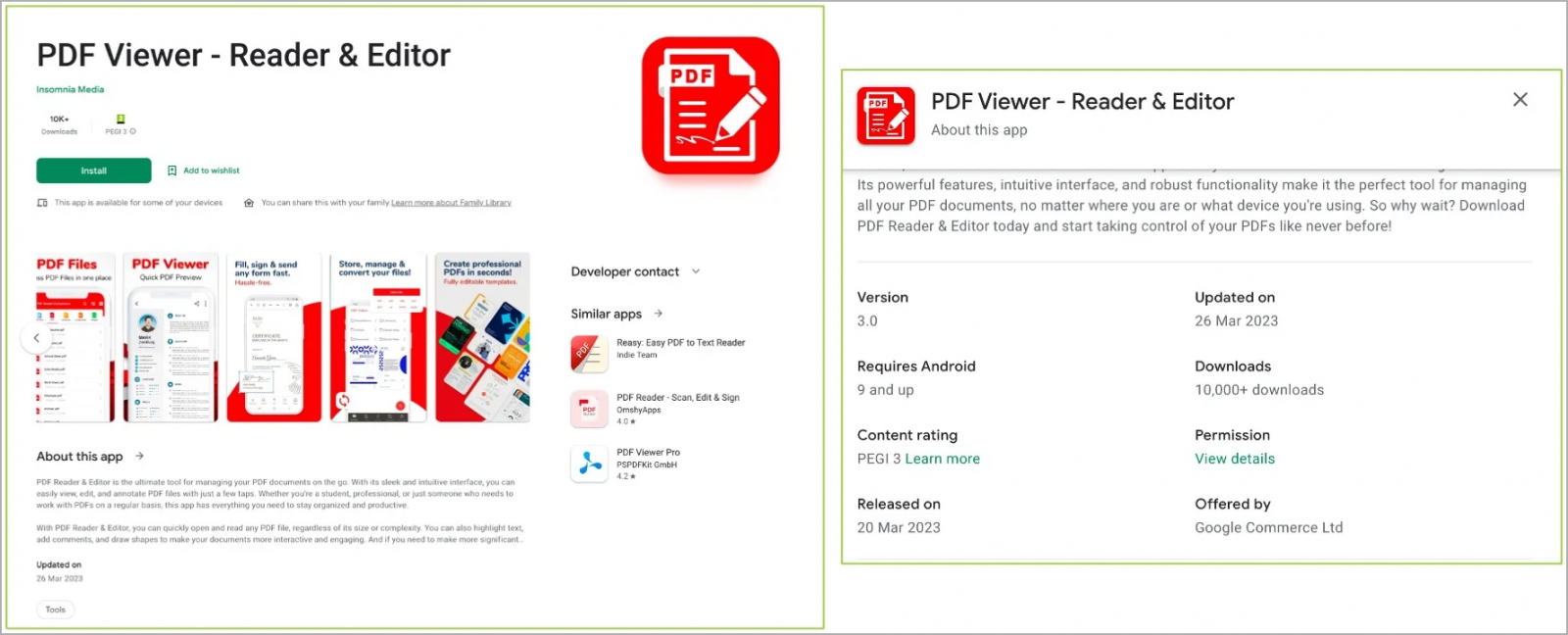

Доставляющие Anatsa приложения замаскированы под офисный софт: текстовые редакторы, программы для просмотра PDF и пр. Как только команда ThreatFabric сообщала Google о наличии вредоноса и его удаляли, злоумышленники сразу же загружали новый дроппер под другим «соусом».

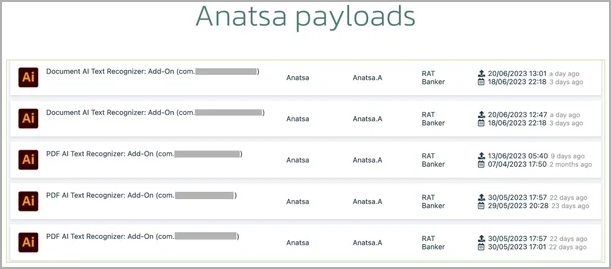

Авторы Anatsa сначала протаскивали в Google Play Store безобидную версию приложения, после чего обновляли его вредоносной составляющей. После установки на устройстве жертвы дроппер запрашивал разрешение на использование дополнительного ресурса — GitHub. Именно оттуда и подтягивался пейлоад Anatsa, замаскированный под аддон для распознавания текста в Adobe Illustrator.

Anatsa собирает учётные данные для входа в банковские приложения, информацию о картах, а также накладывает фишинговые окна поверх легитимных приложений.