Microsoft пытается отключить фейковые аккаунты Microsoft Partner Network (MPN), которые используются для создания вредоносных OAuth-приложений. Такую технику взяли на вооружение киберпреступники, пытающиеся взломать облака организаций и вытащить электронные письма.

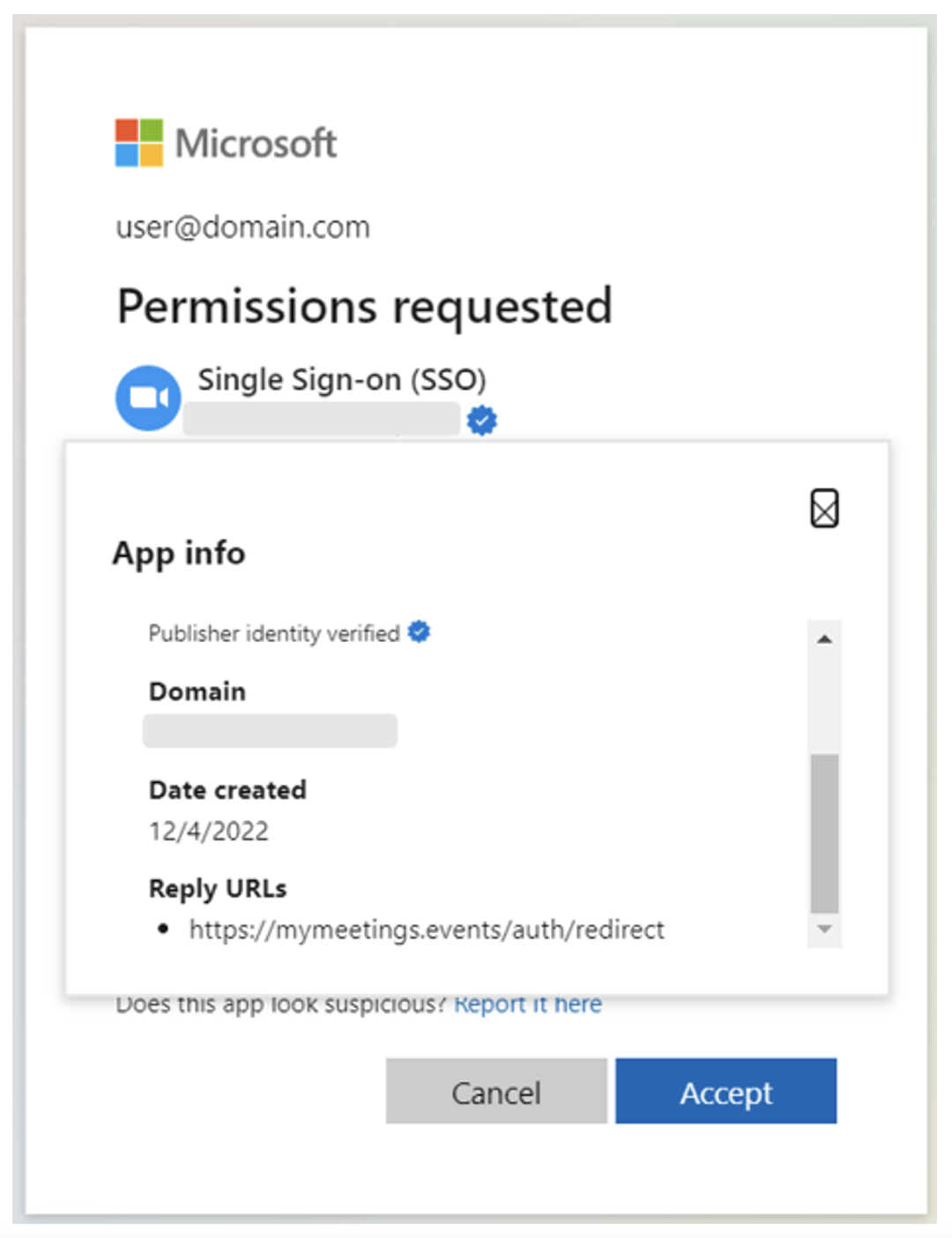

«Созданные мошенниками приложения использовались в фишинговых кампаниях. Злоумышленники пытаются заставить пользователей выдать этому софту необходимые разрешения», — пишет техногигант из Редмонда.

Речь идёт об атаках вида «фишинг согласия» (consent phishing) — эта техника полагается на социальную инженерию, с помощью которой жертву заставляют выдать разрешения вредоносным облачным приложениям.

Эти приложения затем могут использоваться для получения доступа к легитимным облачным сервисам и конфиденциальным данным пользователя. Как отметили в Microsoft, корпорация узнала о кампании 15 декабря 2022 года, после чего сразу уведомила клиентов по электронной почте.

Дополнительно Microsoft усилила защитные механизмы, призванные улучшить проверки, связанные с программой Microsoft Cloud Partner (ранее MPN). Это поможет минимизировать возможность мошенничества в будущем.

В отчёте Proofpoint также описывается использование статуса «verified publisher» для проникновения в облачные среды организаций.