Исследователи давно об этом просили, поэтому разработчик бесплатного файлового архиватора 7-zip наконец добавил поддержку защитной функции Windows, известной как “Mark-of-the-Web“. Теперь пользователи смогут рассчитывать на лучшую защиту от загрузки вредоносных файлов.

Принцип работы Mark-of-the-Web (MoTW) прост: Windows помечает скачиваемые из Сети файлы с помощью альтернативного потока данных “Zone.Id“. Задача таких «меток» — донести до Windows и приложений, что файл загрузили из интернета или передали с другого компьютера, поэтому его открытие может представлять опасность для пользователя.

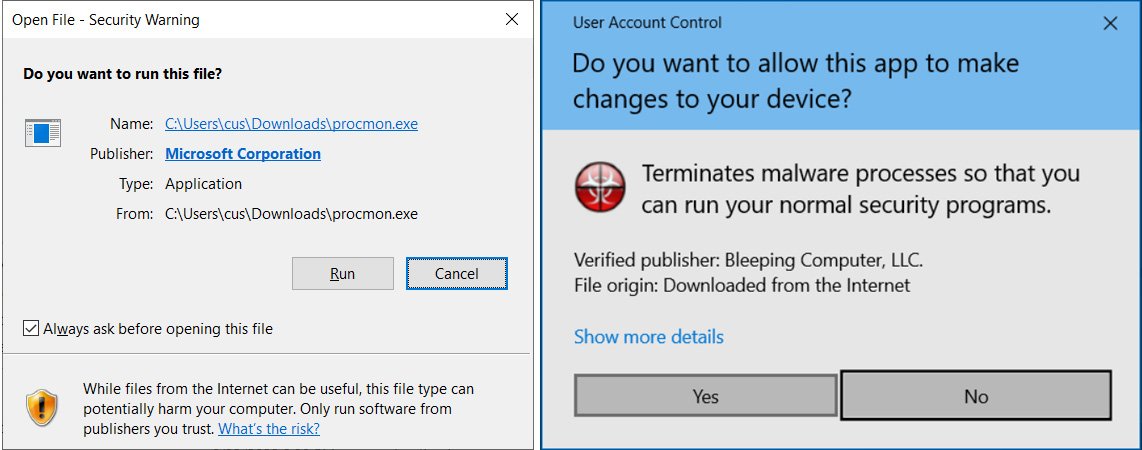

Если вы попытаетесь запустить скачанный файл, Windows проверит наличие MoTW. Обнаружив этот идентификатор, операционная система выведет вам предупреждение о возможных рисках.

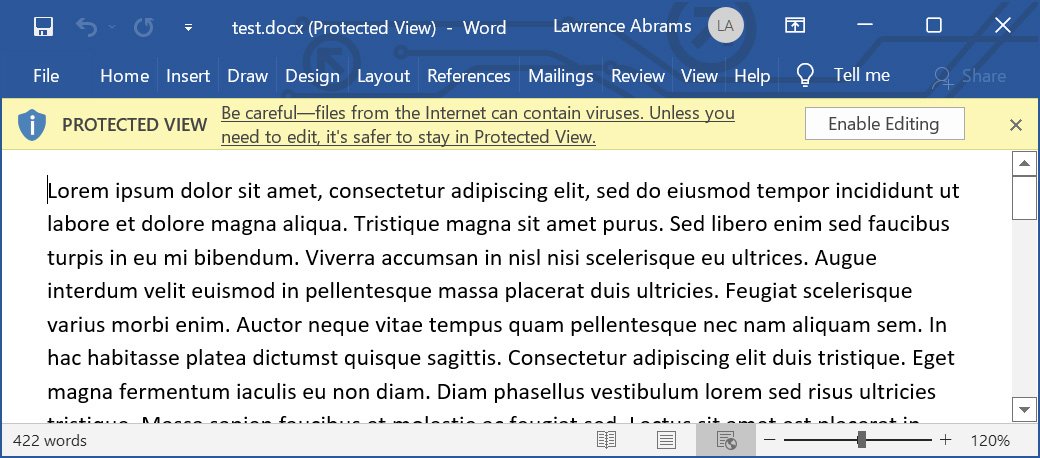

Софт Microsoft Office также будет проверять наличие Mark-of-the-Web, а в случае обнаружения запустит файл в специальном защищённом режиме, что подразумевает только чтение и отключённые макросы.

Поскольку 7-zip является одним из популярнейших файловых архиваторов, поддержка Mark-of-the-Web очевидно напрашивалась. Разработчик софта Игорь Павлов дал пользователям то, чего они давно хотели: теперь вы можете активировать настройку 7-zip 22.00 (TXT), позволяющую перенести MoTW-потоки с загруженных архивов на извлекаемые файлы.