Киберпреступники прибились к новой «хайповой» теме в Сети — многоступенчатая мошенническая схема строится на маскировке под Ежесезонную премию «Лайк года 2020». Как обычно бывает при таких разводах, пользователям обещают крупный денежный приз.

Злоумышленники утверждают, что пользователь может получить деньги за любой лайк, поставленный им на просторах интернета. Якобы специальный алгоритм выберет такой лайк случайно.

Специалисты компании Group-IB совместно с Rambler Group вычислили более 1000 доменов, связанных с данной мошеннической кампанией. Чтобы придать своей рассылке легитимный вид, злоумышленники использовали почтовые серверы оператора фискальных данных (ОФД), которые перед этим успешно взломали.

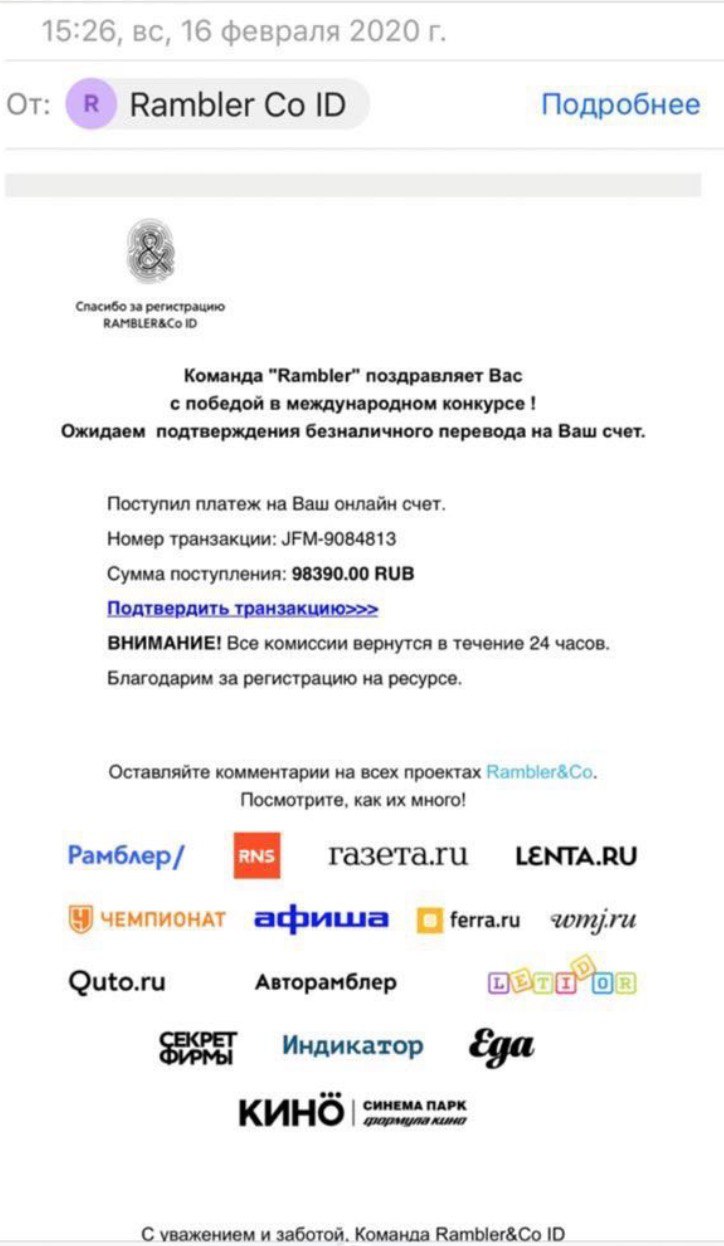

После этого мошенники начали рассылать пользователям письма от имени команды Rambler. Само собой, в адрес представителей настоящего Rambler посыпались жалобы, после чего компания решила провести собственное расследование, к которому привлекла Group-IB.

Долее Group-IB выяснила, что преступники пытались склонить своих адресатов поучаствовать в премии «Лайк года 2020». Помимо электронных писем, передаваемых посредством взломанных серверов, злоумышленники использовали для доставки уведомлений и Google Календарь.

Здесь в ход вступала социальная инженерия, благодаря которой мошенники выманивали данные платёжных карт. Жертвам обещали денежный приз в размере от $100 до $2000.