На прошлой неделе соцсеть X представила мессенджер XChat. Его запуск стал первым шагом к реализации более масштабных планов компании xAI, однако сразу после релиза исследователи обнаружили серьёзные проблемы во встроенных механизмах шифрования.

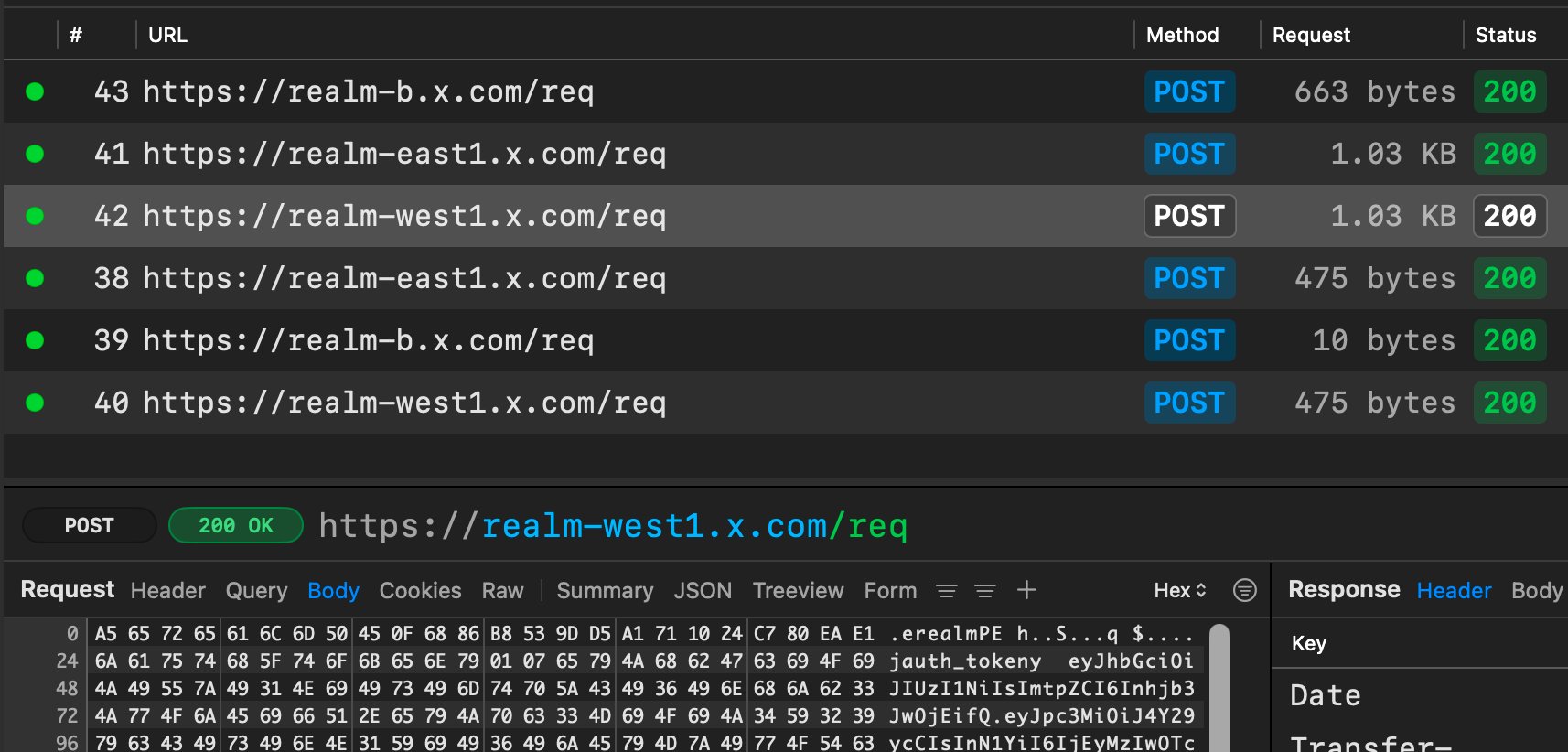

XChat использует протокол Juicebox для защиты ключей шифрования. В рамках этого подхода ключи разделяются на независимые фрагменты, которые хранятся на разных серверах. При этом ни один сервер не должен иметь возможности самостоятельно собрать все фрагменты воедино.

Согласно данным исследования Mysk, главным слабым местом архитектуры шифрования XChat стало то, что все серверы, на которых хранятся фрагменты ключей, принадлежат xAI.

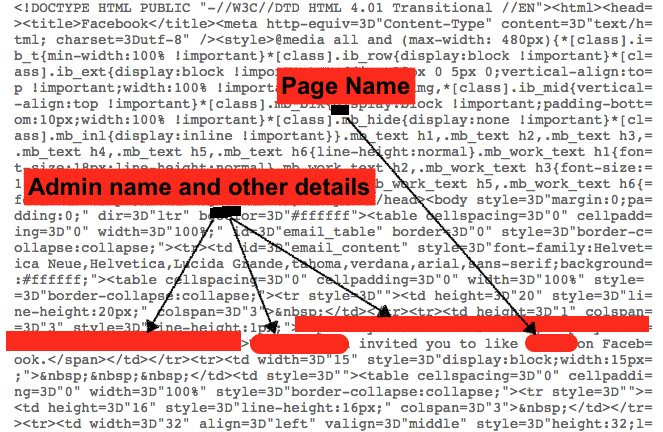

Из-за использования общего сертификата безопасности, который к тому же не привязан к коду самого приложения, исследователям удалось собрать ключ из фрагментов и получить доступ к переписке. По мнению экспертов, у разработчиков XChat также есть техническая возможность получить доступ к чатам пользователей.

Кроме того, исследователь, известный под ником mig59, обнаружил, что ПИН-код, защищающий доступ к ключам шифрования, слабо устойчив к брутфорс-атакам. Его подбор может занять всего несколько часов.