В мае на конференции для разработчиков I/O 2017 компания Google официально представила новую версию операционной системы Android 8.0 и вместе с этим объявила, что в магазине приложений Google Play появится встроенный антивирус на основе машинного обучения Google Play Protect.

На этой неделе поисковый гигант начал постепенно выпускать Google Play Protect. Сначала он будет внедрён в сервисы Google Play, а спустя некоторое время появится и в магазине приложений.

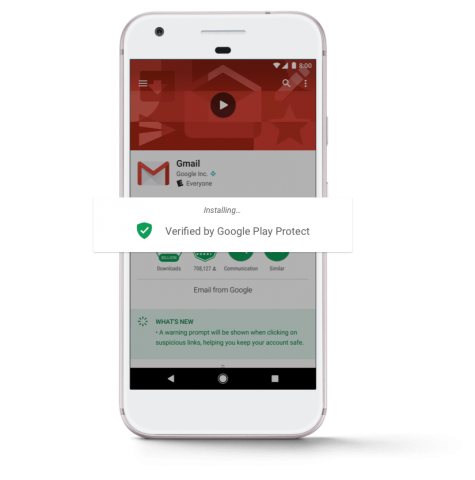

Google Play Protect представляет собой совокупность нескольких сервисов по защите пользователей Android. Во-первых, он в автоматическом режиме проверяет устройство и все установленные на нём программы на наличие любых проблем, в том числе и вредоносного кода, передает nnm.me.

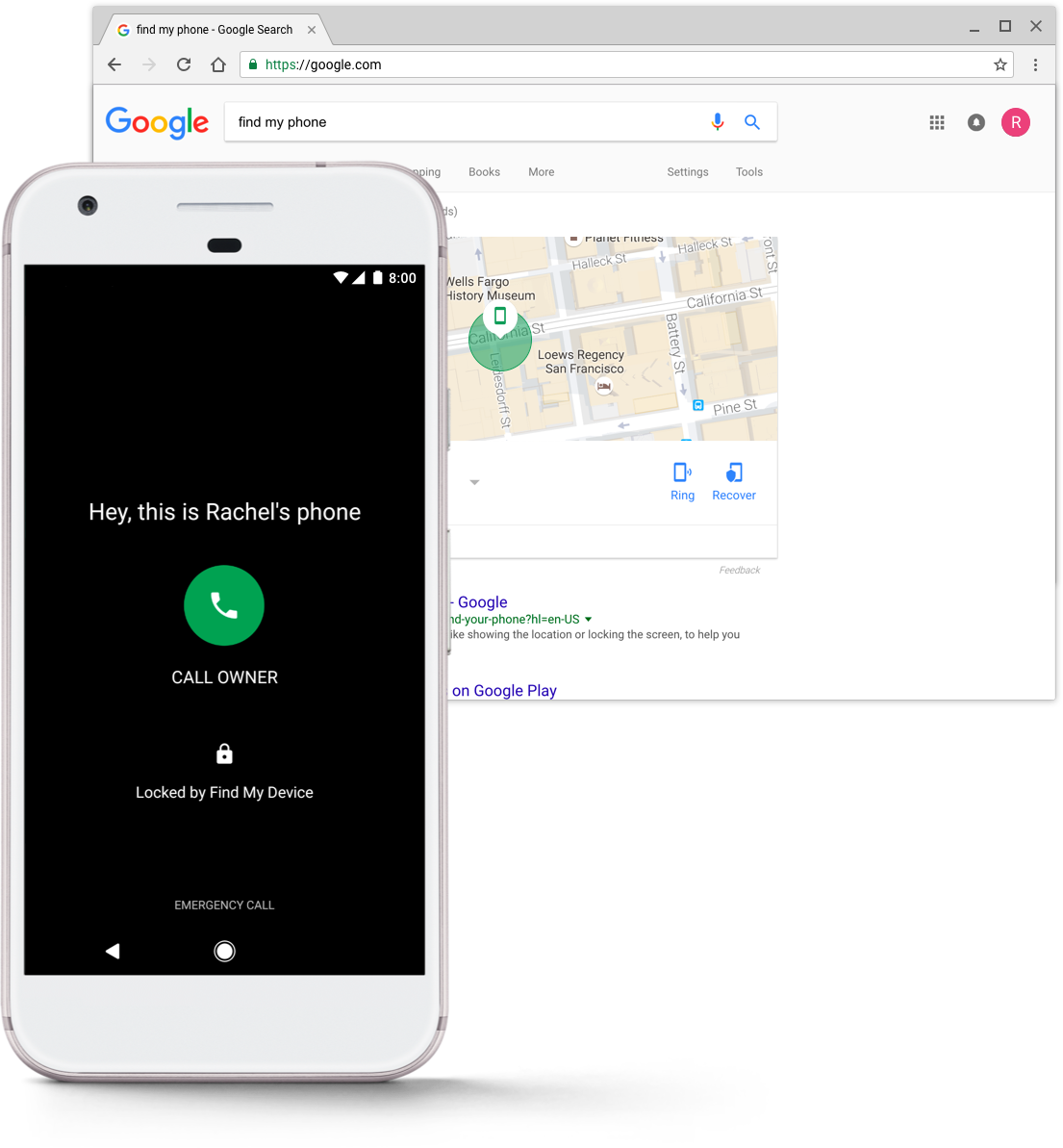

Также Google Play Protect теперь отвечает за поиск утерянных или украденных устройств. Через него можно отследить местоположение девайса, чтобы найти его, позвонить на него, заблокировать, добавить контактные данные на экран блокировки или удалить все данные.

Google Play Protect будет помогать компании следить за порядком в Google Play. Сотрудники компании проверяют все приложения перед публикацией, а Google Play Protect будет ежедневно сканировать более чем 50 миллиардов программ на наличие любых угроз.

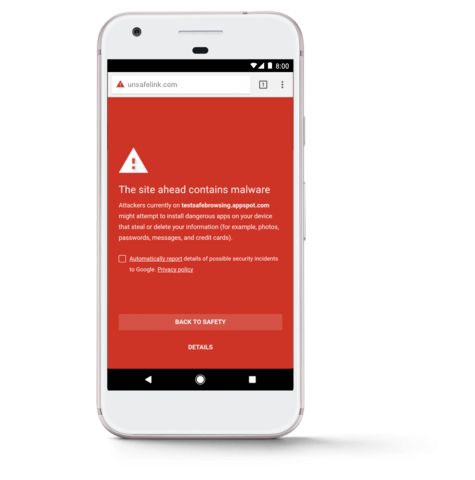

Ко всему прочему, Google Play Protect проследит, чтобы пользователи оставались в безопасности, находясь в Интернете. Для этого в браузере Chrome нужно активировать функцию «Безопасный просмотр». Если вы попробуете открыть сайт, способный навредить вам каким-либо образом, то система предупредит вас об этом.

Новая функция распространяется поэтапно и заработает у всех пользователей через некоторое время.