Исследователи Zscaler предупреждают о том, что вредоносное приложение для Android, которое загружается из рекламных объявлений, размещенных на форумах, сильно сопротивляется удалению.

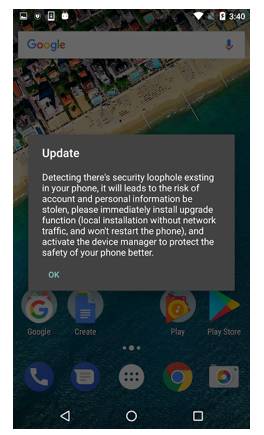

Вредонос представляется как «Ks Clean», приложение для очистки ОС. После установки Ks Clean отображает поддельное сообщение об обновлении системы, в котором единственной опцией, представленной пользователю, является выбор кнопки «ОК».

Как только пользователь нажимает «ОК», вредонос запрашивает установку другого APK с именем «Обновление» (или «Update»). «Обновление» запрашивает права администратора, и если их предоставить, то потом нельзя будет отнять.

После получения прав администратора, зловреду ничего не мешает отображать всплывающие окна, даже когда пользователь работает с другими приложениями. Вредоноса нельзя удалить стандартным способом, через опцию «Удалить», так как у него есть права администратора.

Zscaler выявила более 300 экземпляров вредоносных APK этого приложения, за последние две недели оно успешно атаковало пользователей в США и Великобритании. Также атака была на форум «GodLikeProductions».

«На одном из форумов мы обнаружили посетителей, жаловавшихся на автоматически загружаемое приложение» - Zcaler.