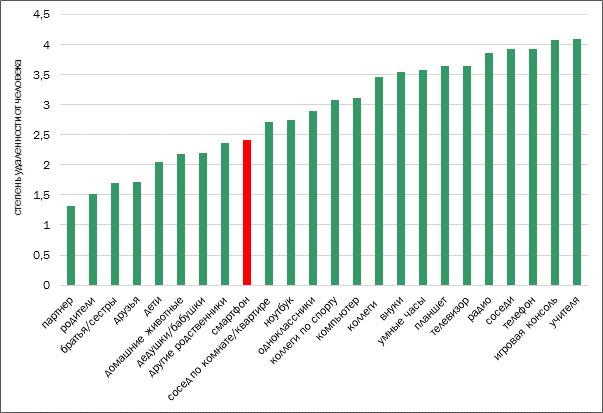

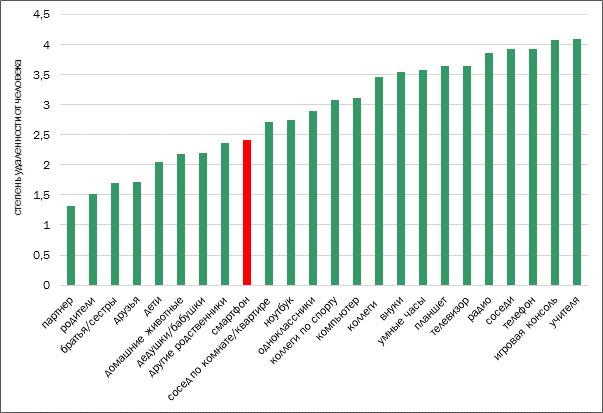

Участники эксперимента, проведенного по запросу «Лаборатории Касперского» Вюрцбургским университетом и Университетом Ноттингем Трент, отметили, что смартфон им дороже и ближе, чем многие люди, в том числе родственники и друзья. Так, более трети опрошенных (37%) сказали, что по своей значимости телефон находится на одном уровне или даже обходит их друзей.

29% ценят свой смартфон так же, как и своих родителей, а 21% считает, что телефон для них так же важен, как и их партнер. Удивительно, но почти 17% участников эксперимента признались, что смартфон им ближе, чем люди, а 1% и вовсе заявил, что в их жизни нет ничего важнее телефона.

Однако в ходе сопутствующего эксперимента исследователи выяснили, что чувство любви и привязанности к смартфону не заставляет людей задумываться об обеспечении его безопасности. 93% опрошенных с легкостью сообщили организаторам эксперимента PIN-код своего телефона, подвергая, таким образом, риску все личные данные, хранящиеся на нем.

Астрид Каролус (Astrid Carolus), медиапсихолог из Вюрцбургского университета, так прокомментировала результаты исследования: «Телефоны стали неотъемлемой частью нашей жизни, и проведенный эксперимент лишь подтвердил это. Наше почти дружеское отношение к смартфонам означает, что мы слишком сильно доверяем неодушевленному объекту, более того – мы считаем, что он для нас важнее, чем многие другие люди. Так что мы были очень удивлены тому, как легко мы смогли получить PIN-коды от телефонов. Суть эксперимента заключалась в том, что мы просили людей ждать в комнате в течение некоторого времени, а затем заходили и спрашивали их рост и PIN-код их телефона. И большинство людей сообщило нам эту информацию без малейшего раздумья. А это настораживает, потому что такое поведение говорит о том, что мы готовы подвергнуть риску своих цифровых друзей».

Юрий Наместников, руководитель российского исследовательского центра «Лаборатории Касперского», так оценил итоги эксперимента с точки зрения кибербезопасности: «В прошлом году мы проводили исследование «Цифровая амнезия», которое показало, что мы склонны забывать информацию, хранящуюся в наших устройствах. На этот раз эксперимент подтвердил сильную эмоциональную привязанность к нашим телефонам. Причем речь идет именно о смартфонах, потому что по итогам эксперимента люди расположили ноутбуки и другие устройства с приблизительно тем же набором личных данных гораздо дальше от себя, нежели телефон. Очень символичный результат, подчеркивающий тот факт, что смартфоны действительно являются нашими компаньонами и всегда у нас под рукой. Возможно, именно эта эмоциональная связь мешает людям задуматься о защите своих смартфонов: они считают телефон продолжением себя и даже не думают о нем, как об отдельном устройстве, уязвимом перед киберугрозами».