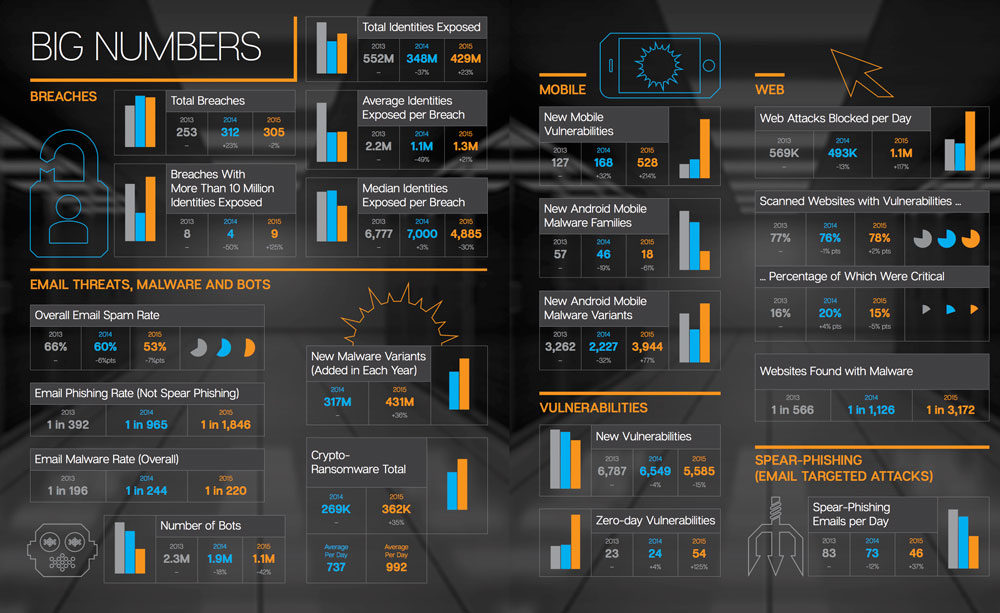

В 2015 году новые уязвимости нулевого дня находили каждую неделю. В результате их количество вдвое превысило показатели 2014 года и достигло рекордного уровня. Причина такого быстрого роста, по-видимому, в том, что поиск уязвимостей нулевого дня постепенно превращается в серьёзный бизнес. Теперь им занимаются не любители, а профессионалы.

Согласно отчёту, который опубликовала компания Symantec, в 2015 году было обнаружено 54 уязвимости нулевого дня. Для сравнения, в 2007 году сообщалось лишь о пятнадцати новых уязвимостях такого рода. В течение следующих пяти лет этот показатель колебался в диапазоне между восемью и четырнадцатью уязвимостями в год.В 2013 году он подскочил до 23, но затем рост снова замедлился. В 2014 году было найдено 24 уязвимости нулевого дня, и эксперты полагали, что в обозримом будущем этот уровень будет сохраняться. Они ошибались.

Сильнее всего ценятся уязвимости нулевого дня, найденные в распространённом программном обеспечении, таком как Internet Explorer или Adobe Flash. В прошлом году, по данным Symantec, на долю Flash приходились четыре из пяти наиболее популярных узявимостей.

Набирает популярность прицельный фишинг (spear phising) — хорошо спланированные фишинговые атаки на определённых людей или организации. Число таких атак, по оценке Symantec, выросло в 2015 году на 55 процентов. При этом массовые фишинговые рассылки постепенно выходят из моды. В прошлом году на их долю приходилось лишь одно из каждых 1846 электронных писем, то есть почти в пять раз меньше, чем два года назад,

Symantec наблюдает уменьшение распространённости ботнетов. Количество заражённых машин, по оценке компании, сократилось с 2,3 миллионов в 2013 году до 1,1 миллиона в 2015 году. Почти половина из них теперь находится в Китае, но это, скорее, хороший признак: китайских ботов стало больше из-за увеличения количества пользователей быстрого интернета в этой стране.