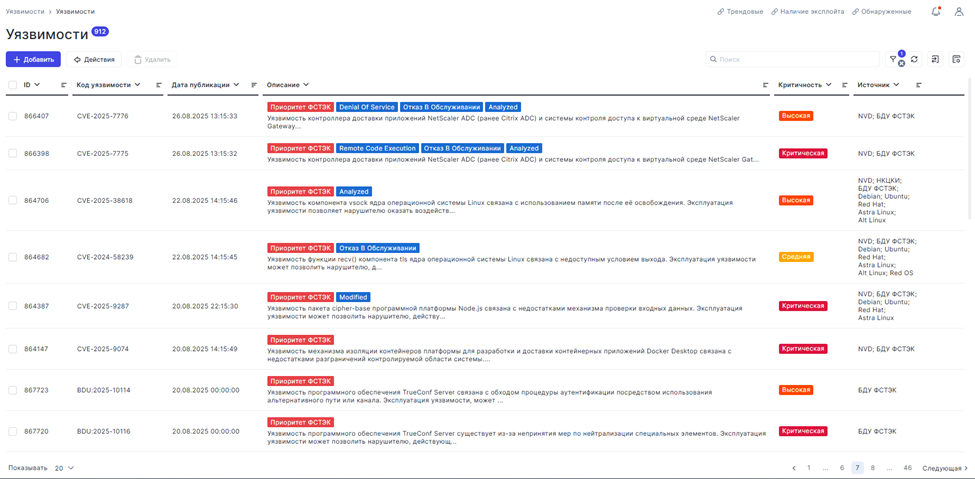

Компания Security Vision сообщила, что усилила механизмы приоритизации уязвимостей в своих продуктах за счёт данных ФСТЭК России. Речь идёт об информации по так называемым «трендовым» уязвимостям — тем, для которых уже есть либо средства эксплуатации, либо подтверждения использования в реальных атаках.

Если совсем просто, теперь при ранжировании рисков система будет опираться не только на общие международные источники и формальные оценки опасности, но и на данные регулятора о том, какие уязвимости действительно используются на практике.

Это важно потому, что стандартные базы обычно во многом завязаны на CVSS — то есть на теоретическую оценку критичности. Но высокая оценка по CVSS ещё не всегда означает, что уязвимость прямо сейчас активно эксплуатируют. И наоборот: некоторые проблемы могут оказаться особенно актуальными именно в реальных атаках, даже если формально не выглядят самыми громкими.

В Security Vision уточнили, что сведения от ФСТЭК поступают в аналитический центр компании в рамках обмена информацией об угрозах. После этого данные включаются в ежедневные обновления пакетов экспертизы для нескольких продуктов компании, включая VM, NG SOAR, SIEM и TIP.

На практике это означает, что системы должны быстрее поднимать в приоритете именно те уязвимости, которые уже замечены в эксплуатации и потому требуют более срочного внимания со стороны ИБ-команд.

Если говорить шире, это ещё один шаг в сторону более прикладной оценки рисков: не только «насколько опасна уязвимость в теории», но и «насколько вероятно, что ею воспользуются прямо сейчас».