Компания ESET раскрыла вредоносную киберкампанию «Операция Liberpy». Злоумышленники специализировались на краже персональных данных пользователей путем установки в систему программ-кейлоггеров. Ботнет, обнаруженный специалистами ESET, включал более 2000 зараженных устройств.

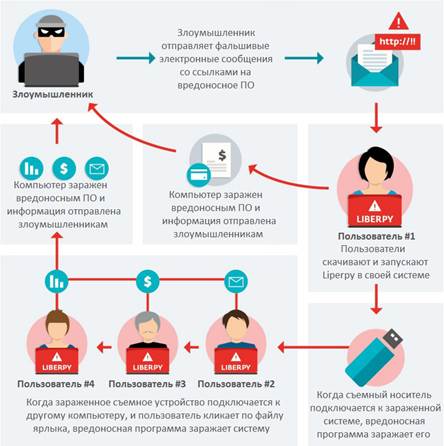

Для распространения вредоносных программ в рамках «Операции Liberpy» использовались фишинговые сообщения электронной почты, замаскированные под уведомления о почтовой доставке. Письма содержали ссылки на загрузку вредоносного ПО.

Эксперты ESET обнаружили несколько версий вредоносной программы, отслеживавших нажатия клавиш и перемещений указателя мыши. Полученные данные отправлялись на удаленный C&C-сервер злоумышленников, который использовался для хранения собранной информации.

Основной компонент вредоносной программы – кейлоггер (клавиатурный шпион). Он написан на языке Python и обнаруживается антивирусными продуктами ESET NOD32 как Python/Spy.Keylogger.G.

Вредоносное ПО поддерживает функцию заражения съемных устройств. Похожий механизм компрометации съемных носителей используют, в частности, программы Win32/Dorkbot, JS/Bondat и VBS/Agent.NDH. При этом директория с файлами вредоносной программы получает атрибут «скрытый», что препятствует ее обнаружению пользователем.

Установлено, что вредоносная кампания была ориентирована на пользователей из стран Латинской Америки. Подавляющее большинство заражений приходится на Венесуэлу, где обнаружено 1953 бота.