Люди ценят контент на своих устройствах, но не заботятся о его защите. Почти половина россиян считают, что информация на устройствах, в частности мультимедийный контент, обладает гораздо большей ценностью, чем девайс сам по себе. Однако пользователи довольно легкомысленно относятся к хранению этих ценных файлов и пренебрегают их резервным копированием, что может привести не только к потере данных, но и к финансовым убыткам.

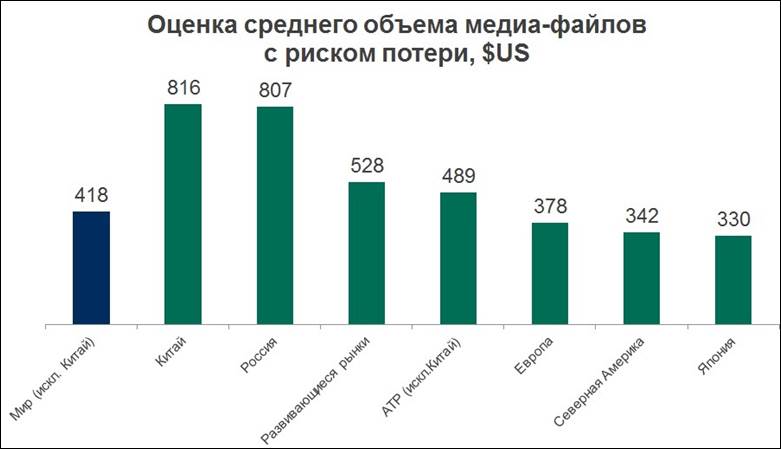

Так, пропажа медиа-коллекции в результате вредоносной атаки или поломки устройства обойдется российскому пользователю в среднем в 807 долларов США. Таковы данные исследования, проведенного совместно аналитической компанией B2B International и «Лабораторией Касперского» летом 2013 года.

Что ценнее: дорогой компьютер или самая первая фотография ребенка, сохраненная на жестком диске? Ноутбук, или мегабайты переписки с любимыми, сохраненные в его памяти? Планшет последней модели или видео с вечеринки школьных друзей, записанное с помощью камеры этого устройства? Большая часть российских респондентов (48%) данного исследования однозначны в своих предпочтениях – личная информация гораздо более ценна, чем устройство, на котором она сохранена, пусть даже оно недешевое.

Вместе с тем российские пользователи не слишком заботятся о сохранности контента: половина опрошенных (50%) сообщили, что не создают резервных копий медиа-файлов, и еще четверть (18%) ответили, что создают бэкап для менее чем 20% своей медиа-коллекции. Лишь 6% респондентов в России признались, что делают резервные копии более чем 90% музыки, фильмов, игр и других мультимедийных файлов. Столь беспечный подход к сохранению данных может иметь серьезные последствия.

Помимо того, что в результате поломки устройства или вредоносной атаки пользователь может лишиться всей своей коллекции музыки, фильмов, фотографий и документов, подобные инциденты могут привести и к финансовым потерям. Согласно тому же исследованию, 65% пользователей в России не смогли полностью восстановить персональные данные, потерянные в результате вредоносных атак. При этом россияне теряют почти больше всех в мире: утрата медиа-коллекции в результате вредоносной атаки или поломки устройства обойдется российскому пользователю примерно в 807 долларов США, что вдвое выше среднемировых расходов. Эта цифра сложилась из примерной стоимости контента, которым владеют пользователи, с учетом доли файлов, для которых не были сделаны резервные копии.

«Для злоумышленников персональные данные пользователей – это товар, на котором можно нелегально заработать. Преступники могут похитить ценную информацию, чтобы потом использовать ее в различных мошеннических схемах: например, попытаться получить доступ к онлайн-финансам пользователя, либо заблокировать человеку доступ к данным, которыми он дорожит, и потребовать выкуп. Распространение мобильных устройств усугубило ситуацию: выполняя множество операций с использованием персональных данных, владельцы гаджетов уделяют безопасности еще меньше внимания, чем при работе за ПК, – поясняет Сергей Голованов, ведущий антивирусный эксперт «Лаборатории Касперского». – Хотя количество киберугроз постоянно растет, личная информация пользователя останется в безопасности, если он будет использовать надежное защитное решение».