С октября наблюдается резкий всплеск активности троянов-шифровальщиков - от белорусских пользователей в антивирусную лабораторию компании «ВирусБлокАда» поступает значительное число запросов на восстановление файлов, подвергшихся воздействию данных вредоносных программ.

Троян-шифровальщик представляет собой вредоносную программу, которая попав на компьютер пользователя, находит его личные файлы и зашифровывает их, после чего предлагает пользователю заплатить определенную сумму посредством мобильных платежей либо виртуальных кошельков. В сообщении злоумышленников говорится, что после оплаты пользователь получит код, позволяющий расшифровать пользовательские файлы, однако никаких гарантий естественно, никто не дает. Более того: практика показывает, что большая часть пострадавших так и не получают свой заветный код. Под шифровку могут попасть фотографии, видеозаписи, музыка, документы, архивы и даже конфигурации с базами 1С.

Юрий Резников, руководитель группы технической поддержки ОДО «ВирусБлокАда»:

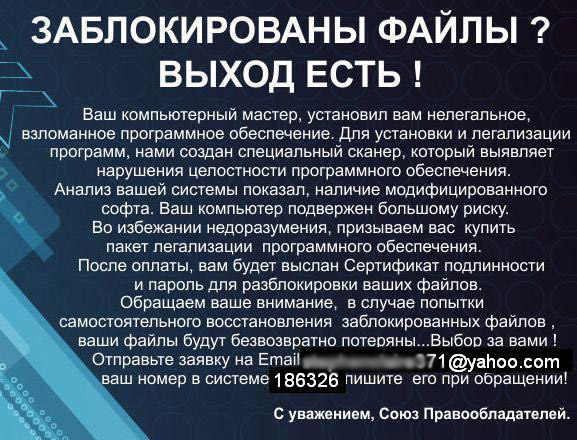

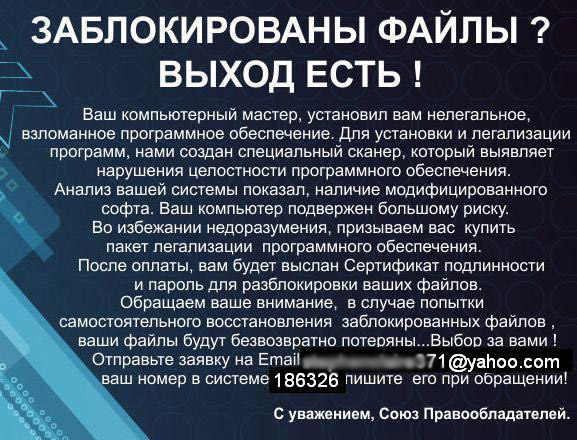

«Данные вредоносные программы шифруют файлы и выводят на экран пользователя сообщение о том, что для разблокировки требуется перевести определенную сумму на мошеннический счет, иногда для получения номера счета предварительно необходимо отправить запрос на e-mail. После оплаты злоумышленниками присылаются нерабочие ключи, либо чаще всего не присылается вообще ничего. Расшифровать какой-либо файл, не зная оригинального ключа, весьма затруднительная задача. Особую опасность трояны-шифровальщики представляют для коммерческих организаций, поскольку, например, потерянные данные баз данных могут приостановить работу фирмы на неопределенное время»

Комментарии Александра Изотова, вирусного аналитика компании «ВирусБлокАда»:

«Основными признаками того, что на вашем компьютере появился троян-шифровальщик является смена расширений файлов, таких, как музыкальные файлы, файлы изображений и т.д., при попытках открытия которых появляется сообщение от злоумышленников с требованием оплаты за получение дешифровщика. Возможны изменение фонового рисунка рабочего стола, появление текстовых документов и окон с соответствующими сообщениями о шифровке, о необходимости легализации ПО и тому подобное.

Приведу пример одного из случаев из нашей трудовой деятельности в антивирусной лаборатории. На терминальном сервере оказались зашифрованными ряд файлов. Злоумышленниками была использована брутфорс атака на порты протокола RDP, вследствие чего ими был установлен полный контроль над системой (протокол RDP используется для удаленного доступа к Windows системам).

После попадания на систему, выполняется поиск файлов с расширениями .doc, .mp3, .jpg, .xls. В директорию с найденными файлами происходит копирование вполне легальной программы-шифровальщика, например, lockdir.exe, с внесением в реестр данных этой программы (в данной ситуации имеет место использование легитимного софта, запущенного нелегитимным методом). После этого шага запускается процесс шифровки файлов, с установкой случайно сгенерированного пароля. Оригинальные файлы шифруются, после чего перемещаются в скрытую директорию, где хранятся с расширением ***.RN, где *** - имя файлов в шестнадцатеричном представлении. В директории с оригинальными файлами находится картинка с сообщением о том, что для разблокировки файлов пользователю необходимо приобрести пакет легализации ПО.

Для скрытия присутствия на сервере злоумышленники использовали программу, очищающую системный журнал Windows, в которой кроме всего прочего предусмотрен функционал запуска по расписанию, разлогинившись с терминала программа запускает очистку следов своего присутствия в системе.

Файлы шифруются одним из современных алгоритмов шифрования BlowFish, расшифровка файлов «в лоб» после обработки шифровальщиками, не зная ключа, может занять до нескольких лет.

Cпособы защиты от троянов-шифровальщиков для обычных пользователей достаточно сложны, так как необходимы настройки политик безопасности или HIPS (системы предотвращения вторжений), разрешающие доступ к файлам только определенным приложениям и не дают 100% защиты при таких случаях, когда вредоносная программа внедряется в адресное пространство доверенного приложения»