Эксперты Symantec зафиксировали очередной всплеск «нигерийского» спама. Использование злободневных новостей в мошеннических целях, к сожалению, является одним из распространенных методов обогащения в сети.

Был обнаружен поток спам-сообщений, из которых следует, что жена Каддафи, его дочь и личный охранник выводят огромные денежные суммы из Ливии. Согласно заверениям мошенников, вывести эти средства за пределы ливийских границ самостоятельно родственники и приближенные низложенного правителя не могут, а за содействие обещают крупную сумму.

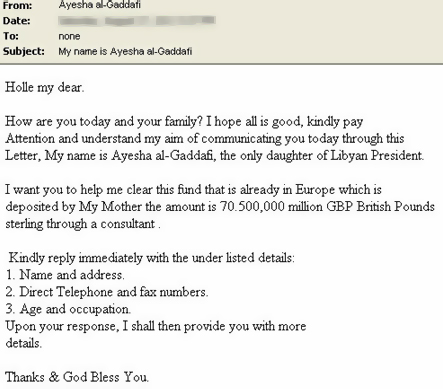

Ниже вы видите пример письма, где «дочь» Мауммара Каддафи пытается получить 70,5 миллиардов фунтов стерлингов, хранящихся в европейских депозитариях. Осуществить операцию она может только через посредника, от которого требуется сообщить домашний адрес, телефон, возраст и область деятельности.

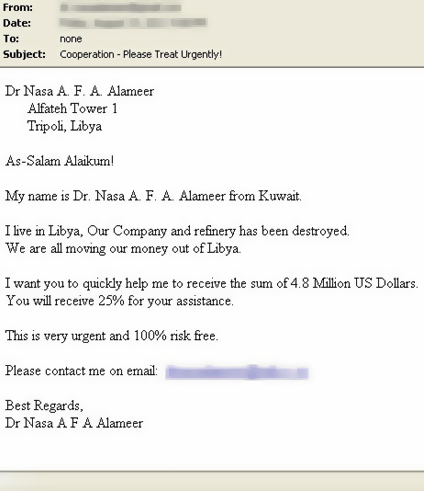

Ниже пример письма от ливийского гражданина, работающего в нефтеперерабатывающей отрасли. Он сообщает, что бизнес уничтожен, а денежные средства срочно выводятся из Ливии. За содействие он предлагает получателю 1,2 миллиона долларов в награду и, что примечательно, просит обращаться по отличающемуся от адреса отправителя e-mail.

«С авторами нигерийских писем вступать в переписку нельзя, - предостерегают эксперты Symantec, - После вашего ответа за дело берутся профессионалы, которым удается убедить многих пользователей перевести некую сумму денег на свой счет».