Офисные пакеты потому и востребованы во всем мире, что входящие в них приложения чрезвычайно удобны для работы с данными и обладают широким набором функций, максимально облегчающих пользователям жизнь. Возьмем, например, функцию внесения исправлений в Microsoft Word — очень полезная штука для работы сразу нескольких авторов с одним документом. Видно, кто, что и когда исправил. Класс! Но, как и у многого в нашей жизни, у этой возможности есть и оборотная сторона. Непринятые исправления в Word-файле часто становятся причиной утечки конфиденциальной информации из компании, что порой приводит к весьма драматическим последствиям. Сегодня мы расскажем о двух подобных кейсах из нашей практики и рассмотрим, как с этим можно бороться силами DLP.

- Введение

- Кейс 1. Эксклюзив для всех

- Кейс 2. Попытка подзаработать на работодателе

- Вопрос по Чернышевскому

- Выводы

Введение

Рецензирование документов в режиме правки — один из наиболее популярных инструментов текстового редактора Microsoft Word. С помощью этой функции автор дает другим участникам совместной работы над документом возможность увидеть, в каком месте были внесены изменения и какие именно. Таким образом, уже не нужно самостоятельно выделять (например, цветом) отредактированные фрагменты.

Однако до тех пор, пока один из авторов документа не нажал кнопку «Принять исправление», файл будет содержать одновременно и старую, и новую версии текста. Это и есть непринятые, или непримененные, исправления, которые позволяют ознакомиться с тем, как документ выглядел до редактирования. В ряде случаев это может стать причиной утечки конфиденциальной информации.

Кейс 1. Эксклюзив для всех

Крупная сервисная компания, направление операционной поддержки партнерской сети. В компании используется стандартный договор с партнерами, в котором указаны процент вознаграждения и необходимые условия для его выплаты. Многие менеджеры пользуются этим шаблоном, внося в него изменения в зависимости от договоренностей с конкретным партнером. Стандартный договор подразумевает 15% вознаграждение от суммы выручки за каждого приведенного заказчика, выплачиваемое ежемесячно в течение полугода.

При этом организация имеет несколько привилегированных партнеров, которым она выплачивает вознаграждения за весь срок, в течение которого их заказчики пользуются услугами компании. Сумма при этом растет пропорционально времени и порой доходит до нескольких миллионов рублей в месяц. Такими привилегиями пользуются партнеры, долго работающие на компанию и приносящие большую и стабильно растущую выручку.

И вот один из менеджеров по работе с партнерами взял вместо стандартного документа один из таких эксклюзивных договоров, внес в него соответствующие стандартным условиям правки, но не применил их. Документ прошел по всем ответственным подразделениям, которые его благополучно согласовали. Далее этот договор со всеми правками был отослан новому рядовому партнеру. Тот увидел условия, которые компания предоставляла в эксклюзивном порядке, и начал их требовать для себя под угрозой распространения сведений о привилегиях по всей партнерской сети. Получив отказ, он разгласил информацию об эксклюзиве всем остальным партнерам, большая часть которых немедленно стала требовать от компании подобных же условий, угрожая увести всех своих заказчиков.

Сумма ущерба от таких действий партнеров была оценена более чем в 100 миллионов рублей ежемесячно. Компании пришлось временно пойти на уступки, теряя ощутимую часть своей непосредственной выручки. Проблема в итоге была решена путем изменения всей партнерской программы. Через 6 месяцев головной офис выпустил приказ, согласно которому все партнеры, работавшие с компанией менее 5 лет, переводились на новую схему работы. Служба информационной безопасности провела расследование инцидента, и в итоге нерадивый менеджер, «сливший» эксклюзивные условия, уволился.

Юридическая сторона проблемы

Что в данном случае может предпринять работодатель в отношении провинившегося таким образом работника? Из реализуемого, пожалуй, — лишь наложить на сотрудника дисциплинарное взыскание (статья 192 ТК РФ). На первый раз — сделать замечание, при повторном нарушении — объявить выговор, и только при систематических нарушениях — уволить. Но что же делать с финансовыми потерями компании?

Ввиду статьи 238 ТК РФ привлечь сотрудника к ответственности за недополученные компанией доходы (что имело место в описанном случае) невозможно. Согласно данной статье, «работник обязан возместить работодателю лишь причиненный ему прямой действительный ущерб».

Но такой ущерб компании необходимо будет доказать, а сделать это крайне сложно. Ведь под прямым действительным ущербом понимается реальное уменьшение наличного имущества работодателя или ухудшение состояния указанного имущества (в том числе находящегося у работодателя имущества третьих лиц, если он несет ответственность за его сохранность), а также необходимость произвести затраты либо излишние выплаты на приобретение или восстановление имущества либо на возмещение ущерба, причиненного работником третьим лицам. Все остальные убытки относятся к категории недополученной выгоды (см. абзац выше).

Если же компании чудом удалось доказать действительный ущерб, тогда можно все же попытаться взыскать с работника компенсацию. Однако радоваться рано! Согласно 138-й статье ТК РФ, общий размер всех удержаний при каждой выплате заработной платы не может превышать 20 процентов. И лишь в некоторых случаях, предусмотренных федеральными законами, — 50 процентов заработной платы, причитающейся работнику. Таким образом, удерживать вышеобозначенные миллионы из зарплаты работника придется (при самом удачном раскладе) лет 200.

Что же получается? Понести убытки от такой неумышленной утечки очень просто, а компенсировать ущерб практически нереально. Поэтому самый лучший вариант — бороться с подобными инцидентами превентивно.

Кейс 2. Попытка подзаработать на работодателе

В одной мебельной компании сотрудник департамента продаж отправил шаблон договора, в котором содержались непримененные исправления с паспортными данными покупателя-физлица, на свой личный почтовый ящик. Отправку данных зафиксировала система защиты от утечек. Служба информационной безопасности заинтересовалась этим событием и начала проводить проверку. Зная ИНН сотрудника, ИБ-специалисты поискали информацию о нем в реестре юридических лиц и в ряде других справочных систем. Оказалось, что данный работник вместе с двумя другими своими коллегами являлся соучредителем некоего недавно созданного юридического лица. Вид деятельности данной организации совпадал с видом деятельности компании-работодателя. Предприимчивые сотрудники мебельного предприятия планировали заниматься перепродажей ее продукции, предоставив своему аффилированному юрлицу эксклюзивные условия поставки.

Юридическая сторона проблемы

Увольнять сотрудника по причине его аффилированности можно лишь в том случае, если в компании введено положение о конфликте интересов и работники ознакомлены под роспись с определением, какие их действия подпадают под понятие конфликта интересов. В противном случае сотрудник может сослаться на незнание того, что подразумевается под этим понятием.

Запретить человеку иметь собственное дело или совмещать должности по закону нельзя; исключения составляют только все виды государственной службы и многие выборные должности. Работодатель лишь должен уведомить сотрудника о недопустимости конфликта интересов, а при обнаружении подобного факта компания обязана рассмотреть, в чем заключались действия работника. Если, например, он осуществлял некую субподрядную деятельность на равных с другими юрлицами условиях без попыток извлечения дополнительных прибылей в ущерб компании, то такая деятельность является допустимой — а значит, конфликта интересов не было, и компания никакого урона не понесла. То есть в каждом конкретном случае организации придется доказывать факт нанесения прямого действительного ущерба (см. справку к кейсу 1).

Поэтому, как и в первом рассмотренном кейсе, лучший выход для работодателя — выявлять и пресекать подобные действия работников на корню.

Вопрос по Чернышевскому

Что DLP-система может сделать для предотвращения утечек конфиденциальной информации через непримененные исправления? Информация о наличии непринятых исправлений (или же о режиме рецензирования документа/правок) содержится в метаданных (атрибутах) файла. Далеко не все DLP-решения умеют эту информацию извлекать и анализировать. Как правило, функциональность таких систем ограничивается поиском по содержимому документа и некоторым атрибутам файла, с указанием значения конкретного атрибута.

Лишь единичные продукты DLP имеют одновременно и развитую функциональность, позволяющую извлекать информацию из документов (в том числе атрибутов файлов), и гибкие инструменты политики системы, максимально автоматизирующие выявление конфиденциальной информации в документах в режиме рецензирования/правок. Они позволяют не только обнаруживать факты отправки текстов с непринятыми исправлениями постфактум, но и превентивно помещать такие документы в карантин до того момента, когда офицер ИБ примет решение о возможности дальнейшей передачи информации конечному адресату.

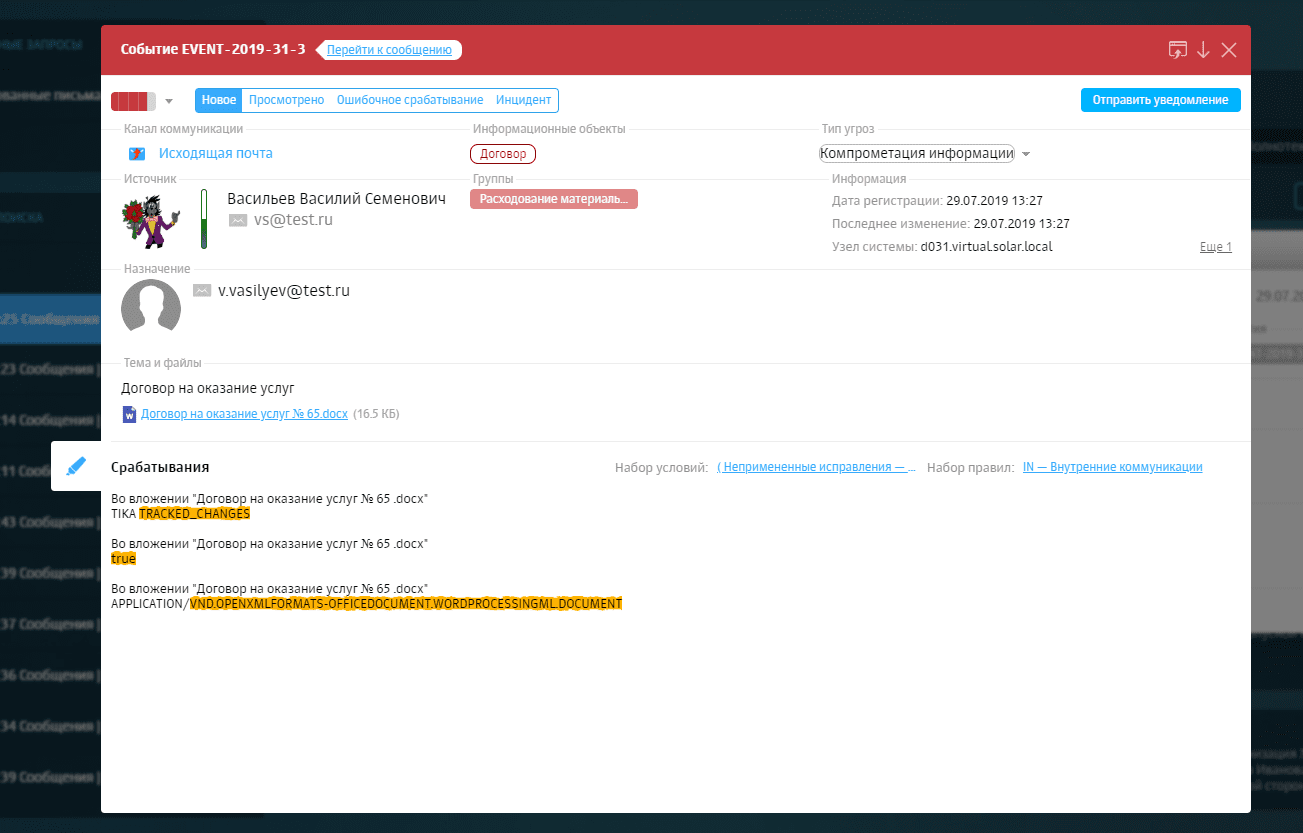

Приведем пример: система в автоматическом режиме, согласно настроенным политикам, зафиксировала факт отправки договора (об этом свидетельствует определенный информационный объект «Договор»), и сработало правило по непримененным исправлениям.

Рисунок 1. Срабатывание системы на отправку договора с непринятыми исправлениями

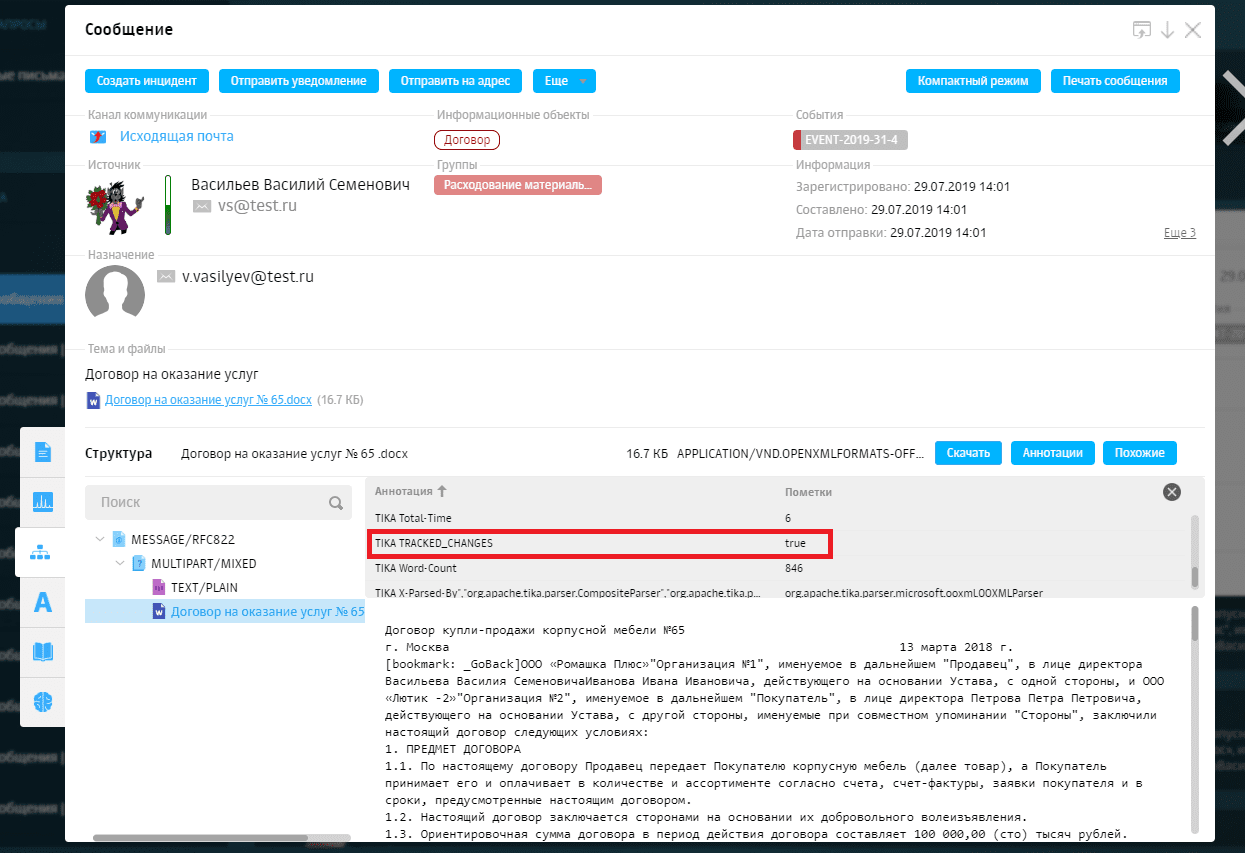

В атрибутах передаваемого файла отобразилось наличие соответствующего параметра, свидетельствующего о наличии правок в документе.

Рисунок 2. Содержание перехваченного сообщения

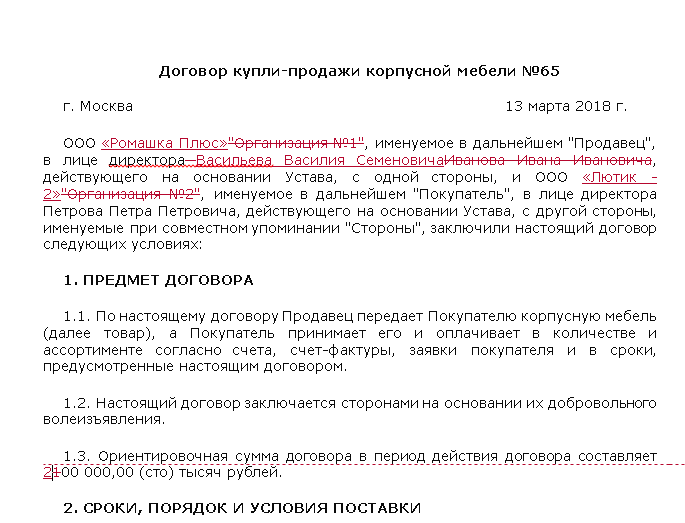

При открытии файла стал доступен документ в режиме правок.

Рисунок 3. Вид документа с непринятыми исправлениями

Выводы

Утечки конфиденциальной информации из организаций многообразны и далеко не всегда очевидны. Даже если у сотрудника нет злого умысла, он все равно может «слить» данные непреднамеренно. При этом корнем зла может стать тривиальная функция, используемая в повседневной работе и, казалось бы, никак не связанная с информационной безопасностью.

Таким образом, важно, чтобы решение DLP имело развитую функциональность, учитывающую максимально широкий набор возможных сценариев утечки конфиденциальной информации из компании. В ряде случаев превентивная работа — единственный способ избежать ущерба, поскольку доказывать понесенный урон в суде трудно, а взыскивать его — еще труднее. Соответственно, служба информационной безопасности должна иметь на вооружении продвинутый технический инструментарий защиты от утечек.

Авторы:

Злата Гавриш, старший аналитик внедрения Solar Dozor компании «Ростелеком-Солар»

Виталий Петросян, аналитик внедрения Solar Dozor компании «Ростелеком-Солар»