Информационные ресурсы банков подвержены множеству угроз, а необходимый уровень их защиты достаточно велик. Защита кредитно-финансовых систем, в первую очередь, строится на требованиях регуляторов, но банковская сфера вполне подвержена рискам реального мира (от ошибок исполнителей до целенаправленных и технически изощренных атак).

Wallix AdminBastion – решение для контроля действий, выполняемых под учетными записями привилегированных пользователей, предоставляет возможности для проведения расследований и предупреждения целого ряда рисков.

3.1. Автоматизированные банковские системы с клиентским приложением под Windows

3.2. Автоматизированные банковские системы с веб-интерфейсом

Введение

Данная статья открывает цикл публикаций о применении Wallix AdminBastion заказчиками из различных отраслей для контроля действий привилегированных пользователей.

Банковский сектор всегда вызывал наибольший интерес у злоумышленников, поэтому к защите банковских автоматизированных систем всегда предъявлялись строгие требования как со стороны регуляторов, так и службами информационной безопасности самих банков. Существующий стандарт Банка России по обеспечению информационной безопасности организаций банковской системы регламентирует применение широкого перечня защитных механизмов и организационных мер – распределение ролей пользователей, управление доступом, регистрацию событий, антивирусную защиту, фильтрацию сетевого трафика, криптографическую защиту и многие другие. При этом классические средства защиты обеспечивают высокий уровень безопасности, но, чаще всего, направлены на отражение атак извне. Наряду с этим защите от привилегированных пользователей внимание уделяется гораздо меньше. Риски же, связанные с активностью технически подготовленных и постоянно работающих с банковскими ИС привилегированными пользователями существуют и их число заметно.

В 2013 году был опубликован аналитический обзор Банка России по инцидентам, связанным с нарушением требований к обеспечению защиты информации при осуществлении переводов денежных средств. В нем, в частности, на долю внутреннего нарушителя приходится 73,9% всех нарушений, и эта цифра выше, чем в аналогичном обзоре за 2012 год. Защите же внутренних ИС в компаниях часто уделяют недостаточно сил и средств, о чем свидетельствуют, например, недавно опубликованные «Лабораторией Касперского» исследования, связанные с удачными атаками на банковские системы.

В целом, на долю банков приходится почти 10% всех утечек конфиденциальной информации, зафиксированных аналитиками. По количеству инцидентов это ниже, чем в сферах образования и медицины, но, учитывая важность защищаемой информации и высокие требования и к защите, этот процент высок.

Применение любых методов защиты подразумевает разграничение доступа к защищаемым ресурсам, скрытие информации о внутреннем устройстве ИС, эшелонирование средств защиты. При защите от внутреннего нарушителя, в первую очередь, важна правильность разграничения доступа и ограничения полномочий. Также при расследовании инцидентов имеют большое значение качество и глубина покрытия автоматизированной системы с помощью средств журналирования и регистрации событий. Свой способ решения этих задач предлагает компания WALLIX, разработчик средства управления и контроля действий привилегированных пользователей Wallix AdminBastion.

Возможности продукта

Все функции Wallix AdminBastion уже рассмотрены в одном из наших предыдущих обзоров, поэтому в данной статье мы сосредоточимся только на тех возможностях, которые могут быть эффективно использованы при защите автоматизированной банковской системы.

Под привилегированными учетными записями в Wallix AdminBastion подразумеваются пользователи, получающие доступ к удаленным рабочим местам других сотрудников со своих стационарных.

В автоматизированных банковских системах Wallix AdminBastion может использоваться как для контроля системных администраторов, производящих настройку и обслуживание серверов, сетевого оборудования и приложений, так и для контроля сотрудников, осуществляющих работу с банковскими системами через веб-интерфейс или подключаясь к удаленному терминальному серверу. Еще одним стандартным сценарием использования является обеспечение контролируемого доступа внешних исполнителей (например, специалистов производителей ПО или интеграторов) к защищаемым информационным ресурсам.

В данных сценариях продукт работает в режиме прикладного шлюза соответствующих протоколов, без установки агентов на защищаемые сервера и без необходимости внесения значимых изменений в настройки операционных систем.

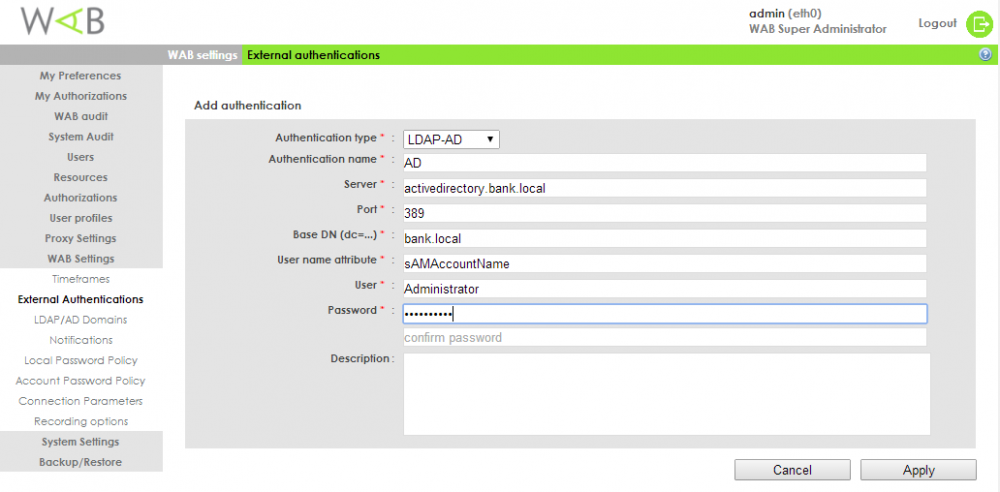

Функциональные возможности Wallix AdminBastion разделяются на две основные категории – управление доступом и контроль действий. Для управления доступом необходимо настроить учетные записи пользователей и защищаемые сервера и службы. Для авторизации пользователей – в интерфейсе управления продукта необходимо создать учетные записи или использовать режим интеграции с Active Directory, который используется в большинстве банков. Защищаемые сервера и службы задаются по их адресам и используемым протоколом. Основной механизм управления доступом – это возможность связи пользовательских учетных записей и защищаемых серверов между собой. При этом допустимы групповые настройки доступа и задание политик безопасности.

Рисунок 1. Настройки интеграции Wallix AdminBastion с Active Directory

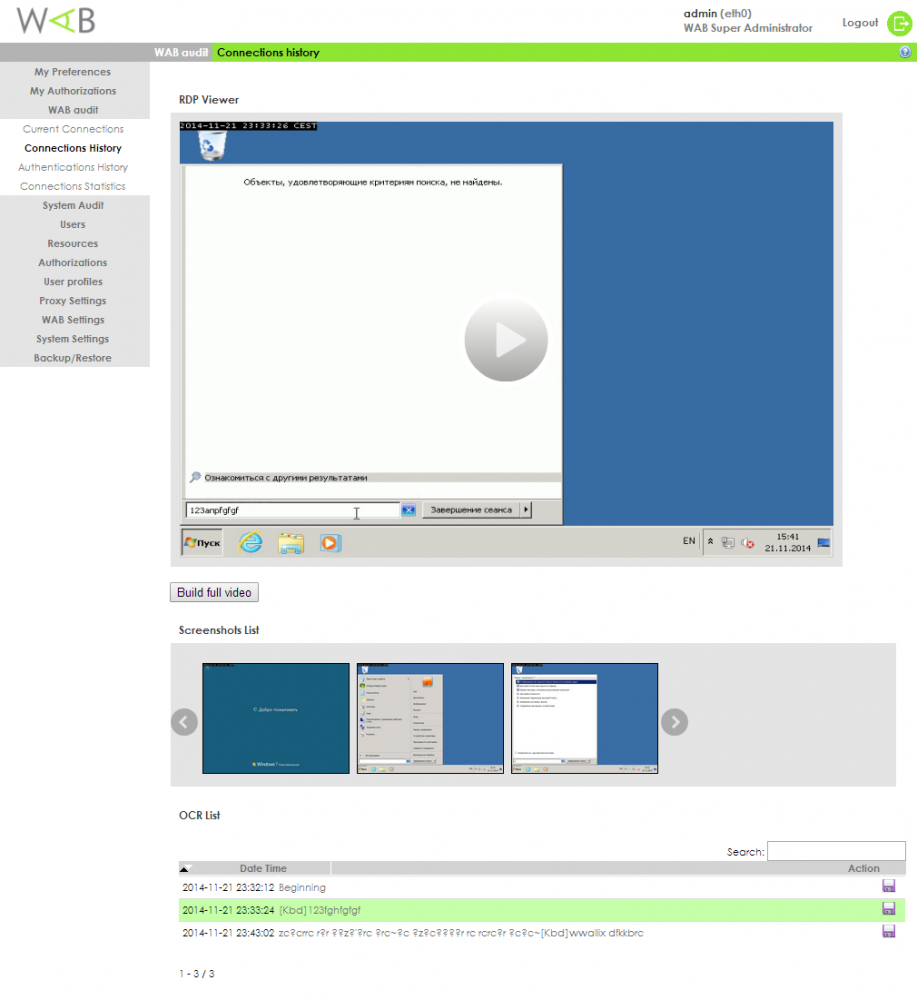

Контроль осуществляется для всех пользовательских сеансов. Wallix AdminBastion записывает все действия, ведет подробные журналы набираемых пользователем команд и возвращаемых результатов, осуществляет видеозапись сеанса и максимально подробно документирует каждый шаг пользователя в защищаемом сервисе. Wallix AdminBastion не обладает функциями по управлению доступом внутри защищаемых серверов и сервисов, однако его подробное документирование всех действий и возможность оперативного контроля в режиме реального времени со стороны офицера по информационной безопасности, позволяют проводить все необходимые мероприятия по обнаружению и предотвращению утечек, а также по дальнейшему расследованию инцидентов.

Рисунок 2. Просмотр сеанса работы пользователя в Wallix AdminBastion

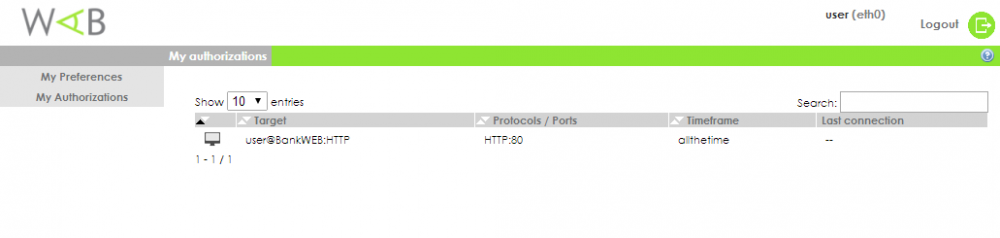

При использовании Wallix AdminBastion подразумевается, что для контролируемых пользователей в рамках сетевой инфраструктуры настроен полный запрет на доступ к банковским системам напрямую. Вместо этого пользователи подключаются к Wallix AdminBastion, выбирают нужную для работы службу и целевую систему, и подключаются к ней с помощью специально создаваемых профилей. Пользователь может обращаться к строго очерченному кругу служб, доступ к которым может быть дополнительно ограничен по времени или быстро отозван при необходимости. При этом выбор сервиса для подключения выполнен в удобном для пользователя интерфейсе, а подключение производится простым нажатием на нужную ссылку.

Рисунок 3. Выбор сервиса для подключения в пользовательском интерфейсе Wallix AdminBastion

Wallix AdminBastion рекомендуется использовать как дополнительное средство контроля, не привязанное к определенным банковским программным продуктам и прикладному программному обеспечению. При этом также следует уделять большое внимание разграничению доступа внутри используемого банковского ПО.

Варианты применения

Клиентская часть автоматизированной банковской системы или другого прикладного банковского программного обеспечения чаще всего выполнена в виде приложения для Windows или имеет веб-интерфейс.

Автоматизированные банковские системы с клиентским приложением под Windows

Для начала рассмотрим, как защищать и контролировать Windows-приложения с помощью Wallix AdminBastion. Для их защиты необходимо развертывание терминального сервера и запуск банковской программы непосредственно на нем. В большинстве банков такая система уже используется, так как применение терминального доступа позволяет снизить угрозы, связанные с подключаемыми устройствами (на терминальном сервере можно запретить удаленное подключение любых внешних устройств с терминального клиента) и вредоносным программным обеспечением. Кроме того, использование терминального сервера снижает расходы по обслуживанию систем, так как нет необходимости производить обслуживание и обновление на множестве рабочих станций, а все действия производятся только на одном сервере.

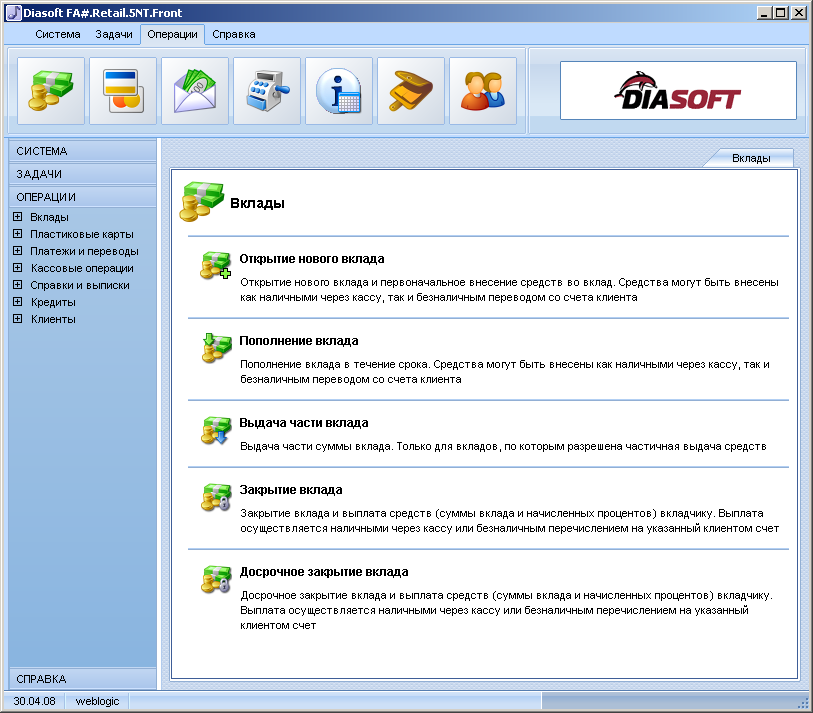

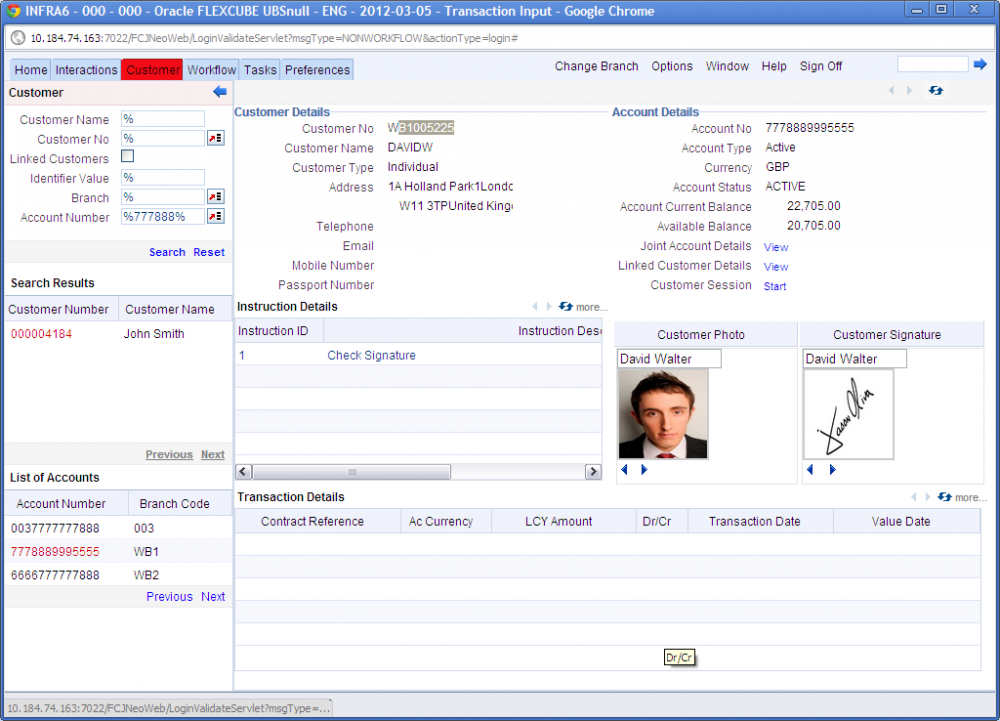

Рисунок 4. Пример внешнего вида банковского программного обеспечения в виде приложения для Windows

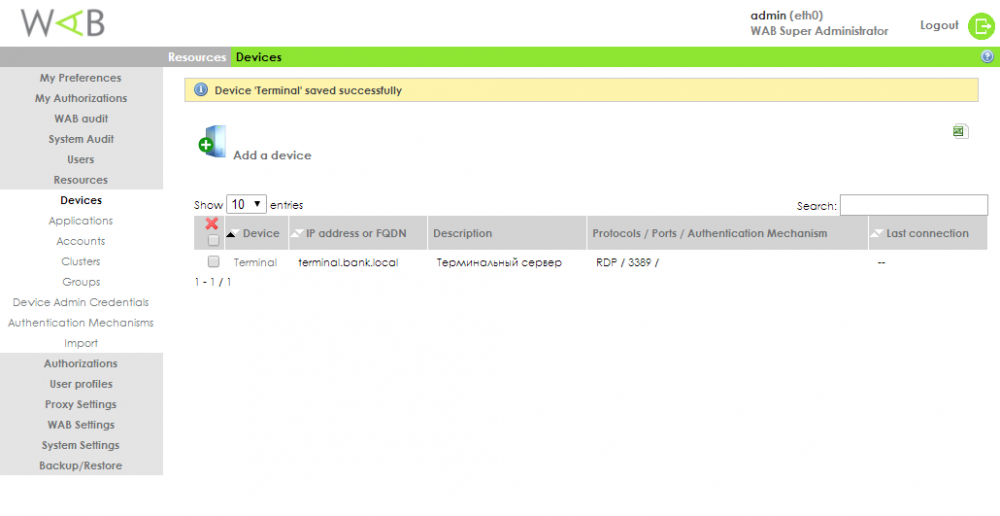

В Wallix AdminBastion добавляется защищаемый сервер с настройкой доступа по протоколу RDP. Серверу назначаются пользователи, которые работают с банковским программным обеспечением, и на этом основная настройка завершается – дальнейшее ограничение доступа должно быть выполнено с помощью встроенных механизмов защиты автоматизированной банковской системы.

Рисунок 5. Настроенный для защиты терминальный сервер в Wallix AdminBastion

Для рабочих мест сотрудников придется перенастроить подключения. Доступен один из двух вариантов – обучить сотрудников получать доступ через авторизацию в веб-интерфейсе Wallix AdminBastion с последующим доступом к терминальному серверу, либо вынести ярлык к терминальному доступу через Wallix AdminBastion с необходимостью проходить авторизацию до подключения. Оба сценария не требуют серьезного изменения бизнес-процесса и не скажутся на скорости работы сотрудников.

При начале сеанса Wallix AdminBastion уведомит пользователей о том, что их сеанс работы записывается и затем они смогут продолжить работу в привычном окружении. При этом все действия привилегированных пользователей можно отследить по записям журналов или в режиме реального времени подключиться к наблюдению за рабочим сеансом любого пользователя.

В рамках версии 4.2 в AdminBastion будет доступен режим обязательного или рекомендуемого подтверждения соединений, что позволит для особо критичных систем требовать явного подтверждения доступа от одного или нескольких ответственных сотрудников.

Завершенные сеансы возможно просмотреть через веб-интерфейс, для сеансов протокола RDP сохраняется видео-поток, а для текстовых протоколов – текстовый журнал сеанса. При необходимости, сохраняемые данные могут быть защищены кодированием, также можно сохранять архив на внешнем хранилище, например – дисковом массиве с поддержкой протоколов CIFS или NFS.

При просмотре завершенных сеансов администратору доступны все возможности по ознакомлению – анализируются видеозаписи сеансов, обрабатывается поток клавиатурного ввода, для значимых изменений на экране выделяются снимки экрана во время работы, по возможности выводятся оптически распознанные тексты, отображаемые на экранах и вводимые пользователем (в том числе, для возможности поиска по ключевым словам).

В рамках системы прав пользователей Wallix AdminBastion доступен профиль «Аудитор», что позволяет при необходимости выдать доступ к архиву сеансов для разбора инцидентов или регулярного анализа, без возможности вносить изменения в настройки системы или возможности соединиться с защищаемыми системами.

Автоматизированные банковские системы с веб-интерфейсом

Банковские системы с веб-интерфейсом защищаются с помощью Wallix AdminBastion еще проще, поскольку не требуют дополнительной подготовки инфраструктуры, как в случае с терминальным сервером.

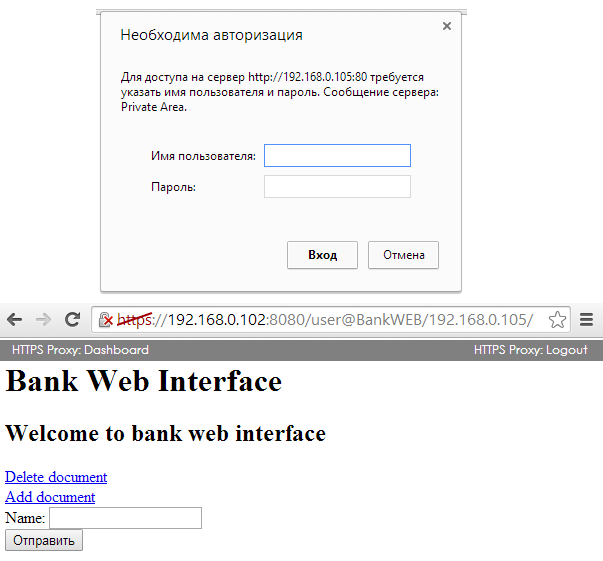

Рисунок 6. Пример внешнего вида банковского приложения с веб-интерфейсом

Для защиты веб-сервисов с помощью Wallix AdminBastion к ним запрещается прямой доступ. В административном интерфейсе Wallix AdminBastion добавляется защищаемый сервер с HTTP или HTTPS интерфейсом, выбирается необходимый метод авторизации на сервере (поддерживается большинство механизмов авторизации, включая Basic-авторизацию и веб-формы для ввода логина и пароля), добавляются идентификаторы, открывается доступ необходимым пользователям. На этом базовая настройка завершена.

Рисунок 7. Попытка прямого доступа к серверу, закрытая Basic-авторизацией и успешный вход в веб-интерфейс с помощью Wallix AdminBastion

Как и в случае с терминальным сервером, пользователи должны осуществлять вход через Wallix AdminBastion. Работа с веб-интерфейсом, контролируемая Wallix AdminBastion, не отличается от работы без защитных механизмов. О наличии Wallix AdminBastion напоминает только небольшая панель в верхней части экрана, предназначенная для управления сеансами и возможностью произвести корректное отключение от системы.

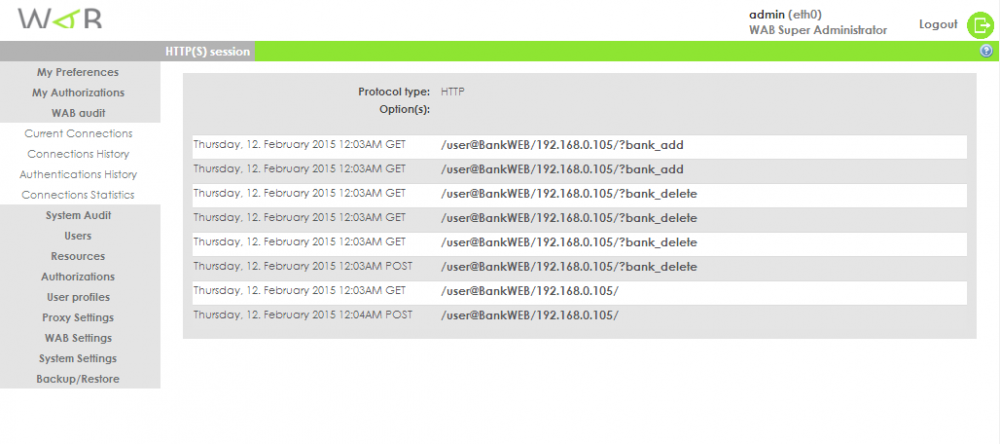

Офицер безопасности в административном интерфейсе Wallix AdminBastion может получить список текущих и завершенных сеансов работы и для завершенных сеансов просмотреть все выполненные действия – GET и POST запросы с указанием URL страницы, к которой осуществлялся запрос. Мониторинг работы в веб-интерфейсе не предоставляет всего богатства возможностей мониторинга RDP-сеанса – нет видеозаписи работы пользователя, скриншотов работы и распознавания введенного текста, но для анализа действий в веб-интерфейсе отображаемой информации достаточно.

Рисунок 8. Просмотр истории сеанса пользователя в веб-интерфейсе в Wallix AdminBastion

Выводы

Wallix AdminBastion – это функциональный и несложный в настройке и эксплуатации продукт для обеспечения контроля действий привилегированных пользователей на уровне защищаемых серверов и сервисов, подходящий для защиты широкого круга информационных и автоматизированных систем. В инфраструктуре средств защиты банковских систем данный продукт может существенно снизить риски утечки информации и возникновения инцидентов, вызванных внутренними и внешними пользователями. Сильная сторона продукта – мониторинг и запись всех действий привилегированных пользователей, возможность оперативного контроля за работой сотрудников в режиме реального времени и предоставление всей необходимой информации для обнаружения и предотвращения утечек. Wallix AdminBastion также справляется с задачей базового разграничения доступа, но в этой области он должен использоваться совместно со встроенными механизмами защиты автоматизированных банковских систем.

Кроме перечисленных преимуществ Wallix AdminBastion, он также может использоваться в других областях – контроль ИТ-администраторов и администраторов сетевой инфраструктуры, слежение за рациональностью использования рабочего времени сотрудников, упрощение получения доступа к различным сервисам с помощью единой точки входа и так далее. Wallix AdminBastion может занять достойное место в любой системе защиты, и особенно – в банковской сфере. В следующих статьях я планирую продолжить знакомить читателей с продуктом Wallix AdminBastion, его возможностями и вариантами применений в различных информационных системах.