Компания Selectel опубликовала результаты деятельности за 2023 год. Они позволяют увидеть, кто из клиентов оказывается под более сильным давлением со стороны киберпреступников и как Selectel выстраивает для них защиту.

- Введение

- Клиентская база и инфраструктура Selectel

- Киберзащищённость компаний малого и среднего бизнеса

- Безопасность компаний в мире

- Возможна ли блокировка ресурсов клиентов?

- Действия в случае форс-мажора

- Выводы

Введение

На презентации финансовых итогов работы Selectel за 2023 год было заявлено, что требования по безопасности становятся одним из определяющих факторов при выборе ИТ-платформы, на которой клиенты хотят размещать свои корпоративные ресурсы.

Какие подходы к безопасности ЦОДа предлагает сейчас Selectel? Как провайдер готов взаимодействовать с рынком для повышения общего уровня защищённости? Эти вопросы мы рассмотрим далее.

Клиентская база и инфраструктура Selectel

Для обсуждения тем безопасности важно представлять себе структуру клиентской базы Selectel. Прежде всего это — ИТ, ретейл, медиа, бизнес-услуги, финансы, образование, телеком. Основная доля клиентов относится к сегментам среднего и малого бизнеса (SMB).

Рисунок 1. Диверсифицированная клиентская база Selectel (конец 2023 г.)

Отметим также отличительную особенность подхода Selectel к строительству ЦОДов. Готовые продукты представлены только в сегменте инженерной инфраструктуры (кабельная система, энергоснабжение, система пожаротушения и пр.). Это — крупные, разовые инвестиции, которые закладываются в самом начале и потом практически не меняются на протяжении жизненного цикла работы ЦОДа. В свою очередь, строительство серверной инфраструктуры базируется на закупках комплектующих и собственной сборке конфигураций. Их выбор определяется текущим запросом со стороны рынка.

Как следствие, частью подхода Selectel являются повышенные требования к профессиональному уровню ИТ-инженеров. Они должны хорошо знать правила эксплуатации оборудования на уровне его комплектующих, разбираться в конъюнктуре глобального и местного рынков комплектующих и продуктовых предложений. Инженеры Selectel исследуют закупаемые образцы и производят сборку собственного серверного оборудования, ориентируясь на отраслевые стандарты, требования по безопасности и запросы клиентов. Кстати, с точки зрения безопасности такой подход затрудняет злоумышленникам проведение атак на инфраструктуру Selectel, т. к. заранее неизвестно, из чего именно она состоит.

Отметим, что для управления ресурсами Selectel использует инструмент с открытым кодом Terraform, который находит применение также в инфраструктурах Amazon Web Services (AWS), Microsoft Azure, Google Cloud Platform. Он позволяет отрабатывать такие риски, как:

- несанкционированный доступ к коду инфраструктуры или файлам состояния;

- попытки атаки через внедрение в данные конфигурации;

- ошибки в настройке контроля доступа;

- утечки конфиденциальных данных, таких как пароли, ключи доступа или другие секреты;

- попытки внедрения вредоносных программ;

- попытки доступа инсайдеров к ресурсам.

Таким образом, хотя в Selectel применяется более трудоёмкий вариант строительства и эксплуатации ЦОДа, это даёт более высокую гибкость, позволяет внедрять специальные системы помимо стандартных комплектаций (например, на базе импортозамещённых компонентов), а также поддерживать собственные компетенции, обеспечивая сохранение технологической независимости. Это имеет большое значение в том числе в вопросах безопасности.

Киберзащищённость компаний малого и среднего бизнеса

На рынке, в том числе в российском сегменте, устойчиво мнение, что главный вектор кибератак против коммерческих компаний связан с DDoS (вредоносным отказом в обслуживании). Выбирая облако, клиент, по сути, перекладывает на хостера такие функции безопасности, как защита физических устройств и отчасти защита от DDoS. Мы задали Selectel несколько вопросов, чтобы уточнить, какая реальная картина наблюдается сейчас со стороны хостинг-провайдера.

Оценивая ситуацию на качественном уровне, генеральный директор Selectel Олег Любимов отметил следующее: «Мы сталкиваемся с DDoS-атаками, нацеленными прежде всего на сервисы наших клиентов, а не на наши собственные облачные ресурсы. Клиентов атакуют постоянно. Чтобы отражать подобные атаки, мы предоставляем клиентам базовые функции защиты. Если же клиенты сталкиваются с более сильными DDoS-атаками, то им предлагается пул ИБ-вендоров из нашей партнёрской сети, решения которых они могут внедрить на нашей инфраструктуре. Эти ИБ-вендоры предлагают более продвинутую защиту».

Рисунок 2. Генеральный директор Selectel Олег Любимов

Что же касается Selectel как компании, т. е. коллектива сотрудников со своими организационными задачами, то здесь основные ИБ-угрозы сопряжены с социальной инженерией. Злоумышленники обращаются напрямую к сотрудникам, используя доступные каналы: телефон, мессенджеры, электронную почту. Они пытаются получить конфиденциальную информацию.

«Например, в последние несколько месяцев наши сотрудники получают через мессенджер множество фейковых сообщений. Они исходят якобы от генерального директора, “куратора из Минцифры”, ФСБ, кого угодно. Популярны также уловки, когда мошенники сообщают о якобы выявленной попытке перевести деньги и просят отправить оставшиеся средства на резервный счёт для безопасности.

Последняя “находка” злоумышленников — это звонок якобы из Минцифры с предупреждением о завершении срока действия договоров на мобильную связь и просьбой срочно подтвердить данные по указанной ссылке. Цель подобной атаки, конечно, — перехват логина и пароля на Госуслугах».

Безопасность компаний в мире

Отметим, что на глобальном уровне наблюдается схожая картина, хотя там DDoS-атаки, создающие помехи для ведения бизнеса, популярны не настолько, как принято считать. Злоумышленников чаще интересуют кражи персональных данных и денег, особенно в криптовалютах.

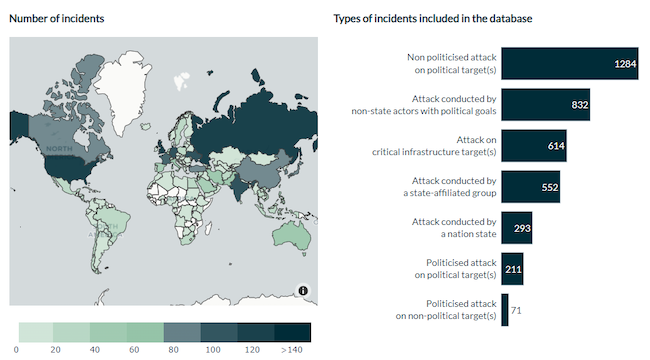

Как показывают данные, накопленные в базе Европейского хранилища киберинцидентов (ЕХК), главной целью атак киберпреступников является критическая инфраструктура. Помимо этого, в список наиболее часто атакуемых отраслей попали энергетика, телекоммуникации, транспорт, здравоохранение, государственные учреждения, политические партии, корпоративные ресурсы.

Рисунок 3. Количество критических киберинцидентов, зарегистрированных в ЕХК (за всё время сбора данных)

Подходы к защите серьёзно пересматриваются в последние годы. Раньше кибербезопасность рассматривалась больше как локальное явление, касающееся только конкретной компании. Финансовый ущерб или раскрытие данных затрагивали только её и никого больше. Теперь же на первый план выходят риски кибератак на КИИ (электростанции, энергетические или телекоммуникационные сети и т. д.), которые могут масштабироваться до угроз национальной безопасности. Кибератаки на конкретную компанию теперь рассматриваются в совокупности с другими инцидентами как сопутствующее явление, способное усугубить ситуацию.

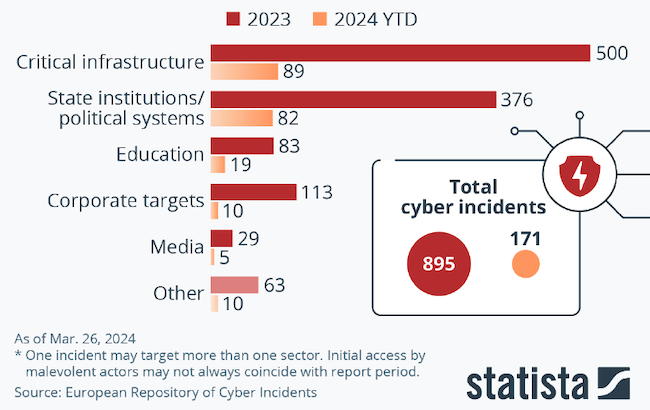

Рисунок 4. Направленность киберинцидентов за 2023 и 2024 гг. (ЕХК)

Новые подходы заставляют иначе относиться к построению системы ИБ. Вопрос защиты КИИ попадает в основную повестку. В зоне риска оказываются организации государственного сектора, образование, здравоохранение и СМИ. Отмечается, что уровень защищённости в этих сегментах пока ниже, чем у коммерческих компаний, где противодействие ИБ-угрозам давно считается необходимой реальностью.

Возвращаясь к Selectel, хотелось бы отметить, что накопленный здесь опыт привлечения ИБ-поставщиков был бы полезен не только для ретейла или финансовых организаций, но и для более консервативных сфер вроде того же госсектора.

Возможна ли блокировка ресурсов клиентов?

Вопрос блокировки ресурсов актуален для хостеров, потому что кибератаки могут реализовываться через сайты и площадки, размещённые в их ЦОДах. С формальной точки зрения их владельцы — это равноправные клиенты, имеющие такие же права, как и обычные коммерческие компании.

По данным, недавно озвученным МВД, 95 % атак против российских госструктур и объектов КИИ поступает сейчас из-за рубежа. Получается, что злоумышленники не пользуются российскими IP-адресами. Почему? В российских ЦОДах выше вероятность блокировки? Или, может быть, так труднее анонимизироваться?

Владимир Дергачев, операционный директор Selectel, отметил, что случаи появления вредоносных IP-адресов в российских инфраструктурах встречаются, но это действительно происходит редко. В таких ситуациях действия Selectel опираются на запросы Роскомнадзора. «Если какой-либо IP-адрес, входящий в охват наших ЦОДов, попался на злонамеренной активности, то после получения требования от Роскомнадзора выполняется его закрытие. Если поступает требование предоставить данные о владельце ресурса, то такие данные тоже предоставляют по запросу силовых структур».

Рисунок 5. Владимир Дергачев, операционный директор Selectel

Одновременно Selectel проводит у себя проверку, потому что владелец IP-адреса мог стать жертвой, например, вирусной атаки. «Если это физическое лицо, то мы действуем в строгом соответствии с законом “О связи”, где не всегда требуется раскрывать информацию о владельце».

Действия в случае форс-мажора

Многие события последнего времени указывают на усиление противостояния между странами и политическими блоками. Нередко можно услышать мнение, что сейчас военные действия переходят в цифровой формат.

Насколько реальна угроза создания новых опасных киберинструментов? Ведь уже есть примеры того, что их использование способно приводить к очень серьёзным последствиям, сопоставимым с теми, которые возникают при боевых столкновениях.

В связи с этим можно вспомнить, например, расследование по вирусу Stuxnet в 2012 году. Оно было успешным в т. ч. благодаря тому, что антивирусная компания Symantec обнаружила адреса двух доменов на серверах в Малайзии и Дании, через которые осуществлялась обратная связь вредоносной программы с её авторами, и убедила провайдеров соответствующих ЦОДов перенаправить получаемый по указанным адресам трафик в свой «приёмник». Благодаря этому сотрудничеству удалось достичь успеха в расследовании.

Этот прецедент ставит на повестку дня вопрос об ответственности хостеров в расследованиях подобного уровня. Поэтому мы задали Selectel вопрос о том, как будет вести себя российский облачный провайдер в случае поступления похожего запроса со стороны, например, антивирусной компании.

«Пока таких случаев мы не встречали. Если такое произойдёт, мы, конечно, готовы обсуждать с коллегами варианты взаимодействия, чтобы помочь в раскрытии инцидентов, но при этом полностью соблюсти требования законодательства. Технически это возможно. Но будем ли мы готовы к подобному с точки зрения взаимоотношений с нашими клиентами — этот вопрос следует рассматривать более тщательно», — ответил Олег Любимов.

Выводы

Компания Selectel развивается как российский облачный хостер, уделяющий большое внимание вопросам технологической независимости и безопасности. Провайдер вкладывается в обеспечение защищённости собственной инфраструктуры и отмечает, что главные риски по части ИБ затрагивают прежде всего ресурсы клиентов, а не его самого. Заказчикам доступны базовые средства защиты, а также набор специализированных ИБ-решений от партнёров Selectel.