Сегодня уже ни для кого не секрет, что одну из наиболее актуальных угроз компьютерной безопасности составляет внедрение на компьютер и запуск вредоносных программ. Подавляющая часть компьютерных атак, в конечном счете, сводится к решению именно этой задачи. Существуют различные способы внедрения и запуска вредоносных программ, основанные, как на реализации различных технических приемов, в том числе, на эксплуатации уязвимостей в ОС и приложениях, так и на использовании методов социальной инженерии. В данной статье будет описана система защиты СЗ «Панцирь+».

1. Технология защиты от запуска вредоносных программ

2. Технология защиты от модификации санкционированных исполняемых файлов

3. Программно-аппаратные требования для работы CЗ «Панцирь+»

4. Установка и эксплуатация СЗ «Панцирь+»

Технология защиты от запуска вредоносных программ

Задача защиты - не позволять несанкционированно (без ведома пользователей, без их осознанного решения) запускать на компьютере файлы, созданные пользователями (в том числе, несанкционированно от их имени) в процессе эксплуатации системы.

Решение. Любой создаваемый интерактивным пользователем файл автоматически размечается системой защиты (СЗ) - ему сопоставляется учетная информация создавшего файл субъекта доступа (имя учетной записи и имя процесса с сохранением полного пути исполняемого файла). При обращении к любому файлу на исполнение (в том числе, и системой), СЗ анализирует, был ли создан этот файл в процессе эксплуатации системы (размечен ли он). Если это так, то автоматическое исполнение (запуск) подобного файла блокируется пользователю выдается соответствующее уведомление.

При этом пользователю предлагается проанализировать причину подобного несанкционированного события по журналу событий и решить, санкционирован ли этот файл для последующего исполнения. Если нет, то пользователь сможет удалить этот файл из проводника СЗ, если да, то удалить его разметку, переведя тем самым файл в разряд санкционированных для исполнения, и впоследствии запустить его. Универсальность решения достигается тем, что проводимая процедура анализа никак не связана с типом файла, в том числе с типом его расширения. Перехватывается системный запрос на запись, соответственно на исполнение - именно подобным образом идентифицируется исполняемый файл. Данная технология защиты опубликована в [1-3].

Принципиальным является и то, что перехватываются не запросы на открытие файла для записи и исполнения, а непосредственно запись и исполнение, что сводит к минимуму ложные срабатывания средства защиты. Универсальность решения обеспечивается и тем, что при реализации данной технологии защиты не важен способ занесения (внедрения) вредоносной программы (исполняемого файла) на защищаемый компьютер - загрузка из интернета, почтовое вложение (в архиве, либо нет), копирование с внешнего накопителя и т.п., любым способом записанный за защищаемый компьютер файл будет автоматически размечен, и в отношении него будет действовать защита от несанкционированного исполнения.

В рамках реализации данной технологии, СЗ «Панцирь+» решаются следующие задачи защиты:

- Предотвращение запуска программ с внешних файловых накопителей (аудит подобных попыток запуска СЗ не ведется, о запрете запрошенного доступа на исполнение к внешнему накопителю пользователь уведомляется штатным сообщением ОС).

Примечание. В общем случае отследить создание файла на внешнем накопителе невозможно (он может быть создан на незащищенном компьютере, как следствие не будет размечен). Поэтому исполнение программ с внешних накопителей СЗ блокируется;

- Контроль (разметка) создаваемых интерактивными пользователями на компьютере файлов в процессе работы системы, автоматическое предотвращение несанкционированного запуска программ, СЗ осуществляет аудит создания и попыток исполнения создаваемых файлов.

Технология защиты от модификации санкционированных исполняемых файлов

Описанная выше технология обеспечивает невозможность запуска несанкционированно установленной на компьютер программы, при этом санкционировано установленные исполняемые объекты (файлы) остаются уязвимы. Они могут быть модифицированы, удалены и\или переименованы. Все эти действия не приведут к запуску вредоносной программы, но могут сказаться на работоспособности (корректности работы) ОС и приложений.

Задача защиты - не позволять модифицировать исполняемые файлы ОС и приложений без ведома пользователя.

Для защиты исполняемых объектов от несанкционированной модификации, удаления, переименования в СЗ реализована следующая технология защиты, также основанная на автоматической разметке файлов, но в данном случае, уже не создаваемых в процессе работы пользователей, а установленных ранее - исполняемых. Любой исполняемый (не размеченный, как созданный, в противном случае, он не сможет быть исполнен) файл СЗ автоматически размечается - ему сопоставляется учетная информация, запустившего на исполнение файл субъекта доступа (имя учетной записи и процесса с указанием полного пути к его исполняемому файлу).

Примечание. Чтобы отделить создаваемый файл от исполняемого, в разметку включается тип файла.

При обращении к любому файлу интерактивным пользователем на модификацию/удаление/переименование, СЗ анализирует, был ли он размечен, как исполняемый. Если файл оказывается исполняемым подобный доступ к файлу блокируется, пользователю предлагается решить, санкционирован ли этот файл для изменения.

Если нет, то пользователь сможет проанализировать причину подобного несанкционированного события по журналу событий, приняв далее необходимые меры.

Если да, то удалить его разметку, переведя тем самым файл в разряд санкционированных для модификации\удаления\переименования и, впоследствии, изменить его.

Универсальность решения достигается тем, что проводимая процедура анализа никак не связана с типом файла, в том числе с типом его расширения. Перехватывается системный запрос на исполнение, соответственно на модификацию/удаление/переименование - именно подобным образом идентифицируется исполняемый файл. Принципиальным является и то, что перехватываются не запросы на открытие файла для исполнения, модификацию/удаление/переименование, а непосредственно контролируемые действия, что сводит к минимуму ложные срабатывания средства защиты.

Примечание. Для автоматической разметки исполняемых объектов ОС и приложений, рекомендуется после ввода СЗ в действие, по крайней мере, один раз запустить критичные к модификации приложения.

В рамках реализации данной технологии, СЗ «Панцирь+» решаются следующие задачи:

- Контроль (разметка) исполненных на компьютере файлов ОС и приложений в процессе работы системы, автоматическое предотвращение несанкционированной модификации/удаления/переименование исполняемых файлов, СЗ осуществляет аудит исполнения и попыток модификации/удаления/переименование исполняемых файлов.

Дополнительная защита.

- Защита от обхода реализуемых СЗ правил доступа к файловым объектам за счет несанкционированного получения интерактивными пользователями системных прав (атака на повышение привилегий). Реализована следующая технология защиты. СЗ фиксирует, каким интерактивным пользователем осуществлен запуск каждого приложения. В случае, если приложение обращается к файловому объекту не под учетной записью запустившего его пользователя, а под системной учетной записью, любой доступ к любому файловому объекту данному приложению СЗ блокируется.

- Самозащита. Файлы СЗ защищены от несанкционированного доступа к ним с целью удаления и модификации.

Программно-аппаратные требования для работы CЗ «Панцирь+»

СЗ "Панцирь+" может использоваться с ОС Microsoft Windows Vista и выше (32-х и 64-х битные - различные дистрибутивы ПО СЗ) с файловой системой NTFS (обязательное условие). Разметка файлов создается и хранится в дополнительных атрибутах NTFS. Требований к аппаратным средствам не предъявляется.

Установка и эксплуатация СЗ «Панцирь+»

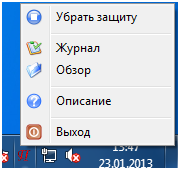

Установка СЗ. Для установки СЗ необходимо запустить файл "cfp (версия ПО - 32х или 64-х).exe" из состава дистрибутива и далее следовать рекомендациям программы-установщика. В результате установки программы на панели задач появится соответствующий ярлык СЗ (буква "П"), рис.1.

Органы управления. При нажатии по значку СЗ правой кнопкой мыши откроется меню управления, рисунок 1. В данном меню можно выбрать одно из следующих действий: убрать защиту, открыть журнал аудита, открыть программу обзора разметки файлов на компьютере.

Рисунок 1. Меню управления СЗ

Внимание! При выборе «Убрать защиту» СЗ переходит в пассивный режим, разметка создаваемых и исполняемых файлов не производится, разграничений и контроля доступа к файлам не осуществляется. Компьютер находится под угрозой запуска вредоносной программы!

При выборе «Убрать защиту» значок СЗ на панели задач отобразится серым цветом. Для запуска СЗ следует нажать на ярлык СЗ правой кнопкой мыши и в открывшемся меню выбрать «Включить защиту».

Удаление СЗ. Удаление программы осуществляется штатными средствами Windows через меню «Программы», вкладка «Удаление программы».

Внимание! Для разметки файлов программой СЗ используются резервные поля атрибутов доступа NTFS. Поэтому при работе с созданными Вами (размеченными СЗ) файлами на других компьютерах (где не установлена СЗ), либо после удаления СЗ на Вашем компьютере, созданная СЗ разметка файлов не будет сказываться на работе с ними.

Предварительная настройка, штатный режим эксплуатации. Никакой настройки СЗ производить не требуется. Запущенная программа в полном объеме автоматически решает свои задачи.

Примечание. Для того, чтобы разметились исполняемые файлы критичных к несанкционированной модификации приложений, требуется, по крайней мере, один раз их запустить на компьютере после установки СЗ.

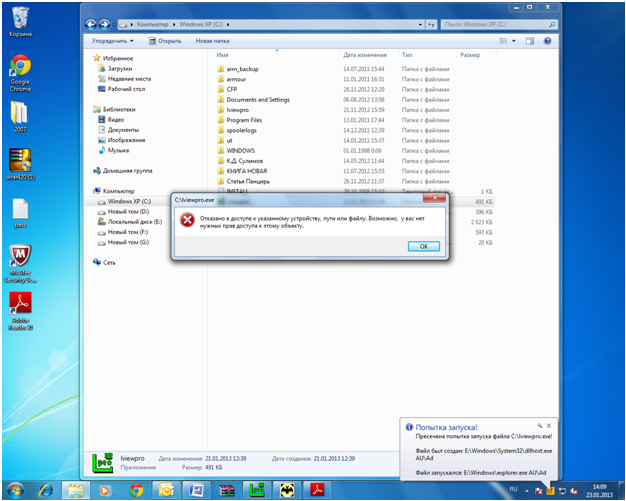

Нештатный режим, угроза несанкционированного доступа. Нештатный режим наступает при выявлении СЗ попытки несанкционированного доступа к размеченным файлам. При этом значок СЗ окрашивается в желтый цвет, пользователю выдается соответствующее уведомление, рисунок 2.

Рисунок 2. Уведомление пользователя о попытке несанкционированного доступа к размеченному файлу

Вы можете проигнорировать это уведомление и работать далее (СЗ свое дело сделала, попытка запуска несанкционированной программы, либо несанкционированной модификации исполняемого файла была предотвращена), а можете проанализировать нештатную ситуацию. Для этого требуется открыть меню, рисунок 1, и выбрать в нем «Журнал», откроется журнал событий, рисунок 3.

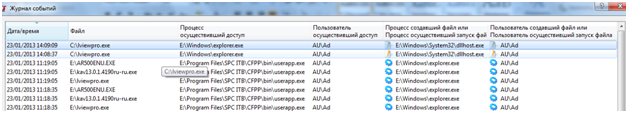

Рисунок 3. Журнал событий

Журнал событий имеет следующую структуру:

- «Дата/время» (временные характеристики регистрации события);

- «Файл» (имя размеченного файла с указанием полного пути к файлу, несанкционированная попытка доступа к которому была предотвращена СЗ);

- «Процесс, осуществивший доступ» (имя исполняемого файла процесса с указанием полного пути к файлу, совершившего несанкционированную попытку исполнения размеченного созданного файла, либо модификацию/удаление/переименование размеченного исполняемого файла);

- «Пользователь, осуществивший доступ» (имя пользователя (учетной записи) которым (от лица которого), совершена попытка несанкционированного доступа к размеченному файлу);

- «Процесс, создавший файл или процесс, осуществивший запуск файла» (имя исполняемого файла процесса с указанием полного пути к файлу, создавшего файл, к которому запрашивается несанкционированный доступ на исполнение или имя исполняемого файла процесса, исполнившего ранее файл, к которому запрашивается несанкционированный доступ на модификацию/удаление/переименование);

- «Пользователь, создавший файл или пользователь, осуществивший запуск файла» (имя пользователя (учетной записи) которым (от лица которого), создан файл, к которому запрашивается несанкционированный доступ на исполнение или имя пользователя (учетной записи), исполнившего ранее файл, к которому запрашивается несанкционированный доступ на модификацию/удаление/переименование).

Примечание. Тип размеченного файла – созданный в процессе работы пользователя, либо исполняемый, несанкционированный доступ к которому предотвращается СЗ, отображается соответствующей пиктограммой в журнале событий, см. рисунок 3.

Каковы Ваши дальнейшие действия?

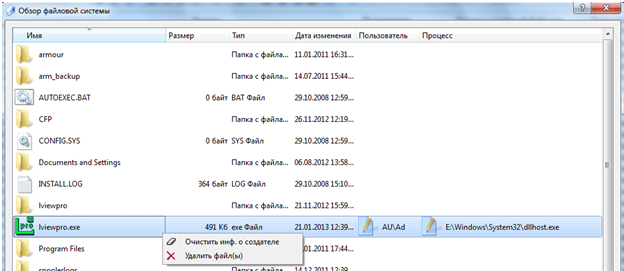

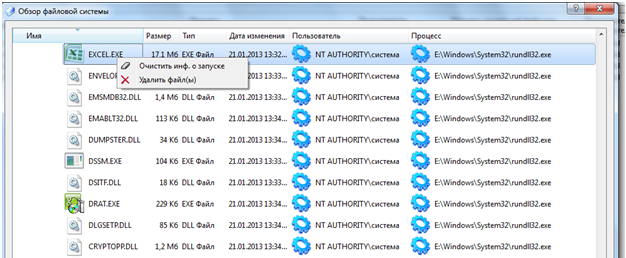

1. В отношении размеченного файла, к которому осуществлена попытка несанкционированного доступа. Дважды кликнете левой кнопкой мыши по выбранному файлу в поле «файл» журнала событий. Откроется программа СЗ обзора файловой системы.

Рисунок 4.1. Отображение созданного файла

Рисунок 4.2. Отображение размеченного исполняемого файла

В ней отобразится интересующий Вас файл, с его разметкой. Здесь также используется соответствующая пиктограмма, для указания типа файла - на рисунке 4.1 отображен размеченный СЗ созданный файл, на рисунке 4.2 размеченный СЗ исполняемый файл.

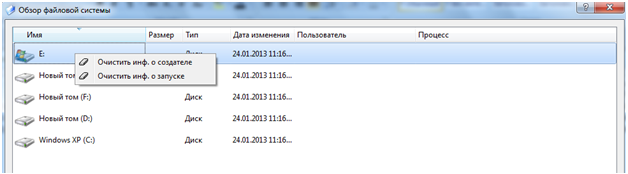

Кликнув правой кнопкой мыши на выбранный файл, Вы получите возможность, либо его удаления, либо удаления его разметки, рисунок 4. При удалении разметки файла (выбрать «Очистить инф. о создателе», рисунок 4.1, соответственно, «Очистить инф. о запуске», рисунок 4.2), Вы, тем самым, переводите файл в категорию санкционированных для исполнения (созданный файл), либо модификации/удаления/переименования (исполняемый файл). Впоследствии, не отключая СЗ, данный файл можно будет благополучно исполнять, либо соответственно модифицировать/удалять/переименовывать (в зависимости от типа файла).

Примечание. Это является безопасным способом установки и исполнения на Вашем компьютере санкционированных программ.

Внимание! Проводник «Обзор файловой системы», рисунок 4, запускается с правами текущего пользователя. Поэтому в удалении исполняемого файла, или файла созданного в каталоге, защищаемом ОС, из проводника СЗ пользователю может быть отказано (это не распространяется на удаление разметки подобных файлов). Воспользуйтесь в этом случае для удаления файла штатным проводником ОС.

Примечание.Подобный подход к созданию проводника СЗ «Панцирь+» обусловлен тем, что СЗ призвана усиливать безопасность ОС, а не ослаблять ее, предоставляя пользователям возможности, противоречащие политике безопасности, реализуемой ОС (в частности, при запуске проводника СЗ с системными правами, пользователь получил бы возможность удаления любого файла из защищаемых ОС каталогов).

2. В отношении процесса, которым осуществлена попытка несанкционированного доступа к размеченному файлу. Кликнув дважды левой кнопкой мыши на выбранный «Процесс, осуществивший доступ», либо на «Процесс создавший файл, либо процесс, осуществивший запуск файла», см. рисунок 3, Вы откроете программу обзора ФС, где будет отображен исполняемый файл выбранного Вами процесса с его разметкой (поскольку он уже исполнялся), рисунок 4.2.

По правой кнопке мыши Вы можете удалить выбранный исполняемый файл не устраивающего Вас процесса, либо удалить его разметку, рисунок 4.2.

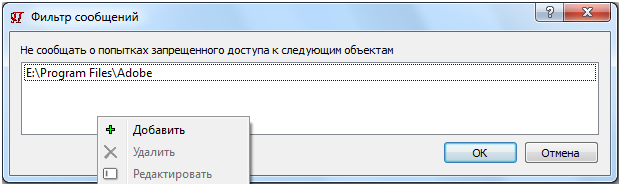

К сожалению, не все производители прикладного ПО следуют основополагающим требованиям создания безопасных приложений. В частности, не все заботятся о том, что в процессе эксплуатации приложения должна исключаться возможность записи программой в файл от лица пользователя (под учетной записью пользователя), с последующим его исполнением программой, либо возможности от лица пользователя модификации исполняемых файлов приложения. Это огромная "ДЫРА" в безопасности Вашего компьютера! Данные возможности, естественно, предотвращаются СЗ. Однако, пусть это и некорректная (с точки зрения безопасности), но штатная возможность приложения. Чтобы при использовании подобных приложений избежать «засорения» журнала событий, рисунок 3, неактуальной информацией, в СЗ предусмотрена возможность фильтрации событий, откладываемых в аудит.

Для открытия окна фильтра следует кликнуть правой кнопкой мыши в журнале событий, рисунок 3, в открывшемся меню выбрать «Фильтр».

Примечание. Выполнив соответствую команду данного меню, можно очистить журнал событий.

В фильтре, см. рисунок 5, можно задать имя файла, имя каталога, имя объекта с использованием масок, в частности, маски "*", попытки несанкционированного доступа к которым будут СЗ предотвращаться, но не будут регистрироваться в журнале событий, рисунок 3.

Примечание. При задании каталога или маски не будут регистрироваться попытки несанкционированного доступа ко всем размеченным файлам, находящимся в заданном каталоге, соответственно, «покрываемым» заданной маской.

Рисунок 5. Фильтр событий

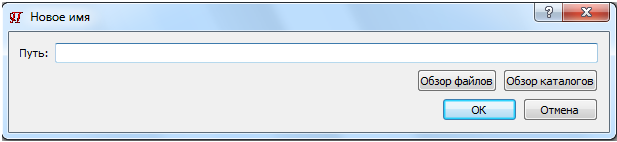

Для задания нерегистрируемого события (файла, каталога, маски) следует в поле «Не сообщать при запуске следующих объектов», рисунок 5, кликнуть правой кнопкой мыши, в результате чего откроется меню добавления (задания), удаления, редактирования, объекта. При добавлении (редактировании) объекта откроется меню «Новое имя», рисунок 6, в котором вручную, либо с использованием соответствующих обзоров, можно ввести объект (при необходимости, соответствующим образом затем его скорректировав, например, назначив маску).

Рисунок 6. Меню задания нерегистрируемых событий в фильтре

В части дополнительных возможностей, СЗ предоставляет возможность просмотра, при необходимости, удаления произведенной СЗ разметки файлов.

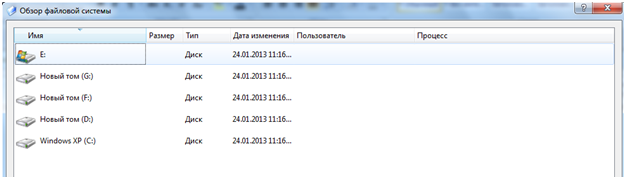

Для запуска программы обзора/удаления разметки файлов следует воспользоваться командой «Обзор» в меню управления СЗ, см. рисунок 1. Откроется программа обзора/удаления разметки файлов, рисунок 7.

Рисунок 7. Программа обзора/удаления разметки файлов

Используя данную программу, можно посмотреть, какие файлы, в каких папках размечены. Здесь также используется соответствующая пиктограмма, для указания типа файла (используется тот же обзор, что проиллюстрирован на рисунке 4 - на рисунке 4.1 отображен созданный файл, на рисунке 4.2 размеченный СЗ исполняемый файл).

Кликнув правой кнопкой мыши на выбранный файл, Вы получите возможность, либо его удаления, либо удаления его разметки, рисунок 4.

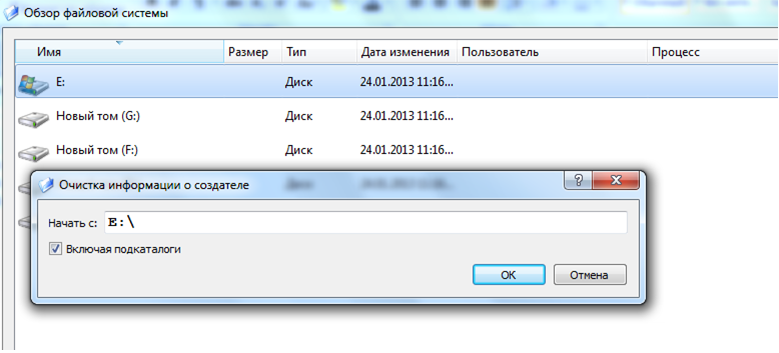

При необходимости, используя данную программу, можно удалить разметку всех файлов в выбранном каталоге, либо на выбранном диске. Для этого следует выбрать интересующий Вас объект (логический диск, каталог, подкаталог), в котором необходимо удалить разметку файлов, и кликнуть по нему правой кнопкой мыши, рисунок 8. Откроется предложение очистить разметку файлов в выбранном объекте, см. рисунок 8, соответственно, информацию о создателе (для создаваемых файлов), или/и информацию о запуске (для исполняемых файлов).

Рисунок 8. Предложение очистить разметку файлов в выбранном объекте

При удалении разметки файлов в объекте необходимо учитывать необходимость удаления разметки файлов в подкаталогах выбранного каталога, либо логического диска, рисунок 9.

Рисунок 9. Задание параметров очистки разметки файлов в выбранном объекте

Литература:

1. Щеглов К.А., Щеглов А.Ю. Принцип и методы контроля доступа к создаваемым файловым объектам // Вестник компьютерных и информационных технологий. - Москва, 2012. - № 7. - С. 43-47.

2. Щеглов К.А., Щеглов А.Ю. Модель контроля доступа к создаваемым файловым объектам // Изв. ВУЗов. Приборостроение. - 2012. - Т. 55. - № 10. - С. 37-40.

3. Защита от вредоносных программ методом контроля доступа к создаваемым файловым объектам // Вестник компьютерных и информационных технологий. - Москва, 2012. - № 8. - С. 46-51.

Авторы:

К.А. Щеглов,

А.Ю.Щеглов