Статья посвящена национальному стандарту Российской Федерации ГОСТ Р 57580.1-2017 «Безопасность финансовых (банковских) операций. Защита информации финансовых организаций. Базовый набор организационных и технических мер». В статье рассмотрены нормативная база Банка России по защите информации, основные положения нового стандарта, а также его текущий статус для финансовых организаций.

- Введение

- Национальный стандарт по защите информации

- 2.1. Предпосылки к появлению Cтандарта

- 2.2. Основные положения Стандарта

- 2.3. Старые практики или новый подход?

- Статус Стандарта сегодня и дальнейшие планы Банка России

- Выводы

Введение

В финансовой сфере, особенно в банковском секторе, вопросам информационной безопасности уделяется большое внимание. Помимо законодательных требований, здесь присутствуют реальные риски кражи денежных средств, что требует реализации безопасности не только на бумаге, но и на практике.

Соответственно, финансовым организациям необходимо выстраивать системы защиты информации, которые соответствуют законодательным требованиям, а также учитывают технический аспект безопасности (так называемая практическая безопасность).

Помимо основных регуляторов в области информационной безопасности (ФСТЭК России и ФСБ России), которые предъявляют определенные требования, у финансовых организаций есть и свой ведомственный регулятор — Центральный банк Российской Федерации (далее — Банк России), который также выдвигает ряд требований по обеспечению безопасности.

В области защиты информации Банком России ведется большая работа. На протяжении уже многих лет выпускаются различные документы, регламентирующие область информационной безопасности. Какие-то документы являются обязательными, другие носят рекомендательный характер.

К обязательным к исполнению можно отнести различные Положения Банка России, в том числе:

- Положение Банка России №382-П от 09.06.2012 «О требованиях к обеспечению защиты информации при осуществлении переводов денежных средств и о порядке осуществления Банком России контроля за соблюдением требований к обеспечению защиты информации при осуществлении переводов денежных средств».

- Положение Банка России №552-П от 24.08.2016 «О требованиях к защите информации в платежной системе Банка России».

Кроме того, Банком России разработаны и утверждены стандарты и рекомендации в области информационной безопасности (стандарты СТО БР ИББС и рекомендации РС БР ИББС). Основополагающим документом в этой серии является Стандарт Банка России: «Обеспечение информационной безопасности организаций банковской системы Российской Федерации. Общие положения» (СТО БР ИББС-1.0-2014). Указанные документы носят рекомендательный характер и обязательны к исполнению лишь в случае решения банка о присоединении к данному стандарту.

Таким образом, при построении системы защиты информации банкам необходимо рассматривать сразу несколько документов для выполнения всех необходимых требований по безопасности, что увеличивает нагрузку на службы информационной безопасности. Кроме того, необязательность выполнения стандарта СТО БР ИББС-1.0-2014 привела к ситуации, когда Банк России не может заставить подконтрольные организации выстраивать полноценные системы защиты информации, что приводит к различным инцидентам информационной безопасности (банковский сектор большой, и далеко не во всех банках ИБ финансируется должным образом).

По этим причинам появились планы по переработке стандартов и разработке нового стандарта, в котором необходимо определить конечный перечень мер защиты информации и который можно было бы сделать обязательным для всех финансовых организаций.

Национальный стандарт по защите информации

Предпосылки к появлению Cтандарта

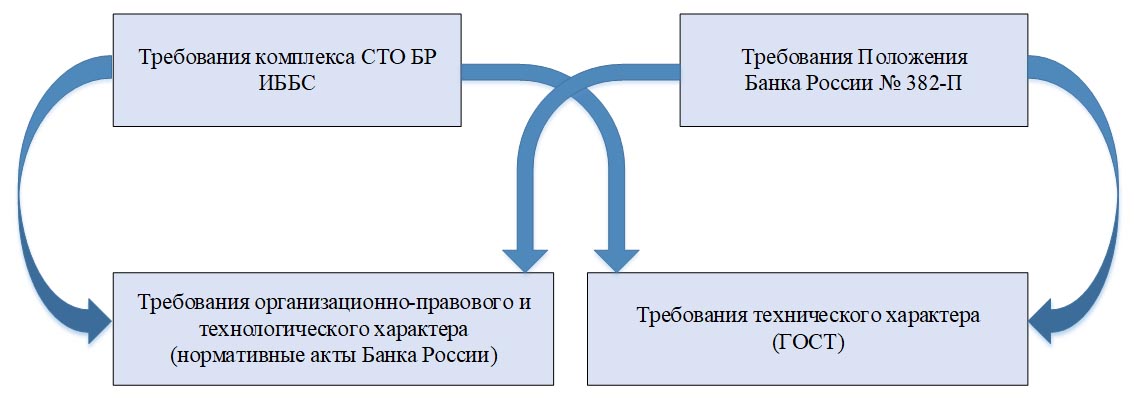

Первые официальные упоминания о новом стандарте появились в 2016 году. На конференции «Уральский форум. Информационная безопасность финансовой сферы» ГУБЗИ ЦБ РФ (Главное управление безопасности и защиты информации ЦБ РФ) анонсировало планы по гармонизации и унификации своих требований по защите информации, которые должны были быть разделены на два уровня: требования организационно-правового и технологического характера планировалось определять нормативными актами Банка России — положениями и указаниями, а требования технического характера — на уровне ГОСТа.

Рисунок 1. Гармонизация и унификация требований по защите информации

Таким образом, ГУБЗИ ЦБ РФ планировало следующие мероприятия по развитию своих документов в части информационной безопасности:

- переработать Положение Банка России 382-П, убрав из него все глубоко технические вопросы по защите информации;

- все технические вопросы по защите информации отобразить в новом ГОСТе и сделать его обязательным для применения в финансовых организациях;

- расширить область действия требований по информационной безопасности на некредитные организации.

По результатам проведенных работ (разработка стандарта, его обсуждение в профильных комитетах) был разработан национальный стандарт по защите информации в финансовых организациях (далее — Стандарт). Стандарт утвержден Федеральным агентством по техническому регулированию и метрологии 8 августа 2017 года. При этом стоит отметить, что ранее запланированные мероприятия были выполнены не полностью, а именно действующие документы Банка России (Положение Банка России 382-П, комплекс документов СТО БР ИББС) в настоящее время остались без изменений:

- Положение Банка России 382-П действует на сегодня в редакции от 2014 года;

- документы СТО БР ИББС также в настоящее время действуют и могут применятся банками по своему желанию (кроме того, Банком России данный комплект документов обновляется и дополняется новыми стандартами и рекомендациями).

Основные положения Стандарта

Положения Стандарта распространяются на кредитные организации, некредитные финансовые организации, указанные в части первой статьи 76.1 Федерального закона «О Центральном банке Российской Федерации (Банке России)», а также на субъекты национальной платежной системы (далее — финансовые организации). Таким образом, область действия Стандарта, как и планировалось, расширили: кроме банков требования стандарта также распространяются на некредитные финансовые организации, в частности, страховые и микрофинансовые компании.

Одним из важных нововведений можно назвать появление в Стандарте уровней защиты информации. Тем самым Банк России уходит от обязательного к исполнению перечня мер защиты и вводит возможность финансовым организациям самостоятельно определять необходимо-достаточный состав мер защиты информации. Данное нововведение можно сравнить с подходом ФСТЭК России, который уже не первый год использует классы защищенности для определения требований по защите информации для ИСПДн, ГИС и АСУ ТП (да и ранее ФСТЭК также использовал классификацию для автоматизированных систем, которая была установлена в его руководящих документах).

В Стандарте определено 3 уровня защиты информации, на основании которых определяется базовый состав мер:

- уровень 3 — минимальный;

- уровень 2 — стандартный;

- уровень 1 — усиленный.

Уровень защиты информации устанавливается для определенного контура безопасности (в финансовой организации может быть выделен один или несколько контуров безопасности) в соответствии с нормативными документами Банка России на основе определенных характеристик контура. На сегодня Банк России еще не утвердил указанные нормативные документы для определения уровня защиты информации.

Как было указано выше, у финансовых организаций появилась возможность формировать конечный перечень мер защиты информации. Определив уровень защиты информации и соответствующий этому уровню базовый состав мер защиты, финансовая организация может его адаптировать под свои потребности с учетом:

- модели угроз и нарушителей безопасности информации;

- структурно-функциональных характеристик объектов информатизации;

- используемых информационных технологий;

- требований к защите информации, установленных нормативными правовыми актами в области обеспечения безопасности и защиты информации.

Также Стандарт позволяет использовать компенсирующие меры при невозможности технической реализации отдельных выбранных мер защиты информации, а также с учетом экономической целесообразности.

Процесс по определению состава мер защиты информации представлен на рисунке 2.

Рисунок 2. Определение состава мер защиты информации

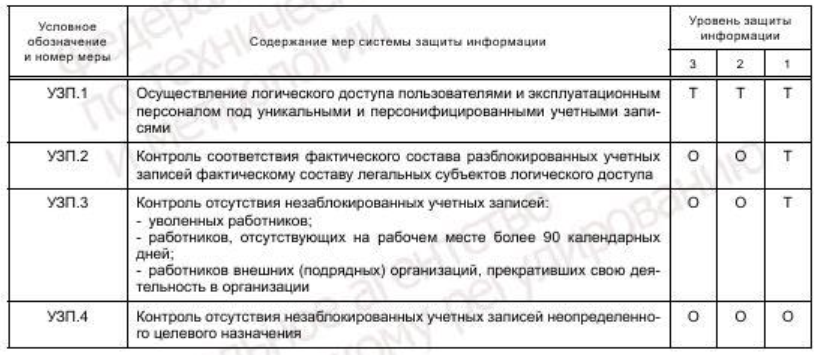

В Стандарте для каждого уровня защиты информации приведен базовый состав мер защиты информации. Для каждой меры защиты определены способы ее реализации, которые имеют следующие значения:

- «О» — реализация путем применения организационной меры защиты информации;

- «Т» — реализация путем применения технической меры защиты информации;

- «Н» — реализация является необязательной.

Рисунок 3. Пример требований базового состава мер защиты информации

Все меры защиты информации, которые приведены в Стандарте, делятся на 3 больших блока, в рамках которых выделяются различные подгруппы (процессы, направления, стадии жизненного цикла):

- требования к системе защиты информации;

- требования к организации и управлению защитой информации;

- требования к защите информации на этапах жизненного цикла автоматизированных систем и приложений.

Таблица 1. Группы мер защиты информации, содержащиеся в Стандарте

|

Требования к системе защиты информации |

|

Процесс 1 «Обеспечение защиты информации при управлении доступом»:

Процесс 2 «Обеспечение защиты вычислительных сетей»:

Процесс 3 «Контроль целостности и защищенности информационной инфраструктуры». Процесс 4 «Защита от вредоносного кода». Процесс 5 «Предотвращение утечек информации». Процесс 6 «Управление инцидентами защиты информации».

Процесс 7 «Защита среды виртуализации». Процесс 8 «Защита информации при осуществлении удаленного логического доступа с использованием мобильных (переносных) устройств». |

|

Требования к организации и управлению защитой информации |

|

Направление 1 «Планирование процесса системы защиты информации». Направление 2 «Реализация процесса системы защиты информации». Направление 3 «Контроль процесса системы защиты информации». Направление 4 «Совершенствование процесса системы защиты информации». |

|

Требования к защите информации на этапах жизненного цикла автоматизированных систем и приложений |

|

Этап «Создание (модернизация) АС». Этап «Ввод в эксплуатацию АС». Этап «Эксплуатация (сопровождение) АС». Этап «Эксплуатация (сопровождение) и снятие с эксплуатации АС». |

По вопросу технической защиты персональных данных (он должен учитываться всеми финансовыми организациями в своей деятельности) в Стандарте не предлагается каких-либо специальных мер защиты. В Стандарте просто соотнесены определенные уровни защиты информации и уровни защищенности персональных данных, установленные в Постановлении Правительства Российской Федерации от 01.10.2012 г. №1119. А именно приводятся рекомендации по обеспечению соответствия между указанными уровнями.

Таблица 2. Соотнесение уровней защиты информации с уровнями защищенности ПДн

|

Уровень защиты информации |

Уровень защищенности ПДн |

|

Уровень защиты информации 3 — минимальный |

4-й уровень защищенности ПДн |

|

Уровень защиты информации 2 — стандартный |

3-й и 2-й уровни защищенности ПДн |

|

Уровень защиты информации 1 — усиленный |

1-й уровень защищенности ПДн |

Старые практики или новый подход?

Однозначно ответить на поставленный вопрос нельзя, поскольку рассмотренный Стандарт, конечно же, содержит в себе устоявшиеся практики по обеспечению безопасности, но также вводит и новые аспекты обеспечения этой самой безопасности.

Ниже рассмотрим небольшое сравнение со стандартом Банка России СТО БР ИББС-1.0-2014. Как было отмечено выше, по сути это не один документ, а комплект взаимосвязанных стандартов и рекомендаций, в отличие от нового Стандарта, который собрал все меры защиты информации в одном документе.

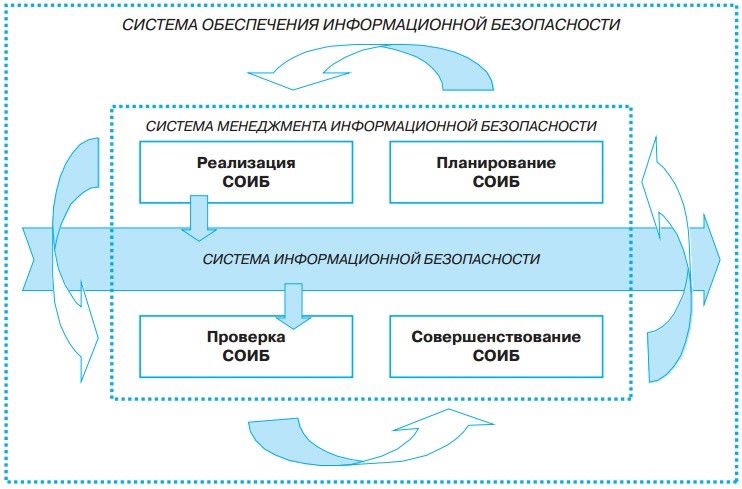

Соответственно, стандарт СТО БР ИББС-1.0-2014 определяет систему обеспечения информационной безопасности (ИБ), как совокупность системы информационной безопасности (СИБ) и системы менеджмента ИБ (СМИБ). В свою очередь, СИБ включает в себя совокупность защитных мер, а СМИБ — совокупность процессов менеджмента ИБ. При этом процессы СМИБ реализуются в виде циклической модели Деминга.

На рисунке приведена система обеспечения ИБ, определяемая в стандарте СТО БР ИББС-1.0-2014.

Рисунок 4. Система обеспечения ИБ по стандарту СТО БР ИББС-1.0-2014

А что же нам предлагает новый Стандарт? В нем, по сути, присутствуют все описанные выше сущности, но немного в иной терминологии:

- СИБ представлена в блоке «Требования к системе защиты информации»;

- СМИБ представлена в блоке «Требования к организации и управлению защитой информации», которая также реализуется по модели Деминга;

- отдельно выделен блок «Требования к защите информации на этапах жизненного цикла автоматизированных систем и приложений», но в стандарте СТО БР ИББС-1.0-2014 данные требования также рассмотрены в составе СИБ.

Кроме того, новый Стандарт предлагает достаточно гибкий подход по выбору мер защиты информации, который был рассмотрен выше. Целью данной статьи не является детальное сравнение всех мер защиты информации, но они в большей своей части перекочевали из стандарта СТО БР ИББС-1.0-2014. Ввиду объемности темы, в статье также не рассматриваются конкретные меры защиты информации (например, связанные с сертификацией средств защиты информации).

Резюмируя, отметим, что национальный Стандарт по защите информации представляет собой сплав хороших старых практик с актуальными нововведениями.

Статус Стандарта сегодня и дальнейшие планы Банка России

Стандарт был утвержден в августе 2017 года и введен в действие с 1 января 2018 года. Однако это еще не означает, что финансовые организации должны его уже выполнять. На сегодняшний день ГОСТ носит рекомендательный характер. Во-первых, не установлена его обязательность. Банк России должен включить ссылку на данный Стандарт в свои нормативные документы (по последней информации, такую ссылку должны добавить в Положение №382-П). Только после этого Стандарт будет обязательным для исполнения в финансовых организациях.

Кроме того, пока не утверждены документы, устанавливающие правила определения уровней защиты информации в финансовых организациях (основополагающий шаг во всем проектировании системы защиты информации).

Таким образом, для полноценного введения в действие национального Стандарта Банку России необходимо исполнить указанные выше действия. По срокам полной ясности нет, но предположительно Стандарт станет обязательным не ранее 2019 года.

Также в настоящее время планируется к утверждению еще один стандарт, устанавливающий требования к методике и оформлению оценки соответствия защиты информации в финансовой организации требованиям национального стандарта Российской Федерации ГОСТ Р 57580.1-2017.

Одним из основных моментов этого стандарта является определение способа проверки соответствия системы защиты информации. А именно, в соответствии с проектом упомянутого документа комплекс мероприятий по оценке соответствия системы защиты информации должен осуществляться независимой организацией, обладающей необходимым уровнем компетенции и имеющей лицензии на деятельность по технической защите конфиденциальной информации на один или несколько из следующих видов работ и услуг:

- контроль защищенности конфиденциальной информации от несанкционированного доступа и ее модификации в средствах и системах информатизации;

- проектирование в защищенном исполнении средств и систем информатизации;

- установка, монтаж, наладка, испытания, ремонт средств защиты информации (программных (программно-технических) средств защиты информации, защищенных программных (программно-технических) средств обработки информации, программных (программно-технических) средств контроля эффективности защиты информации).

Таким образом, Банк России планирует упразднить оценку соответствия в виде самооценки и ввести практику обязательных внешних аудитов с привлечением лицензиатов ФСТЭК России.

Выводы

В статье представлен краткий обзор национального стандарта Российской Федерации ГОСТ Р 57580.1-2017 «Безопасность финансовых (банковских) операций. Защита информации финансовых организаций. Базовый набор организационных и технических мер».

Стандарт включил в себя как различные положения существующих практик по информационной безопасности в Банке России, так и новые подходы. В частности, введена классификация по уровням защиты информации, а также предоставлен гибкий механизм выбора защитных мер.

С учетом того, что в настоящее время Стандарт является рекомендательным, финансовым организациям не требуется его выполнять в обязательном порядке. Но также, учитывая, что Стандарт будет переведен в ранг обязательного (предположительно в 2019 году), финансовым организациям следует уже сегодня ознакомится с его положениями и понять, каких работ и изменений в существующих системах защиты информации потребует выполнение его требований.