Сертификат AM Test Lab

Номер сертификата: 102

Дата выдачи: 14.08.2012

Срок действия: 14.08.2017

2. Состав InfoWatch Traffic Monitor Enterprise и InfoWatch Device Monitor

3. Системные требования InfoWatch Device Monitor

4. Возможности InfoWatch Device Monitor

5. Установка InfoWatch Device Monitor

6. Настройка и эксплуатация InfoWatch Device Monitor

Введение

На сегодняшний день существует два основных типа каналов утечки конфиденциальной информации: сетевые и локальные. К первому относятся все сетевые сервисы, а ко второму – различного рода устройства, которые могут использоваться для переноса данных, включая принтеры. Для обеспечения полноценной защиты компании от утечек необходимо контролировать все перечисленные каналы.

Контроль каналов разных типов требует принципиально разных подходов к организации системы защиты. Для сетевых применяются шлюзовые решения, которые анализируют трафик, уходящий за пределы или обращающийся внутри корпоративной информационной системы. Для локальных каналов необходимо использование специальных защищенных программ-агентов, которые инсталлируются непосредственно на конечные точки сети (рабочие станции и серверы). Они постоянно работают на компьютерах и реализуют заложенную в них администратором безопасности политику. Важно, однако, чтобы соблюдался принцип единого информационного пространства в пределах инфраструктуры, контролируемой DLP-решением. Это означает, что высокоуровневые политики безопасности должны применяться единообразно как на шлюзе, так и на конечных устройствах.

Поэтому, в большинстве DLP-систем шлюзовая и локальная защита реализуются в виде отдельных, но взаимозависимых модулей. Примером подобного решения является InfoWatch Traffic Monitor Enterprise. Здесь модуль контроля устройств может передавать собранную информацию в InfoWatch Traffic Monitor, что позволяет аккумулировать всю статистику в едином месте и облегчает работу администраторов безопасности. Фактически на локальной машине пользователя осуществляется только сбор «теневых копий» перемещаемой информации – при копировании на внешние устройства и носители, сохраняются логи пользователей, копии сообщений, отправленных с помощью программ-мессенджеров. При необходимости эту информации можно обрабатывать средствами «большого» лингвистического модуля InfoWatch Device Monitor. Например, проводить лингвистический анализ документов на основе отраслевой базы контентной фильтрации.

В остальном InfoWatch Device Monitor напоминает традиционное хостовое DLP-решением. Данный модуль позволяет осуществлять мониторинг широкого спектра устройств, подключаемых к локальному компьютеру, включая принтеры, контролировать передаваемую на них информацию, блокировать работу потенциально опасного или нежелательного оборудования. То есть, речь идет о всем спектре функций, обычно выполняемых хостовыми DLP-системами. Глубокая интеграция модуля с InfoWatch Traffic Monitor позволяет анализировать трафик на таких каналах, которые недоступны для традиционных шлюзовых DLP. Например, данные, передаваемые через Skype.

Состав InfoWatch Traffic Monitor Enterprise и InfoWatch Device Monitor

Перед тем как переходить InfoWatch Device Monitor необходимо сказать пару слов о системе в целом. InfoWatch Traffic Monitor Enterprise — это комплексное DLP-решение, которое позволяет контролировать как сетевые, так и локальные каналы утечки конфиденциальной информации. Для этого в нем реализованы следующие модули:

- InfoWatch Traffic Monitor – шлюзовое решение, позволяющее осуществлять мониторинг сетевых каналов передачи информации.

- InfoWatch Device Monitor – хостовое решение для контроля использования локальных устройств и Skype.

- InfoWatch Forensic Storage – модуль, предназначенный для централизованного архивирования собранной информации и составления статистических отчетов.

В свою очередь рассматриваемый нами InfoWatch Device Monitor также состоит из нескольких отдельных программных компонентов, устанавливаемых на разных компьютерах.

- InfoWatch Device Monitor Server – серверная компонента, отвечающая за сбор данных с программ-клиентов, их конфигурирование, интеграцию с InfoWatch Traffic Monitor и пр.

- InfoWatch Device Monitor Client – программа-агент, устанавливающаяся на рабочие станции и осуществляющая реализацию заданной политики безопасности, перехват информации и ее передачу серверу.

- «Консоль управления InfoWatch Device Monitor» – приложение для администрирования всей системы.

- База данных – одна из поддерживаемых продуктом СУБД для хранения перехваченной информации и других данных, необходимых для работы системы.

Системные требования InfoWatch Device Monitor

Системные требования модуля InfoWatch Device Monitor приведены в таблице.

| Требования к аппаратному обеспечению | Требования к программному обеспечению | |

| InfoWatch Device Monitor Server |

| Аппаратные требования соответствуют минимальным требованиям, предъявляемым используемой операционной системой. |

| InfoWatch Device Monitor Client | ОС Microsoft Windows XP Professional SP3/Vista SP2/7 SP1. | Аппаратные требования соответствуют минимальным требованиям, предъявляемым используемой операционной системой. Материнская плата должна обеспечивать аппаратную поддержку USB. |

| Консоль управления InfoWatch Device Monitor | ОС Microsoft Windows Server 2003/2008/2008 R2, Microsoft Windows XP Professional SP2/Vista SP2/7 SP1. | Аппаратные требования соответствуют минимальным требованиям, предъявляемым используемой операционной системой. |

| База данных | СУБД Oracle Database 11, Microsoft SQL Server 2005 и 2008 (Express, Developer, Workgroup, Standart, Enterprise), PostgreSQL версий 8 и 9. | Аппаратные требования соответствуют минимальным требованиям, предъявляемым используемой СУБД. |

Возможности InfoWatch Device Monitor

Для реализации защиты конфиденциальной информации от утечек в модуле InfoWatch Device Monitor реализованы следующие возможности.

Контроль съемных накопителей

Модуль InfoWatch Device Monitor позволяет контролировать использование широкого спектра накопителей, подключающихся к разным портам и интерфейсам компьютера. Всего поддерживается 18 типов устройств (с учетом разновидностей отдельных устройств их число доходит до 26), которые, так или иначе, могут использоваться для переноса информации и, соответственно, являются потенциально опасным каналом утечки конфиденциальных данных. Правила контроля могут создаваться с учетом типа устройства, способа подключения, текущего времени и пр. В зависимости от этих условий доступ к носителю может полностью запрещаться, полностью разрешаться или разрешаться только для чтения.

Контроль на уровне файлов

Рассматриваемый модуль позволяет создавать правила для контроля процесса записи на съемные накопители на уровне файлов. Это придает ему большую гибкость. Администратор безопасности может задать условия, согласно которым будет осуществляться теневое копирование записываемых на внешние накопители файлов на сервер InfoWatch Device Monitor или на локальный компьютер (если нет подключения к серверу с последующей автоматической передачей на сервер при восстановлении связи).

Контроль печатающих устройств

В рассматриваемой системе реализована возможность контроля использования печатающих устройств: локальных принтеров, доступных сотрудникам организации. При соблюдении заданных условий InfoWatch Device Monitor может осуществлять теневое копирование распечатываемых документов.

Контроль Skype

Одним из наиболее сложных для контроля интернет-каналов является Skype. Из-за встроенного в данную систему общения шифрования трафика шлюзовые решения оказываются бессильными. Модуль InfoWatch Device Monitor позволяет решить эту проблему. Осуществляя перехват на стороне рабочей станции, он способен сохранять чаты, SMS-сообщения и файлы, отправляемые через Skype. Перехват голосовых разговоров не предусмотрен.

«Белые» списки устройств

В рассматриваемом модуле присутствует возможность создания одного или нескольких «белых» списков. В них перечисляются конкретные устройства, доступ к которым должен быть открыт безусловно вне зависимости от того, какие правила на них распространяются.

Централизованное управление

В состав продукта входит специальная консоль управления, с помощью которой можно осуществлять удаленное централизованное администрирование всей системы, включая настройку политики безопасности, работу с пользователями, управление рабочими станциями, просмотр журнала событий и пр.

Система разграничения прав доступа

Доступ к консоли управления может иметь произвольное количество пользователей. Каждому из них можно задать роль, в соответствие с которой он получит права на выполнение тех или иных операций по работе с системой.

Разные способы развертывания системы

Клиентские программы модуля InfoWatch Device Monitor могут устанавливаться на конечных точках сети разными способами: вручную путем запуска дистрибутива, с использованием групповых политик Active Directory, с помощью собственной консоли управления. Это обеспечивает быстрое развертывание системы в информационных системах любого масштаба.

Интеграция с Active Directory

Модуль InfoWatch Device Monitor может извлекать из Active Directory информацию о рабочих станциях и пользователях. Это значительно упрощает и ускоряет внедрение и настройку системы, особенно в средних и крупных корпоративных сетях.

Масштабируемость

Система контроля, построенная на основе модуля InfoWatch Device Monitor, может легко масштабироваться за счет внедрения вспомогательных серверов. Это позволяет создать серверный узел, который может обслуживать бесконечно большое количество конечных точек сети (при увеличении нагрузки достаточно увеличить количество серверов в кластере).

Внедрение InfoWatch Device Monitor

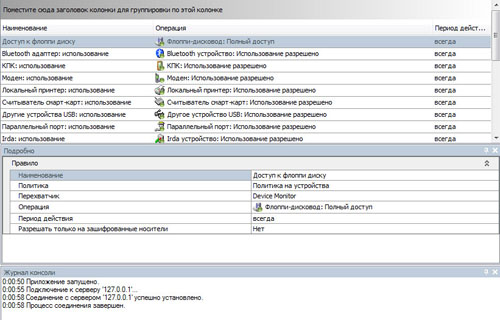

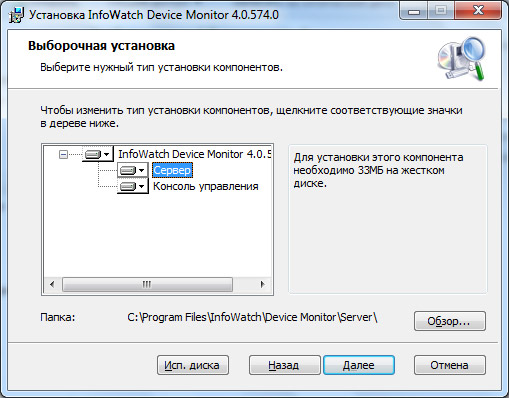

Внедрение модуля InfoWatch Device Monitor в эксплуатацию начинается с разворачивания серверного компонента, дистрибутив которого входит в комплект поставки продукта. Первые несколько шагов установки не вызывают никаких трудностей: это просмотр титульной страницы, подписание лицензионного соглашения, выбор компонентов (сервер и/или консоль управления) и места их инсталляции.

Рисунок 1. Выбор устанавливаемых компонентов InfoWatch Device Monitor

Дальнейшие этапы установки зависят от того, какие компоненты были выбраны. Так, например, если устанавливается только консоль управления (например, на компьютер администратора безопасности), то больше никакие настройки уже не нужны. А вот если инсталлируется серверная компонента, то необходимо выполнить еще целый ряд шагов.

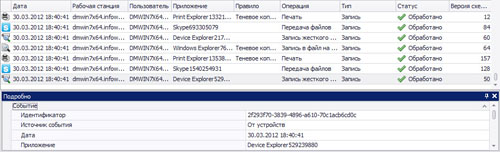

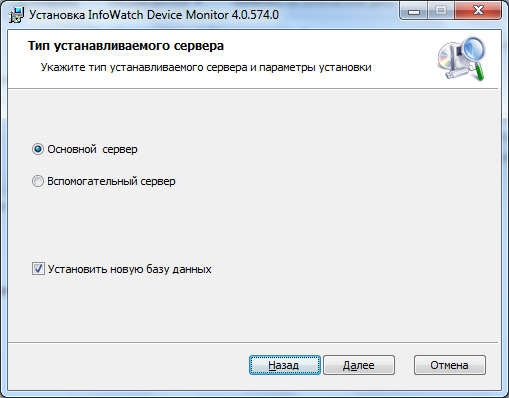

На первом из них указывается, какой инсталлируется сервер: основной или вспомогательный. Первый используется для вновь разворачиваемой системы, а второй применяется для масштабирования уже работающей. При выборе основного сервера необходимо указать, нужно ли создавать новую базу данных для работы InfoWatch Device Monitor.

Рисунок 2. Выбор типа сервера InfoWatch Device Monitor

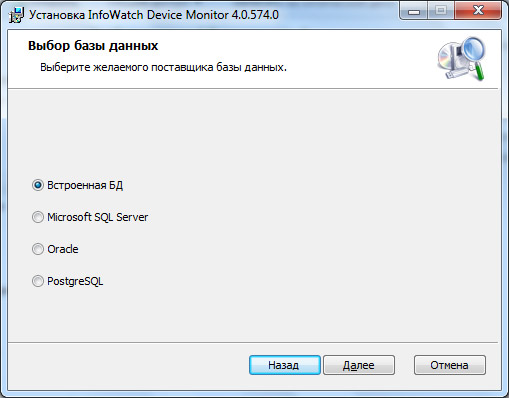

Если был выбран вариант со вспомогательным сервером или была отключена функция создания новой базы данных, то следующим этапом станет указание существующей базы данных. В противном случае администратору будет предложено выбрать одну из возможных СУБД.

Рисунок 3. Выбор СУБД для работы InfoWatch Device Monitor

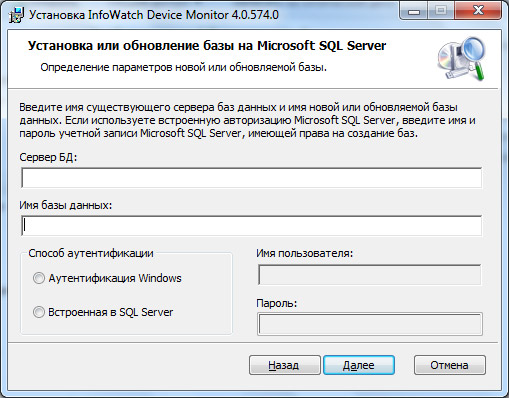

Далее необходимо указать параметры создаваемой базы данных. Для встроенной СУБД это будет просто имя файла и папка размещения, для Microsoft SQL Server – сервер и имя базы данных, а также параметры аутентификации и пр.

Рисунок 4. Настройка параметров базы данных

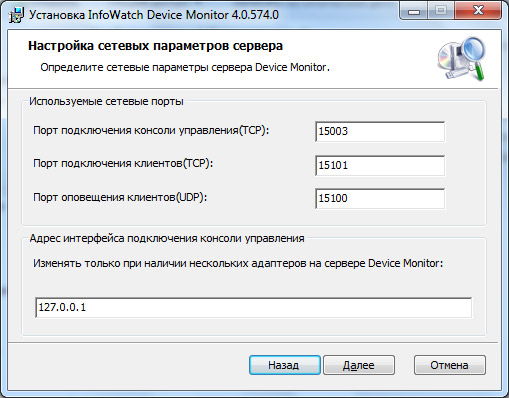

Следующий этап – ввод сетевых параметров сервера InfoWatch Device Monitor. К ним относятся порты, используемые консолью управления и программами-клиентами. Также можно указать IP-адрес, по которому будут подключаться консоли (если на сервере установлено несколько сетевых адаптеров).

Рисунок 5. Настройка сетевых параметров сервера InfoWatch Device Monitor

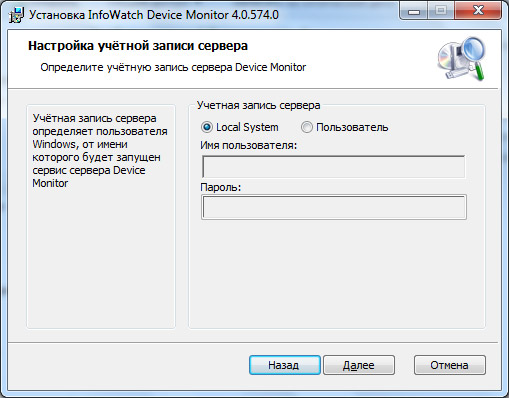

Далее необходимо указать пользователя, от имени которого будет запускаться сервис InfoWatch Device Monitor. Рекомендуется использовать для этого предварительно подготовленный аккаунт, обладающий необходимым набором прав доступа. Впрочем, при необходимости можно включить запуск сервиса от имени системной учетной записи (Local System).

Рисунок 6. Выбор пользователя, от имени которого будет запускаться сервер InfoWatch Device Monitor

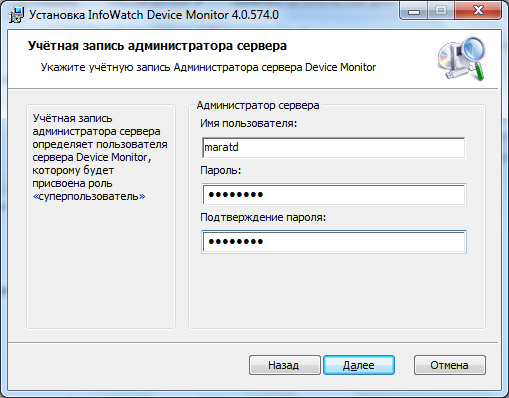

На следующем шаге задается логин и пароль администратора сервера. Речь идет о пользователе, который имеет роль «Суперпользователь». Это специальная роль, которая не предназначена для регулярной работы. Она применяется только для первичного ввода администраторов в систему и работы в аварийных режимах.

Рисунок 7. Настройка администратора сервера InfoWatch Device Monitor

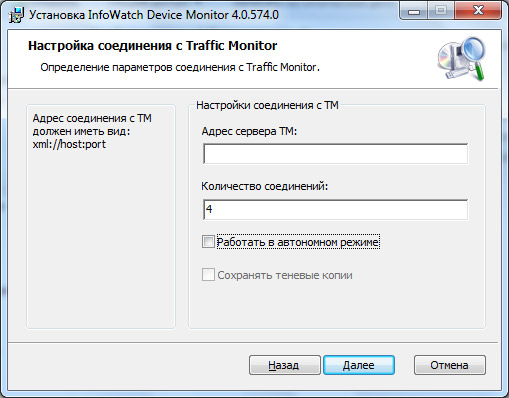

На последнем этапе необходимо указать адрес сервера InfoWatch Traffic Monitor, на который будет передаваться вся информация об инцидентах. Если в сети предполагается использовать только InfoWatch Device Monitor, то необходимо выбрать автономный режим работы, указав, нужно или нет сохранять теневые копии файлов.

Рисунок 8. Настройка подключения к серверу InfoWatch Traffic Monitor

После этого остается только запустить процесс установки и дождаться его завершения.

Настройка и эксплуатация InfoWatch Device Monitor

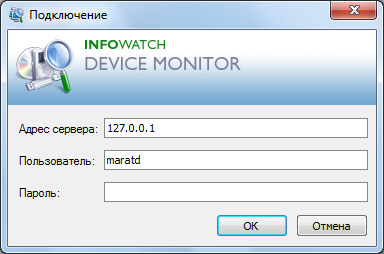

Весь процесс настройки InfoWatch Device Monitor осуществляется с помощью консоли управления. Для этого ее необходимо инсталлировать на компьютер администратора безопасности организации. После этого нужно запустить консоль и подключиться к серверу, введя его адрес и свои имя пользователя и пароль.

Рисунок 9. Запуск консоли управления InfoWatch Device Monitor

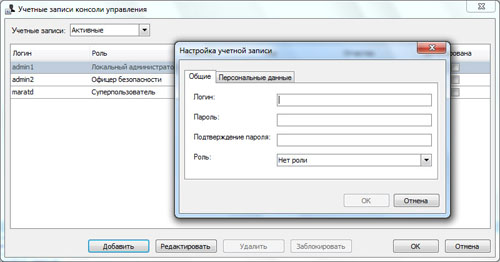

Первый запуск консоли управления InfoWatch Device Monitor осуществляется от имени администратора сервера. Этот пользователь обладает полными правами на настройку сервера. Однако разработчики рекомендуют не пользоваться этой учетной записью постоянно. Они предлагают зайти под ней и создать необходимое количество аккаунтов с ролями локальных администраторов (используется для работы с пользователями консоли управления) и офицеров безопасности (применяется для работы с политиками безопасности). И всю дальнейшую работу вести уже от их имени.

Рисунок 10. Создание нового пользователя консоли управления InfoWatch Device Monitor

Работа офицера безопасности начинается с установки программы-клиенты на всех конечных точках сети, которые необходимо контролировать. Как мы уже говорили, сделать это можно тремя способами. Первый из них – ручная установка. Рассматривать его мы не будем в силу его малой практической ценности. Второй вариант заключается в использовании групповых политик Active Directory. На нем мы также останавливаться не будем, ибо это относится больше к вопросам администрирования Windows, нежели к нашему сегодняшнему обзору.

А вот последний вариант, установка с помощью консоли управления, заслуживает самого подробного разбора. Тем более, он может использоваться не только для первичной установки программ-клиентов, но и для смены пароля (необходимого для их отключения и удаления), деинсталляции и пр. Реализуются все эти операции с помощью механизма задач.

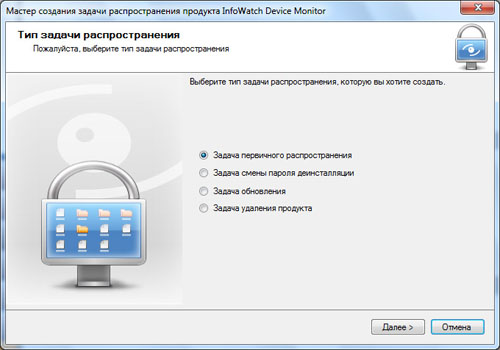

Создание задачи осуществляется с помощью пошагового мастера. На первом этапе выбирается ее тип, например, первичное распространение программы-клиента.

Рисунок 11. Выбор типа задачи в консоли управления InfoWatch Device Monitor

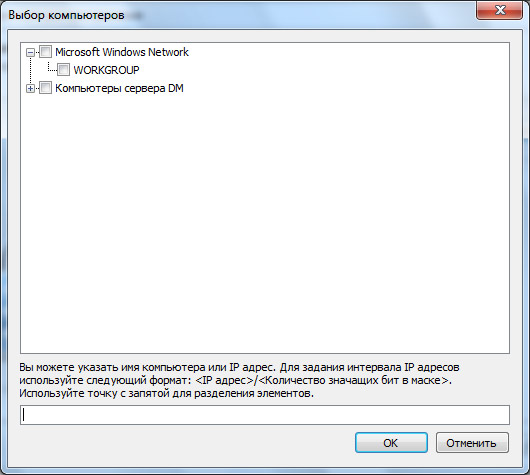

Далее необходимо ввести имя и описание задачи, после чего указать компьютеры, на которые она будет распространяться. Компьютеры можно выбирать из сетевого окружения Windows, из списка сервера InfoWatch Device Monitor или указывать вручную путем ввода конкретных IP-адресов или их диапазонов.

Рисунок 12. Выбор компьютеров для задачи в консоли управления InfoWatch Device Monitor

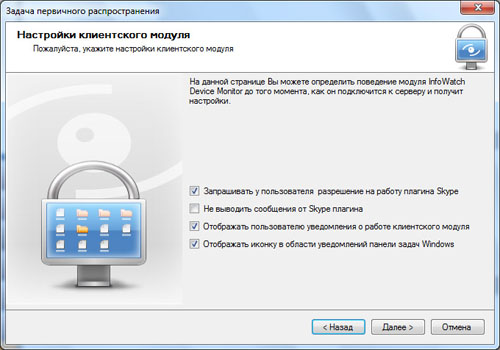

Следующий шаг – выбор пула серверов, к которому будут подключаться устанавливаемые клиенты, и папки инсталляции. После этого указываются настройки клиентского модуля: его основные параметры, пароль для удаления, папку установки, логин и пароль, от имени которых будет осуществляться запуск сервиса и пр. Созданная задача может быть запущенна немедленно или в любой момент в будущем.

Рисунок 13. Настройка параметров работы клиентов в консоли управления InfoWatch Device Monitor

Далее можно переходить к настройке схемы безопасности. Этим термином в системе называют набор всех настроек, касающихся безопасности и контроля: политик, пользователей, рабочих станций и пр. По умолчанию она доступна только для чтения. Если администратор хочет что-то изменить, то он должен взять ее на редактирование. При этом она будет заблокирована – другие офицеры не смогут исправлять схему (она останется доступной только для просмотра) до ее освобождения.

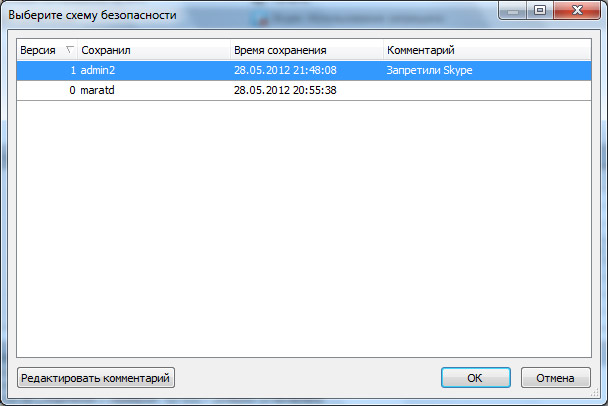

Принципиальной особенностью схемы безопасности в InfoWatch Device Monitor является ее версионность. При каждом сохранении измененная схема записывается не поверх предыдущей, а в виде новой версии. При этом офицеры безопасности в любой момент могут просмотреть предыдущие ее варианты, что очень удобно.

Рисунок 14. Список версий схемы безопасности в консоли управления InfoWatch Device Monitor

Редактирование схемы безопасности осуществляется в консоли управления. В левой ее части размещен список вкладок: «Политики», «Пользователи», «Рабочие станции», «Белые списки» и пр. При выборе любой из них в правой части появляются относящиеся к ней параметры.

В первую очередь создаются политики. Каждая из них представляет собой набор правил, описывающих те или иные действия системы. В InfoWatch Device Monitor существует четыре вида правил. Основной – это Device Monitor. С помощью относящихся к нему правил можно разрешать или запрещать доступ к устройству в зависимости от его типа. Дополнительно в них может указываться период действия и то, для каких накопителей оно применяется: для всех или только для зашифрованных.

Последний пункт стоит отметить отдельно, поскольку он позволяет разрешить копирование корпоративной информации только на надежно защищенные "флешки" и избежать, тем самым, утечки конфиденциальных данных из-за небрежности сотрудников. В системе реализована поддержка следующих криптографических продуктов: InfoWatch CryptoStorage, Kaspersky CryptoStorage, TrueCrypt.

Рисунок 15. Политика безопасности в консоли управления InfoWatch Device Monitor

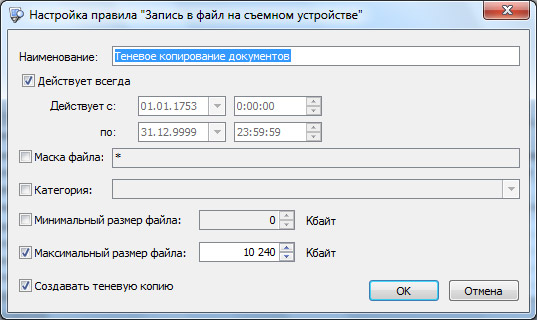

Следующие три вида правил используются для настройки теневого копирования. Первый из них - File Monitor. С его помощью описывают реакцию системы на попытки копирования информации на различные носители.

Теневое копирование включается в зависимости от типа файла, его размера, маски имени и пр. Следующий – Print Monitor. Правила этого вида применяются для теневого копирования документов, отправляемых на принтер. В качестве условий может выступать период действия, маски задания (имени документа) и процесса (приложения, из которого вызывается функция печати).

Последний вид правил предназначен для контроля Skype. При его включении система будет автоматически сохранять все чаты и исходящие SMS-сообщения. Дополнительно можно активировать теневое копирование передаваемых файлов или вообще запретить использование этого приложения.

Рисунок 16. Пример правила теневого копирования файлов модулем InfoWatch Device Monitor

После создания политик доступа необходимо заполнить списки контролируемых пользователей и рабочих станций. И те, и другие могут либо вноситься вручную, либо импортироваться из LDAP-директории. Пользователи объединяются в группы. Причем каждый из них может входить сразу в несколько групп. То же самое можно сказать и о рабочих станциях. Это необходимо, поскольку созданные политики безопасности присваиваются именно группам. Так что если пользователю нужно присвоить две разных политики, он должен относиться к двум группам.

Дополнительно можно настроить белые списки устройств. Их может быть несколько. В каждый список можно внести произвольное количество устройств, которые можно вводить вручную (зная их идентификаторы) или просто выбирать из списка доступных на рабочих станциях. Также в системе есть возможность изменения набора сигнатур, по которым определяется тип файла в правилах вида File Monitor.

После настройки схемы безопасности процесс работы администраторов безопасности сводится к просмотру событий о работе с внешними устройствами и Skype, теневых копий документов и доработке правил по мере необходимости. В большинстве случаев InfoWatch Device Monitor используется в качестве дополнительного решения, расширяющего возможности InfoWatch Traffic Monitor. Поэтому вся работа по мониторингу осуществляется именно в последнем продукте. Однако при автономной работе события можно просматривать и в консоли управления.

Рисунок 17. Просмотр событий в консоли управления InfoWatch Device Monitor

Выводы

В целом InfoWatch Device Monitor создает достаточно приятное впечатление. Возможностей данного продукта достаточно для контроля всех типов устройств, которые могут использоваться для переноса информации. Особенно радует функция создания отдельных правил для зашифрованных накопителей. Это позволяет реализовать такую часто использующуюся политику, как разрешение переноса корпоративных данных только на защищенных носителях. Естественно, если в компании используется один из поддерживаемых системой криптографических продуктов.

Правда, здесь не обошлось без достаточно серьезной «ложки дегтя». Дело в том, что контроль осуществляется только на уровне устройств. При этом отсутствует возможность автоматического разрешения или запрещения доступа в зависимости от копируемой информации. Может быть, блокировка записи на основе использования разных типов контекстного анализа (морфологический, шаблоны и пр.) используется не очень часто. Но вот функция запрета доступа в зависимости от типа файла наверняка оказалась бы нелишней. Впрочем, данная функция реализована в продукте InfoWatch EgoSecure, позволяющем в том числе ограничивать перемещение информации по типу файлов. Не исключено, что эти технологии со временем перекочуют в InfoWatch Traffic Monitor Enterprise.

Контроль доступа к устройствам удачно дополняется мониторингом печати, копирования файлов на съемные накопители и передачи сообщений через Skype. Эти функции расширяют возможности InfoWatch Device Monitor, заметно облегчая администраторам безопасности расследование инцидентов в тех случаях, когда полный запрет на использование накопителей или печатающих устройств оказывается нецелесообразным и препятствует нормальному протеканию бизнес-процессов организации.

Администрирование InfoWatch Device Monitor реализовано в удобной форме, что приятно удивило. Работа в консоли управления интуитивно понятна, так что разобраться в ней не составит для администраторов никакого труда. Особенно радует поддержка версионности схемы безопасности, которая позволяет отслеживать все изменения, вносимые ответственными сотрудниками в правила системы контроля.

В заключение можно сделать следующий вывод. Модуль InfoWatch Device Monitor действительно позволяет реализовать систему контроля доступа сотрудников организации к съемным накопителям. Причем особенно эффективно он работает совместно с InfoWatch Traffic Monitor. Возможности масштабирования, функции удаленного разворачивания и удобного централизованного управления не оставят равнодушным администраторов и офицеров безопасности. Общее впечатление портит только отсутствие возможности автоматического управления доступом в зависимости от типа и содержимого копируемых на носители файлов.