Сертификат AM Test Lab

Номер сертификата: 350

Дата выдачи: 30.08.2021

Срок действия: 30.08.2026

- Введение

- Функциональные возможности Ankey IDM

- Архитектура платформы Ankey IDM

- Системные требования Ankey IDM

- Новое в Ankey IDM

- Взаимодействие Ankey IDM с другими системами

- Сценарии использования Ankey IDM

- Выводы

Введение

По данным из открытых источников, в 2020 году около 80 % утечек персональных данных и платёжной информации произошли из-за внутренних нарушений, а не хакерских атак. Так называемые «умышленные» утечки часто провоцируются действующими или увольняющимися сотрудниками и связаны с несовершенством предоставления доступа к информации в компаниях.

В последнее время случаи умышленных утечек стали учащаться, ведь в результате активной цифровизации, вызванной в том числе и пандемией, количество администраторов систем и общая нагрузка на информационные отделы начали расти в геометрической прогрессии. Разрозненные средства управления данными и доступами не позволяют быстро реагировать на изменения кадрового состава и функциональных обязанностей. Если же количество систем и баз данных, с которыми должны взаимодействовать специалисты, начинает превышать пять единиц, то необходимо применять специализированные решения, например IGA- / IDM-платформы, которые позволяют автоматизировать и существенно упростить работу специалистов.

Сегодня IDM-решения не являются универсальными, поэтому мы говорим о наделении IDM-систем компонентами класса Identity Governance and Administration (IGA). В рамках последнего система предоставления доступов и контроля учётных записей становится более гибкой и эффективной, ведь задачи таких систем значительно шире, чем у классических средств управления учётными данными. В этом обзоре рассмотрим отечественную платформу Ankey IDM версии 1.6 — решение вобравшее в себя большое число функций класса IGA.

Функциональные возможности Ankey IDM

Представим перечень наиболее важной функциональности.

Управление жизненным циклом учётной записи:

- самостоятельное управление учётной записью (изменение пароля, запрос прав доступа),

- отслеживание кадровых событий (приём на работу, увольнение, кадровые изменения, замещения),

- отслеживание учётных записей заведённых в обход платформы (инцидент),

- предоставление временных доступов (контракт, проектная деятельность, доступ для подрядчика),

- отслеживание текущего состояния учётной записи в целевой системе.

Электронная заявка на управление доступом:

- настраиваемая форма электронной заявки,

- пакетное согласование заявок,

- частичное согласование заявки,

- поддержка уведомлений, напоминаний, эскалации в заявке,

- поддержка последовательных и параллельных маршрутов согласования.

Ролевая модель и аудит прав доступа пользователей:

- ресертификация прав доступа пользователей,

- ролевая модель как постоянный процесс,

- инциденты и критические накопления прав доступа,

- отчёты о текущем состоянии и истории предоставления ролей пользователям,

- гибкая настройка отчётов.

Архитектура платформы Ankey IDM

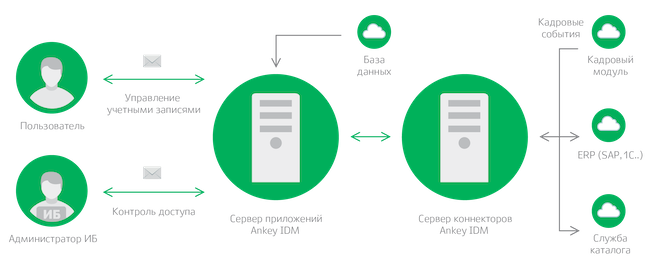

Ankey IDM — это ядро платформы и сервер(-ы) коннекторов для гибкого масштабирования. Схема работы платформы выглядит следующим образом (рис. 1).

Рисунок 1. Схема работы Ankey IDM

Системные требования Ankey IDM

Платформа устанавливается и на популярные Windows-решения, и на Linux, включая отечественные дистрибутивы, такие как Astra Linux, который имеет сертификат ФСТЭК России 1-го класса защиты и может применяться в системах предприятий работающих с государственной тайной.

Минимальный набор системных требований для установки ядра и сервера коннекторов на одну систему предусматривает:

- 2 ядра процессора,

- 1,5 ГБ ОЗУ,

- 20 ГБ ПЗУ,

- поддержку Java 11,

- Elasticsearch 7.10 или OpenSearch.

Рекомендуемые требования зависят от количества пользователей, целевых информационных систем, объёма обрабатываемых событий и периодичности регламентного расписания.

При этом платформа работает как в облачных системах, так и на собственных серверах предприятия (on-premise).

Новое в Ankey IDM

За 2021 год выпущено 3 релиза платформы Ankey IDM и ещё один, по данным компании-разработчика — ООО «Газинформсервис», — выйдет в свет до конца года.

На момент выпуска статьи актуальной является версия 1.6. Рассмотрим её возможности и функциональность.

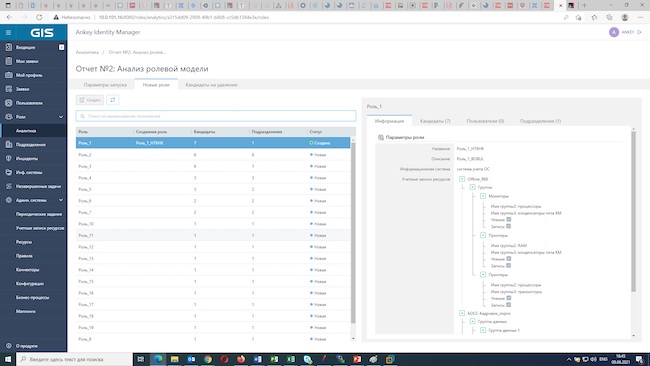

Сбор и анализ ролевой модели (Role Mining)

При внедрении IDM одна из существенных статей трудозатрат — сбор и создание ролевой модели, которая может включать в себя десятки и сотни тысяч строк. Ankey IDM даже при первом внедрении позволяет создать ролевую модель встроенными средствами, благодаря чему достигается колоссальная экономия ресурсов на внедрении.

Рисунок 2. Анализ ролевой модели в Ankey IDM

При этом ролевая модель является процессной частью современной динамичной компании. Поэтому регулярная сертификация прав доступа и анализ текущей ролевой модели являются необходимыми средствами, которые базируются на состоянии назначенных сотрудникам прав доступа и на политиках безопасности SoD.

Также при регулярности Role Mining роли доступа корректируются и изменяются согласно текущим потребностям предприятия без накопления утративших актуальность данных, которое встречается в бизнесе любой степени зрелости.

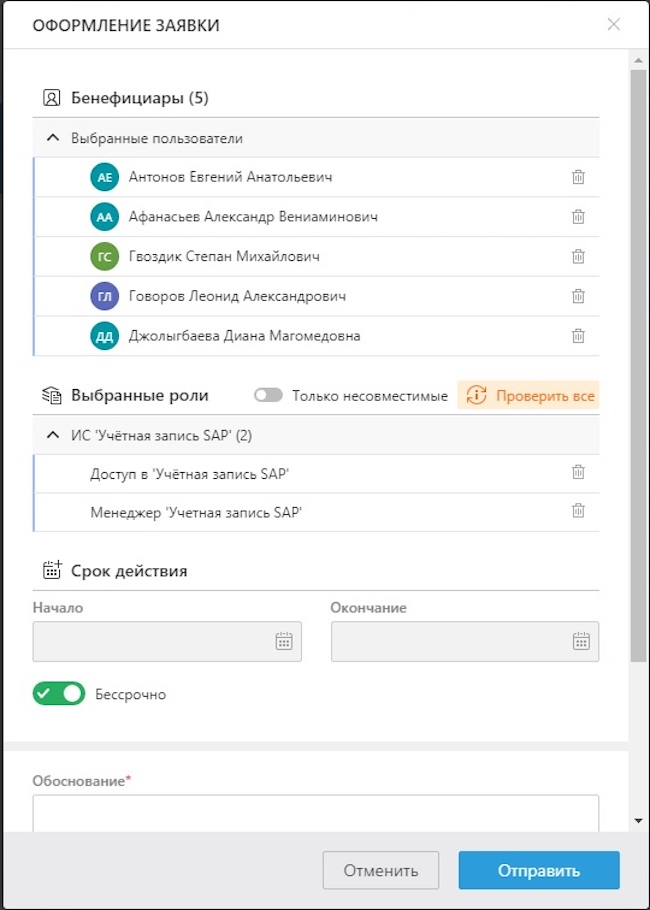

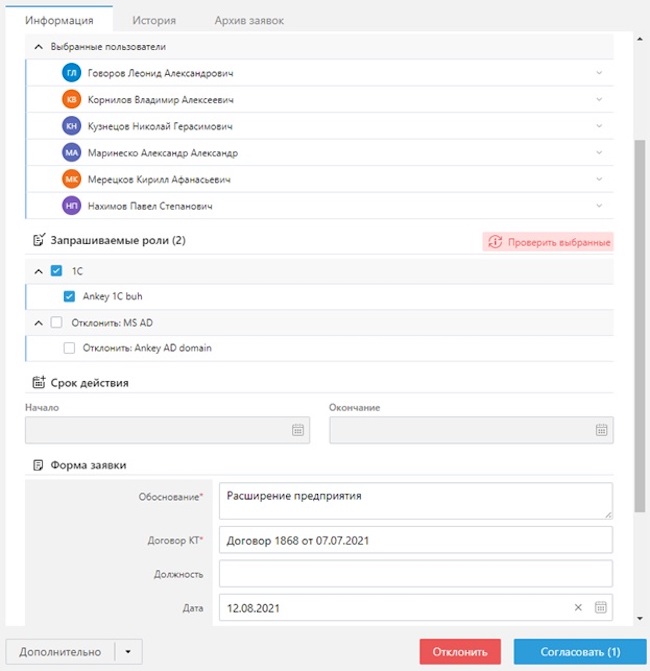

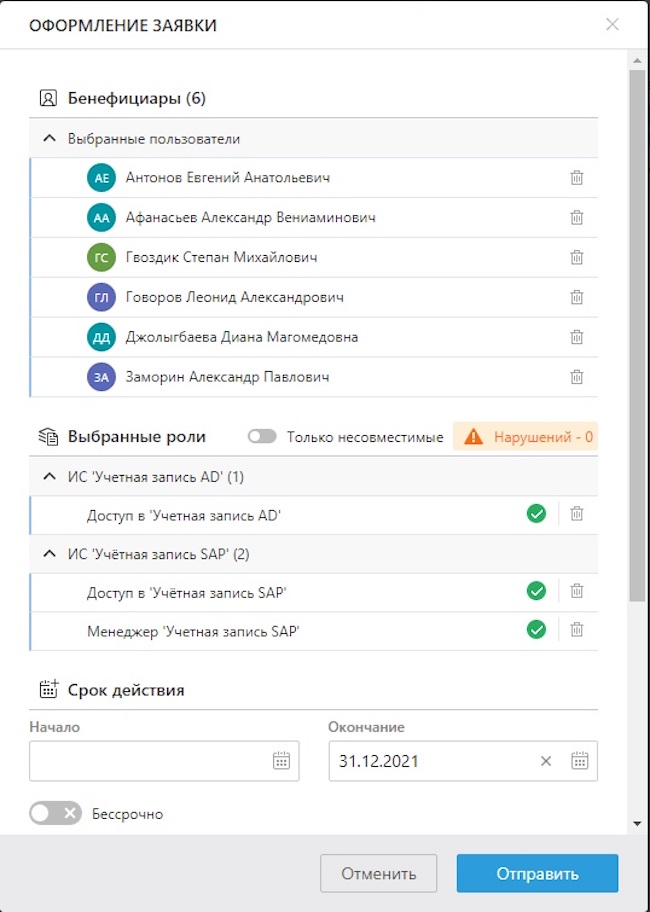

Вариативность утверждения заявок

Для экономии времени управления заявками пользователей предусмотрена возможность их различного сопровождения и подтверждения: руководителем, администратором системы, сотрудником службы ИБ, автоматически (к примеру, при вводе нового пользователя или наличии сертифицированной роли согласно указанной должности). Присутствует настраиваемая эскалация заявок.

Платформа Ankey IDM работает с групповыми заявками, в том числе с разделением ролей. При этом любые заявки могут согласовываться и утверждаться частично.

Рисунок 3. Оформление групповой заявки в Ankey IDM

Рисунок 4. Согласование заявки в Ankey IDM

При частичном согласовании заявки кнопка интерфейса «Проверить выбранные» позволяет обнаруживать наличие критических, принудительно настроенных или кумулятивных прав доступа (SoD).

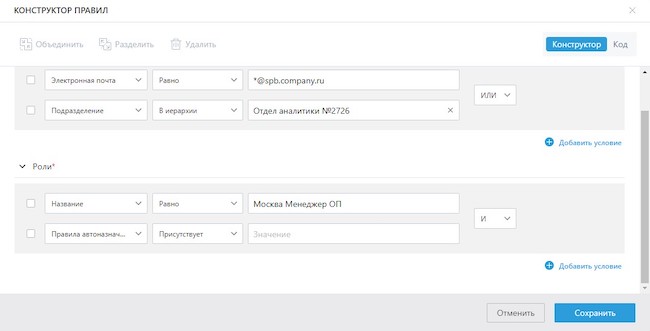

Разделение критических прав доступа (Segregation of Duties, SoD)

Инструмент позволяет превентивно избегать накопления избыточных прав доступа, настраиваясь как обращение к ролевой модели. Также можно корректировать вручную по мере необходимости или по результатам аудитов.

Рисунок 5. Проверка заявки на наличие SoD-конфликтов в Ankey IDM

Рисунок 6. Конструктор правил SoD в Ankey IDM

Конструктор правил SoD поддерживает любое количество условий, которые привязаны к данным ролей и любым параметрам карточек пользователей. Простой пример: если сотрудник филиала имеет почту содержащую поддомен «@spb.company.ru» или относится к отделу аналитики, то у него не будет доступа к информации, которая содержится в системе (системах) отдела продаж города Москвы. При этом гибкость настроек ограничивается потребностями администраторов системы и политиками безопасности.

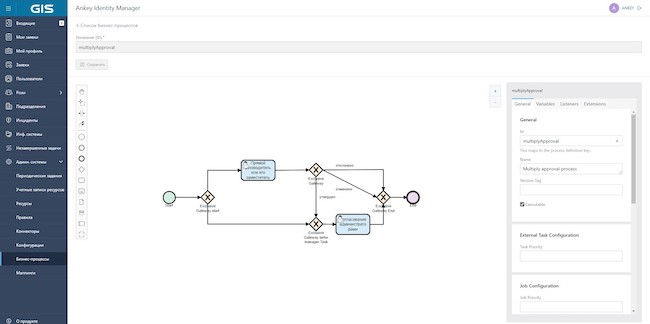

Конструктор бизнес-процессов согласований и уведомлений

Рисунок 7. Конструктор Ankey IDM

Конструктор имеет стандарт BPMN 2.0 и позволяет в графическом интерфейсе настроить необходимые цепочки согласований, уведомления, эскалации заявок, дополнительные проверки на критическую значимость прав и прочие связанные с этим процессы.

Аудит и сертификация ролей доступа

При использовании Ankey IDM легко проводить оперативные аудиты прав и ролей. Вся информация, связанная с историей назначений ролей доступа, инцидентами, SoD-конфликтами и иными событиями изменений доступа, хранится централизованно. Данные доступны для передачи в SIEM-системы и SOC в режиме онлайн, как в случае необходимости расследования инцидентов, так и для предотвращения последних.

Рисунок 8. Панель управления ролями в Ankey IDM

Взаимодействие Ankey IDM с другими системами

Ankey IDM взаимодействует с различными приложениями и ИТ-системами для управления учётными записями и правами доступа. Продукт имеет более 40 готовых коннекторов.

Благодаря Ankey IDM контролируются и координируются учётные записи в широком спектре целевых систем.

- Программные продукты: SAP (HCM, ERP, UME, BO, MDM), Microsoft (Active Directory, Exchange, SharePoint, Dynamic AX, Skype, Lync), СЭД (Directum; Docvision, «Галактика»; Documentum; ECM: Opentext; IBM: Lotus / Domino; 1С: 1C-платформа, 1С Fresh, Bitrix24).

- Операционные системы: Windows, Linux, Solaris, любые на основе Linux.

- СУБД: Microsoft SQL, PostgreSQL, PostgreSQL Pro, Oracle, Jatoba.

- Microsoft Active Directory и популярные LDAP-каталоги: FreeIPA, Samba, и иные LDAP-совместимые.

- Облачные и веб-сервисы, использующие протоколы SOAP, REST.

С учётом современных требований рынка платформа Ankey IDM позволяет управлять специфическими решениями вроде систем доставки ПО — Git-совместимыми, инфраструктурными — под управлением Ansible.

Отдельно стоит отметить, что Ankey IDM может быть интегрирована и с системами SSO (единая точка входа), если нужно, чтобы большое количество информационных систем использовалось одним сотрудником.

Источником кадровых событий для Ankey IDM служат популярные в РФ решения: 1С ЗУП, SAP HR, «Босс-Кадровик», «Галактика», Microsoft Active Directory и LDAP-каталоги.

На случай необходимости как единичного, так и массового ручного управления учётными записями предусмотрена возможность импорта пользователей из CSV- и XLS-файлов, а также гибко настраиваемая система заявок.

Сами коннекторы в своей основе имеют известный язык программирования Java и весьма простой протокол OpenICF, что будет удобно, если понадобится сделать коннектор для действующей системы своими силами. Также специалисты компании «Газинформсервис» могут произвести разработку коннектора под потребности предприятия.

Сценарии использования Ankey IDM

Консоль администратора

В основном управление системой происходит из консоли администратора Ankey IDM. Общий вид консоли владельца платформы имеет вид представленный на рисунке 9. Консоль даёт доступ ко всем функциям платформы.

Рисунок 9. Консоль администратора системы в Ankey IDM

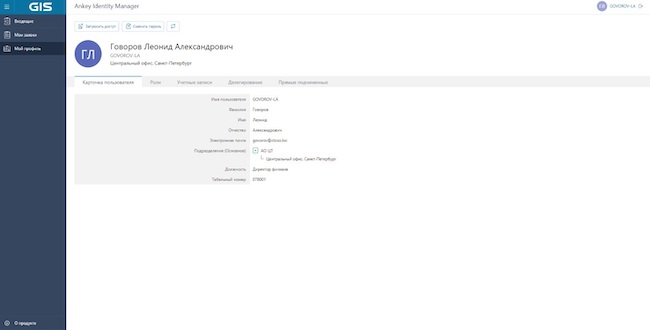

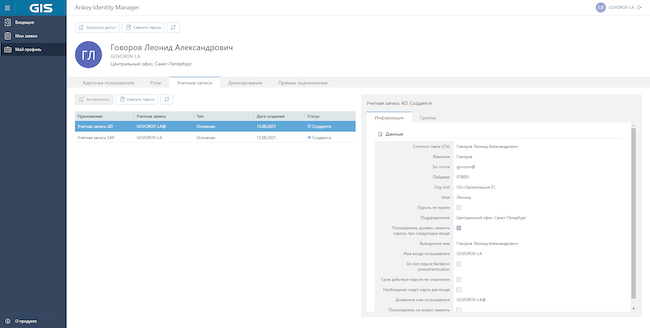

Управление профилем

У каждого сотрудника в системе есть свой профиль, в котором ему доступны:

- смена пароля учётной записи к своему кабинету или к системе, в которой он работает,

- запрос доступа в рамках установленных политик,

- свои и входящие (если имеются) заявки,

- назначенные роли — свои и подчинённых.

Рисунок 10. Профиль пользователя системы в Ankey IDM

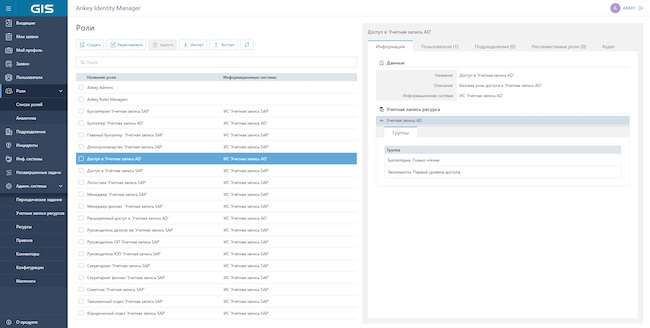

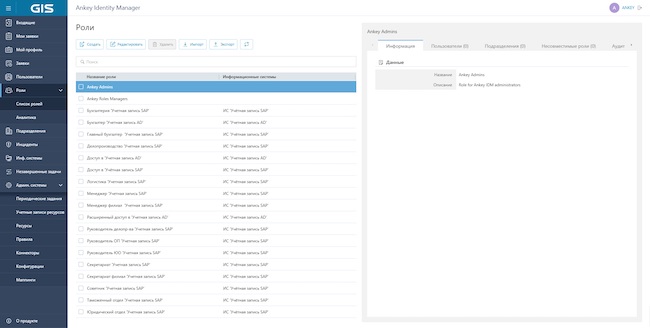

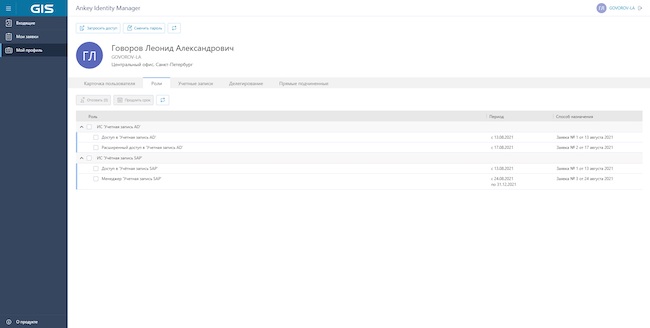

Управление ролями

Роль включает в себя определённый набор прав / правил доступа к информационной системе. Администратор может легко назначать, просматривать и отменять роли пользователей благодаря удобному интерфейсу.

Рисунок 11. Управление ролями в Ankey IDM

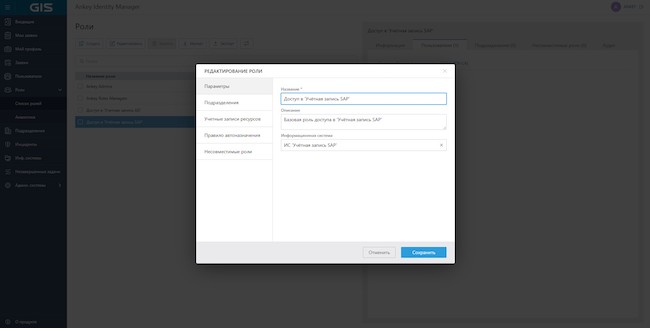

Тонкие настройки ролей доступа

При необходимости всегда можно назначить детальные права доступа.

Рисунок 12. Уровни прав доступа к информационной системе в Ankey IDM

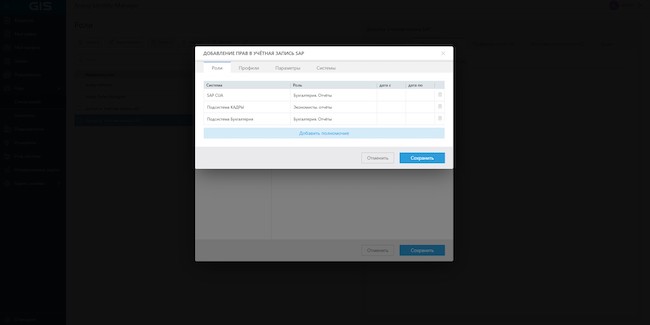

Управление учётными записями в целевых системах

Платформа позволяет сотруднику менять пароли в системах самостоятельно, не прибегая к помощи службы поддержки.

Рисунок 13. Создание учётной записи в Ankey IDM

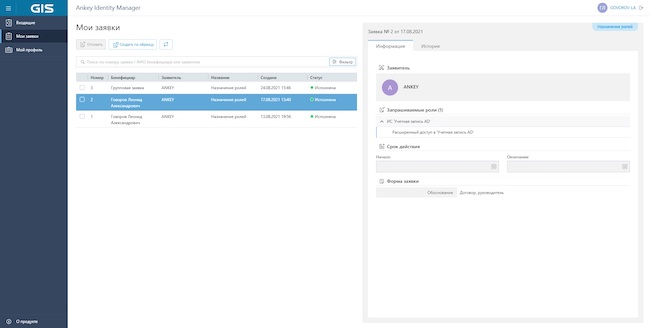

Управление заявками через кабинет самообслуживания

В окне каждого пользователя есть функция «Запросить доступ». Выбор систем будет доступен с учётом подразделения и иерархии пользователей.

Рисунок 14. Управление заявками в Ankey IDM

Заявки, как мы упоминали ранее, имеют множество вариантов утверждения. Для примера — автоматическое подтверждение заявки в рамках указанного бизнес-процесса. Представлен вид из консоли пользователя платформы.

Рисунок 15. Вид заявок от лица пользователя в Ankey IDM

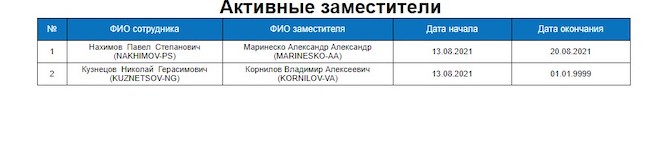

Формирование отчётов

В качестве конструктора отчётов используется Jasper Reports, так как отчёты нередко являются участниками бизнес-процессов в части согласований и контроля инцидентов.

В качестве примера — отчёт по активным заместителям сотрудников.

Рисунок 16. Отчёт на основе Jasper Reports

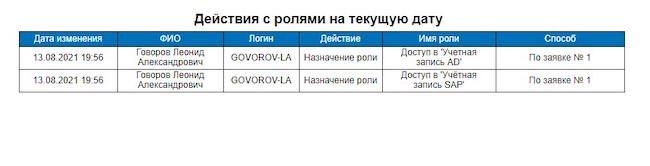

Ещё один вариант отчёта — по ролям, которые были изменены или заведены на текущую дату.

Рисунок 17. Отчёт на основе Jasper Reports

Выводы

В платформе Ankey IDM версии 1.6 реализовано большое количество функций, которые сегодня требуются как от IDM-систем, так и от систем класса IGA, а возможность сбора и формирования текущей ролевой модели существенно ускоряет и упрощает процесс внедрения Ankey IDM в средних предприятиях и в крупных корпорациях.

Достоинства:

- Российское IDM-решение от отечественного разработчика с многолетним опытом.

- Имеет сертификат ФСТЭК России (№ 4107).

- Платформа интегрируется с другими продуктами в области информационной безопасности (SSO, SIEM, SOC). При этом коннекторы могут быть реализованы на компонентах с открытым исходным кодом.

- Реализация на базе известных платформ — Java и OpenSearch / Elasticsearch.

- Понятный веб-интерфейс.

- Сопровождение и расширенная техническая поддержка в 20 регионах России в режиме 24×7.

- Работает на многих современных операционных системах, поддерживает популярное в России программное обеспечение.

- Множество функций «из коробки».

- Значительные возможности по тонкой настройке и адаптации к бизнес-процессам предприятия; возможна глубокая персонализация системы.

Недостатки:

- Для тонких настроек и глубокой персонализации системы требуется определённая степень квалификации сотрудников.

- Обилие возможностей системы может создать неудобства на первом этапе. Но следует отметить, что у компании-разработчика также имеются курсы обучения работе на данной платформе.

Платформа Ankey IDM должна быть интересна в госсекторе, с учётом серьёзных планов по цифровизации различных систем госуправления, медицинского сектора, госкорпораций и крупных холдинговых структур. В особенности это актуально в рамках импортозамещения и перехода на ПО российских разработчиков.