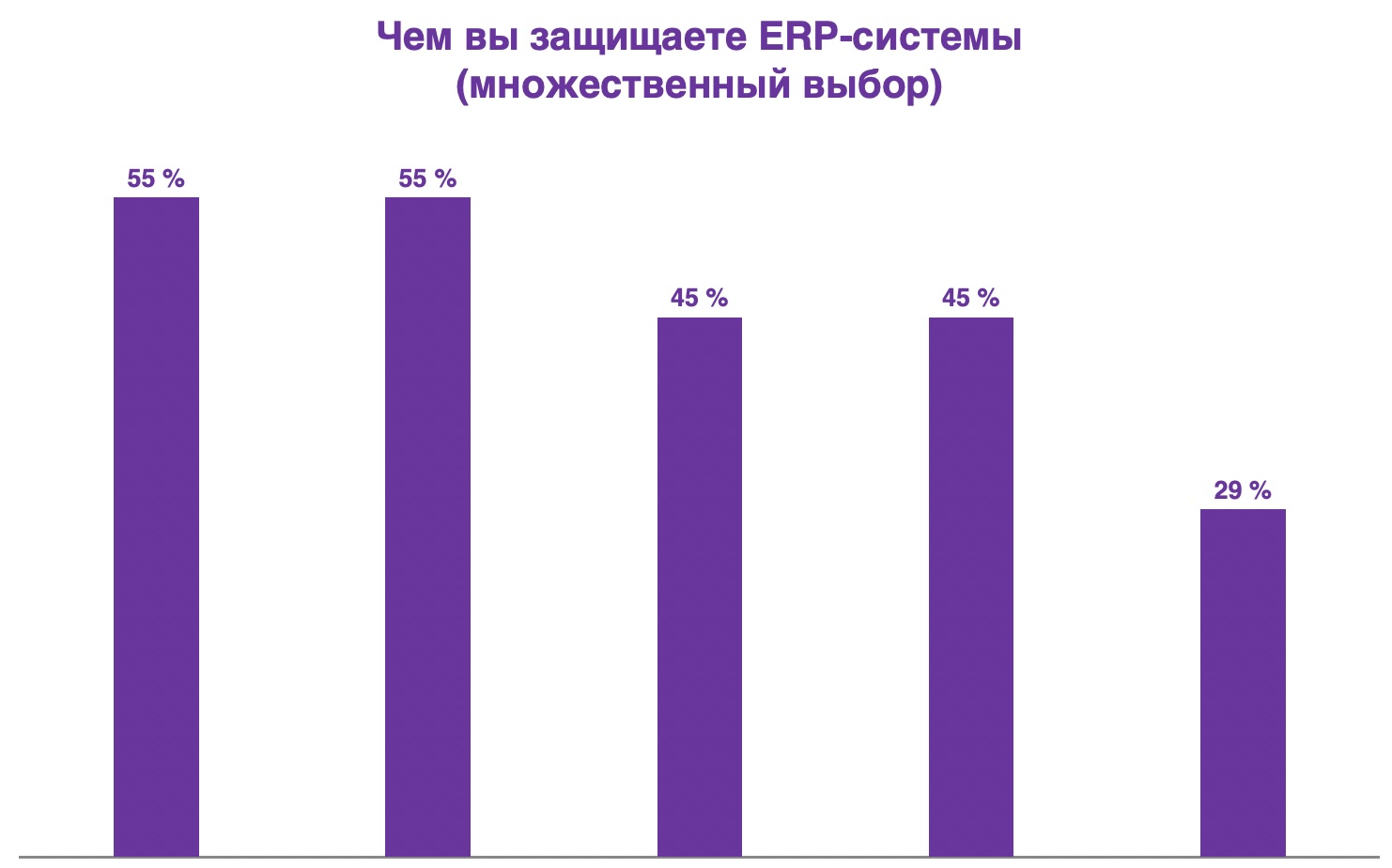

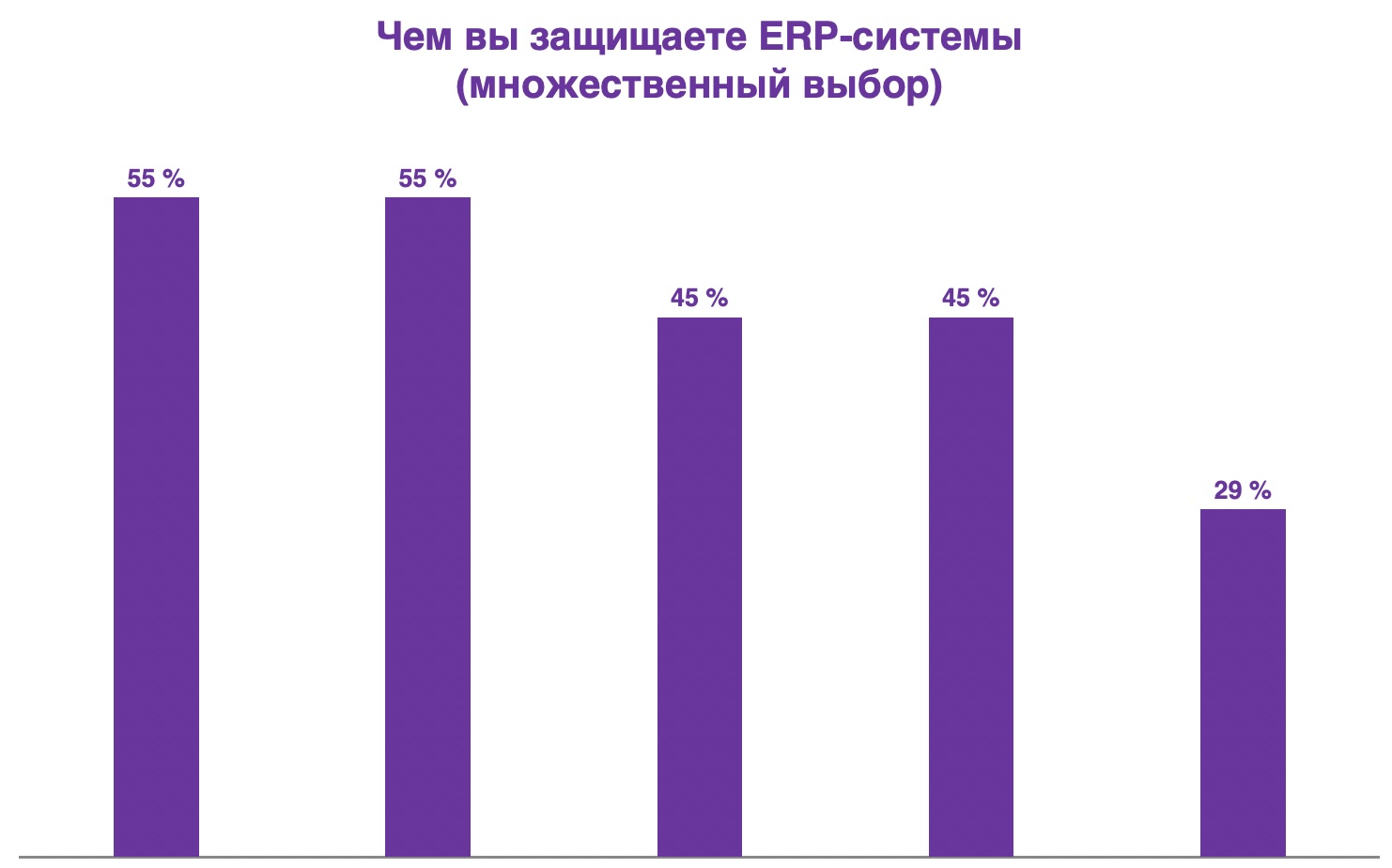

Российский бизнес продолжает укреплять безопасность ERP-систем, но, как показывает свежий опрос, многие делают это фрагментарно. Базовые меры уже стали нормой, а вот более зрелые процессы пока внедрены далеко не везде. Судя по данным исследования, компании в равной степени опираются на сетевую защиту и контроль доступа.

55% используют межсетевые экраны, сегментацию сети и VPN, и столько же настроили многофакторную аутентификацию и ролевую модель.

Однако только 45% ведут централизованный журнал доступа и передают подозрительные события в SIEM. Фактически почти половина организаций не отслеживает внутреннюю активность в ERP на уровне, необходимом для расследования инцидентов. Столько же (45%) применяют средства защиты баз данных для мониторинга доступа и внутренних рисков.

С резервным копированием ситуация хуже: лишь 29% регулярно делают бэкапы и имеют планы восстановления как на уровне БД, так и приложений. Это ставит под угрозу данные об операциях — при сбоях или атаках их потеря для многих компаний может стать реальностью.

Маскирование данных внедрено точечно.

- 30% используют динамическое маскирование на уровне базы данных.

- 26% включили его в систему управления доступом.

- Только 7% применяют маскирование в BI и аналитике.

- 37% ограничиваются статическим подходом при выгрузках, что снижает гибкость и делает контроль сложнее.

Отдельный тревожный сигнал — аудит настроек баз данных. Более половины компаний (52%) даже не знают, проводится ли он вообще. Регулярно проверяют конфигурации лишь четверть:

- 24% — каждый месяц,

- 12% — ежеквартально,

- 6% — раз в полгода,

- Еще 6% вспоминают об аудите только после инцидента.

По словам Дмитрия Ларина, руководителя продуктового направления по защите БД группы компаний «Гарда», бизнес осознаёт важность защиты ERP, но зрелых процессов всё ещё не хватает. Компании внедряют отдельные решения — SIEM, маскирование, защиту баз данных, — однако аудит и восстановление данных часто остаются за рамками приоритетов.

Ларин отмечает, что разрыв между декларируемой безопасностью и реальной готовностью к инцидентам по-прежнему велик. Чтобы закрыть эти пробелы, организациям нужно переходить от набора отдельных мер к системному мониторингу, автоматизации контроля и прозрачным процедурам управления доступом и данными.