Разработчик под ником xtclovver выпустил проект RKNHardering — тестовое Android-приложение, которое, как утверждается, умеет искать на устройстве признаки использования VPN и прокси по логике, близкой к недавно обсуждавшейся методичке для российских ИТ-компаний.

Согласно описанию проекта, приложение написано на Kotlin и предназначено для проверки того, насколько заметен используемый сервис обхода блокировок.

Достоверно подтвердить все заявленные возможности проекта по открытым источникам пока нельзя, но сам факт появления такого инструмента хорошо ложится в текущую повестку.

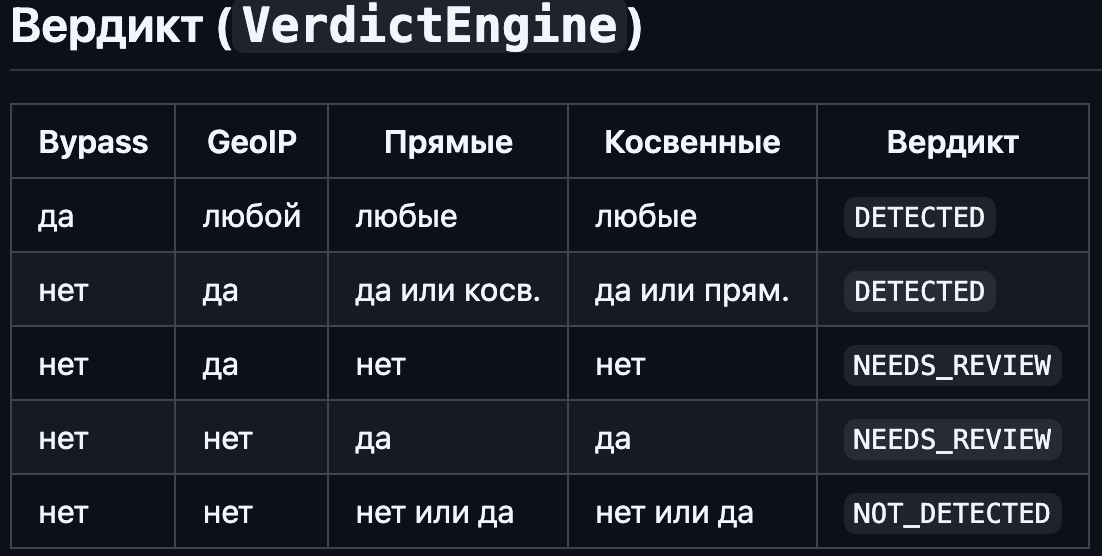

RKNHardering анализирует трафик, сверяет IP-адреса с базами прокси, VPN и адресов дата-центров, а затем пытается оценить, насколько подозрительно выглядит используемое соединение.

Автор также отдельно поблагодарил runetfreedom за proof-of-concept, на основе которого, по его словам, была реализовано детектирование одного из сценариев обхода split tunneling (раздельное туннелирование). Сам runetfreedom действительно ведёт публичный GitHub-аккаунт, где размещает связанные с этой темой материалы.

Фон у этой истории понятный. В начале апреля СМИ сообщили, что Минцифры направило крупнейшим интернет-компаниям рекомендации по выявлению пользователей с включёнными VPN и при этом отдельно признало, что на iPhone такие возможности «существенно ограничены» из-за особенностей iOS.

В тех же публикациях говорилось, что внедрение механизмов поиска VPN предлагается начинать именно с мобильных устройств на Android и iOS.