Излишнее любопытство может быть расценено как вмешательство в частную жизнь, если речь идёт о действиях, связанных со сбором и использованием защищённой информации. В таком случае просмотр содержимого чужого телефона может вступать в противоречие с действующим законодательством.

О том, что просмотр чужого телефона при определённых обстоятельствах может повлечь уголовную ответственность, рассказал ТАСС кандидат юридических наук, доцент кафедры гражданско-правовых дисциплин РЭУ им. Г. В. Плеханова Андрей Моисеев.

Речь идёт о статье 137 УК РФ — «Нарушение неприкосновенности частной жизни». Она предусматривает штраф до 300 тыс. рублей, обязательные или исправительные работы, а также лишение свободы на срок до пяти лет.

«По букве закона, в формулировке статьи подразумевается не только распространение, но и сбор информации. При этом использование каких-либо средств фиксации информации является одним из способов такого сбора информации. На мой взгляд, говорить об уголовном деле можно в тех случаях, если информация, полученная путём подглядывания, носит характер частной жизни. При этом водораздел проходит в тех случаях, когда сам обладатель этой информации относится к этой информации как к частной, принимает меры по её охране», — рассказал юрист.

Однако для привлечения к ответственности необходимо доказать умысел. Если человек просто случайно задержал взгляд на экране чужого телефона, доказать намеренное вмешательство будет сложно, отметил Андрей Моисеев.

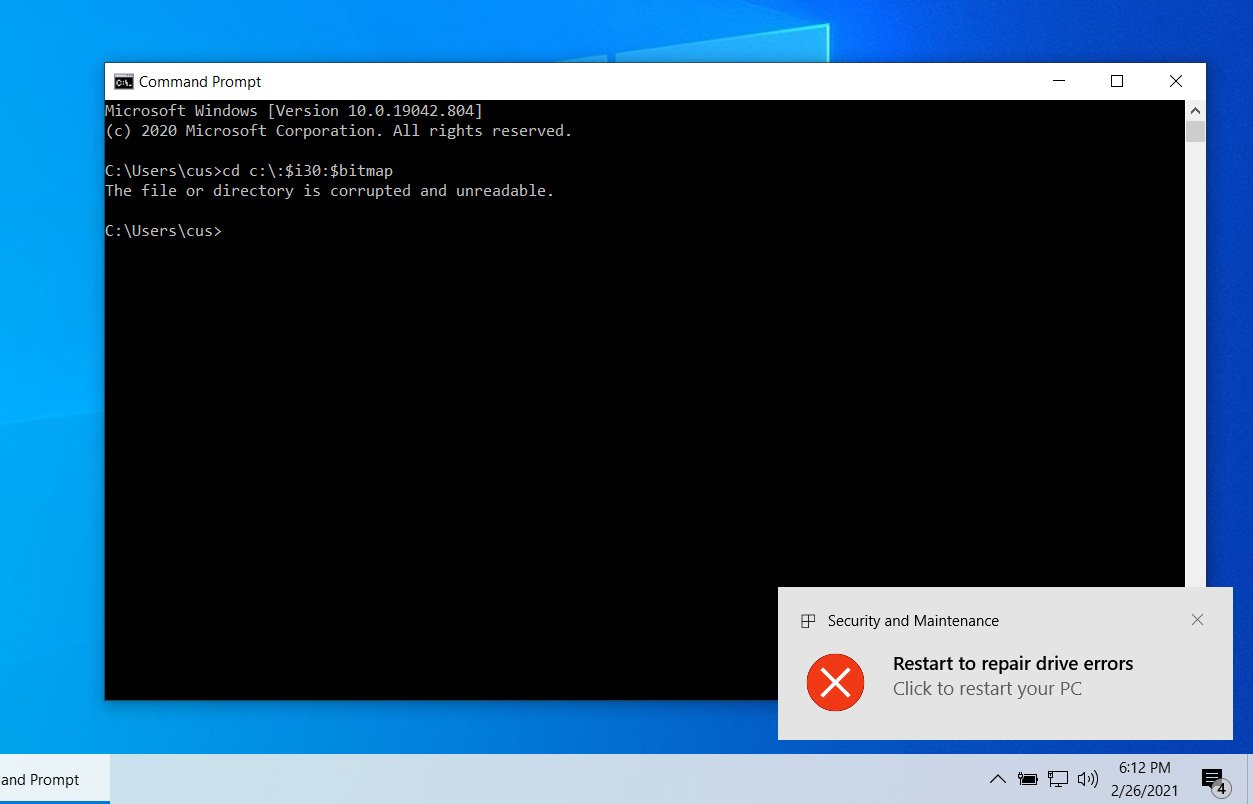

Как показывают исследования, для сбора данных россияне чаще используют шпионское ПО. С тех пор ситуация существенно не изменилась. Обычно речь идёт о попытках контролировать членов семьи — супругов или детей. Однако встречаются и примеры, когда технические средства применяют для сбора компромата на коллег.