Российские туристы всё чаще сталкиваются с тем, что не могут открыть некоторые российские сайты и приложения при подключении к публичным сетям Wi-Fi за рубежом. В результате у части пользователей возникают сложности, например, при покупке билетов через российские онлайн-агрегаторы.

О проблеме сообщило издание Msk Online со ссылкой на Ассоциацию туроператоров России (АТОР).

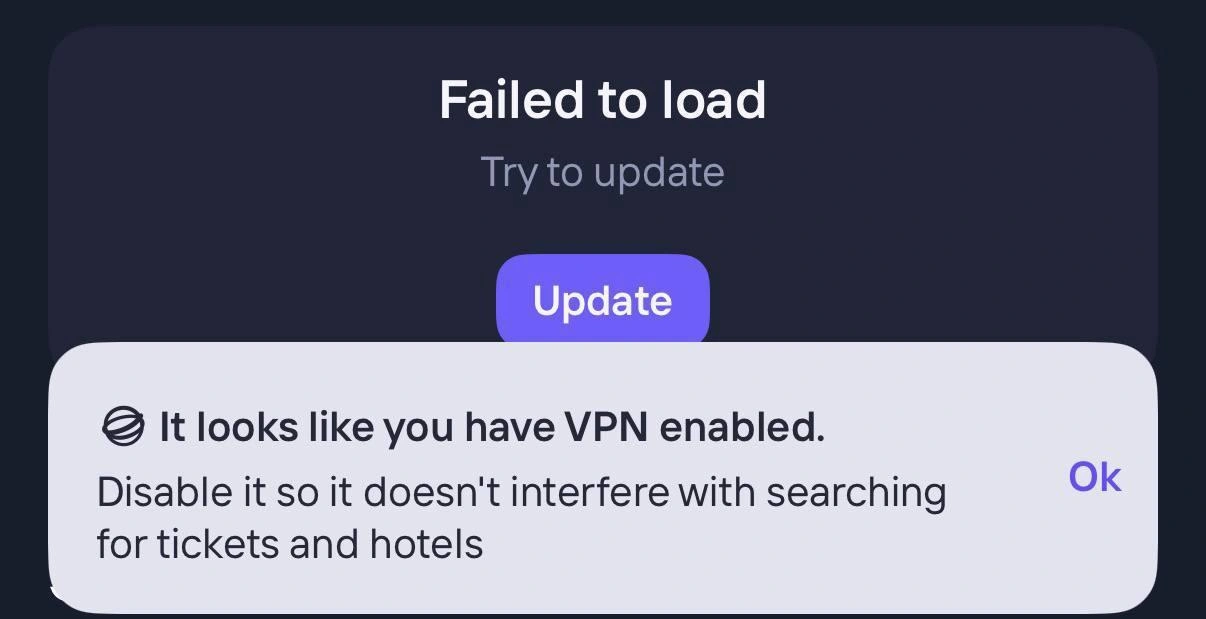

В свою очередь, в АТОР сослались на жалобы клиентов туркомпаний. Там связали такие сложности с противодействием средствам обхода блокировок: в отдельных случаях популярные ресурсы и приложения могут не открываться при включённом VPN.

Так, один из туристов рассказал о проблемах, с которыми столкнулся в Турции. Подключившись к Wi-Fi в отеле, он не смог воспользоваться приложением агрегатора и открыть сайт авиакомпании, чтобы купить обратный билет. При этом при подключении к другой сети оба сервиса работали корректно.

По данным АТОР, проблема не носит массового характера и пока не считается критичной. Она проявляется не во всех странах, а пользователи, как правило, могут найти альтернативный способ подключения, при котором сервисы работают нормально. В ассоциации порекомендовали туристам не откладывать важные действия на последний момент, брать с собой наличные в валюте, распечатывать важные документы на случай сбоев и учитывать, что привычные цифровые сервисы за рубежом могут работать нестабильно.