Исследователи обнаружили несколько популярных приложений для iPhone, которые тайком записывают действия на экране смартфона, даже не спрашивая при этом пользователей. Усугубляет ситуацию тот факт, что многие из таких приложений ненароком могут раскрыть конфиденциальную информацию.

Отличились компании Air Canada, Hollister и Expedia, которые разрабатывают приложения, помогающие пользователям путешествовать.

Все дело в том, что разработчики приложений Abercrombie & Fitch, Hotels.com и Singapore Airlines используют технологию «session replay», которую встраивают в свои программы. Именно она позволяет записывать экран устройства.

Обычно такая запись делается в целях анализа поведения пользователя — как именно он пользуется приложением, на что нажимает и прочее. Также этот метод полезен для выявления и устранения различных ошибок, которые возникают в процессе эксплуатации.

Все тщательно снятые скриншоты каждого нажатия отправляются разработчику приложения. По словам авторов таких программ, подобная запись действий пользователя помогает улучшить опыт использования приложений.

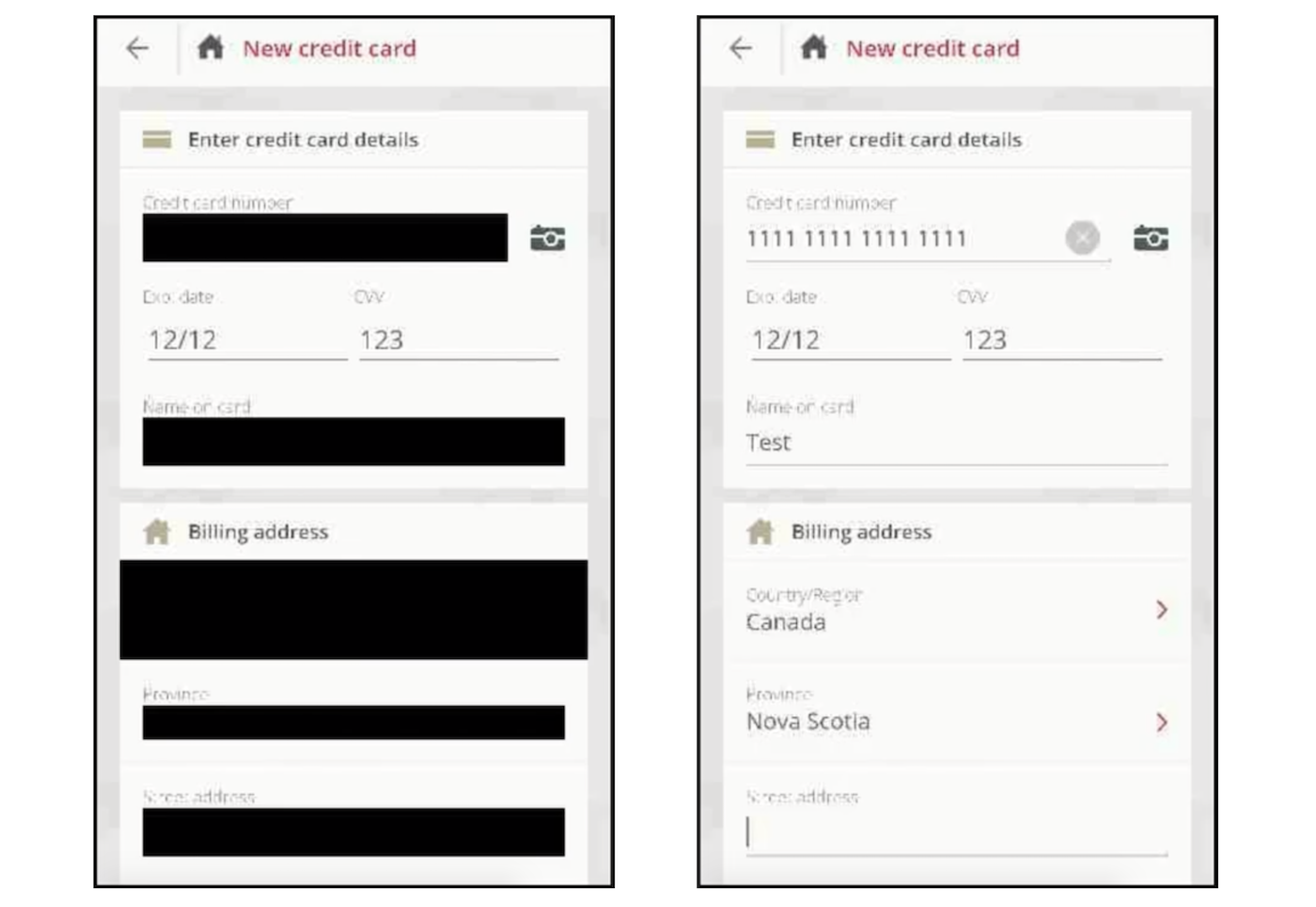

Однако в случае с некоторыми приложениями запись экрана создает дополнительные риски. Эксперты в области безопасности обнаружили, что приложение Air Canada не маскировало должным образом запись экрана.

При отправке таких скриншотов на них можно было обнаружить данные кредитных карт. К слову, буквально несколько недель назад Air Canada призналась, что приложение пострадало от утечки данных — были скомпрометированы 20 000 пользовательских профилей.

Так что пользователям придется соблюдать особую осторожность при работе с такими приложениями. Возможно, лучшим выходом будет вовсе не использовать их.