Еще недавно заголовки новостей пестрели сообщениями о возгорающихся и взрывающихся гироскутерах, а власти предупреждали, что устройства небезопасны. Теперь специалисты компании IOActive рассказали о другой опасности, связанной с гирокутерами: оказалось, устройства компании Ninebot можно взломать.

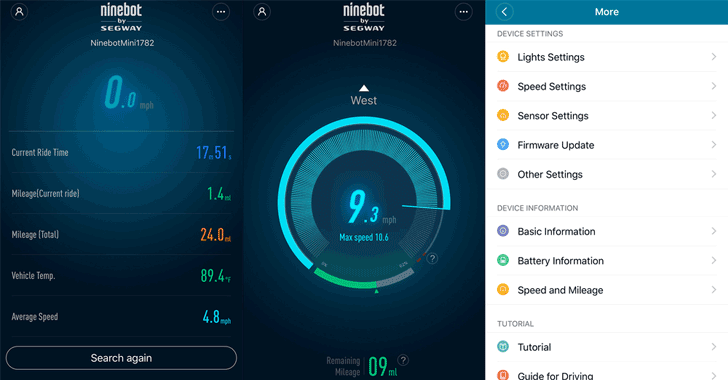

В опубликованном отчете исследователи описывают три основные проблемы, обнаруженные в устройствах Ninebot Segway miniPRO. Во-первых, подключиться к чужому гироскутеру посредством Bluetooth может кто угодно, так как PIN-код по-умолчанию, это 000000. Причем даже если пользователь сменит комбинацию, дефолтная все равно продолжит действовать. Во-вторых, подключившись к чужому Segway, атакующий может заставить устройство загрузить вредоносную прошивку с подконтрольного ему сервера. Дело в том, что никакой валидации обновлений и проверок целостности не производится. В третьих, уязвимо оказалось и официальное мобильное приложение, которое позволяет владельцам устройств Segway удаленно контролировать свои девайсы. Также приложение показывает местоположение ближайших к пользователю устройств Segway, что, по мнению, исследователей, лишь поможет злоумышленнику обнаружить новые цели,

Представители IOActive подчеркивают, что обнаруженные уязвимости могут использоваться для причинения физического вреда пользователям Segway. К примеру, установив на устройство вредоносную прошивку и подключившись к нему через Bluetooth, злоумышленник в любой момент может приказать гироскутеру резко остановиться или поехать; изменить механизмы безопасности, которые не дают устройству перегреваться; попросту угнать гироскутер, заставив его уехать от владельца в неизвестном направлении; сменить PIN-код, заблокировав пользователю доступ.

На видео, приведенном ниже, специалисты демонстрируют эксплуатацию вышеописанных уязвимостей в жизни. Полный доклад исследователи собираются представить на конференции Black Hat USA 2017, которая состоится в августе.

Разработчики Ninebot уже устранили обнаруженные специалистами проблемы, выпустив новую версию прошивки.